Conjunto de soluções para a força de trabalho

Além das credenciais. Verifique o ser humano.

As empresas têm investido pesadamente em Zero Trust – SSO, MFA, senhas – mas os ataques à identidade continuam a aumentar. Isso porque os sistemas de identidade atuais foram projetados para verificar credenciais, sessões e dispositivos. Não os seres humanos por trás deles.

O iProov Workforce Solution Suite preenche essa lacuna, verificando a presença humana genuína nos momentos do ciclo de vida da identidade em que os controles baseados em credenciais por si só não são suficientes.

A superfície de ataque mudou. Os controles não.

Os sistemas de identidade atuais foram criados com base em uma premissa: se a credencial é válida, a pessoa é válida. Com o surgimento da IA e do trabalho remoto, a lacuna entre “credencial correta” e “pessoa correta” está sendo explorada em grande escala.

Mais de 300 empresas

Infiltrado pela operação de trabalhadores remotos norte-coreanos

CONTRATAÇÃO REMOTA E INTEGRAÇÃO

Mais de 120 invasões

Relacionado aos ataques de engenharia social da Scattered Spider; US$ 115 milhões em resgates

SUPORTE TÉCNICO E RECUPERAÇÃO DE CONTA

25,6 milhões de dólares

REUNIÕES REMOTAS E APROVAÇÕES EXECUTIVAS

Ancorar a identidade no ser humano genuíno

O iProov Workforce Solution Suite permite que as organizações confirmem que um ser humano genuíno e verificado está por trás das interações digitais críticas ao longo do ciclo de vida da identidade.

Ao contrário dos fatores de conhecimento ou posse, o fator de inerência biométrica não pode ser perdido, roubado ou compartilhado — e funciona independentemente do dispositivo, preenchendo as lacunas do ciclo de vida onde os controles legados falham consistentemente.

Proteja momentos críticos de confiança no ciclo de vida da identidade

Contratação e integração remotas

Candidatos deepfake e identidades sintéticas agora estão passando por entrevistas em vídeo e verificações de documentos. Quando as credenciais são emitidas, o dano já está feito.

A iProov verifica a presença humana genuína antes mesmo de emitir credenciais, com detecção de vida incorporada especificamente para mídias falsificadas e transmissões de vídeo injetadas.

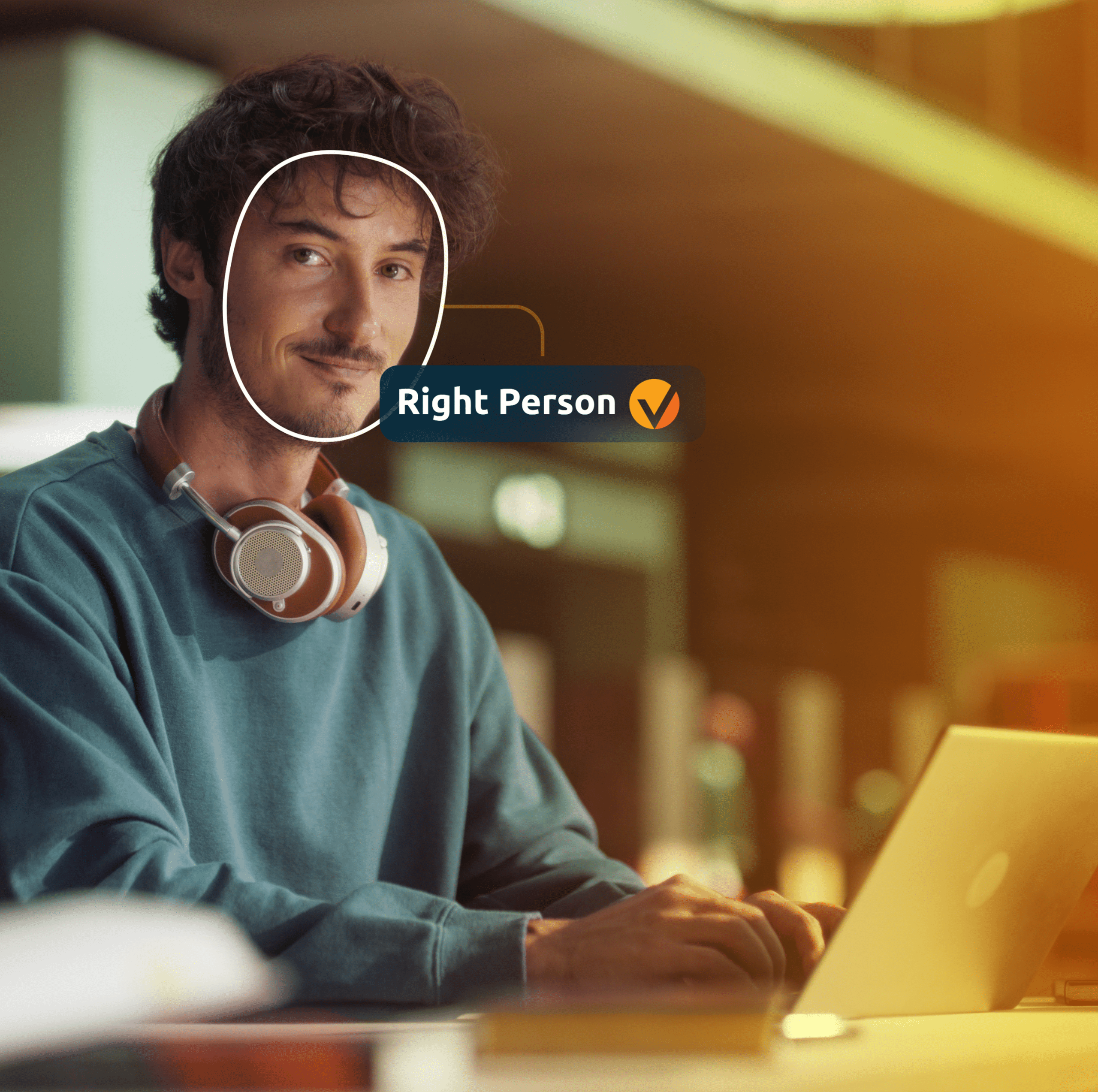

Acesso diário para dispositivos compartilhados

Dispositivos compartilhados significam senhas compartilhadas, e senhas compartilhadas significam nenhuma trilha de auditoria significativa, nenhuma responsabilidade baseada em funções e um único bloqueio que pode derrubar toda uma equipe. Em ambientes de linha de frente, logins lentos não são apenas frustrantes, eles custam caro.

O iProov traz responsabilidade individual para cada sessão em qualquer dispositivo – sem tokens, sem dependência de hardware, sem lacunas em sua trilha de auditoria.

Recuperação de conta

A recuperação de conta é um dos pontos de entrada mais confiáveis para a invasão de contas. Os serviços de assistência técnica são rotineiramente alvo de engenharia social para redefinir credenciais, e a autenticação multifatorial vinculada ao dispositivo não oferece alternativa quando o dispositivo é perdido.

A iProov oferece um caminho de recuperação seguro e independente do dispositivo, que elimina a dependência do julgamento do suporte técnico – restabelecendo a identidade por meio de verificação humana criptográfica, com uma trilha de auditoria completa a partir do ponto de revinculação.

Acesso privilegiado e avançado

A maioria dos MFA confirma que alguém possui o dispositivo correto, mas não fornece informações sobre quem está realmente sentado em frente a ele. Os momentos de maior risco são exatamente aqueles em que os controles tradicionais falham.

O iProov adiciona uma verificação de presença humana nos momentos mais críticos – acesso ao console na nuvem, alterações na produção, aprovações confidenciais – sobreposta de forma clara aos seus controles existentes.

Criado para o cenário atual de ameaças

Centrado no ser humano, não no dispositivo

Funciona em dispositivos perdidos e compartilhados, onde os controles vinculados ao dispositivo frequentemente falham.

Design para um mundo hostil à IA

Resistente a deepfakes, injeções e ataques de apresentação. Equipado com atualizações baseadas em inteligência para proteção contínua contra ameaças.

Padrões alinhados e nativos do ecossistema

Em conformidade com NIST 800-63-4, FIDO Face Verification, ISO 30107-3 e CEN/TS 18099.

Integra-se com os sistemas de identidade existentes

O Workforce Solution Suite funciona em conjunto com suas plataformas IAM, IGA e PAM existentes, reforçando a segurança nos momentos em que os controles baseados em credenciais por si só não são suficientes.

Confiável por

Sua estratégia Zero Trust pressupõe que o ser humano é real. Agora você pode provar isso.