Blog

Évaluation des fournisseurs de solutions biométriques : inclusion, partialité et accessibilité – Questions à poser et éléments à prendre en compte

Échanges de cryptomonnaies et biométrie en 2026 : la vérification d'identité est désormais incontournable

Pourquoi les grandes banques choisissent la biométrie pour la récupération des comptes : Leçons tirées de la transformation de la sécurité de la banque Raiffeisen

L'efficacité sans les révisions : comment iProov transforme les aéroports grâce à la biométrie à haut débit et à la légèreté du matériel

La biométrie en mouvement pour un passage des frontières sûr et sans heurts : Quantifier l'impact pour le SBE et l'EPP

Pourquoi l'authentification biométrique accessible est-elle importante ? Et quels sont les critères à prendre en compte pour choisir un fournisseur de solutions de détection de présence ?

Mettre en place une stratégie d'authentification robuste basée sur les risques lorsque l'AFM échoue

Attaques par caméra virtuelle native : La menace invisible pour la vérification d'identité à distance

iProov nommé "Trailblazer" dans un rapport révolutionnaire sur les fausses identités et les identités synthétiques (Deepfake and Synthetic Identity)

Les araignées dispersées se déplacent vers les compagnies aériennes : Que faire maintenant ?

MFA d'entreprise pour le personnel : Sécurité simplifiée avec iProov Biometrics & OIDC

Pourquoi les attaques de ransomware de M&S, Co-op et Harrods étaient inévitables - et comment empêcher la prochaine attaque ?

La sécurité biométrique doit faire l'objet d'une gestion active | Au-delà de la simple vérification statique de la vitalité

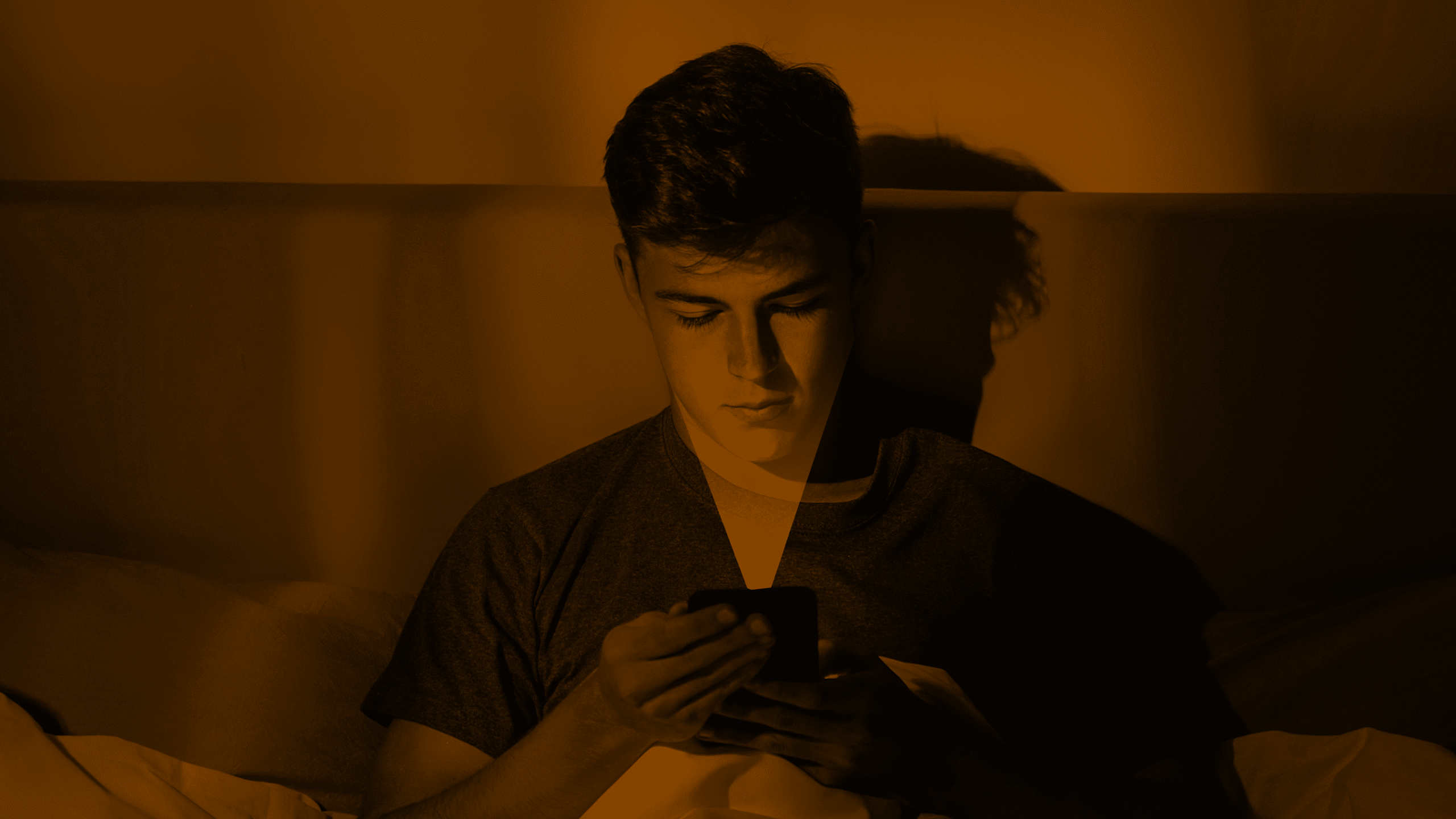

Vérification de l'âge ou estimation : Pourquoi la certitude est importante pour la conformité

Votre visage n'est pas privé, mais vos données biométriques devraient l'être

![20250709-[Project-ID]-Prism-Graphic-Animation-v1 |](https://www.iproov.com/wp-content/uploads/2025/07/20250709-Project-ID-Prism-Graphic-Animation-v1.gif)