17 de novembro de 2025

A Quinta Revolução Industrial representa uma mudança significativa em relação à ênfase da Quarta Revolução Industrial na automação e nos sistemas ciberfísicos. Enquanto as máquinas conectadas da Quarta, a Quinta se concentra na colaboração entre humanos e IA, combinando a criatividade humana com a inteligência artificial para resolver desafios complexos. Essa parceria promete uma inovação sem precedentes, mas também cria novas vulnerabilidades. As mesmas ferramentas de IA projetadas para aumentar as capacidades humanas estão sendo sistematicamente exploradas para obter ganhos criminosos.

- Os modelos de linguagem do ChatGPT podem melhorar a produtividade no local de trabalho e, ao mesmo tempo, potencializar campanhas sofisticadas de phishing.

- A tecnologia de imagem para vídeo A tecnologia de imagem para vídeo está transformando a criação de conteúdo ao transformar facilmente imagens estáticas em vídeos envolventes, mas também permite a fraude de identidade.

- Clonagem de voz evoluiu de uma novidade de assistente doméstico para uma ferramenta capaz de burlar a autenticação por voz e fraudar organizações em grande escala.

Essas ferramentas não são apenas poderosas, mas também estão prontamente disponíveis; tudo o que você precisa é de uma conexão com a Internet. Qualquer pessoa pode acessar o ChatGPT e modelos de linguagem semelhantes usando contas gratuitas e sem necessidade de conhecimento técnico. As plataformas de imagem para vídeo oferecem testes gratuitos e interfaces simples. Os serviços de clonagem de voz custam de US$ 5 a US$ 10 por mês em plataformas legítimas, enquanto os fóruns criminosos oferecem ferramentas de ataque especializadas por um preço ainda menor. Essa facilidade de acesso significa que a fraude de identidade sofisticada não exige mais bolsos fundos ou habilidades especializadas, apenas a disposição de explorar a tecnologia prontamente disponível.

Como fundador da Salesforce, Marc Benioffdisse, "Vejo uma crise de confiança na tecnologia... Na Quinta Revolução Industrial, teremos que ter soluções que restaurem essa confiança".

Inovação sequestrada

O ritmo do avanço da IA é incrível. Apenas na primeira semana de agosto de 2025, o setor testemunhou 12 avanços. Desde o Gemini 2.5 Deep Think do Google até o Superintelligence Labs da Meta, culminando com o CEO da Apple, Tim Cook, declarando que a IA é "tão grande ou maior que a Internet".

No entanto, essa mesma inovação está sendo sistematicamente sequestrada. Os agentes mal-intencionados utilizam cada avanço como arma mais rapidamente do que as organizações podem adaptar suas defesas. Os avisos do CEO da OpenAI, Sam Altman, devem fazer com que todas as equipes de segurança cibernética parem: ele fala de uma "crise iminente de fraude" e admite que "ninguém sabe o que acontecerá em seguida". Sua avaliação franca captura o desafio central: a inovação criminal agora evolui em velocidade exponencial.

Em depoimento perante os órgãos reguladores do setor bancário, Altman chamou de "loucura" as instituições financeiras que ainda dependem da autenticação por voz. Uma pesquisa da Universidade de Waterloo valida sua preocupação: uma metodologia prática de ataque demonstrou a capacidade de contornar sistemas de autenticação por voz críticos para a segurança com taxas de sucesso de até 99%. Com milhões de clientes bancários dependendo da autenticação por voz para acessar suas contas, essa taxa de sucesso quase perfeita do ataque representa uma falha de segurança sistêmica.

Campo de jogo desigual

A IA piorou a lacuna de habilidades em segurança cibernética, criando um campo de jogo desigual. Embora os defensores cibernéticos levem anos para adquirir experiência, a IA democratizou rapidamente o cenário de ameaças, permitindo que adversários menos qualificados lancem ataques sofisticados usando modelos comuns. A vulnerabilidade humana agrava essa perigosa assimetria quando se trata de segurança de identidade: apenas 0.1% das pessoas conseguem identificar corretamente a mídia sintética, mas 57% acreditam que podem identificar deepfakes. Esse excesso de confiança torna a verificação de identidade particularmente suscetível, pois os invasores podem facilmente imitar vozes e clonar rostos com ferramentas prontas para uso, enquanto os defensores ainda dependem de métodos de verificação estáticos e desatualizados.

O grupo criminoso Scattered Spider exemplifica essa perigosa evolução do crime cibernético e da falibilidade humana. Eles exploram o elemento humano visando os serviços de assistência e os sistemas de recuperação de contas com uma série de técnicas. Esses métodos incluem;

- Phishing para roubar credenciais iniciais.

- "Push bombing" para sobrecarregar os alvos com alertas de autenticação multifator.

- Ataques de troca de SIM para sequestrar números telefônicos.

A solução exige repensar a forma como verificamos a identidade. Quando os agentes mal-intencionados podem facilmente contornar a autenticação tradicional, precisamos mudar para algo que eles não podem democratizar: a presença humana genuína.

O problema central: por que a segurança tradicional está falhando

Quando os criminosos visam cada vez mais a própria base de nossas vidas digitais, nossas identidades, o problema central fica claro: segredos compartilhados sempre podem ser compartilhados. Qualquer sistema que confie no que alguém sabe, possui ou diz encontrará vulnerabilidades inerentes à engenharia social aprimorada por IA.

Os métodos tradicionais de autenticação enfrentam pontos fracos sistemáticos:

- As senhas podem ser roubadas, adivinhadas ou obtidas por phishing

- Documentos podem ser falsificados ou comprometidos

- Verificação baseada em conhecimento pode ser pesquisada ou projetada socialmente

- Autenticação por voz agora pode ser clonada com IA

A falha fundamental é que esses métodos dependem de informações que podem ser replicadas, roubadas ou sintetizadas. À medida que a IA democratiza recursos de ataque sofisticados, essa lacuna de vulnerabilidade aumenta a cada dia.

A solução: Presença humana genuína

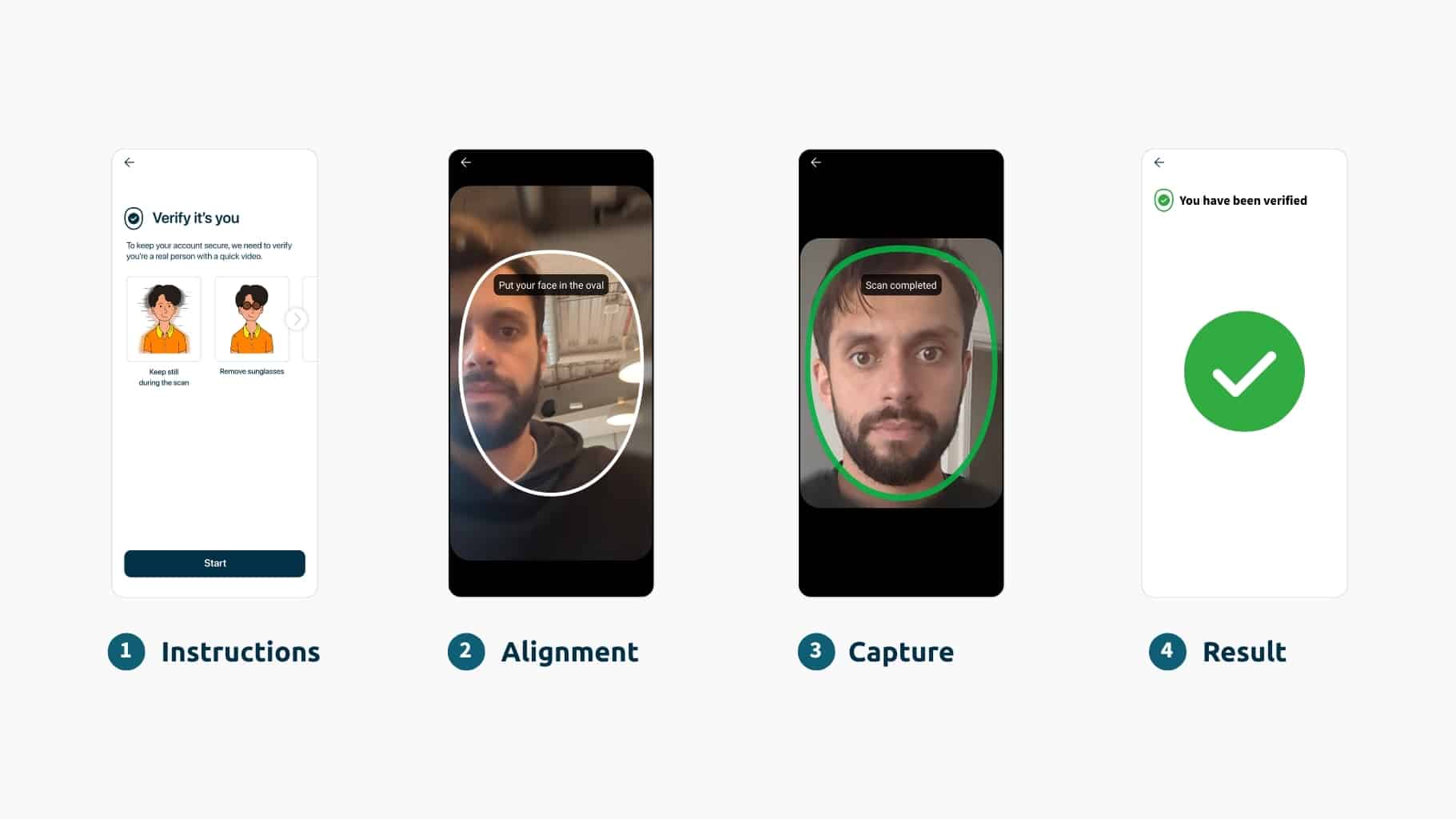

A resposta está em ir além do que alguém sabe e provar quem alguém de fato é por meio da presença humana genuína. Isso vai além das soluções padrão de vivacidade e requer biometria com base científica que crie um vínculo inquebrável entre a identidade digital e a realidade física.

Essa abordagem é fundamentalmente diferente dos métodos tradicionais:

- Ele verifica a presença genuína: essencial para a verificação remota em tempo real

- Derrota ataques sintéticos: garante que até mesmo deepfakes de alta qualidade não consigam contornar os fluxos de trabalho de autenticação

Nem todas as soluções biométricas são resistentes à IA. Muitas são estáticas e lutam para acompanhar a sofisticação em rápida evolução das falsificações profundas. Uma defesa eficaz exige monitoramento contínuo, busca proativa de ameaças e recursos de resposta rápida que se adaptam sem interromper os usuários.

Como Gartnerrecomenda, as organizações devem "investir em uma equipe de inteligência contra ameaças focada no rastreamento de ameaças emergentes relacionadas a deepfake". Essa abordagem combina detecção adaptativa de vivacidade, monitoramento contínuo de ameaças e supervisão humana especializada para manter a privacidade. Em última análise, como enfatiza Altman, "os seres humanos têm que definir as regras".

O caminho a seguir

A promessa da Quinta Revolução Industrial de colaboração entre humanos e IA está agora testando se os humanos podem manter a agência em um mundo cada vez mais sintético. Para criar as estruturas de confiança essenciais para o nosso futuro alimentado por IA, precisamos evoluir nossas defesas para além dos métodos ultrapassados.

A biometria com base científica fornece essa base essencial ao criar um vínculo inquebrável entre uma identidade digital e uma presença humana genuína. Essa abordagem garante que, por mais sofisticado que seja o ataque, a pergunta "Você é realmente você?" tenha uma resposta definitiva e verificável. Essa é a única maneira de restaurar a confiança que é fundamental para navegar na próxima revolução da tecnologia.