26 de abril de 2025

Las amenazas a la verificación remota de la identidad han cambiado radicalmente. Lo que antes era un reto consistente en detectar fotografías impresas mostradas ante las cámaras se ha convertido en un ataque a escala industrial impulsado por la IA generativa, las redes de «Crime-as-a-Service» y sofisticadas herramientas de inyección digital.

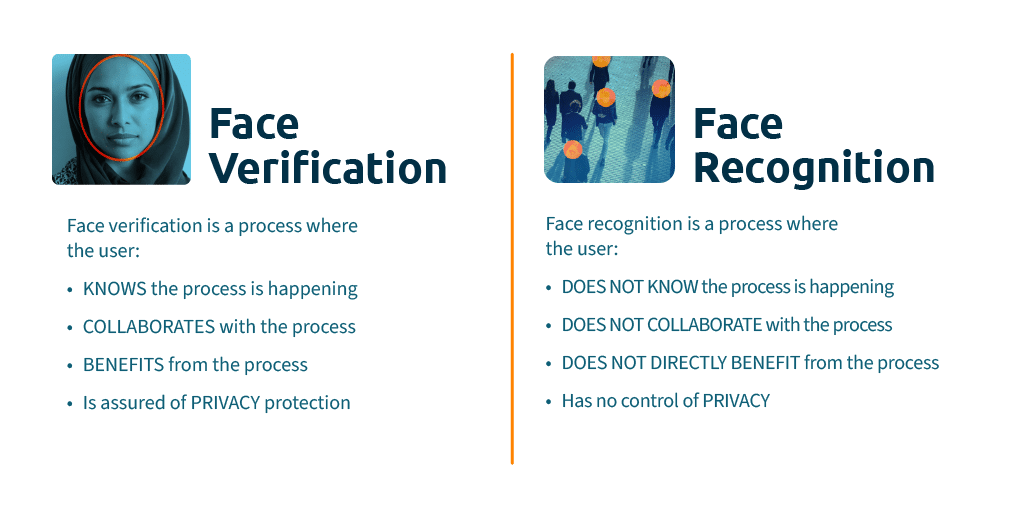

Los métodos de autenticación tradicionales —como los códigos de acceso de un solo uso — están fallando. La verificación biométrica facial se ha convertido en uno de los métodos más seguros con los que cuentan las organizaciones para verificar la identidad de los usuarios en línea. Sin embargo, no todos los sistemas biométricos están preparados para hacer frente a las amenazas a las que se enfrentan las organizaciones en la actualidad.

Implementar la verificación biométrica sin conocer cómo evolucionan las amenazas es como construir defensas sin saber contra qué te estás defendiendo. Para que sean eficaces, las soluciones deben ser resilientes ante el panorama cambiante de las amenazas ygestionarse de forma activa, y no limitarse a resistir los intentos de suplantación de identidad conocidos y ya establecidos.

La magnitud de la amenaza: lo que revelan los últimos datos de inteligencia sobre amenazas

El Informe de Inteligencia sobre Amenazas de iProov para 2025, basado en observaciones en tiempo real de la actividad delictiva en todo el mundo realizadas por el Centro de Operaciones de Seguridad (iSOC) de iProov, documenta un aumento sin precedentes en la sofisticación y la magnitud de los ataques.

Aumento considerable de las aplicaciones de intercambio de caras, las cámaras virtuales integradas y ataques de inyección digital

- Los ataques mediante cámaras virtuales nativas aumentaron un 2.665 %en 2024, convirtiéndose en el principal vector de amenazas a medida que estas herramientas se infiltraban en las principales tiendas de aplicaciones.

- Los ataques de intercambio de rostros se dispararon un 300 %con respecto a 2023, y los autores de las amenazas se centraron específicamente en los sistemas que utilizan protocolos de detección de vida.

- Más de 115 000 combinaciones de ataques potenciales son posibles con tan solo tres herramientas de ataque comunes, lo que pone de manifiesto por qué las pruebas puntuales ya no son suficientes.

- Solo el 0,1 % de los participantes en un estudio de iProov identificó correctamente todos los contenidos falsos y reales, lo que demuestra que el juicio humano por sí solo no basta para defenderse de estas amenazas.

Estas cifras reflejan un cambio fundamental. Los ataques sencillos perpetrados por «lobos solitarios» han evolucionado hasta convertirse en un complejo mercado en el que intervienen múltiples actores, donde personas con escasa formación compran, venden y utilizan herramientas sofisticadas a escala industrial. Puedes obtener más información sobre el funcionamiento de este ecosistema delictivo en nuestro análisis de las redes de «ataques como servicio».

Las implementaciones de vitalidad estática ya no son suficientes por sí solas

La detección de vida —que confirma que hay una persona real y viva presente en el momento de la captura— sigue siendo esencial. Sin embargo, se ha convertido en un requisito básico, no en un factor diferenciador. Las amenazas a las que se enfrentan hoy en día las organizaciones van más allá de lo que la detección de vida por sí sola puede abordar.

El debate en el sector ha cambiado. La pregunta ya no es «¿dispone de detección de presencia?», sino«¿puede demostrar que la persona está realmente presente en el momento de la captura Y contrarrestar ataques sofisticados que eluden por completo la cámara? ¿Y puede seguir haciéndolo a medida que surgen nuevos métodos de ataque?».

Este cambio queda ahora recogido en dos normas de referencia:

NIST SP 800-63-4: La nueva norma federal de EE. UU.

El Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST) ha publicadoel NIST SP 800-63-4, la primera actualización de sus Directrices sobre identidad digital desde 2017. La nueva norma introduce controles específicos para los ataques de inyección y los soportes falsificados, y exige que los sistemas biométricos con un Nivel de Garantía de Identidad 2 (IAL2) o superior implementen la detección de ataques de presentación Y analicen los soportes en busca de indicios de contenido generado por IA y deepfakes.

CEN/TS 18099: Norma sobre detección de ataques por inyección

Lanorma CEN/TS 18099es la primera norma de ensayo diseñada específicamente para evaluar la capacidad de los sistemas biométricos para detectar y neutralizar amenazas basadas en la inyección de datos. iProov Dynamic Liveness es la primera y única solución que ha obtenido el nivel «High» (nivel 4 de Ingenium) de la norma CEN/TS 18099 —el nivel más alto de ensayos independientes— tras la evaluación realizada por Ingenium Biometric Laboratories, acreditado según la norma ISO/IEC 17025.

Durante más de 40 días de pruebas, no se logró establecer ningún método eficaz de ataque por inyección contra el sistema de iProov.

Estas certificaciones son importantes porque trasladan el debate de las afirmaciones de marketing a pruebas verificadas de forma independiente y contrastadas en laboratorio.Obtén más información sobre el conjunto completo de certificaciones de iProov aquí.

Cómo la gestión de amenazas activas protege contra amenazas desconocidas y en constante evolución

La arquitectura de defensa de iProov se basa en tres pilares interconectados. Cada uno de ellos refuerza a los demás y, juntos, crean un modelo de seguridad que ninguna otra solución por sí sola puede igualar.

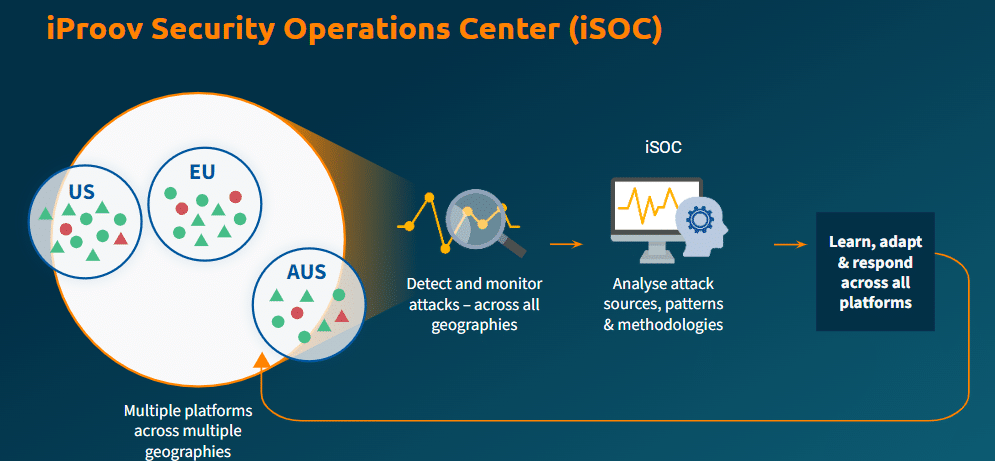

Pilar 1: iSOC — El primer sistema biométrico de inteligencia sobre amenazas del sector

El Centro de Operaciones de Seguridad de iProov (iSOC)es el primer sistema global del sector dedicado a la inteligencia sobre amenazas biométricas y a la gestión activa de amenazas.

A través de iSOC, iProov supervisa el tráfico en tiempo real para detectar patrones de ataque en todos los clientes, zonas geográficas, dispositivos y plataformas. Esto permite una supervisión y un aprendizaje continuos de las fuentes, los patrones y las metodologías de los ataques, lo que mantiene las defensas un paso por delante del cambiante panorama de amenazas.

¿Por qué es importante esto?

Una vez que las herramientas o metodologías de ataque logran penetrar en un sistema, se difunden rápidamente —por lo general, en la dark web o dentrode redes de «Crime-as-a-Service»— y pueden extenderse con gran rapidez. Sin una visión clara de cómo evolucionan los ataques, resulta muy difícil priorizar las defensas o comprender cómo está cambiando el comportamiento de los atacantes.

¿Por qué otros proveedores no pueden imitar a iSOC?

Ningún otro proveedor de soluciones biométricas ofrece nada comparable. La razón es de carácter arquitectónico: para llevar a cabo una operación global de inteligencia sobre amenazas relacionadas con ataques biométricos, se necesitan tres elementos simultáneamente:

- Verificación basada en la nube: para ver todo el tráfico de todos los clientes en tiempo real.

- Una base de clientes lo suficientemente amplia en sectores de alta seguridad—gobiernos, bancos, organismos fronterizos— como para detectar patrones de ataque diversos y sofisticados.

- Un equipo científico especializado—informáticos, hackers éticos y expertos en inteligencia sobre amenazas— que transforma la información bruta en actualizaciones defensivas.

Sin estos tres elementos, un proveedor carece de visibilidad (en los modelos locales), carece de diversidad en los ataques (por tener una base de clientes pequeña o centrada en un solo sector) o carece de la experiencia necesaria para actuar en función de lo que detecta.

iSOC cumple:

- Detección en tiempo real:los ataques se detectan y se investigan en el momento en que se producen.

- Inteligencia compartida:todos los clientes se benefician de la detección de ataques dirigidos contra cualquier cliente, en todas las zonas geográficas y sectores.

- Adaptación continua:las actualizaciones de seguridad se implementan a nivel mundial sin causar interrupciones a las organizaciones ni a los usuarios finales.

El 94 % de las organizaciones coinciden en que un socio de seguridad biométrica debe ofrecer un servicio en constante evolución, y no solo un producto de software. iSOC es la forma en que iProov lo hace posible.Descubre por qué es importante contar con una defensa en constante evolución en la era de la IA.

Pilar 2: La verificación basada en la nube como arquitectura de seguridad

La verificación basada en la nube no es simplemente una opción de implementación. Se trata de una decisión de seguridad arquitectónica que permite funciones que no serían posibles en modelos locales o en el propio dispositivo.

La verificación se lleva a cabo en la nube, no en el dispositivo.Si un atacante logracomprometer un dispositivo, ya sea física o digitalmente —por ejemplo, mediante un ransomware—, la verificación no se ve afectada, ya que está separada de las posibles vulnerabilidades del dispositivo.

La nube es el motor de iSOC.iProov supervisa y analiza los ataques en tiempo real,ya quela verificación se lleva a cabo en la nube. Esto proporciona una visibilidad total del entorno de ejecución, algo que las soluciones locales simplemente no pueden lograr.

Las actualizaciones se implementan al instante.La implementación del SDK basado en la nube permite que las actualizaciones de seguridad se apliquen en el servidor, sin necesidad de aplicar parches manualmente en los dispositivos. Las defensas y los algoritmos evolucionan continuamente, lo que complica considerablemente la tarea a los atacantes.

La seguridad de un sistema biométrico local queda fijada en el momento de su entrega. El panorama de amenazas, en cambio, no.Descubre más sobre la seguridad biométrica en la nube frente a la seguridad en el dispositivo.

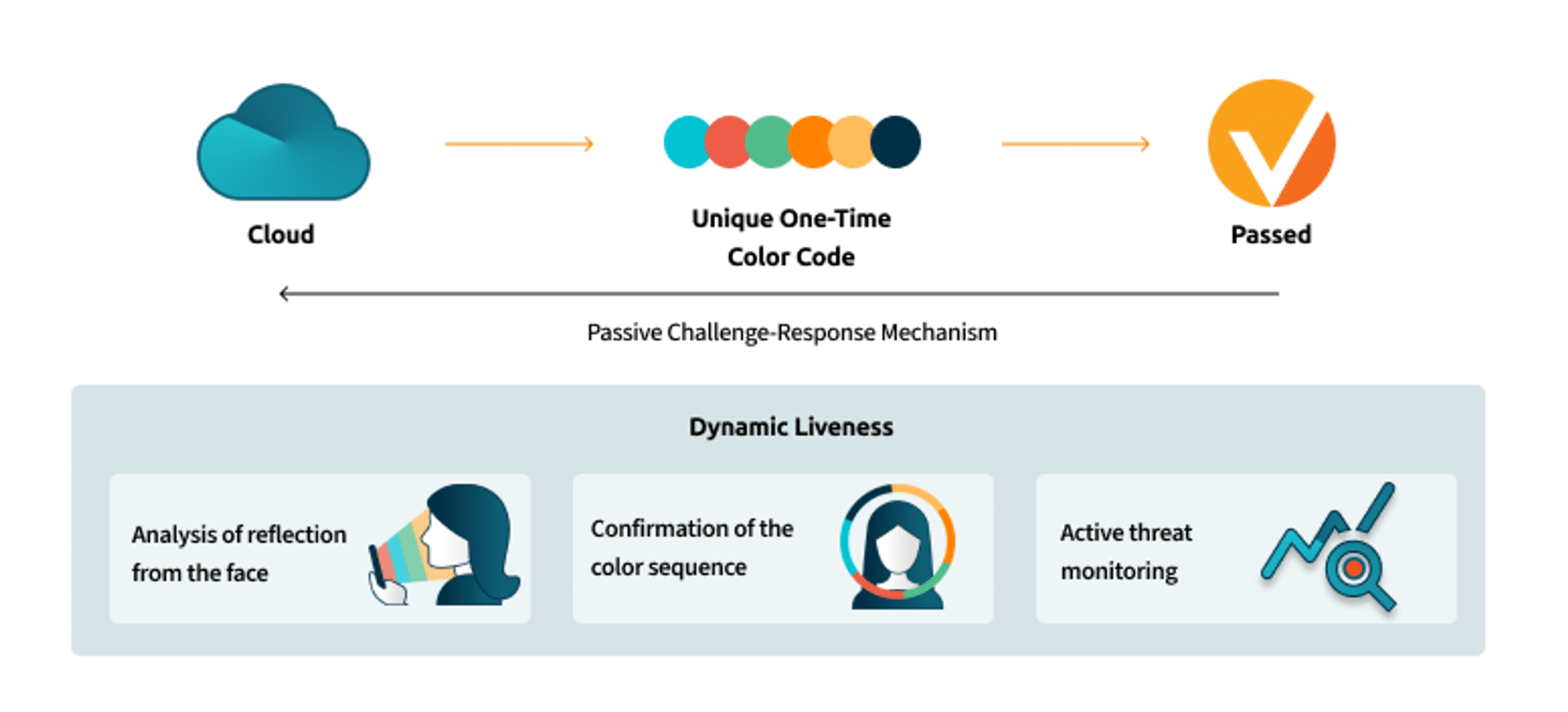

Pilar 3: Flashmark — Datos biométricos únicos por sesión

La tecnologíaFlashmarkpatentada por iProov envía una secuencia única e impredecible de colores a la pantalla del dispositivo del usuario durante cada sesión de verificación. El reflejo de esta secuencia de luz en el rostro del usuario se analiza para confirmar que la persona está realmente presente: un ser humano real y tridimensional que está realizando la verificación en ese mismo momento.

¿Cómo funciona esto?La secuencia de colores que se refleja en el rostro debe coincidir con la secuencia que se le ha indicado al dispositivo que muestre. Si la imagen parece realista pero la secuencia de colores es incorrecta, el sistema detecta un intento de suplantación. Dado que cada secuencia es única y caduca inmediatamente después de su uso, no puede reproducirse, interceptarse ni grabarse previamente.

Este mecanismo es totalmente pasivo: no es necesario girar la cabeza, asentir, parpadear ni dar instrucciones verbales. El usuario solo tiene que mirar a la cámara y el proceso se completa en cuestión de segundos.

Esto es importante por dos razones:

- Seguridad:Cada sesión genera datos biométricos únicos que, en caso de ser robados, carecen de valor, ya que nunca pueden reutilizarse.

- Inclusividad:La verificación pasiva evita las barreras de accesibilidad que plantean los retos activos. iProov cumplecon las directrices WCAG 2.2 AA y la Sección 508, y cuenta con algoritmos entrenados con conjuntos de datos equilibrados y probados en entornos de producción para garantizar su rendimiento independientemente de la edad, el género y el tono de piel.

Los tres pilares trabajando juntos

Estos tres componentes conforman una única arquitectura integrada. Flashmark genera datos únicos para cada sesión. La verificación basada en la nube los procesa en un entorno a prueba de manipulaciones y proporciona a iSOC visibilidad en tiempo real. iSOC detecta patrones emergentes y envía actualizaciones defensivas a todos los clientes de forma simultánea. Este ciclo de retroalimentación —detectar, analizar, adaptarse, implementar— es lo que hace que la seguridad de iProov sea evolutiva, en lugar de estática.

En definitiva, esto ayuda a proteger a tus usuarios y a tu organización frente a amenazas futuras y aún desconocidas. Y, lo mejor de todo, te lo gestionamos todo como un servicio continuo.

Las consecuencias de equivocarse

Una sola videollamada con deepfakele costó a Arup 25 millones de dólaresen transferencias fraudulentas. Agentes de países sancionados por la OFAC se han infiltrado en más de 300 empresas utilizando filtros de deepfake para superar entrevistas por videoconferencia.El 62 % de las organizaciones sufrió un ataque de deepfakedurante el último año.

La pregunta que debe plantearse cualquier organización que utilice la verificación biométrica no es «¿podemos permitirnos la defensa más sólida?», sino «¿podemos permitirnos equivocarnos?».

Las soluciones biométricas de iProov cuentan con la confianza de las organizaciones para las que la respuesta a esa pregunta es de vital importancia: elDepartamento de Seguridad Nacional de EE. UU., elMinisterio del Interior del Reino Unido,GovTech Singapur, laOficina Tributaria de Australia,ING,UBS eID.me.

El Informe de inteligencia sobre amenazas de iProov de 2025 ofrece información exclusiva sobre las metodologías de ataque, las herramientas y los autores de las amenazas observados por el iSOC.Descarga aquí el informe completo.

Para descubrir cómo iProov puede proteger a su organización frente a las amenazas en constante evolución,solicite una demostración.