26 aprile 2025

Le minacce alla verifica dell'identità a distanza sono cambiate radicalmente. Quella che un tempo era una sfida legata al rilevamento di foto stampate mostrate alle telecamere si è trasformata in un attacco su scala industriale alimentato dall'intelligenza artificiale generativa, dalle reti "Crime-as-a-Service" e da sofisticati strumenti di iniezione digitale.

I metodi di autenticazione tradizionali – come i codici di accesso monouso – stanno fallendo. La verifica biometrica facciale si è affermata come uno dei metodi più sicuri a disposizione delle organizzazioni per verificare l'identità degli utenti online. Tuttavia, non tutti i sistemi biometrici sono in grado di far fronte alle minacce che le organizzazioni devono affrontare oggi.

Implementare la verifica biometrica senza avere una visione chiara di come si evolvono le minacce è come costruire difese senza capire da cosa ci si sta difendendo. Per essere efficaci, le soluzioni devono essere resilienti al panorama delle minacce in continua evoluzione edessere gestite attivamente, non limitarsi semplicemente a resistere a tentativi di spoofing noti e consolidati.

La portata della minaccia: cosa rivelano le ultime informazioni sulle minacce

Ilrapporto iProov Threat Intelligence Report 2025, basato sulle osservazioni in tempo reale delle attività criminali a livello mondiale effettuate dal Security Operations Center (iSOC) di iProov, documenta un aumento senza precedenti della sofisticazione e della portata degli attacchi.

Forte aumento degli attacchi di face swap, delle fotocamere virtuali native e attacchi di iniezione digitale

- Nel 2024 gli attacchi tramite fotocamere virtuali native sono aumentati del 2.665%, diventando il principale vettore di minaccia man mano che questi strumenti si sono infiltrati negli app store più diffusi.

- Gli attacchi basati sullo scambio di volti sono aumentati del 300%rispetto al 2023, con gli autori delle minacce che hanno preso di mira in particolare i sistemi che utilizzano protocolli di rilevamento della vitalità.

- Oltre 115.000 potenziali combinazioni di attacchi sono possibili utilizzando solo tre comuni strumenti di attacco, il che sottolinea perché i test puntuali non siano più sufficienti.

- Solo lo 0,1% dei partecipanti a uno studio condotto da iProov è riuscito a distinguere correttamente tutti i contenuti deepfake da quelli autentici, dimostrando che il solo giudizio umano non è sufficiente a difendersi da queste minacce.

Questi dati evidenziano un cambiamento radicale. Gli attacchi semplici e isolati si sono trasformati in un mercato complesso e multiforme, in cui strumenti sofisticati vengono acquistati, venduti e utilizzati da soggetti con scarse competenze su scala industriale. Per saperne di più su come funziona questo ecosistema criminale, consulta la nostra analisi sulle reti "Attack-as-a-Service".

Le implementazioni statiche di liveness da sole non sono più sufficienti

Il rilevamento della presenza umana — ovvero la verifica che al momento dell'acquisizione sia presente una persona reale e viva — rimane fondamentale. Tuttavia, è ormai diventato uno standard di base, non più un elemento di differenziazione. Le minacce che le organizzazioni devono affrontare oggi vanno ben oltre ciò che il solo rilevamento della presenza umana è in grado di gestire.

Il dibattito nel settore è cambiato. La domanda non è più: «Disponete di un sistema di rilevamento della presenza umana?», bensì:«Siete in grado di dimostrare che la persona sia effettivamente presente al momento dell'acquisizione E di contrastare attacchi sofisticati che aggirano completamente la telecamera? — E potete continuare a farlo anche con l'emergere di nuovi metodi di attacco?».

Questo cambiamento è ora sancito da due norme fondamentali:

NIST SP 800-63-4: Il nuovo standard federale statunitense

L'Istituto Nazionale degli Standard e della Tecnologia degli Stati Uniti (NIST) ha pubblicato il documentoNIST SP 800-63-4, il primo aggiornamento delle sue Linee guida sull'identità digitale dal 2017. Il nuovo standard introduce misure di controllo specifiche contro gli attacchi di tipo "injection" e i supporti contraffatti, imponendo che i sistemi biometrici con Livello di Garanzia dell'Identità 2 (IAL2) e superiori debbano implementare il rilevamento degli attacchi di presentazione E analizzare i supporti alla ricerca di tracce di contenuti generati dall'intelligenza artificiale e di deepfake.

CEN/TS 18099: La norma per il rilevamento degli attacchi di tipo «injection»

La norma CEN/TS 18099è la prima norma di prova specificamente concepita per valutare la capacità dei sistemi biometrici di rilevare e contrastare le minacce basate sull'iniezione. iProov Dynamic Liveness è la prima e unica soluzione ad aver ottenuto il livello "High" (Livello 4 di Ingenium) della norma CEN/TS 18099 — il livello più elevato di test indipendenti — a seguito della valutazione effettuata dai laboratori biometrici Ingenium, accreditati secondo la norma ISO/IEC 17025.

Nel corso di oltre 40 giorni di test, non è stato individuato alcun metodo efficace di attacco di tipo «injection» contro il sistema di iProov.

Queste certificazioni sono importanti perché spostano il dibattito dalle semplici affermazioni di marketing a prove verificate in modo indipendente e testate in laboratorio.Scopri di più sull'intera gamma di certificazioni di iProov qui.

In che modo la gestione delle minacce attive protegge dalle minacce in continua evoluzione e da quelle sconosciute

L'architettura di difesa di iProov si basa su tre pilastri interconnessi. Ciascuno di essi rafforza gli altri e, insieme, creano un modello di sicurezza che nessuna singola funzionalità è in grado di eguagliare.

Pilastro 1: iSOC — Il primo sistema biometrico di intelligence sulle minacce del settore

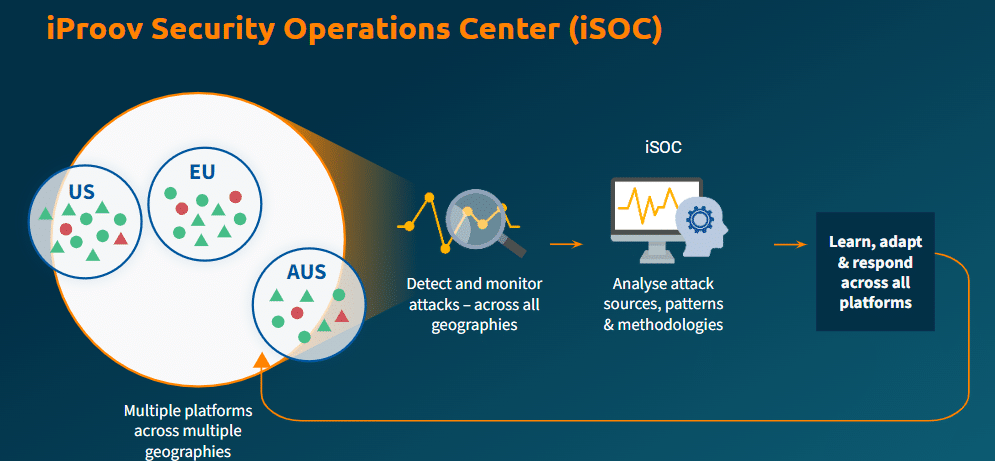

L'iProov Security Operations Center (iSOC)è il primo sistema al mondo dedicato all'intelligence biometrica sulle minacce e alla gestione attiva delle minacce.

Attraverso iSOC, iProov monitora il traffico in tempo reale per individuare i modelli di attacco tra tutti i clienti, le aree geografiche, i dispositivi e le piattaforme. Ciò garantisce un monitoraggio continuo e l'apprendimento delle fonti, dei modelli e delle metodologie di attacco, consentendo alle difese di stare un passo avanti rispetto al panorama delle minacce in continua evoluzione.

Perché è importante?

Una volta che gli strumenti o le metodologie di attacco riescono a violare un sistema, vengono rapidamente diffusi — solitamente sul dark web o all’internodelle reti Crime-as-a-Service— e possono diffondersi molto rapidamente. Senza una visione chiara di come si stanno evolvendo gli attacchi, diventa molto difficile stabilire le priorità delle difese o comprendere come sta cambiando il comportamento degli aggressori.

Perché gli altri fornitori non riescono a replicare iSOC?

Nessun altro fornitore di soluzioni biometriche offre nulla di simile. Il motivo è di natura architettonica: per gestire un’operazione globale di intelligence sulle minacce relative agli attacchi biometrici, sono necessari tre elementi contemporaneamente:

- Verifica basata su cloud: per monitorare in tempo reale tutto il traffico di tutti i clienti.

- Una base clienti sufficientemente ampia nei settori ad alta sicurezza— amministrazioni pubbliche, banche, agenzie di frontiera — da consentire l'osservazione di modelli di attacco diversi e sofisticati.

- Un team scientifico specializzato— composto da informatici, hacker etici ed esperti di intelligence sulle minacce — che trasforma le informazioni grezze in aggiornamenti di sicurezza.

Senza questi tre elementi, un fornitore o non dispone della visibilità necessaria (modelli on-premise), o non ha una base di clienti sufficientemente diversificata (clienti di piccole dimensioni o appartenenti a un unico settore), oppure non possiede le competenze necessarie per agire sulla base di ciò che osserva.

iSOC offre:

- Rilevamento in tempo reale:gli attacchi vengono individuati e analizzati nel momento stesso in cui si verificano.

- Intelligenza condivisa:ogni cliente beneficia delle informazioni relative agli attacchi rilevati ai danni di qualsiasi altro cliente, in tutte le aree geografiche e in tutti i settori.

- Adattamento continuo:gli aggiornamenti di sicurezza vengono distribuiti a livello globale senza causare interruzioni alle organizzazioni o agli utenti finali.

Il 94% delle organizzazioni concorda sul fatto che un partner nel campo della sicurezza biometrica dovrebbe fornire un servizio in continua evoluzione, non solo un prodotto software. iSOC è la soluzione con cui iProov soddisfa questa esigenza.Scopri perché una difesa in continua evoluzione è fondamentale nell'era dell'intelligenza artificiale.

Pilastro 2: La verifica basata sul cloud come architettura di sicurezza

La verifica basata su cloud non è semplicemente una scelta di implementazione. Si tratta di una scelta architettonica in materia di sicurezza che offre funzionalità impossibili da ottenere con modelli on-device o on-premise.

La verifica avviene nel cloud, non sul dispositivo.Se un hacker riesce acomprometterefisicamente o digitalmenteun dispositivo— ad esempio con un ransomware — la verifica non ne risente, poiché è separata dalle potenziali vulnerabilità del dispositivo.

Il cloud è il motore di iSOC.iProov monitora e analizza gli attacchi in tempo realepoichéla verifica avviene nel cloud. Ciò garantisce una visibilità completa sull'ambiente di esecuzione, cosa che le soluzioni installate sui dispositivi semplicemente non riescono a garantire.

Gli aggiornamenti vengono distribuiti istantaneamente.La distribuzione dell'SDK basata su cloud garantisce che gli aggiornamenti di sicurezza vengano applicati a livello di server, senza che sia necessario aggiornare manualmente i dispositivi. Le difese e gli algoritmi si evolvono continuamente, rendendo la vita molto più difficile agli hacker.

La sicurezza di un sistema biometrico on-premise rimane immutata dal momento della sua consegna. Il panorama delle minacce, invece, è in continua evoluzione.Scopri di più sulla sicurezza biometrica nel cloud rispetto a quella su dispositivo.

Pilastro 3: Flashmark — Dati biometrici univoci per sessione

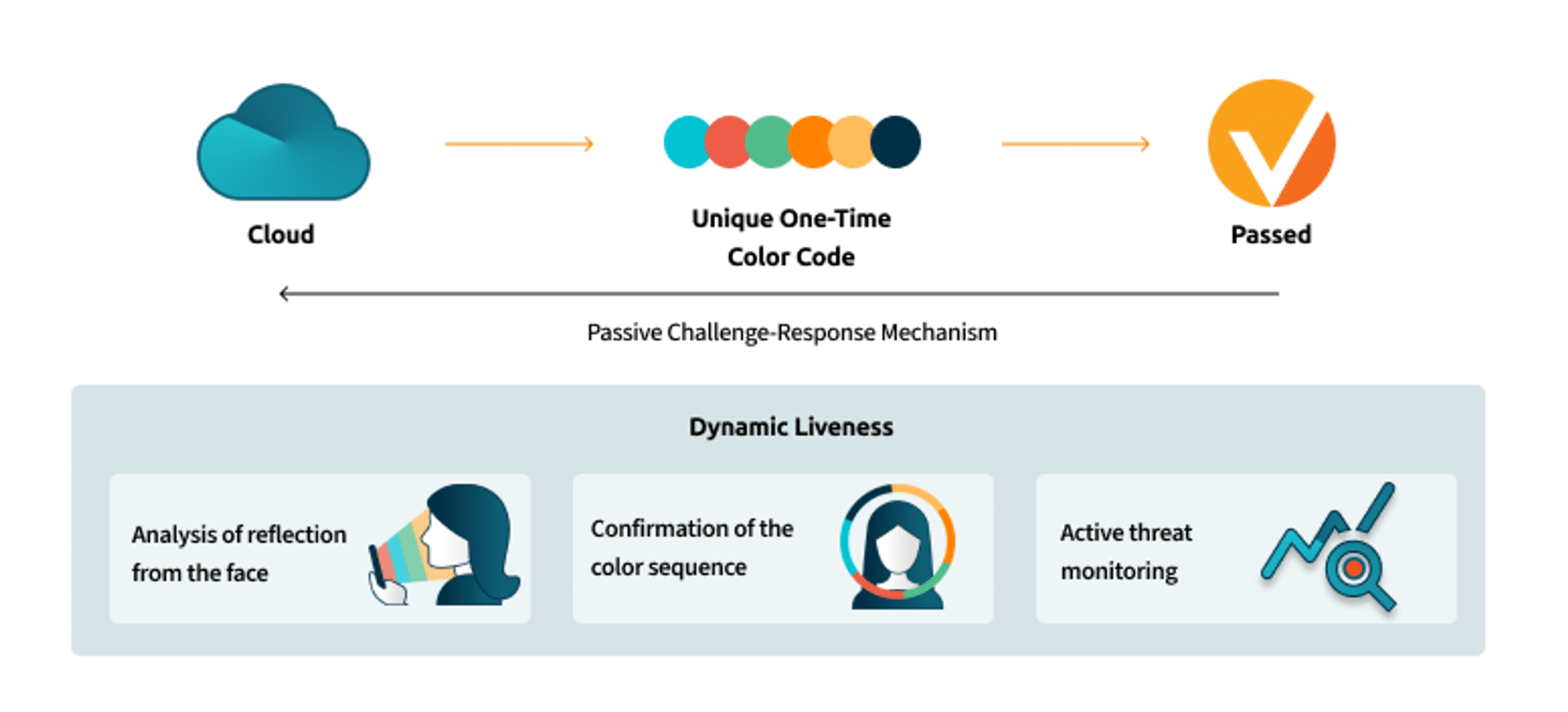

La tecnologia brevettataFlashmarkdi iProov invia una sequenza di colori unica e imprevedibile allo schermo del dispositivo dell'utente durante ogni sessione di verifica. Il riflesso di questa sequenza luminosa sul volto dell'utente viene analizzato per confermare che la persona sia effettivamente presente: un essere umano reale e tridimensionale che sta effettuando la verifica in quel preciso momento.

Come funziona?La sequenza di colori riflessa dal volto deve corrispondere alla sequenza che il dispositivo è stato programmato per visualizzare. Se l'immagine appare realistica ma la sequenza di colori è errata, il sistema rileva una frode. Poiché ogni sequenza è unica e scade immediatamente dopo l'uso, non può essere riprodotta, intercettata o preregistrata.

Questo meccanismo è completamente passivo: non sono necessari movimenti della testa, cenni, battiti di ciglia o istruzioni vocali. L'utente deve semplicemente guardare la telecamera e il processo si completa in pochi secondi.

Questo è importante per due motivi:

- Sicurezza:ogni sessione genera dati biometrici univoci che, se rubati, non hanno alcun valore, poiché non possono mai essere riutilizzati.

- Inclusività:la verifica passiva evita le barriere all'accessibilità create dai test attivi. iProov èconforme alle linee guida WCAG 2.2 AA e alla Sezione 508, con algoritmi addestrati su set di dati equilibrati e testati in ambiente operativo per garantire prestazioni ottimali indipendentemente dall'età, dal sesso e dal colore della pelle.

I tre pilastri che operano in sinergia

Questi tre componenti formano un'unica architettura integrata. Flashmark genera dati univoci per ogni sessione. Il sistema di verifica basato su cloud li elabora in un ambiente a prova di manomissione e fornisce a iSOC visibilità in tempo reale. iSOC rileva i modelli emergenti e invia aggiornamenti difensivi a tutti i clienti contemporaneamente. Questo ciclo di feedback – rilevamento, analisi, adattamento, implementazione – è ciò che rende la sicurezza di iProov dinamica anziché statica.

In definitiva, questo contribuisce a proteggere i tuoi utenti e la tua organizzazione da minacce future e ancora sconosciute. E, soprattutto, è tutto gestito per te nell'ambito di un servizio continuativo.

Il prezzo di un errore

Una sola videochiamata deepfakeè costata ad Arup 25 milioni di dollariin trasferimenti fraudolenti. Agenti provenienti da paesi soggetti a sanzioni dell'OFAC si sono infiltrati in oltre 300 aziende utilizzando filtri deepfake per superare i colloqui video a distanza.Il 62% delle organizzazioni ha subito un attacco deepfakenell'ultimo anno.

La domanda che ogni organizzazione che utilizza la verifica biometrica deve porsi non è: «Possiamo permetterci il sistema di difesa più efficace?», bensì: «Possiamo permetterci di sbagliare?».

Le soluzioni biometriche di iProov godono della fiducia delle organizzazioni per le quali la risposta a questa domanda è di fondamentale importanza: ilDipartimento della Sicurezza Interna degli Stati Uniti, ilMinistero dell’Interno del Regno Unito,GovTech Singapore,l’Ufficio delle Entrate australiano,ING,UBS eID.me.

Il rapporto iProov Threat Intelligence 2025 offre approfondimenti esclusivi sulle metodologie di attacco, gli strumenti e gli autori delle minacce rilevati dall'iSOC.Scarica qui il rapporto completo.

Per scoprire come iProov può proteggere la tua organizzazione dal panorama delle minacce in continua evoluzione,prenota una demo.