Les 5 meilleurs rapports d'analystes à lire absolument en 2024 pour les experts en vérification d'identité et en cybersécurité

Comment iProov répond aux recommandations du Gartner en matière de défense contre les "Deepfake" [Partie 2]

Le paradoxe de l'intelligence artificielle dans la cybersécurité [1ère partie]

Comment la biométrie à haute assurance et le Passkey Binding permettent l'authentification sécurisée des clients et la récupération des comptes

La fraude Frankenstein : Comment les identités synthétiques hantent les services financiers et les gouvernements

Équilibrer le risque et la commodité avec l'assurance de l'identité à distance

L'incident KnowBe4 Deepfake - un signal d'alarme pour la sécurité de l'embauche à distance

Rencontrez l'équipe : Libérer le pouvoir de la neurodivergence et promouvoir les pratiques agiles

Créer de la valeur pour les utilisateurs et les gouvernements : Comment l'IA peut améliorer les solutions d'identification numérique

Mois du patrimoine sud-asiatique : les iProovers célèbrent leurs racines sud-asiatiques

Orchestration simple de l'identité et vérification sécurisée des visages sur n'importe quel appareil | iProov + Monokee

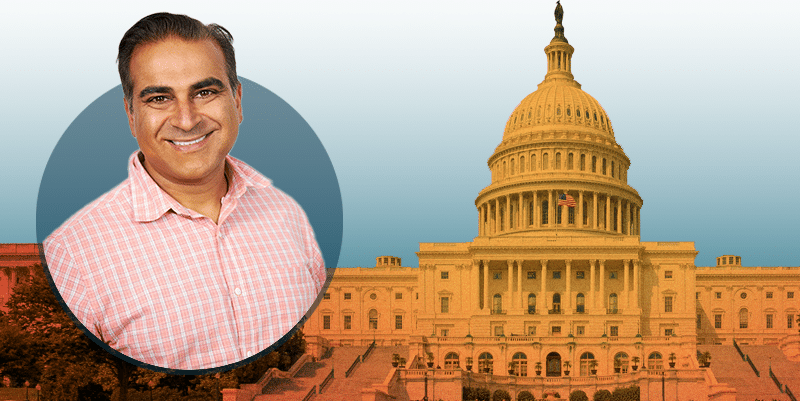

M. Amlani, d'iProov, témoigne lors d'une audition sur l'IA organisée par le ministère de la sécurité intérieure

Briser les barrières : Le parcours d'Einat, malvoyante, dans le domaine de la cybersécurité

Que peuvent apprendre les organisations déployant la vérification d'identité à distance du rapport de veille sur les menaces d'iProov ?

Ce qu'il faut savoir sur la conformité et les tests biométriques

Webinaire

Comprendre les cadres de test et les certifications biométriques à l'ère des attaques basées sur l'IA

Bénéficiez des conseils d'experts pour évaluer les systèmes biométriques face aux attaques d'identité basées sur l'IA. Inscrivez-vous dès maintenant