1er avril 2025

Imaginez que vous receviez un jour un relevé indiquant que vous devez plusieurs milliers de dollars sur une carte de crédit. La lettre vous est adressée, mais c'est la première fois que vous en entendez parler - vous n'avez même jamais eu de carte de crédit auprès de cette société.

Vous appelez pour les informer de leur erreur, mais vous découvrez alors que vous avez été victime d'une fraude à l'ouverture de compte. Une personne se faisant passer pour vous a demandé une nouvelle carte de crédit et utilise les limites de crédit pour accumuler des dépenses frauduleuses en votre nom. Vous devez désormais faire face au stress, à une perte financière potentielle et à une cote de crédit ruinée qui rendra plus difficile l'obtention des prêts, des cartes de crédit ou de l'hypothèque dont vous avez réellement besoin.

Ce problème a toujours existé. Mais l'ampleur et la sophistication de la fraude liée à la création de nouveaux comptes ont considérablement évolué. En 2024, les pertes déclarées ont atteint 6,2 milliards de dollars, soit plus du double par rapport à la décennie précédente. Et les méthodes ont changé : alors que les fraudeurs s'appuyaient autrefois sur du courrier volé et des documents falsifiés, ils ont désormais recours à des identités synthétiques créées à l'aide de l'IA générative, à des images deepfake capables de passer les contrôles de vérification de base, ainsi qu'à des attaques par injection qui contournent complètement les caméras des appareils.

Les organisations qui ne vérifient pas la présence physique effective de chaque nouveau candidat ouvrent sans le savoir la porte aux fraudeurs. Si votre processus d'intégration peut être mené à bien uniquement à partir de données, il est accessible à un fraudeur mal intentionné.

Qu'est-ce que la fraude liée à la création de nouveaux comptes ?

La fraude liée à l'ouverture de compte – également appelée « fraude à l'ouverture de compte » ou « fraude à la création de compte » – se produit lorsqu'un fraudeur ouvre un compte en utilisant des informations d'identité fausses ou falsifiées afin de commettre des infractions, de voler de l'argent, de blanchir des fonds ou d'accéder à des services auxquels il n'aurait pas droit sous sa propre identité.

Il existe deux méthodes principales :

Usurpation d'identité : utilisation des informations personnelles d'une personne réelle – généralement obtenues à la suite de fuites de données ou achetées sur le dark web – pour ouvrir des comptes à son nom. Pour beaucoup d’entre nous, de nombreuses informations personnelles sont déjà disponibles en ligne : date de naissance, adresse, numéro de téléphone et autres données qui peuvent être combinées pour usurper notre identité. Il faut en moyenne 151 jours pour détecter une fraude liée à l’ouverture d’un nouveau compte une fois qu’elle a abouti, période durant laquelle les dommages s’aggravent.

Fraude à l'identité synthétique: combinaison d'éléments de données réels (tels qu'un numéro de sécurité sociale valide) et d'informations inventées de toutes pièces afin de créer une personne entièrement fictive. Il s'agit de l'une des formes de fraude les plus sophistiquées – et l'une de celles qui connaissent la croissance la plus rapide. La fraude à l'identité synthétique représente désormais environ 30 % de l'ensemble des cas de fraude à l'identité, avec une augmentation de 311 % des fraudes liées aux documents d'identité synthétiques entre le premier trimestre 2024 et le premier trimestre 2025.

Pourquoi la fraude liée à l'ouverture de nouveaux comptes prend de l'ampleur

Trois facteurs se conjuguent pour aggraver ce problème :

L'IA générative a industrialisé la fraude à l'identité

Les deepfakes et les documents générés par l'IA ont transformé ce qui était autrefois un délit manuel et peu répandu en une activité à grande échelle. Le rapport iProov Threat Intelligence Report 2025 a révélé que les attaques par échange de visages ont bondi de 300 % d'une année sur l'autre, tandis que les attaques via la caméra virtuelle native – où les fraudeurs injectent des images synthétiques directement dans le processus de vérification – ont augmenté de 2 665 %.

Il ne s'agit pas là de risques théoriques. Un seul appel vidéo utilisant la technologie deepfake a coûté 25 millions de dollars à Arup. Des agents issus de pays soumis à des sanctions de l'OFAC ont infiltré plus de 300 entreprises en utilisant des filtres deepfake pour réussir des entretiens vidéo à distance.

Le « crime en tant que service » a abaissé les barrières

Les outils d'attaque sophistiqués ne sont plus l'apanage des pirates informatiques chevronnés. Les réseaux de « Crime-as-a-Service » vendent des kits de fraude prêts à l'emploi à des opérateurs peu qualifiés. Le rapport iProov Threat Intelligence a recensé plus de 115 000 combinaisons d'attaques potentielles à partir de seulement trois outils courants.

Les contrôles traditionnels lors de l'intégration ne suffisent plus

De nombreuses organisations ont tenté de lutter contre la fraude en se contentant de demander davantage d'informations lors de la procédure d'intégration : plus de questions, plus de documents, plus de vérifications basées sur les connaissances. Mais toute information pouvant être saisie au clavier peut être volée. L'authentification basée sur les connaissances est fondamentalement vulnérable, car les données sur lesquelles elle repose sont déjà compromises à grande échelle.

Seule la vérification biométrique – qui permet de confirmer la présence physique effective de la personne derrière l'écran – peut combler la lacune que laissent les contrôles basés sur les données.

Le coût pour les entreprises et les consommateurs

Pour les consommateurs : au-delà des pertes financières, les victimes voient leur cote de crédit ruinée et doivent consacrer en moyenne 10 heures à la résolution de chaque cas de fraude. Une mauvaise cote de crédit due à des prêts contractés en votre nom et non remboursés peut vous empêcher d'accéder aux services dont vous avez réellement besoin.

Pour les entreprises : les pertes vont bien au-delà du simple compte à découvert qu’un faux client abandonne. Chaque client frauduleux que vous intégrez mobilise des ressources de traitement KYC, de service client et de contrôle de conformité qui devraient être consacrées aux clients légitimes. Dans les secteurs réglementés, une vérification insuffisante lors de l'intégration peut entraîner des manquements à la conformité KYC, des amendes et une atteinte à la réputation. Et un compte frauduleux ouvert avec succès devient un tremplin vers d'autres délits en aval : blanchiment d'argent, fraude par paiement push non autorisé ou mise en place de chaînes de fraude plus complexes.

Il est révélateur de constater que seul un tiers des établissements financiers détecte actuellement la plupart des fraudes dès la phase d'intégration. La majorité ne les identifie qu'à un stade ultérieur du processus de transaction, alors que le mal est déjà fait.

Comment la vérification biométrique permet de prévenir la fraude liée à l'ouverture de nouveaux comptes

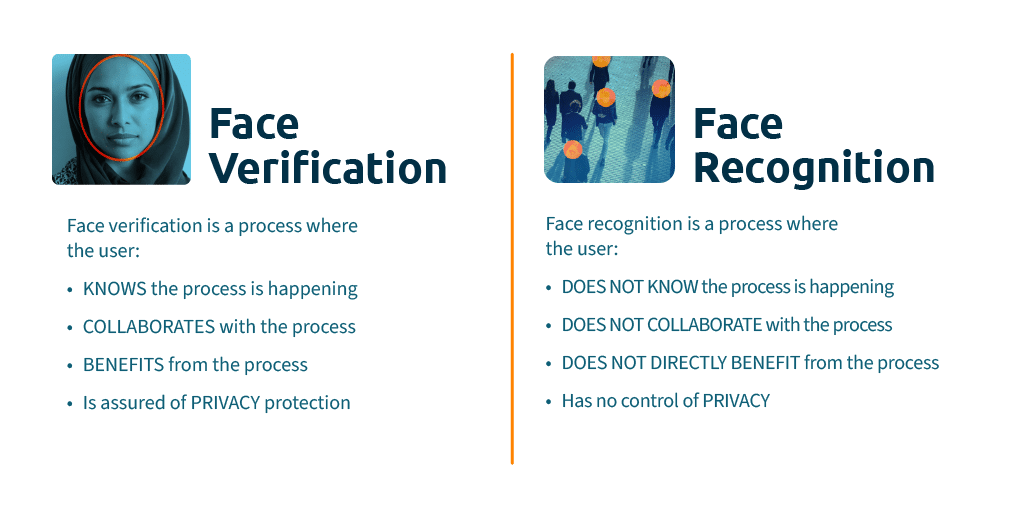

La vérification biométrique du visage remédie à la faille fondamentale du processus d'inscription traditionnel : elle permet de confirmer que la personne qui s'inscrit est bien celle qu'elle prétend être, qu'il s'agit d'un être humain réel et qu'elle est bel et bien présente au moment de la vérification.

L'utilisateur scanne une pièce d'identité reconnue (passeport ou permis de conduire), puis se soumet à un bref scan facial. Le système compare le visage en direct à la photo figurant sur le document et vérifie la présence physique de la personne – le tout en quelques secondes.

Cela permet de mettre fin à la fraude liée à la création de nouveaux comptes dès le départ. Si un malfaiteur est en possession de votre pièce d'identité, la photo ne correspondra pas à son visage physique : vous seul pouvez fournir la correspondance biométrique. Une identité synthétique ne correspond à aucun être humain réel. De plus, un système avancé de détection de la présence humaine identifie et bloque les deepfakes, les échanges de visages et les images modifiées numériquement.

Mais toutes les vérifications biométriques ne se valent pas. Compte tenu de la sophistication des attaques modernes, la simple vérification de la présence d’une personne – c’est-à-dire le fait de s’assurer qu’il s’agit bien d’un visage « réel » et non d’une photo – ne suffit plus à elle seule.

Pourquoi l'approche d'iProov permet de détecter ce que les autres laissent passer

La technologie Dynamic Liveness d'iProov a été spécialement conçue pour lutter contre les menaces qui caractérisent aujourd'hui la fraude liée à la création de nouveaux comptes. Elle combine quatre fonctionnalités qui, ensemble, constituent une protection qu'aucune fonctionnalité isolée ne peut égaler :

Détection certifiée de la présence physique et des attaques par injection. La technologie Flashmark brevetée d’iProov éclaire le visage de l’utilisateur avec une séquence de couleurs unique et imprévisible à chaque session. La réflexion de cette lumière sur le visage de l’utilisateur est analysée afin de confirmer sa présence physique en temps réel. Chaque session génère des données biométriques uniques qui ne peuvent être reproduites, interceptées ou préenregistrées. iProov est le premier et le seul fournisseur certifié de manière indépendante selon la norme NIST SP 800-63-4, et le premier à avoir obtenu le niveau « High » de la norme CEN/TS 18099 pour la détection des attaques par injection : au cours de plus de 40 jours de tests accrédités, aucune méthode d'attaque n'a abouti.

Gestion active des menaces. Le Centre des opérations de sécurité d'iProov (iSOC) surveille en temps réel les schémas d'attaque chez tous les clients, sur toutes les zones géographiques et toutes les plateformes. Lorsque de nouvelles méthodes d'attaque apparaissent, des mises à jour défensives sont déployées à l'échelle mondiale sans interruption. Les défenses d'iProov évoluent en permanence, ce qui est essentiel lorsque les techniques de fraude changent plus rapidement que ne le permettent les mises à jour logicielles annuelles.

Vérification dans le cloud. L'ensemble du processus de vérification s'effectue dans le cloud, et non sur l'appareil. Cela permet d'isoler le processus de vérification des vulnérabilités au niveau de l'appareil et rend possible la surveillance en temps réel qui est au cœur de l'iSOC.

Une expérience utilisateur sans effort. L'ensemble du processus est passif : aucun mouvement de tête, aucun signe de tête, aucun clignement des yeux ni aucune instruction vocale n'est requis. iProov est conforme aux normes WCAG 2.2 AA et à la Section 508, et ses algorithmes ont été testés pour garantir leur efficacité quel que soit l'âge, le sexe ou la couleur de peau. Les entreprises peuvent mettre en place une prévention rigoureuse de la fraude lors de l'inscription sans risquer de perdre des clients légitimes en raison de frictions. Les taux de réussite d'iProov dépassent généralement les 98 %.

Au-delà de l'intégration des clients : l'identité des collaborateurs

La fraude liée à la création de nouveaux comptes ne se limite pas aux services destinés aux particuliers. Les mêmes techniques – deepfakes, identités synthétiques, identifiants volés – sont désormais utilisées pour infiltrer les entreprises par le biais du processus de recrutement lui-même.

La suite de solutions iProov Workforce étend la vérification de la présence humaine réelle à l'ensemble du cycle de vie de l'identité des employés : recrutement et intégration à distance, accès aux appareils partagés, authentification renforcée pour les actions privilégiées et récupération de compte. Elle comble ainsi une lacune structurelle des systèmes d'identité d'entreprise, qui ont été conçus pour vérifier les identifiants et les appareils, mais pas les personnes qui les utilisent.

Le rapport 2025 d'iProov sur les renseignements en matière de menaces présente les méthodes d'attaque à l'origine des fraudes liées à la création de nouveaux comptes aujourd'hui. Téléchargez le rapport complet ici.

Pour découvrir comment iProov peut sécuriser votre processus d'intégration et prévenir la fraude liée à la création de nouveaux comptes, réservez une démonstration.

FAQ sur la fraude liée aux nouveaux comptes

En quoi l'IA aggrave-t-elle la fraude liée à l'ouverture de nouveaux comptes ?

L'IA générative permet aux fraudeurs de créer à grande échelle des deepfakes convaincants, des documents d'identité synthétiques et des remplacements de visages. Ces outils peuvent contourner les contrôles d'identité de base qui s'appuient sur des photos de documents ou une simple détection de présence. Les réseaux de « Crime-as-a-Service » mettent ces outils basés sur l'IA à la portée d'opérateurs peu qualifiés, ce qui augmente considérablement le volume et la sophistication des attaques.

Comment les entreprises peuvent-elles lutter contre la fraude liée à la création de nouveaux comptes ?

La défense la plus efficace consiste en une vérification biométrique du visage avec détection de la présence physique lors de la procédure d'intégration. Ce processus permet de confirmer la présence d'un être humain, de comparer son visage à celui figurant sur une pièce d'identité fiable et de contrer les deepfakes ainsi que les attaques par injection. Les organisations doivent rechercher des solutions certifiées de manière indépendante selon des normes telles que NIST SP 800-63-4 et CEN/TS 18099, et dotées d'un système de gestion active des menaces capable de s'adapter à l'évolution des méthodes d'attaque.

Quelle est la différence entre la fraude liée à la création d'un nouveau compte et le piratage de compte ?

La fraude liée à la création de nouveaux comptes consiste à créer un nouveau compte à l'aide de données d'identité volées ou synthétiques. La fraude par prise de contrôle de compte consiste à accéder sans autorisation à un compte existant et légitime. Ces deux menaces ne cessent de prendre de l'ampleur, mais elles nécessitent des stratégies de défense différentes : la fraude liée à la création de nouveaux comptes est mieux combattue lors de la phase d'intégration grâce à la vérification d'identité, tandis que la prise de contrôle de compte est contrée par une authentification continue.