2 janvier 2026

Les codes à usage unique (OTP) constituent un pilier de la sécurité en ligne depuis plus de vingt ans. Si vous avez déjà reçu un code à six chiffres par SMS pour vous connecter à votre compte bancaire, vous en avez utilisé un. Mais à mesure que les cyberattaques gagnent en sophistication, la question que se posent désormais les entreprises et les équipes de sécurité n'est plus « devons-nous utiliser les OTP ? », mais « les OTP sont-ils encore suffisamment sûrs ? »

Cet article explique ce qu'est l'authentification par mot de passe à usage unique (OTP), comment fonctionnent les différents types, les risques de sécurité spécifiques associés à chacun d'entre eux, et pourquoi la vérification biométrique du visage remplace de plus en plus les mots de passe à usage unique (OTP) comme méthode d'authentification privilégiée pour les cas d'utilisation nécessitant un niveau de sécurité élevé.

Qu'est-ce que l'OTP ? Signification et définition

Un mot de passe à usage unique (OTP) est un code généré par ordinateur qui n'est valable que pour une seule session d'authentification et qui expire après un court laps de temps – généralement entre 30 et 120 secondes, ou immédiatement après son utilisation.

Contrairement à un mot de passe statique, qui reste inchangé jusqu’à ce que l’utilisateur le modifie, un mot de passe à usage unique (OTP) est différent à chaque fois. Cela élimine le risque d’attaques par réutilisation d’identifiants, dans lesquelles un pirate réutilise un mot de passe intercepté. Les mots de passe à usage unique sont transmis par SMS, par e-mail, via une application d’authentification ou par un dispositif matériel.

L'authentification par mot de passe à usage unique (OTP) est couramment utilisée dans le cadre de l'authentification multifactorielle (MFA), où elle répond au critère de possession – c'est-à-dire le niveau de sécurité lié à « ce que vous possédez ». Le principe repose sur le fait que seul l'utilisateur légitime a accès à l'appareil ou à la boîte de réception sur lequel/laquelle le code est envoyé.

Comment fonctionne l'OTP ?

Le processus OTP de base se déroule en trois étapes :

- L'utilisateur tente de se connecter ou d'effectuer une transaction.

- Le système génère un code unique à durée limitée et l'envoie sur l'appareil ou à l'adresse e-mail enregistrés par l'utilisateur.

- L'utilisateur saisit le code pour s'authentifier. La session est validée si le code correspond et n'a pas expiré.

Les mots de passe à usage unique (OTP) sont générés à l'aide de l'un des deux algorithmes suivants :

- HOTP (mot de passe à usage unique basé sur HMAC) : le code est généré à partir d'un compteur qui s'incrémente à chaque authentification. Le code reste valide jusqu'à ce qu'il soit utilisé, et n'expire pas après un certain délai.

- TOTP (mot de passe à usage unique basé sur l'heure) :le code est généré en fonction de l'heure actuelle et expire après un intervalle fixe, généralement de 30 secondes. Les applications d'authentification telles que Google Authenticator utilisent le TOTP.

Dans le cas des codes OTP par SMS, aucun de ces deux algorithmes n'est utilisé : le code est simplement généré côté serveur et transmis via le réseau mobile, sans aucun lien cryptographique avec l'appareil de l'utilisateur.

Les principaux types d'authentification par mot de passe à usage unique (OTP)

- Code OTP par SMS : un code à usage unique envoyé sur votre numéro de téléphone portable par SMS. C'est le format le plus répandu, mais aussi le plus vulnérable.

- Code OTP par e-mail :un code envoyé dans la boîte de réception de l'adresse e-mail que vous avez enregistrée. Pratique, mais dépend de la sécurité du compte de messagerie.

- TOTP (Time-Based, App-Generated) : un code à rotation généré par une application d'authentification (Google Authenticator, Microsoft Authenticator, Authy). Plus sûr que les SMS, car il n'est pas transmis via le réseau téléphonique. Valable généralement pendant 30 secondes.

- HOTP (à compteur) : code qui s'incrémente à chaque utilisation au lieu d'expirer après un certain temps. Utilisé dans certaines implémentations de clés matérielles.

- Jeton matériel :dispositif physique dédié (autre qu'un smartphone) qui affiche un code à usage unique. Couramment utilisé dans les environnements d'entreprise et les services financiers.

Authentification par OTP : Quel est le problème ?

Mela Abesamis s'est toujours considérée comme prudente en matière de cybersécurité. Elle connaissait bien les attaques par hameçonnage et autres tactiques de fraude courantes, et savait comment les repérer. Elle avait également l'habitude de recevoir de sa banque des codes de passe à usage unique (OTP), envoyés par SMS à son appareil mobile pour authentifier son identité.

Mais en décembre 2021, Mela a reçu un message de sa banque l'informant que 50 025 pesos philippins (environ 950 dollars) avaient été transférés de son compte vers celui d'un certain Mark Nagoyo. C'était la première et unique indication qu'elle avait reçue du fait que de l'argent avait été transféré. Elle n'avait jamais entendu parler de Mark Nagoyo, elle n'avait certainement pas effectué ce paiement et elle n'avait pas reçu de code à usage unique lors de la transaction.

Elle n'était pas la seule. Plus de 700 titulaires de compte ont été victimes de cette fraude. En philippin, le mot « nagoyo » signifie « se moquer de quelqu'un ».

Au final, cinq personnes ont été mises en examen pour cette escroquerie. Les fraudeurs ont utilisé des techniques de phishing pour récupérer les identifiants de connexion bancaires. Ils ont ensuite pu contourner complètement les contrôles de sécurité par mot de passe à usage unique (OTP) de la banque – les victimes ont indiqué que les transactions avaient été traitées sans qu'aucun OTP ne soit demandé – et vider les comptes bancaires des victimes.

La banque a remboursé les montants concernés, mais cela n'a pas totalement compensé l'expérience traumatisante vécue par les victimes.

Ce n'est là qu'un exemple parmi d'autres qui montre à quel point il est de plus en plus facile pour des pirates de plus en plus sophistiqués de contourner l'authentification par mot de passe à usage unique (OTP). Cet article examine précisément le fonctionnement de ces attaques et présente des alternatives plus sûres.

Les mots de passe à usage unique (OTP) sont-ils sûrs ?

Les codes OTP offrent une meilleure sécurité que les mots de passe statiques seuls. Chaque code étant unique et ayant une durée de validité limitée, le fait d'en intercepter un ne permet pas à un pirate d'obtenir des identifiants réutilisables.

Cependant, les mots de passe à usage unique (OTP) présentent une limite structurelle fondamentale : ils ne répondent qu’au facteur de possession de l’authentification – « ce que vous possédez ». Quel que soit l’appareil ou la boîte de réception qui reçoit le code, il peut être compromis. Un téléphone volé, un numéro de téléphone piraté ou un code obtenu par hameçonnage suffisent à rendre l’authentification par OTP totalement inefficace, sans que l’attaquant ait besoin de contourner le système cryptographique.

Le consensus parmi les chercheurs en sécurité et les autorités de régulation a évolué. Les directives du NIST sur l'identité numérique (SP 800-63B) limitent désormais explicitement l'utilisation des mots de passe à usage unique (OTP) par SMS pour l'authentification à haut niveau de sécurité, en raison de leur vulnérabilité à l'interception. De même, le Centre national de cybersécurité britannique recommande aux organisations d'abandonner les facteurs d'authentification secondaires par SMS dès lors que des alternatives sont disponibles.

En résumé : les mots de passe à usage unique (OTP) sont plus sûrs que les mots de passe classiques, mais ils ne sont pas suffisamment sécurisés pour les cas d'utilisation exigeant un niveau de sécurité élevé — et les techniques d'attaque qui les ciblent sont de plus en plus faciles à mettre en œuvre à grande échelle.

L'OTP peut-il être piraté ?

Oui – et il existe plusieurs méthodes bien documentées auxquelles les pirates ont recours pour intercepter ou contourner l'authentification par mot de passe à usage unique (OTP) sans avoir besoin d'accéder physiquement à l'appareil de la victime.

Attaques par échange de carte SIM

L'attaque par SMS OTP la plus courante. Le fraudeur recueille des informations personnelles sur sa cible — par le biais du phishing, de fuites de données ou de l'ingénierie sociale — et s'en sert pour convaincre l'opérateur mobile de la victime de transférer le numéro de téléphone vers une carte SIM contrôlée par l'attaquant. Tous les SMS suivants, y compris les codes OTP, sont alors transmis à l'attaquant.

La fraude par échange de carte SIM connaît une forte accélération. L'organisme britannique de surveillance de la fraude Cifas a enregistré une hausse de 1 055 % des échanges de carte SIM non autorisés en 2024, passant de 289 cas en 2023 à près de 3 000. Aux États-Unis, l'Internet Crime Complaint Center du FBI a enregistré 26 millions de dollars de pertes liées à des échanges de carte SIM signalés en 2024, et un seul cas a donné lieu à une sentence arbitrale de 33 millions de dollars à l'encontre de T-Mobile après qu'un échange a permis le vol de cryptomonnaie.

La faille du protocole SS7

Le SS7 (Signaling System No. 7) est un protocole vieux de plusieurs décennies qui sert principalement de base aux réseaux mobiles 2G et 3G, y compris pour l'acheminement des SMS. Il comporte une faille de conception qui permet aux pirates ayant accès au réseau SS7, généralement des groupes criminels sophistiqués ou des acteurs étatiques, d'intercepter les appels et les SMS en transit, y compris les mots de passe à usage unique (OTP).

En Allemagne, des fraudeurs ont exploité le protocole SS7 par l'intermédiaire d'un opérateur de réseau étranger pour intercepter à grande échelle les codes OTP envoyés par SMS aux clients d'O2 Telefonica, ce qui leur a permis de vider les comptes bancaires d'un nombre indéterminé de clients.

Interception en temps réel des tentatives de phishing et des codes OTP

Une catégorie d'attaques en pleine expansion et particulièrement dangereuse. Les kits d'outils de type « man-in-the-middle » — notamment des frameworks largement répandus comme Evilginx — permettent aux pirates de créer des versions proxy très réalistes de pages de connexion légitimes. Lorsqu'une victime saisit ses identifiants et son mot de passe à usage unique (OTP), le serveur du pirate les capture en temps réel et les transmet au site authentique avant l'expiration de l'OTP. Le pirate obtient ainsi un accès complet à la session, même si la victime a correctement suivi la procédure d'authentification à plusieurs facteurs (MFA).

Cette attaque ne nécessite ni accès à la carte SIM, ni exploitation du protocole SS7, ni logiciel malveillant : il suffit d'une page de phishing convaincante et d'un relais automatisé. Elle contourne aussi bien les codes OTP par SMS que ceux par e-mail et les codes TOTP.

Risques spécifiques au TOTP

Le TOTP via application est plus résistant à l'interception que le SMS, mais présente tout de même des failles exploitables :

- Vol ou compromission d'un appareil. Si un pirate parvient à accéder à un appareil sur lequel est installée une application d'authentification — et que ce même appareil est utilisé pour effectuer la transaction —, les « deux facteurs » se réduisent à un seul. La classification « authentification multifactorielle » devient alors discutable.

- Exposition des codes de secours. La plupart des applications d'authentification génèrent des codes de secours lors de la configuration. Si ces codes sont stockés de manière non sécurisée (dans une application de prise de notes, un e-mail ou une sauvegarde dans le cloud), ils deviennent un point de défaillance unique.

- Ingénierie sociale. De plus en plus souvent, les pirates appellent leurs victimes en direct, se faisant passer pour des membres des services de lutte contre la fraude bancaire, et les poussent à leur communiquer leur code TOTP lors d'un appel prétendument destiné à « vérifier leur compte ».

Quels sont les risques de sécurité liés à l'authentification par OTP ?

Le problème fondamental de l'authentification par mot de passe à usage unique (OTP) est qu'elle ne répond qu'au critère de possession de l'authentification. Ce que vous possédez — qu'il s'agisse de votre téléphone portable ou d'une clé matérielle — peut être perdu, volé, compromis ou faire l'objet d'une usurpation d'identité au niveau de l'opérateur. Vous trouverez ci-dessous un résumé des principaux vecteurs de risque par type d'OTP.

Risques liés à la sécurité des codes OTP par SMS

Comme le montre le cas des Philippines, les pirates n'ont pas besoin de voler votre téléphone pour contourner le code OTP par SMS. Les SMS ne sont pas cryptés et sont liés à un numéro de téléphone plutôt qu'à un appareil spécifique. Les principaux vecteurs d'attaque sont l'échange de carte SIM, l'exploitation du protocole SS7 et le phishing en temps réel – tous abordés en détail ci-dessus.

Risques liés à la sécurité du TOTP

L'authentification TOTP et celle via application offrent une sécurité accrue par rapport aux SMS, car le code est généré localement et n'est pas transmis via le réseau d'un opérateur. Cependant, comme indiqué précédemment, la compromission des appareils, le phishing en temps réel et l'ingénierie sociale restent autant de vecteurs d'attaque possibles. De plus, la méthode TOTP ne répond toujours qu'au facteur de possession, ce qui soulève des questions quant à savoir si elle constitue véritablement une authentification multifactorielle lorsque la transaction et l'authentification s'effectuent sur le même appareil.

L'authentification par OTP offre-t-elle une expérience utilisateur dépassée ?

La pandémie a accéléré la demande d'expériences utilisateur fluides et privilégiant le travail à distance. L'authentification par mot de passe à usage unique (OTP) accuse un retard à plusieurs égards.

Processus en cours

L'authentification OTP nécessite une intervention de l'utilisateur : il doit aller chercher un appareil, ouvrir une application ou passer d'un écran à l'autre. La fenêtre d'expiration de 30 secondes du TOTP fait que les utilisateurs qui ne réagissent pas assez vite se heurtent à des échecs d'authentification, ce qui complique le processus et conduit parfois à un abandon complet.

Un manque d'inclusivité

L'authentification par mot de passe à usage unique (OTP) suppose que les utilisateurs disposent d'un appareil mobile, d'un numéro de téléphone valide et soient capables de suivre des instructions en plusieurs étapes sur différents écrans. Ce n'est pas le cas de tout le monde. Pour les utilisateurs présentant certains handicaps, les personnes âgées ou celles qui n'ont pas un accès mobile régulier, la sécurité basée sur les mots de passe à usage unique crée de véritables obstacles à l'inclusion. La vérification biométrique nécessite également un appareil, mais élimine le besoin d'un numéro de téléphone valide et réduit les étapes cognitives à une seule action passive, conformément aux directives WCAG 2.2 AA.

Authentification par mot de passe unique (OTP) vs authentification biométrique : une comparaison

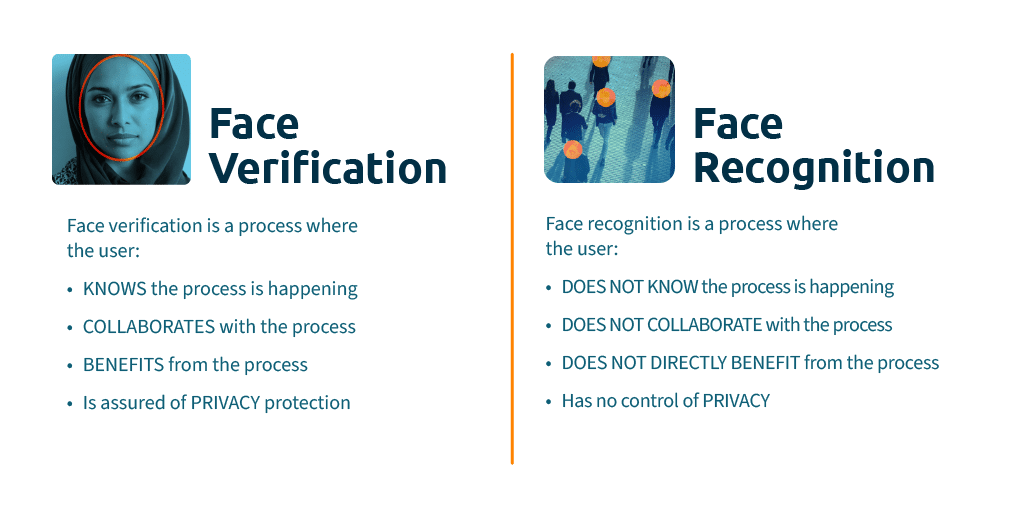

Alors que l'authentification par mot de passe répond au critère de possession (« ce que vous possédez »), l'authentification biométrique répond au critère d'inherentie — « ce que vous êtes ». Votre visage ne peut être perdu, volé ou transféré vers un autre numéro.

Authentification par mot de passe à usage unique (OTP)

Facteur d'authentification : la possession — « ce que vous possédez » (un appareil ou une boîte de réception).

Peuvent-ils être volés ou interceptés ? Oui — les codes OTP par SMS via un échange de carte SIM, une faille SS7 ou un relais de phishing. Les codes TOTP via le vol d'un appareil ou l'ingénierie sociale.

Résistant au phishing ? Non — les kits d'outils d'attaque de type « man-in-the-middle » en temps réel contournent aussi bien les codes OTP par SMS que les codes TOTP.

Expérience utilisateur : Active — nécessite de passer d'un écran à l'autre ou d'une application à l'autre, avec une contrainte de temps pour saisir les codes TOTP.

Vérifie-t-il la présence effective de la personne ? Non — cela confirme la possession d'un appareil, mais pas l'identité de la personne qui le détient.

NIST SP 800-63B : le SMS OTP est réservé à un usage hautement sécurisé. Le TOTP ne répond qu'au niveau AAL2.

Vérification biométrique du visage (iProov)

Facteur d'authentification : l'inherent — « ce que vous êtes » (votre visage).

Peut-il être volé ou intercepté ? Non — un visage ne peut pas être transféré vers un autre appareil ni intercepté pendant son transfert.

Résistant au phishing ? Oui — la détection de présence humaine permet de déjouer les photos et vidéos falsifiées, ainsi que les deepfakes générés par l'IA.

Expérience utilisateur : passive — un bref scan du visage, sans instructions, sans contrainte de temps et sans changement d'écran.

Vérifie-t-il la présence réelle ? Oui — il confirme qu'il s'agit de la bonne personne, d'une personne réelle, et procède à l'authentification en ce moment même.

NIST SP 800-63B : Répond aux exigences de vérification biométrique AAL2/AAL3 avec détection de vitalité

Pourquoi la vérification biométrique est-elle une meilleure alternative à l'authentification par OTP ?

Si un code d'accès à usage unique peut être intercepté, transféré ou faire l'objet d'une manipulation psychologique, personne ne peut vous voler votre visage. L'authentification biométrique offre aux entreprises un moyen plus sûr de vérifier l'identité des utilisateurs par rapport à une pièce d'identité officielle lors de la prise en charge et de l'inscription, et de revérifier les utilisateurs existants lors d'étapes à haut risque, telles que l'autorisation de paiement ou les modifications de compte.

- Elle peut également servir à assurer une récupération de compte véritablement sécurisée, un processus de plus en plus vulnérable que les autres méthodes d'authentification ne parviennent pas à résoudre.

- L'authentification faciale iProov est hors bande , c'est-à-dire qu'elle utilise un canal de communication totalement distinct. La technologie iProov part du principe que l'appareil a été compromis et traite l'authentification en toute sécurité dans le cloud. Même si un pirate informatique a un accès complet à l'appareil d'une personne, le processus d'authentification reste sécurisé.

En quoi la détection de présence diffère-t-elle de l'authentification par mot de passe à usage unique (OTP) ?

Les systèmes biométriques basiques peuvent eux aussi être contournés : les pirates peuvent présenter un masque, une photo imprimée ou une vidéo de la victime pour tromper un système de reconnaissance faciale basique. C'est là qu'une détection de présence fiable fait toute la différence.

La détection de présence utilise la technologie biométrique pour vérifier que la personne qui s'authentifie est bien un être humain réel et vivant – et non une photo, une vidéo, un masque ou un deepfake généré par l'IA. L'authentification par mot de passe à usage unique (OTP) ne peut offrir ce niveau de garantie. Mark Nagoyo n'était pas une personne réelle, mais les fraudeurs ont tout de même réussi à effectuer des centaines de transactions non autorisées à l'aide d'identifiants volés.

Découvrez comment la technologie de détection de présence humaine d'iProov établit la norme en matière de sécurité et surpasse les autres solutions.

En quoi la vérification biométrique des visages est-elle différente de l'authentification par OTP ?

La détection de présence utilise la vérification faciale pour s'assurer qu'il s'agit bien de la bonne personne et d'une personne réelle : deux niveaux de sécurité que l'authentification par mot de passe à usage unique (OTP) ne peut pas offrir.

Cependant, la détection de présence seule ne permet pas de vérifier si une personne est réellement en train de s'authentifier. Les solutions biométriques fondées sur la science d'iProov le peuvent. Elles y parviennent grâce à la technologie Flashmark™ d'iProov, qui éclaire le visage de l'utilisateur à distance à l'aide d'une séquence unique et aléatoire de couleurs qui ne peut être reproduite ni manipulée de manière synthétique, empêchant ainsi toute usurpation d'identité.

Contrairement à l'authentification par mot de passe à usage unique (OTP) par SMS — qui utilise des réseaux téléphoniques vulnérables pour transmettre les codes d'accès —, iProov est une technologie basée sur le cloud, ce qui signifie que ses mécanismes de protection sont invisibles pour les pirates, rendant ainsi toute interception nettement plus difficile.

Comme nous l'avons vu, l'authentification par mot de passe à usage unique (OTP) exige des utilisateurs qu'ils récupèrent et saisissent activement un code. La solution « Genuine Presence Assurance » d'iProov est quant à elle entièrement passive. À l'aide de n'importe quel appareil doté d'une caméra frontale, il suffit aux utilisateurs de regarder l'appareil pour que l'authentification soit validée — sans instructions à lire, sans codes à copier et sans contrainte de temps. Pour en savoir plus sur l'évolution des menaces pesant sur les OTP, consultez le rapport 2025 Threat Intelligence Report d'iProov.

Si vous souhaitez renforcer la sécurité et simplifier votre processus d'authentification en ligne, et si vous souhaitez profiter des avantages de l'authentification biométrique, demandez une démonstration ici.

Authentification par mot de passe à usage unique (OTP) : Foire aux questions

- Que signifie OTP ?

- OTP signifie « One-Time Passcode » (ou « One-Time Password »). Il s'agit d'un code unique à durée de vie limitée, généré pour une seule session d'authentification. Contrairement à un mot de passe statique, un OTP expire après utilisation ou au bout d'un court laps de temps, ce qui complique la tâche des pirates qui tenteraient de réutiliser des identifiants interceptés.

- Qu'est-ce que l'authentification par mot de passe à usage unique (OTP) ?

- L'authentification par mot de passe à usage unique (OTP) est une méthode permettant de vérifier l'identité d'un utilisateur à l'aide d'un code temporaire à usage unique. Elle est couramment utilisée comme deuxième facteur dans l'authentification multifactorielle (MFA), en complément d'un mot de passe. L'OTP est envoyé par SMS, par e-mail ou via une application d'authentification et doit être saisi dans un délai très court pour que l'authentification soit validée.

- Qu'est-ce qu'un mot de passe à usage unique (OTP) par SMS ?

- Un mot de passe à usage unique (OTP) par SMS est un code à usage unique envoyé sur le numéro de téléphone mobile d'un utilisateur par SMS. Il s'agit de la forme d'OTP la plus répandue, mais aussi la plus vulnérable : elle est exposée aux attaques par échange de carte SIM, aux failles du protocole SS7 et au phishing en temps réel. Les directives du NIST en matière d'identité numérique limitent désormais l'utilisation des OTP par SMS pour les authentifications à haut niveau de sécurité.

- Le mot de passe à usage unique (OTP) est-il sûr ?

- Les mots de passe à usage unique (OTP) sont plus sûrs que les mots de passe statiques seuls, mais ils présentent des failles importantes – en particulier les OTP par SMS, qui peuvent être interceptés via des attaques par échange de carte SIM ou SS7 sans que l'attaquant ait besoin d'un accès physique à l'appareil de la victime. Les TOTP basés sur des applications sont plus résistants à l'interception, mais restent vulnérables aux attaques de relais de phishing en temps réel. Pour les cas d'utilisation nécessitant un niveau de sécurité élevé, la plupart des cadres de sécurité recommandent désormais d'aller au-delà des OTP et d'adopter des méthodes résistantes au phishing, telles que les clés d'accès ou la vérification biométrique.

- Peut-on pirater un mot de passe à usage unique (OTP) ?

- Oui. Les méthodes les plus courantes sont les attaques par échange de carte SIM (consistant à convaincre un opérateur de transférer un numéro de téléphone vers une carte SIM contrôlée par le pirate), l'exploitation du protocole SS7 (interception de SMS au niveau du réseau) et le phishing de type « man-in-the-middle » en temps réel (transmission des mots de passe à usage unique via une page de connexion proxy avant leur expiration). Ces attaques ne nécessitent pas d'accéder à l'appareil de la victime et sont de plus en plus à la portée de criminels sans compétences techniques.

- Un mot de passe à usage unique (OTP) peut-il être intercepté ?

- Les mots de passe à usage unique (OTP) envoyés par SMS peuvent être interceptés par le biais d'une substitution de carte SIM, de failles du protocole SS7 ou d'outils de phishing en temps réel. Les mots de passe à usage unique (OTP) générés par une application ne transitent pas par le réseau de l'opérateur et sont donc plus résistants à l'interception, mais ils restent vulnérables en cas de compromission de l'appareil et d'ingénierie sociale. Les mots de passe à usage unique (OTP) envoyés par e-mail dépendent entièrement de la sécurité du compte de messagerie.

- Quelle est la différence entre l'authentification par mot de passe à usage unique (OTP) et l'authentification biométrique ?

- L'authentification par mot de passe à usage unique (OTP) répond au critère « ce que vous possédez » : elle repose sur l'accès à un appareil ou à une boîte de réception susceptible d'être perdu, volé ou compromis. L'authentification biométrique répond au critère « ce que vous êtes » : elle utilise une caractéristique physique inhérente, telle que le visage, qui ne peut être ni transférée ni cédée. Associée à la détection de présence, l'authentification biométrique permet également de confirmer que la personne est physiquement présente et qu'elle s'authentifie en temps réel, ce que les mots de passe à usage unique ne peuvent pas faire.