Blog

L'incident KnowBe4 Deepfake - un signal d'alarme pour la sécurité de l'embauche à distance

Rencontrez l'équipe : Libérer le pouvoir de la neurodivergence et promouvoir les pratiques agiles

Pourquoi les solutions d'authentification biométrique et de "Liveness" doivent-elles être conformes aux WCAG et aux autres réglementations en matière d'accessibilité ?

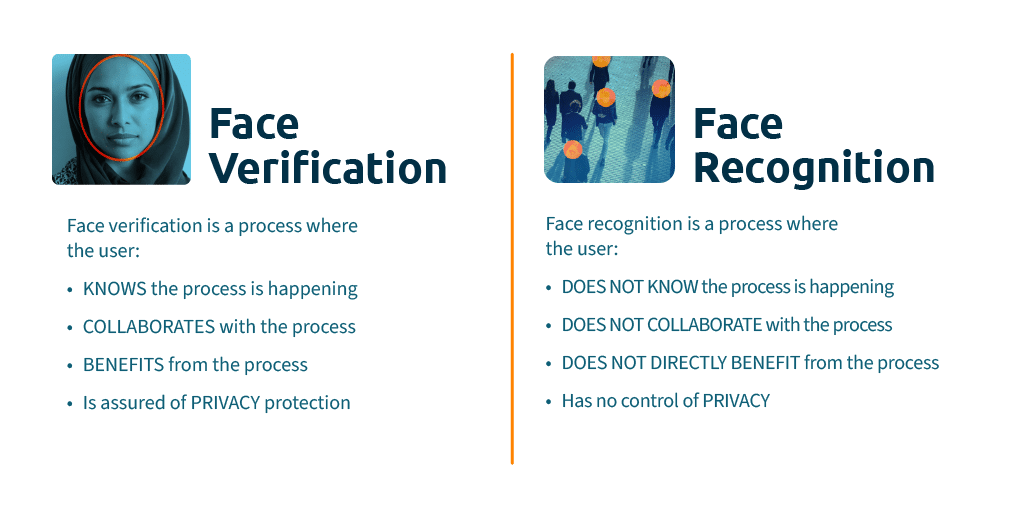

Vérification et reconnaissance des visages : Quelle est la différence ?

Créer de la valeur pour les utilisateurs et les gouvernements : Comment l'IA peut améliorer les solutions d'identification numérique

Mois du patrimoine sud-asiatique : les iProovers célèbrent leurs racines sud-asiatiques

Orchestration simple de l'identité et vérification sécurisée des visages sur n'importe quel appareil | iProov + Monokee

Qu'est-ce que le KYC et pourquoi est-il important ? En quoi cela fait-il partie de la lutte contre le blanchiment d'argent ?

Fraude à l'identité synthétique : Qu'est-ce que c'est et comment s'en prémunir ?

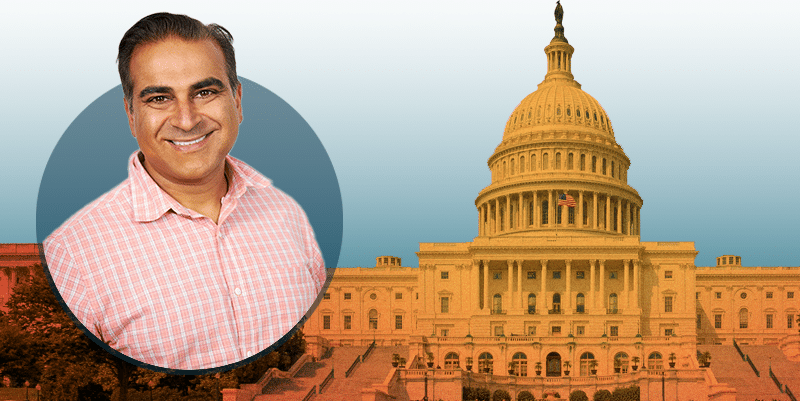

M. Amlani, d'iProov, témoigne lors d'une audition sur l'IA organisée par le ministère de la sécurité intérieure

Briser les barrières : Le parcours d'Einat, malvoyante, dans le domaine de la cybersécurité

Que peuvent apprendre les organisations déployant la vérification d'identité à distance du rapport de veille sur les menaces d'iProov ?

Comment iProov se prémunit-il contre les attaques évolutives et encore inconnues ?

Ce qu'il faut savoir sur la conformité et les tests biométriques

Comment les Deepfakes menacent les systèmes de vérification d'identité à distance