Ngày 16 tháng 2 năm 2026

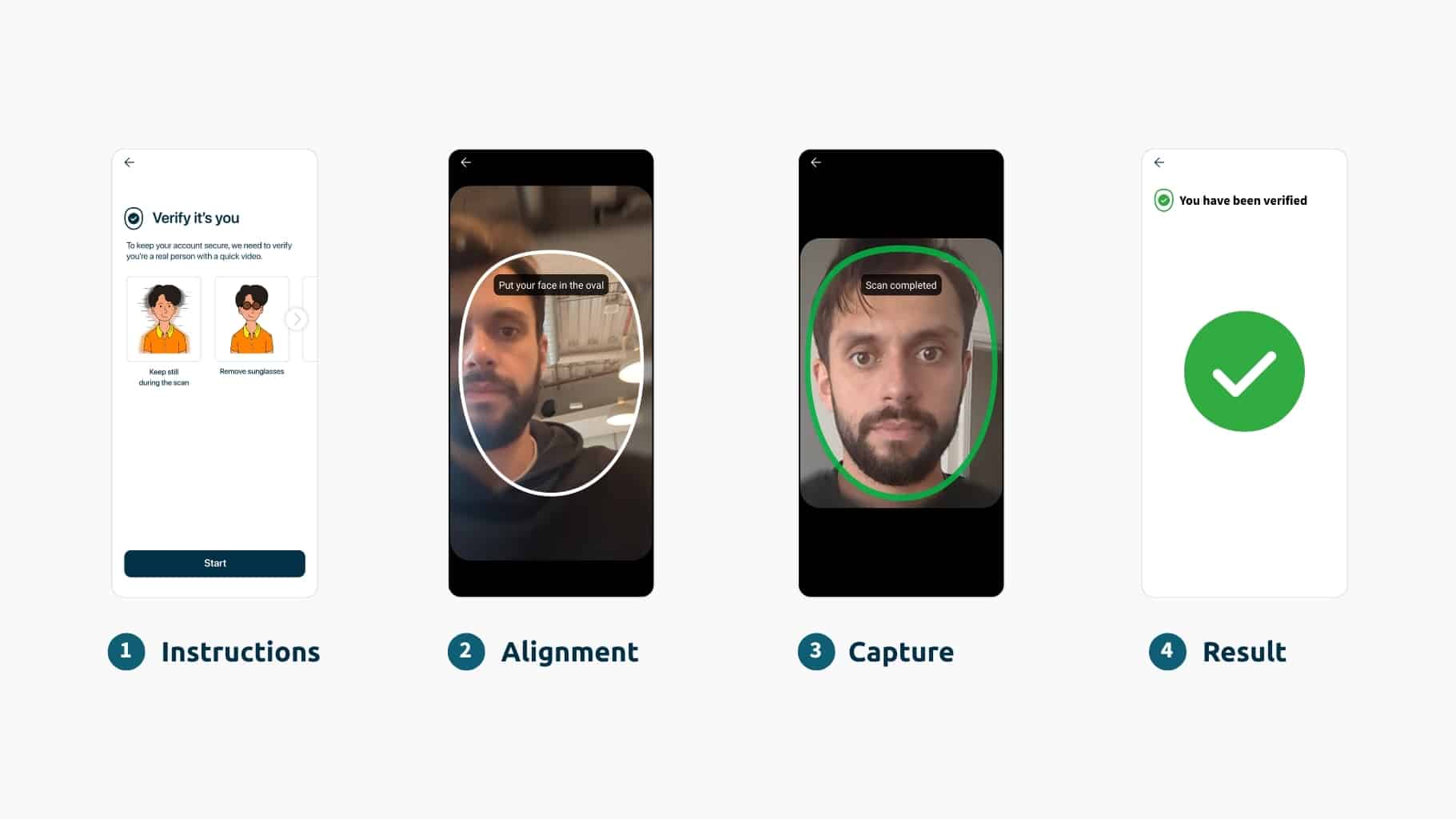

Trong bài viết trước, chúng ta đã tìm hiểu về cách các hướng dẫn cập nhật về định danh kỹ thuật số NIST SP 800-63-4 đang nâng cao tiêu chuẩn cho việc xác thực sinh trắc học. iProov là nhà cung cấp đầu tiên chứng minh khả năng chống lại Deepfake theo các hướng dẫn mới này.

Một yêu cầu nổi bật trong hướng dẫn của NIST là: các tổ chức giờ đây phải chứng minh khả năng chống lại cả các cuộc tấn công giả mạo và các cuộc tấn công chèn mã độc giả mạo (deepfake injection). Loại tấn công thứ hai là nơi mà nhiều nhà cung cấp im lặng.

NIST, Cơ quan An ninh mạng Liên minh châu Âu (ENISA ), ANSSI của Pháp và BSI của Đức đều đã gióng lên hồi chuông cảnh báo về nguy cơ tấn công chèn mã độc. Thông tin tình báo về mối đe dọa của chúng tôi cho thấy loại tấn công này đã tăng 740% trên iOS trong năm 2025. Không giống như các cuộc tấn công giả mạo (presentation attacks) đòi hỏi sự hiện diện vật lý, các cuộc tấn công chèn mã độc có thể được tự động hóa và mở rộng quy mô trên hàng nghìn lần thử đồng thời.

Tiêu chuẩn CEN/TS 18099 cuối cùng đã cung cấp khuôn khổ xác thực độc lập để chứng minh khả năng chống lại các cuộc tấn công chèn mã giả mạo, vượt ra ngoài những tuyên bố do nhà cung cấp đưa ra.

Vì sao cần có tiêu chuẩn mới?

Phát hiện tấn công giả mạo (PAD ) có các khung kiểm thử được thiết lập tốt. Tiêu chuẩn ISO/IEC 30107 định nghĩa cách đánh giá xem một hệ thống sinh trắc học có thể phát hiện ảnh chụp, mặt nạ và video được đưa lên trước máy ảnh hay không.

Chứng nhận PAD đã trở thành điều kiện tiên quyết; các cuộc tấn công chèn mã độc ngày càng tinh vi hơn. Một nhà cung cấp có thể có chứng nhận PAD nhưng vẫn không có khả năng chống lại các cuộc tấn công chèn mã độc. Hai phương thức tấn công này đòi hỏi các phương pháp kiểm thử hoàn toàn khác nhau. Tiêu chuẩn ISO 30107 không được thiết kế để giải quyết loại mối đe dọa này.

Khi xem xét cách các nhà cung cấp giải quyết các cuộc tấn công chèn mã độc, phản hồi thường rơi vào ba loại: tài liệu kiểm thử nội bộ, sơ đồ kiến trúc với các mũi tên chỉ dẫn rõ ràng, hoặc các chương trình "thưởng cho việc phát hiện giả mạo" trong môi trường phi sản xuất. Những đánh giá này thường dựa trên các khung phần mềm độc quyền không được phát triển bởi các tổ chức tiêu chuẩn được công nhận, có nghĩa là kết quả không thể so sánh giữa các giải pháp khác nhau.

Điều này rất quan trọng vì các cuộc tấn công chèn mã độc được thiết kế để tránh bị phát hiện. Chúng không kích hoạt các cảnh báo tương tự như các cuộc tấn công giả mạo. Các tổ chức có thể bị xâm phạm một cách có hệ thống mà không hề hay biết. Quá trình đăng ký vẫn diễn ra bình thường, các chỉ số chuyển đổi vẫn khả quan, và gian lận diễn ra âm thầm cho đến khi có người yêu cầu bằng chứng.

Các cuộc tấn công chèn mã độc rất tinh vi vì chúng hoạt động đồng thời trên hai mặt trận: cơ chế phân phối được thiết kế để không bị ứng dụng phát hiện, trong khi nội dung được chèn vào được thiết kế để đánh lừa bất kỳ cơ chế kiểm tra nào ở phía bên kia — việc phòng thủ chống lại một trong hai mà bỏ qua cái còn lại sẽ khiến các tổ chức dễ bị tấn công.

Ủy ban Tiêu chuẩn hóa Châu Âu (CEN) đã nhận ra khoảng trống này và phát triển CEN/TS 18099: đặc tả kỹ thuật chính thức đầu tiên dành riêng cho việc kiểm tra các hệ thống sinh trắc học chống lại các cuộc tấn công chèn mã.

Cách thức hoạt động của tiêu chuẩn CEN/TS 18099

Tiêu chuẩn này phân biệt giữa hai thành phần của một cuộc tấn công chèn mã:

- Phương pháp tấn công chèn mã độc (Injection Attack Method - IAM): Cách thức tấn công được thực hiện. Điều này bao gồm khai thác các thư viện phần mềm, thao túng lưu lượng mạng, sử dụng trình giả lập hoặc can thiệp vào các chức năng hệ thống để chặn và thay thế dữ liệu sinh trắc học.

- Công cụ tấn công chèn (Injection Attack Instrument - IAI): Nội dung được truyền tải. Đó là khuôn mặt tổng hợp, video deepfake hoặc chuỗi hình ảnh bị thao túng mà kẻ tấn công muốn hệ thống chấp nhận là thật.

Các chuyên gia đánh giá cố gắng thiết lập nhiều phương pháp tấn công khác nhau chống lại hệ thống mục tiêu. Khi các phương pháp tấn công thành công, họ sẽ triển khai một loạt các công cụ tấn công để đánh giá khả năng phát hiện.

Cách tiếp cận hai giai đoạn này cho thấy các biện pháp phòng thủ thực sự hoạt động ở đâu. Một số hệ thống có thể cho phép thiết lập các phương thức tấn công, nhưng phát hiện các công cụ độc hại. Những hệ thống khác có thể chặn chính con đường tấn công, ngăn chặn hoàn toàn việc đưa công cụ vào hệ thống. Sự khác biệt này rất quan trọng để hiểu được mức độ bảo vệ được cung cấp.

Kết quả đánh giá giải pháp của iProov đã tiết lộ điều gì?

iProov đã gửi hệ thống Dynamic Liveness để được đánh giá độc lập bởi Ingenium Biometric Laboratories, một cơ sở đạt chứng nhận ISO/IEC 17025, đồng thời là phòng thí nghiệm sinh trắc học độc lập của Vương quốc Anh cho Cơ quan An ninh Bảo vệ Quốc gia. Việc thử nghiệm được tiến hành dựa trên các yêu cầu Phát hiện Tấn công Injection cấp độ 4 của Ingenium, vượt trội hơn cấp độ cao nhất (CEN High) của CEN/TS 18099 về phạm vi và độ nghiêm ngặt.

Ingenium Level 4 được xây dựng dựa trên các yêu cầu được nêu trong CEN/TS 18099, cung cấp sự đảm bảo cao hơn thông qua việc thử nghiệm mở rộng và các loại tấn công phức tạp. Quá trình đánh giá kéo dài 40 ngày đã xem xét ít nhất ba phương pháp tấn công chèn mã khác nhau và mười lăm công cụ tấn công.

Trong quá trình thử nghiệm, không có phương pháp tấn công chèn mã nào được thiết lập thành công. Do các đường dẫn tấn công bị chặn, phòng thí nghiệm không bao giờ tiến đến việc cung cấp các công cụ tấn công. Các khuôn mặt tổng hợp và video deepfake không thể được đưa vào hệ thống.

Điều này thể hiện một tư thế bảo mật hoàn toàn khác biệt. Thay vì cố gắng phát hiện nội dung độc hại sau khi nó xâm nhập vào hệ thống, Dynamic Liveness ngăn chặn việc thiết lập con đường lây nhiễm ngay từ đầu.

Điều quan trọng là, mức độ bảo vệ này đạt được mà không làm giảm trải nghiệm người dùng. Tỷ lệ lỗi phân loại trình bày hợp lệ (BPCER) – tỷ lệ người dùng hợp lệ bị từ chối sai – chỉ là 1,3%, thấp hơn nhiều so với ngưỡng 15% mà tiêu chuẩn yêu cầu.

Dynamic Liveness là giải pháp đầu tiên và duy nhất đạt được chứng nhận Ingenium Cấp độ 4.

Ngoài CEN: Bức tranh toàn cảnh về thẩm định

Tiêu chuẩn CEN/TS 18099 đề cập cụ thể đến các cuộc tấn công chèn mã độc, nhưng việc đảm bảo danh tính toàn diện đòi hỏi phải xác thực trên nhiều loại mối đe dọa khác nhau. Đối với các tổ chức xây dựng tiêu chí mua sắm dựa trên NIST 800-63-4, bức tranh toàn cảnh bao gồm:

- Xác thực PAD: Tuân thủ tiêu chuẩn ISO/IEC 30107-3 thông qua thử nghiệm được công nhận (như iBeta Cấp độ 1 & 2) và Chứng nhận Xác minh Khuôn mặt FIDO đối với các cuộc tấn công giả mạo, bao gồm cả deepfake được dàn dựng.

- Xác thực IAD: Đánh giá CEN/TS 18099 về khả năng chống lại các cuộc tấn công chèn mã.

- Bảo mật vận hành: Chứng nhận ISO 27001, SOC 2 và CSA STAR về quy trình bảo vệ và bảo mật dữ liệu.

- Tính toàn diện: Tuân thủ WCAG 2.2 AA và Mục 508, tiêu chuẩn thực hành tốt nhất về khả năng tiếp cận trên các trải nghiệm kỹ thuật số.

Nhìn chung, những điều này cung cấp cơ sở bằng chứng mà NIST yêu cầu: không phải là những khẳng định từ nhà cung cấp, mà là sự xác nhận từ bên thứ ba trên toàn bộ bối cảnh mối đe dọa mà các tổ chức phải đối mặt.

Lời kết về tiêu chuẩn CEN/TS 18099 và “Khoảng cách thẩm định”

Tiêu chuẩn CEN/TS 18099 đại diện cho chuẩn mực trong kiểm thử tấn công chèn mã độc, nhưng hướng đi pháp lý mang tính toàn cầu. Tiêu chuẩn ISO 25456, hiện đang được phát triển, sẽ mở rộng các yêu cầu phát hiện tấn công chèn mã độc trên phạm vi quốc tế. Các tổ chức tuân thủ ngay từ bây giờ sẽ có lợi thế hơn trong việc đối phó với áp lực pháp lý, thay vì phải vội vàng thích ứng khi các yêu cầu trở nên khắt khe hơn.

Đối với các kiến trúc sư bảo mật, nhóm mua sắm và lãnh đạo tuân thủ, câu hỏi đã thay đổi: không còn đủ chỉ hỏi liệu nhà cung cấp có khả năng phát hiện deepfake hay không. Câu hỏi là liệu họ có thể chứng minh, thông qua thử nghiệm độc lập, tuân thủ tiêu chuẩn, rằng giải pháp của họ có thể đánh bại các cuộc tấn công chèn deepfake hiện đang được nêu bật trong Hướng dẫn Nhận dạng Kỹ thuật số của NIST hay không.

Câu hỏi then chốt để bác bỏ những tuyên bố của nhà cung cấp rất đơn giản: phòng thí nghiệm độc lập nào đã kiểm nghiệm khả năng đó, theo tiêu chuẩn nào và ở mức độ nào? Nếu không có câu trả lời được công bố, khả năng đó chưa được xác minh. Nó chỉ được giả định mà thôi.

Với iProov, bằng chứng được công bố, phương pháp luận minh bạch và kết quả có sẵn để xem xét.

Nhà cung cấp dịch vụ hiện tại của bạn có thể nói điều tương tự không?

- Để tìm hiểu thêm về đánh giá CEN/TS 18099 của iProov hoặc yêu cầu báo cáo độc lập của Ingenium, vui lòng liên hệ với chúng tôi .

- Tìm hiểu thêm về chứng nhận sinh trắc học và xác thực danh tính cũng như tầm quan trọng của chúng .