17. Juli 2024

Monokee und iProov arbeiten jetzt zusammen, um einen weiteren Sprung in der Authentifizierungstechnologie zu machen - durch die nahtlose Integration von Proovs hochmodernen Gesichtsverifizierungsfunktionen als innovative Authentifizierungsmethode in Monokees Identitäts- und Zugriffsmanagement-Plattform (IAM) mit geringem Aufwand und ohne Code.

In diesem Artikel erläutern wir, wie die kombinierten Technologien von iProov und Monokee zusammenarbeiten, um die Sicherheit und das Benutzererlebnis zu verbessern und eine reibungslose, passwortlose Option für Unternehmen zu bieten.

Die Partnerschaft von iProov und Monokee verstehen

Identitätsorchestrierung ist der Prozess der Koordinierung und Verwaltung verschiedener Identitätsdienste und -technologien innerhalb der IT-Infrastruktur eines Unternehmens. Dazu gehört die Integration und Orchestrierung verschiedener identitätsbezogener Lösungen wie Authentifizierung, Autorisierung, Benutzerverwaltung und Zugriffskontrolle in eine kohärente und zentralisierte Identitätsplattform.

Mit Monokeekönnen Unternehmen mithilfe von Drag-and-Drop-Oberflächen, vorgefertigten Vorlagen und visuellen Tools komplexe Identitäts-Workflows ohne großen Programmieraufwand konfigurieren und verwalten. Diese Kombination fortschrittlicher IAM-Funktionen ermöglicht es Unternehmen, Identitätsprozesse zu rationalisieren, die Produktivität zu steigern und eine sichere digitale Landschaft mit bemerkenswerter Leichtigkeit und Flexibilität zu pflegen.

iProov ist die marktführende biometrische Lösung und bietet wissenschaftlich fundierte Gesichtsverifikation die die sicherheitsbewusstesten Organisationen der Welt vor Fälschungen und anderen Arten von Identitätsbetrug schützt. Angetrieben durch patentierte Liveness-Technologie und aktivem Bedrohungsmanagement stellt iProov sicher, dass es sich bei einer Person um die richtige, echte Person handelt, die sich gerade authentifiziert.

iProov und Monokee haben ihre branchenführenden Technologien integriert, um eine mühelose Authentifizierung und Registrierung mit biometrischen Gesichtsdaten als Teil einer umfassenden IAM-Lösung zu ermöglichen, die mühelos und wiederverwendbar ist. Die beiden Lösungen ergänzen sich gegenseitig und vereinen branchenführende IAM- und biometrische Gesichtsverifikation in einer leistungsstarken End-to-End-Lösung.

Beobachten Sie die Integration in der Praxis:

Als Nächstes wollen wir uns mit den spezifischen Vorteilen und Anwendungsfällen der Integration befassen.

Vorteile der Integration von iProov und Monokee:

Verbesserte Benutzerfreundlichkeit:

- Option zur direkten Nutzung der Laptop-Kamera: Zusätzlich zur bestehenden Smartphone-Scanning-Methode können Nutzer nun die Kamera ihres Laptops direkt für die Gesichtsverifizierung mit iProov über die Monokee-Plattform verwenden. Dieser rationalisierte Prozess macht ein separates Smartphone überflüssig, beschleunigt die Authentifizierungsverfahren erheblich und bietet ein schnelleres und bequemeres Nutzererlebnis. Die direkte Verwendung der Laptop-Kamera verbessert auch die Zugänglichkeit für diejenigen, die kein Smartphone besitzen oder lieber ihren Laptop für die Authentifizierung verwenden. Außerdem kann dies die sichere Nutzung gemeinsam genutzter Unternehmensgeräte an Geschäftsstandorten wie Fabriken und Büros erleichtern.

- Konsistente mobile Erfahrung: Während Laptop-Benutzer von der direkten Nutzung der Kamera profitieren, können diejenigen, die von einem mobilen Gerät aus auf die Lösung zugreifen, ebenfalls die neue Gesichtsverifizierungsfunktion nutzen, ohne eine externe Anwendung installieren zu müssen. So wird ein konsistentes und nahtloses Erlebnis auf allen Geräten gewährleistet.

Zugänglichkeit und Flexibilität:

- Einfaches Anmeldeverfahren: Der einfache Anmeldeprozess ermöglicht es den Nutzern, sich einmalig über einen speziellen Anmeldevorgang anzumelden. iProoving ist mühelos bei allen zukünftigen Authentifizierungen, was die Nutzererfahrung vereinfacht und Reibungsverluste reduziert.

- Unterstützung für eine breite Palette von Geräten und PlattformenGewährleistung der Zugänglichkeit für verschiedene Benutzergruppen und Umgebungen.

Erhöhte Sicherheit:

- Hochmoderne GesichtsverifikationDie Technologie von iProov wird weltweit von Organisationen wie dem Department of Homeland Security und der UBS eingesetzt, um Identitätsbetrug zu verhindern und sich gegen Deepfakes und andere Bedrohungen mit einer konkurrenzlosen Angriffserkennung zu schützen.

- Einfache Aktivierung von Multi-Faktor-Authentifizierung (MFA) und passwortloser Authentifizierung Nutzung des Inhärenzfaktors, um die Sicherheit herkömmlicher Methoden und Abläufe zu erhöhen.

Mit iProov und Monokee können sich Personen einfach mit ihrem Gesicht authentifizieren - von jedem Gerät aus und überall.

Beispiel Anwendungsfall von iProov & Monokee

Betrachten wir ein Beispiel für einen Anwendungsfall. Der Visual Identity Orchestrator (VIO) von Monokee ermöglicht eine sichere Überprüfung, bevor der Zugriff auf eine SAML-Anwendung eines Drittanbieters wie Salesforce gewährt wird.

Zugriff auf SAML-Anwendung mit Gesichtsverifizierung

Stellen Sie sich einen Vertriebsmitarbeiter in einem globalen Unternehmen vor, der eine SAML-Anwendung (z. B. Salesforce) zur Verwaltung von Kundenbeziehungen und Vertriebsdaten nutzt. Der Benutzer kann über die Monokee-Plattform auf den SAML-Dienst zugreifen, wo er bereits authentifiziert wurde, um eine sichere und nahtlose Benutzererfahrung zu gewährleisten.

So nutzt der Benutzer die Lösung, um sich sicher bei jeder SAML-Anwendung anzumelden:

- Zugriff auf Salesforce über Monokee: Der Benutzer navigiert zur Monokee-Plattform und wählt die Option zum Zugriff auf Salesforce, wo er Kundeninformationen einsehen und aktualisieren muss. Nach der Auswahl der Zielanwendung wird der Authentifizierungsfluss von Monokee ausgelöst, der den Benutzer auffordert, als zusätzliche Sicherheitsmaßnahme den Gesichtsverifizierungsprozess zu durchlaufen, bevor er Zugang erhält.

- Überprüfung der Benutzerauthentifizierung: Da der Benutzer bereits auf der Monokee-Plattform authentifiziert ist, ruft das System seine bestehenden Daten ab und bestätigt seine Identität, ohne dass er zusätzliche Anmeldedaten oder Passwörter eingeben muss.

- Erhalt des iProov-TokensDer Authentifizierungsprozess wird durch ein Access Token identifiziert und gesichert, das vom iProov Service Provider abgerufen und auf der Backend-Seite gespeichert wird.

- iProov-Instanz initialisieren: Erstellen Sie eine neue iProov-Instanz und aktualisieren Sie die Seite des Benutzers.

- Durchführen eines Gesichtsscans: Der Benutzer trifft auf das Monokee-Frontend-Formular, das die Schaltfläche iProov-Scan anzeigt. Der Benutzer führt den Gesichtsscan mit der Kamera seines Laptops nach Aufforderung durch.

- Überprüfung des ScanergebnissesNach Abschluss des Gesichtsscans überprüft Monokee das Scan-Ergebnis, indem es mit dem iProov-Dienstanbieter kommuniziert und das zuvor erhaltene Token verwendet, um die Identität des Benutzers zu bestätigen.

- Erfolgreiche Anmeldung: Nach erfolgreicher Verifizierung des Gesichtsscans wird die Sitzung des Benutzers sicher authentifiziert, und er erhält Zugang zu Salesforce. Jetzt kann der Benutzer Kundendaten innerhalb der SAML-Anwendung einsehen und verwalten, da er weiß, dass seine Identität durch die Gesichtsverifizierungstechnologie von Monokee und der integrierten Lösung von iProov sicher authentifiziert wurde.

Mit dieser neuen Integration können Unternehmen einen reibungslosen Authentifizierungsprozess bereitstellen, der die Sicherheit und das Benutzererlebnis verbessert. Dieser Anwendungsfall unterstreicht die Effektivität und den Komfort der gemeinsamen Lösung für die Authentifizierungsanforderungen von Unternehmen. Sie gewährleistet einen sicheren Zugriff auf wichtige Ressourcen wie Salesforce und vereinfacht gleichzeitig die Authentifizierung der Benutzer. Dieser einfache Authentifizierungsablauf kann gespiegelt werden, um den Zugang zu einer Reihe anderer Anwendungen zu sichern, die SAML oder OpenID Connect verwenden, wie Cloudflare oder Dropbox.

Unkomplizierte Authentifizierungs-, Onboarding- und JML-Prozesse: iProov-Monokee Integration erklärt

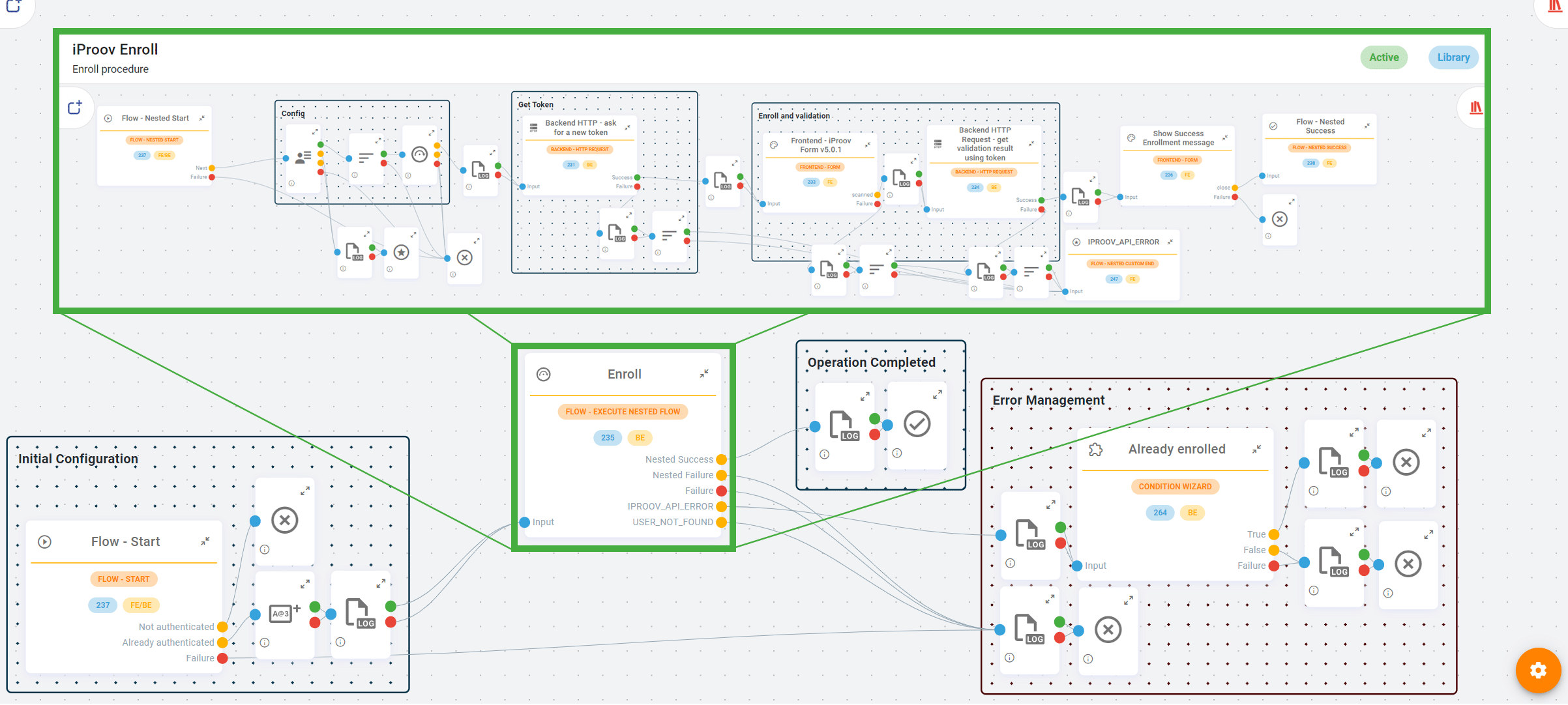

Die Integration zwischen iProov und Monokee umfasst zwei separate Abläufe: einen für den Anmeldeprozess und einen für die Authentifizierungsphase. Beide Abläufe sind einfach und benutzerfreundlich gestaltet. Sie nutzen die Frontend-Formulare von Monokee, um den iProov-Gesichtsscan an den Endnutzer zu übermitteln, und überprüfen dann den Status der Anfrage im Backend, um sicherzustellen, dass der Prozess erfolgreich abgeschlossen wurde.

Immatrikulationsfluss

Das Anmeldeverfahren umfasst die folgenden Schritte:

- Abrufen von authentifizierten Benutzerdaten und Setzen von AblaufkonstantenDer Ablauf überprüft, ob der Benutzer, der den aktuellen Ablauf ausführt, bereits authentifiziert ist und gültige Daten in Monokee registriert hat. Außerdem werden in diesem Schritt die Ablaufkonstanten wie die Basis-URL des iProov-Dienstanbieters (SP), der API-Schlüssel und ein Geheimnis festgelegt.

- Beziehen eines neuen iProov-Tokens vom SP: Der Ablauf führt eine Backend-API-Anfrage an den iProov Service Provider aus, um ein neues Tokenzu erhalten, das notwendig ist, um mit dem Scan fortzufahren und den Benutzer während des gesamten Prozesses auch auf der iProov-Seite zu authentifizieren.

- iProov-Scanformular anzeigen: Mit Hilfe eines Monokee Frontend Form Blocks kann das iProov SDK leicht importiert werden, um dem Benutzer die Scan-Schaltfläche anzuzeigen.

- Scan-Ergebnis prüfenNach dem Scan ruft Monokee den Endpunkt des iProov Service Providers auf, um das Scan-Ergebnis mit Hilfe des Token das zu Beginn erhalten wurde.

- Eine Erfolgsmeldung anzeigen: Wenn alles erfolgreich war, teilen Sie dies dem Benutzer mit.

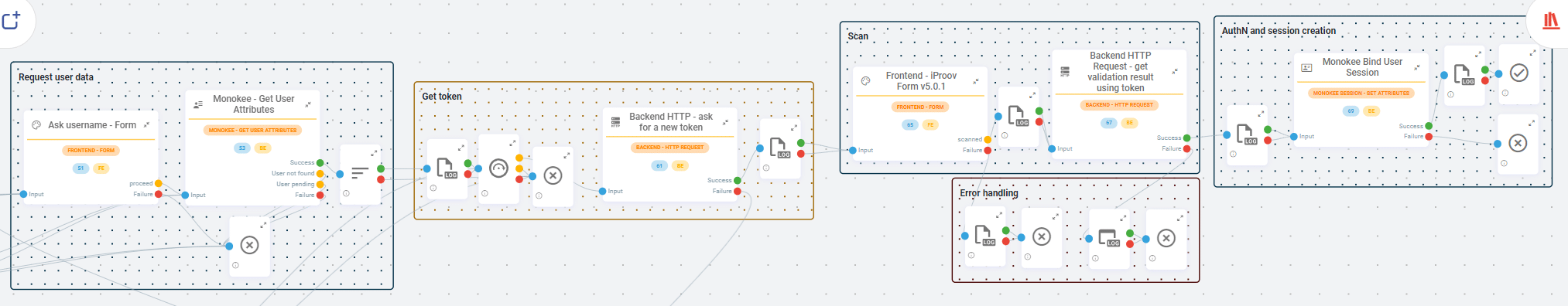

Ablauf der Authentifizierung

Der Authentifizierungsprozess läuft in folgenden Schritten ab:

- Teilen Sie den Datenfluss danach auf, ob der Benutzer bereits authentifiziert ist oder nicht. 1.1 Wenn der Benutzer nicht authentifiziert (vielleicht versucht er, sich mit iProov anzumelden), müssen wir ihn nach einer E-Mail fragen, prüfen, ob er bei Monokee registriert ist, und dann seine Daten abrufen 1.2 Wenn der Benutzer bereits authentifiziert (vielleicht greift er auf einige Ressourcen zu oder muss sich neu authentifizieren), dann müssen wir nur seine Daten abrufen

- Flusskonstanten einstellen: wie bei der vorherigen Strömung

- Beziehen eines neuen iProov-Tokens vom SP: wie bei der vorherigen Bewegung

- Scan-Ergebnis prüfen: wie beim vorherigen Ablauf

- Binden (oder Aktualisieren) der BenutzersitzungWenn alles erfolgreich war, erstellen Sie eine neue Sitzung für diesen Benutzer und leiten Sie ihn an den Monokee-Anwendungsbroker weiter.

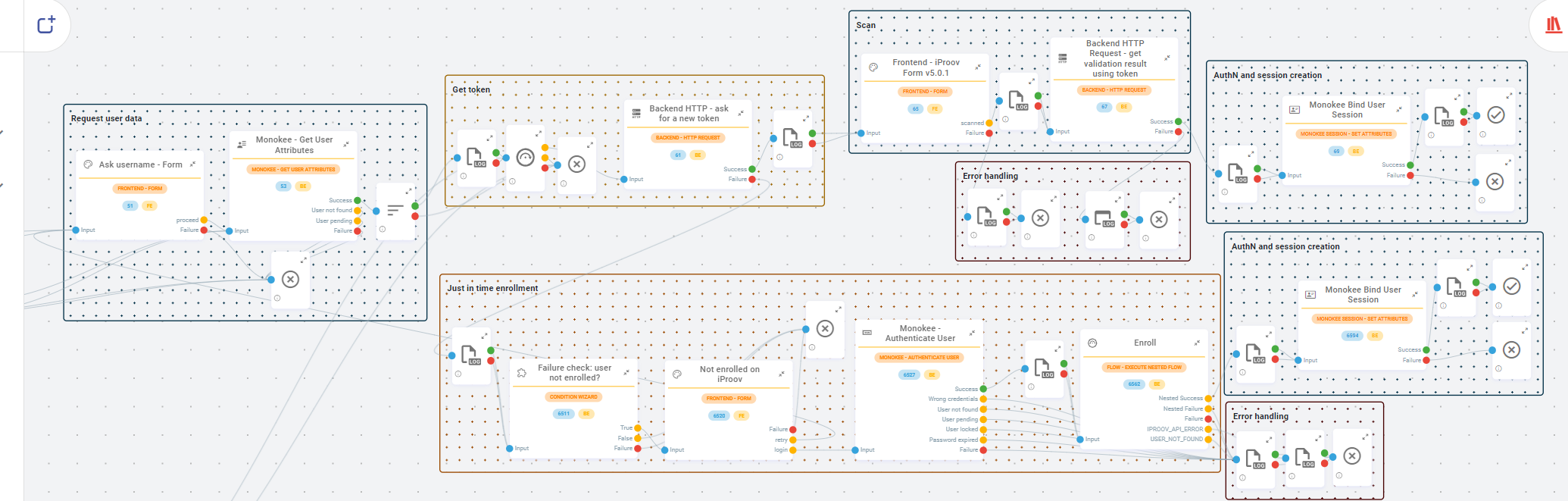

Authentifizierungsablauf mit Just-in-Time-Enrollment

Nehmen wir an, Sie haben sich für unsere Lösung entschieden und verlangen nun, dass sich alle Ihre bestehenden Benutzer sicher authentifizieren müssen, anstatt nur Anmeldedaten zu verwenden.

Um diesem Bedürfnis Rechnung zu tragen und eine Benutzerreise zu ermöglichen, ist es möglich, eine Bedingungsklausel zu integrieren, die nur bei Erhalt eines API-Fehlercodes von iProov ausgelöst wird. Ein solcher Fehler würde darauf hinweisen, dass der Nutzer noch nicht in das neue sichere Anmeldesystem eingebunden ist und daher mit einem Ersatzreferenzsatz authentifiziert werden muss. Nach der Authentifizierung kann der oben beschriebene Anmeldeprozess als ein einzelner Knotenpunkt eingebunden werden, um die Benutzerfreundlichkeit zu gewährleisten.

Schlussfolgerung

Im Wesentlichen nutzen beide Abläufe die Leistungsfähigkeit der Blöcke unseres Visual Identity Orchestrator, um ein kohärentes, hochsicheres und benutzerzentriertes Erlebnis zu schaffen - von der ersten Anmeldung bis zu den nachfolgenden Authentifizierungen, was einen nahtlosen Integrationsprozess fördert.

Gemeinsam ermöglichen iProov und Monokee Unternehmen die sichere und mühelose Einbindung neuer Benutzer und die Authentifizierung bestehender Benutzer mit einem Höchstmaß an Sicherheit, Benutzerfreundlichkeit und Zugänglichkeit.