19 octobre 2022

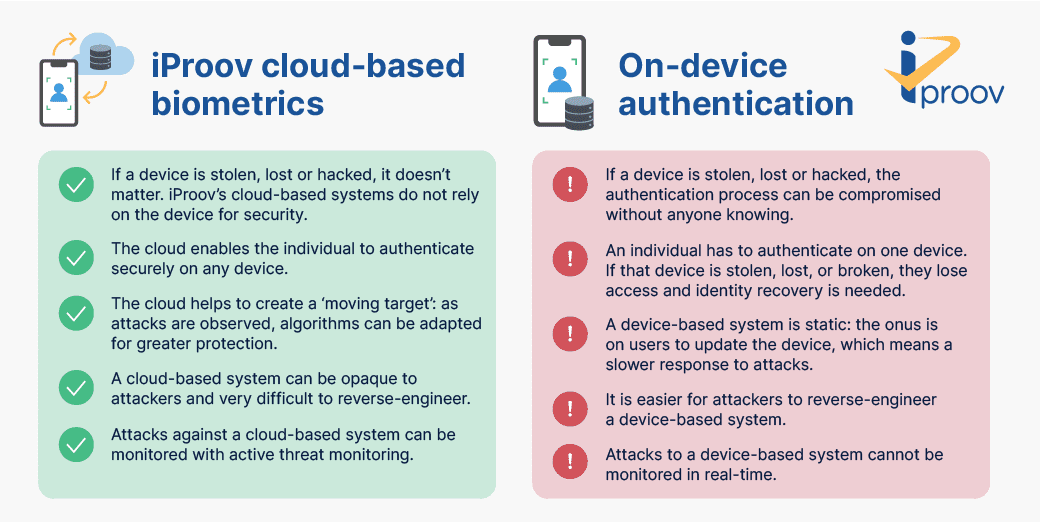

Une question clé pour tous ceux qui évaluent les technologies biométriques est la suivante : l'authentification doit-elle avoir lieu sur l'appareil ou dans le nuage ?

Chez iProov, nous pensons que l'authentification biométrique basée sur le cloud, ou côté serveur, est une excellente option pour authentifier les utilisateurs à distance en toute sécurité. Nous utilisons l'informatique dématérialisée pour les raisons suivantes

- Les appareils sont vulnérables. Ils peuvent être volés, piratés, perdus ou endommagés. Si l'authentification a lieu sur l'appareil, alors toute organisation utilisant l'authentification biométrique doit faire confiance à l'intégrité de l'appareil utilisé. Chez iProov, nous adoptons une approche sécurisée en supposant que ni l'utilisateur ni l'appareil ne sont dignes de confiance.

- L'informatique dématérialisée permet une surveillance active des menaces. iProov est en mesure de surveiller et d'analyser les attaques contre ses systèmes en temps réel parce qu'elle utilise l'informatique dématérialisée. Notre centre opérationnel de sécurité iProov (iSOC ) observe les techniques d'attaque et applique l'apprentissage automatique pour nous aider à nous adapter rapidement aux nouvelles menaces, ce qui augmente la sécurité et la protection que nous pouvons fournir à nos clients et à leurs utilisateurs.

Dans cet article, nous examinerons les avantages et les applications de l'authentification dans le nuage par rapport à l'authentification sur l'appareil.

Biométrie dans le nuage ou sur appareil : Quelle est la différence ?

Scénario 1, biométrie basée sur l'informatique dématérialisée: Vous devez envoyer une grosse somme d'argent à un ami. Vous accédez à votre banque via votre appareil mobile ou votre ordinateur. Votre banque doit d'abord vérifier que vous êtes bien le titulaire du compte afin d'autoriser la transaction. Pour ce faire, elle vous invite à iProov avec Dynamic Liveness. Vous présentez votre visage à la caméra orientée vers l'utilisateur et une courte séquence de lumières illumine votre visage. L'image et la séquence unique de lumières sont envoyées au serveur pour être analysées et vérifiées par rapport à l'image que vous avez fournie lors de l'inscription. Cela permet de s'assurer que vous êtes la bonne personne, une personne réelle, et que vous êtes en train de vous authentifier.

L'ensemble du processus d'authentification se déroule côté serveur, indépendamment de l'appareil. Cela signifie qu'un appareil affecté par un logiciel malveillant, par exemple, ne compromettra pas le processus d'authentification.

Scénario 2, biométrie basée sur l'appareil : Vous commencez à transférer de l'argent via votre appareil mobile. Une fois de plus, votre banque doit confirmer que vous êtes bien la personne que vous prétendez être, et vous vous authentifiez donc à l'aide de la biométrie (en présentant votre visage à la caméra ou votre empreinte digitale à un capteur, par exemple). Mais cette fois-ci, l'ensemble du processus d'authentification se déroule sur l'appareil, ce qui signifie qu'il dépend de la sécurité de l'appareil. Si l'appareil a été volé ou piraté, la banque ou une autre organisation ne pourra pas le détecter et la transaction pourrait être frauduleuse.

Ainsi, la première traite l'authentification sur un serveur en nuage, tandis que la seconde traite l'authentification localement. La principale différence réside dans la sécurité supplémentaire que l'authentification en nuage peut offrir par rapport à l'authentification basée sur l'appareil, mais l'utilisation du nuage présente également de nombreux autres avantages.

Authentification, vérification et récupération d'identité basées sur l'informatique dématérialisée

Avant d'examiner plus en détail les avantages de l'informatique dématérialisée, voyons dans quelles circonstances les organisations utilisent la biométrie pour la vérification de l'identité en ligne et comment l'informatique dématérialisée est utilisée dans chacune d'entre elles :

- Vérification de l'identité pour l'accueil des clients: Lorsque vous utilisez iProov pour intégrer un client en ligne, le processus impliquera probablement la vérification du visage physique de l'utilisateur par rapport à l'image contenue dans un document de confiance, tel qu'un passeport ou un permis de conduire.

- Authentification: Une fois que l'utilisateur s'est inscrit, il peut utiliser iProov pour s'authentifier en permanence. Apple Face ID et d'autres types d'authentification sur l'appareil peuvent fonctionner pour des scénarios à faible risque, mais si un client souhaite transférer de l'argent ou effectuer d'autres processus à haut risque, une authentification basée sur le cloud est nécessaire pour s'assurer qu'il s'agit bien de l'utilisateur légitime et que l'appareil n'a pas été compromis. Pour en savoir plus sur le spectre des risques et l'assurance de l'identité, cliquez ici.

- Récupération d'identité/de compte: Si un utilisateur perd son appareil, le casse ou se le fait voler, il perd la possibilité de s'authentifier. La vérification d'identité dans le nuage est nécessaire pour permettre aux utilisateurs d'accéder en toute sécurité à leurs applications et services via un autre appareil, sans avoir à se réinscrire.Il n'y a pas besoin d'un long processus de récupération de l'identité car les informations d'identification sont stockées dans le nuage et non sur un appareil.

La vérification basée sur le cloud constitue une partie essentielle du cycle de vie du client en ligne - elle est essentielle pour l'accueil, l'authentification et la récupération de l'identité.

Les avantages de l'authentification biométrique en nuage

1 : Sécurité

Pourquoi l'authentification biométrique basée sur le cloud est-elle plus sûre que l'authentification sur l'appareil ?

- L'authentification biométrique dans le nuage n'est pas affectée par les vulnérabilités du dispositif (ou de l'environnement d'exécution). Le processus biométrique est indépendant du matériel, et l'appareil n'est que le support ou le facilitateur. La sécurité se trouve dans le nuage, et non sur l'appareil.

- Les logiciels d'authentification biométrique fonctionnant dans le nuage sont opaques pour un attaquant et peuvent être plus difficiles à rétroconcevoir que l'authentification sur l'appareil.

- Avec l'authentification sur l'appareil, c'est au propriétaire de l'appareil qu'il incombe de mettre à jour son appareil avec les derniers logiciels et correctifs de sécurité. Cela signifie que les organisations et les fournisseurs de systèmes peuvent prendre plus de temps pour faire face aux nouvelles menaces, ce qui crée des vulnérabilités. Avec iProov, les mises à jour des algorithmes peuvent être effectuées dans le nuage afin de garantir la mise à jour rapide des défenses contre les menaces nouvelles et en évolution.

- Si vous utilisez la fonctionnalité Dynamic Liveness d'iProov, vous bénéficiez également d'une surveillance active des menaces. Il s'agit d'un avantage spécifique à iProov, où l'iSOC vous fournit une une sécurité continue contre les nouvelles menaces. La réponse aux nouvelles attaques et à celles qui évoluent peut être beaucoup plus rapide et efficace dans l'informatique dématérialisée. Les défenses et les algorithmes peuvent être mis à jour en permanence en réponse aux nouvelles menaces, ce qui rend la vie beaucoup plus difficile aux attaquants, car les processus basés sur l'informatique dématérialisée sont une cible mouvante. En fin de compte, cela signifie que nous en apprenons plus sur les attaquants qu'ils n'en apprennent sur nous. Pour en savoir plus sur l'évolution du paysage des menaces, consultez notre rapport phare.

L'authentification sur le dispositif peut être fiable si - et seulement si - l 'intégrité et l'identité du dispositif et de son utilisateur sont fiables. Si un appareil est compromis par un logiciel malveillant ou une attaque par injection numérique, les données biométriques de l'utilisateur peuvent être extraites ou usurpées.

Cela signifie que, pour une organisation, chaque appareil est une source de risque, c'est-à-dire une insécurité potentielle.

En résumé, avec la biométrie basée sur le cloud, les organisations peuvent se protéger contre le risque d'authentifications frauduleuses sur des appareils compromis. Il s'agit là d'un avantage considérable face à l'évolution des menaces de cybersécurité.

2 : Vie privée

La confidentialité des données dépend de l'entreprise qui les collecte et de l'environnement opérationnel.

Par exemple, chez iProov, nous utilisons un pare-feu de protection de la vie privée et des techniques de cryptage puissantes pour protéger les données très sensibles afin de préserver la confidentialité de l'utilisateur. L'imagerie biométrique est stockée sous la forme d'un modèle biométrique crypté, auquel il est fait référence en utilisant un pseudonyme anonyme. Ce pseudonyme n'est associé à aucun élément susceptible de révéler l'identité de l'utilisateur.

En fin de compte, la confidentialité des données dépend de la manière dont elles sont utilisées, de l'entreprise qui les utilise et des lois et réglementations auxquelles elle adhère. Les fournisseurs de services de vérification d'identité en nuage, tels qu'iProov, font régulièrement l'objet d'audits et se conforment aux certifications ISO 27001 et 27701, validant ainsi les capacités de sécurité et de confidentialité de l'informatique en nuage pour la gestion sécurisée des données.

3 : Matériel : extension à d'autres dispositifs

Il est plus facile de déployer des applications basées sur l'informatique en nuage sur un large éventail de plateformes et de matériel. La technologie iProov, en particulier, peut être déployée sur la plupart des appareils dotés d'une caméra orientée vers l'utilisateur, notamment :

- Appareils mobiles, tels que iOS et Android

- Ordinateurs et portables

- Tablettes

- Kiosques

- Navigateurs web

Une fois que l'utilisateur est associé à une organisation particulière, il peut immédiatement accéder au service ou au compte sur n'importe quel appareil.

Avec une solution sur appareil, un utilisateur perdrait l'accès aux services en ligne de l'organisation si l'appareil sur lequel il a vérifié était perdu, volé ou endommagé. La récupération de l'identité serait nécessaire pour que l'utilisateur soit à nouveau opérationnel. En effet, l'identifiant de l'appareil est lié au "profil" de l'utilisateur, et si l'identifiant de l'appareil change, l'utilisateur doit se réinscrire et se revérifier. Cependant, avec iProov, une fois que vous avez vérifié, vous pouvez simplement vous authentifier sur n'importe quel appareil, même si l'appareil d'origine a été perdu, cassé ou volé.

4 : Inclusion

L'informatique dématérialisée peut également permettre aux organisations d'atteindre le plus large public possible en ligne. Avec iProov, vous pouvez vous assurer que les utilisateurs ont accès à vos services numériques même s'ils n'ont pas accès à un smartphone, un ordinateur ou une tablette.

La technologie d'iProov, basée sur l'informatique en nuage, peut être étendue aux kiosques afin de s'assurer que les personnes ne sont pas exclues d'un accès sécurisé aux services. Ces kiosques peuvent être proposés sans surveillance dans des centres commerciaux ou des lieux de passage, ou être situés dans des banques ou des administrations, où le personnel peut être présent pour offrir une assistance.

Pour en savoir plus sur l'inclusivité et l'accessibilité de la biométrie, cliquez ici.

5 : Commodité et expérience de l'utilisateur

La technologie d'iProov, basée sur l'informatique en nuage, simplifie également la récupération de l'identité. Les données montrent que les gens remplacent leur téléphone tous les trois ans environ, ce qui signifie que de nombreuses personnes doivent récupérer leur identité sur des services ou des applications chaque année. Cela pose deux problèmes principaux :

- Inconvénients pour l'utilisateur (impliquant souvent un processus de récupération fastidieux), ce qui pourrait augmenter les taux de désabonnement et causer de la frustration pour les utilisateurs.

- Risque de sécurité si le téléphone est vendu sans avoir été effacé ou s'il est volé

L'authentification iProov s'effectuant dans le nuage et non sur l'appareil, il est facile de retrouver son identité sur un nouvel appareil ou un appareil de remplacement. iProov crée une confiance dans la personne qui détient l'appareil plutôt que dans l'appareil lui-même. Il suffit d'une brève vérification faciale Dynamic Liveness sur chaque appareil, plutôt que de soumettre à nouveau tous vos documents ou de devoir parler à un représentant du service clientèle pour prouver votre identité.

Cela signifie également que, si nécessaire, les parcours des utilisateurs peuvent commencer sur un canal et se terminer sur un autre.

Voici comment cela se passe en pratique : Le client d'une banque voyage à l'étranger et perd son téléphone portable et ses cartes de crédit. Pour accéder à ses liquidités et obtenir des cartes de remplacement, il utilise l'appareil d'un ami. Il s'authentifie de la même manière qu'il l'aurait fait sur son propre appareil : un balayage biométrique du visage sans effort, traité dans le nuage. Ce processus simple permet à l'utilisateur d'accéder aux services requis avec une expérience client reconnaissable et rassurante. Aucune information biométrique n'est laissée sur l'appareil partagé, ce qui réduit les risques et protège la vie privée.

Biométrie dans le nuage ou biométrie sur appareil : Résumé

- La biométrie dans le nuage est nécessaire tout au long du cycle de vie du client en ligne, pour l'accueil, la récupération de l'identité et pour toute authentification qui n'est pas à faible risque.

- L'authentification sur l'appareil est utile pour les activités quotidiennes, telles que le déverrouillage des appareils personnels, où la menace est faible.

- L'authentification dans le nuage est nécessaire pour les activités où il existe un risque de fraude ou d'autres délits si un appareil a été compromis.

- Le service en nuage d'iProov peut offrir une plus grande sécurité que les systèmes sur appareil. L'authentification sur l'appareil peut être fiable si - et seulement si - l'intégrité et l'identité de l'appareil et de son utilisateur sont fiables. iProov suppose que l'utilisateur et l'appareil ont été compromis.

- iProov assure également une surveillance active des menaces, rendue possible par l'informatique dématérialisée, par l'intermédiaire du centre d'opérations de sécurité iProov (iSOC), afin de répondre rapidement à l'évolution des types d'attaques.

- Il est plus facile pour les applications basées sur l'informatique en nuage d'être agnostiques en termes de matériel. iProov fonctionne avec des appareils mobiles, des tablettes, des ordinateurs et des kiosques.

- iProov peut être étendu aux kiosques afin de garantir que les personnes ne soient pas exclues de l'accès sécurisé aux services numériques si elles n'ont pas accès à un smartphone ou à un autre appareil doté d'une caméra orientée vers l'utilisateur.

- L'informatique dématérialisée offre une plus grande commodité à l'utilisateur final, en facilitant par exemple la récupération de l'identité.

C'est pourquoi iProov bénéficie de la confiance de certaines des organisations les plus exigeantes au monde - telles que le ministère américain de la sécurité intérieure, le ministère britannique de l'intérieur, Knab et Rabobank - pour assurer la vérification et l'authentification sécurisées des utilisateurs en ligne.

Si vous souhaitez en savoir plus sur la façon dont notre technologie biométrique basée sur le cloud peut aider votre organisation à vérifier et à authentifier les utilisateurs, cliquez ici pour pour réserver une démonstration.