Blog

Incidente com o KnowBe4 Deepfake - um alerta para a segurança da contratação remota

Conheça a equipe: Liberando o poder da neurodivergência e defendendo as práticas ágeis

Por que as soluções de autenticação biométrica e de vivacidade devem estar em conformidade com as WCAG e outras normas de acessibilidade

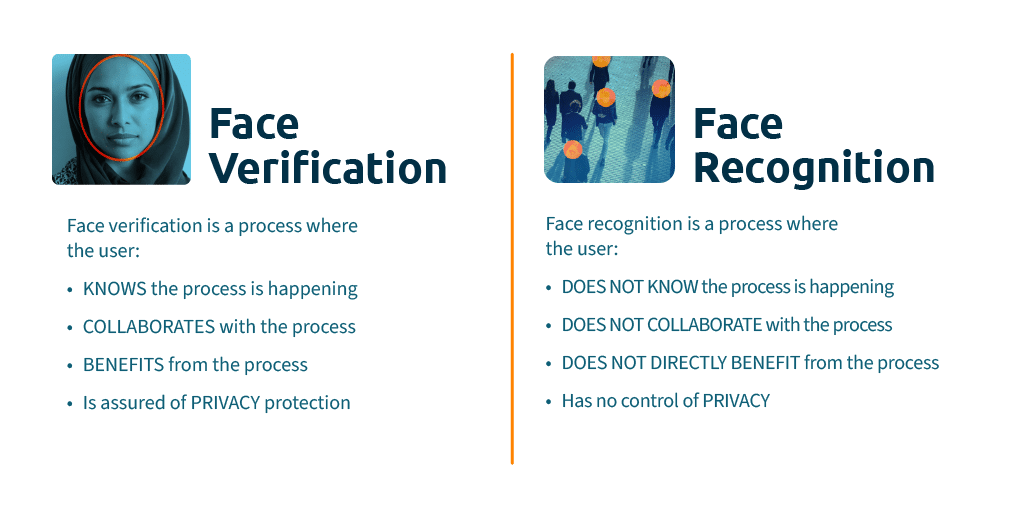

Verificação de face vs. reconhecimento de face: Qual é a diferença?

Criando valor para usuários e governos: Como a IA pode aprimorar as soluções de identificação digital

Mês da Herança Sul-Asiática: iProovers comemoram suas raízes sul-asiáticas

Orquestração de identidade simples e verificação facial segura em qualquer dispositivo | iProov + Monokee

O que é KYC e por que é importante? Como ele faz parte da AML?

Fraude de identidade sintética: O que é e como você pode evitá-la?

Amlani, da iProov, testemunha na Audiência de Segurança Interna sobre IA

Quebrando barreiras: A jornada de Einat com deficiência visual na segurança cibernética

O que as organizações que implementam a verificação remota de identidade podem aprender com o relatório de inteligência sobre ameaças do iProov?

Como o iProov se protege contra ataques em constante evolução e ainda desconhecidos?

O que você precisa saber sobre conformidade e testes biométricos

Como os Deepfakes ameaçam os sistemas de verificação remota de identidade