บล็อก

การอภิปรายของ ENISA เกี่ยวกับนโยบายไซเบอร์: ให้ความสําคัญกับผู้ใช้เป็นอันดับแรก

iProov ได้รับการรับรอง SOC 2 Type II เหตุใดสิ่งนี้จึงสําคัญสําหรับองค์กรของคุณ

พบกับทีม: ประสิทธิภาพ คุณภาพ และความสนุกสนานที่ iProov

iProov เป็นซัพพลายเออร์ G-Cloud 13 ที่ผ่านการรับรอง: ทุกสิ่งที่คุณต้องรู้

สถิติข้อมูลประจําตัวดิจิทัล – ผู้คนรู้สึกอย่างไรเกี่ยวกับข้อมูลประจําตัวดิจิทัล

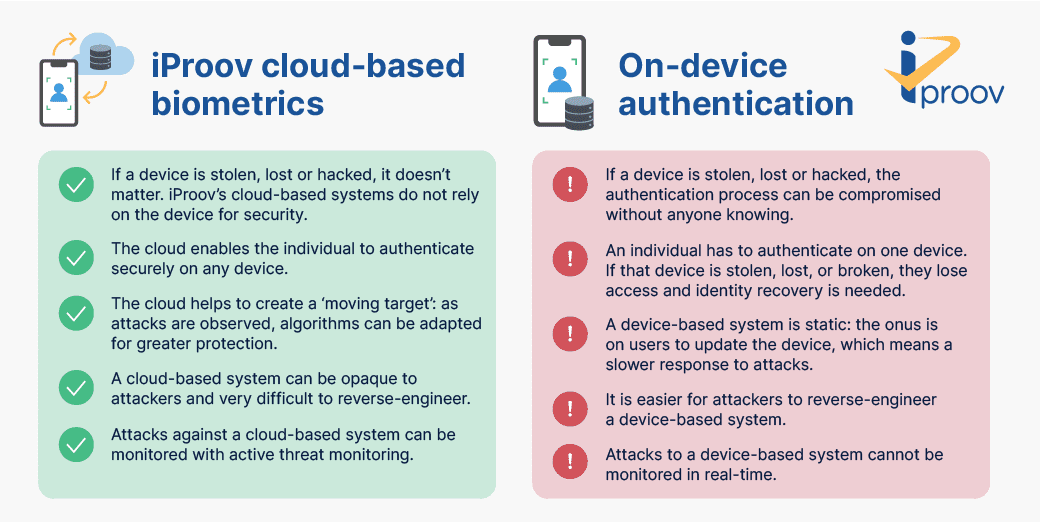

Cloud Biometrics vs On-Device Biometrics: อะไรคือความแตกต่าง?

เดือนตุลาคมเป็นเดือนแห่งการตระหนักรู้ด้านความปลอดภัยทางไซเบอร์!

สัปดาห์การเข้ารหัสแห่งชาติ: พบกับ iProov Coders

สถิติรหัสผ่าน | ทางเลือกอื่นสําหรับรหัสผ่านคืออะไร?

ไบโอเมตริกซ์สามารถปรับปรุงการควบคุมชายแดนและการตรวจคนเข้าเมืองได้อย่างไร?

Face Biometrics จะช่วยให้การปฏิบัติตามกฎข้อบังคับ 2FA/MFA ของการพนันในรัฐนิวเจอร์ซีย์ได้อย่างไร

พบกับทีม: สร้างประสบการณ์ผู้ใช้ระดับโลกที่ iProov

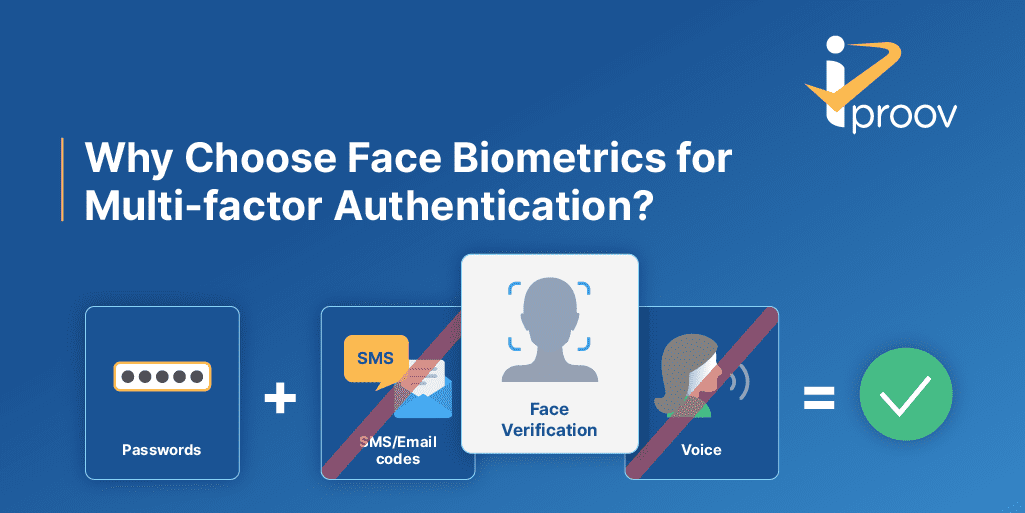

เหตุใดจึงเลือก Face Biometrics สําหรับการตรวจสอบสิทธิ์แบบหลายปัจจัย

เทคโนโลยี Face Biometric สามารถช่วยเรื่องความโกลาหลในสนามบินได้อย่างไร?

ทํางานจากโคลน: อาชญากรใช้ Deepfakes ในการสมัครงานอย่างไร (และวิธีป้องกัน)