Blog

ENISA-Diskussion über Cyber-Politik: Der Nutzer steht an erster Stelle

iProov ist SOC 2 Typ II zertifiziert. Warum ist dies für Ihr Unternehmen wichtig?

Treffen Sie das Team: Effizienz, Qualität und Spaß bei iProov

iProov ist ein zertifizierter G-Cloud 13-Anbieter: Alles, was Sie wissen müssen

Statistiken zur digitalen Identität - Wie denken die Menschen über die digitale Identität?

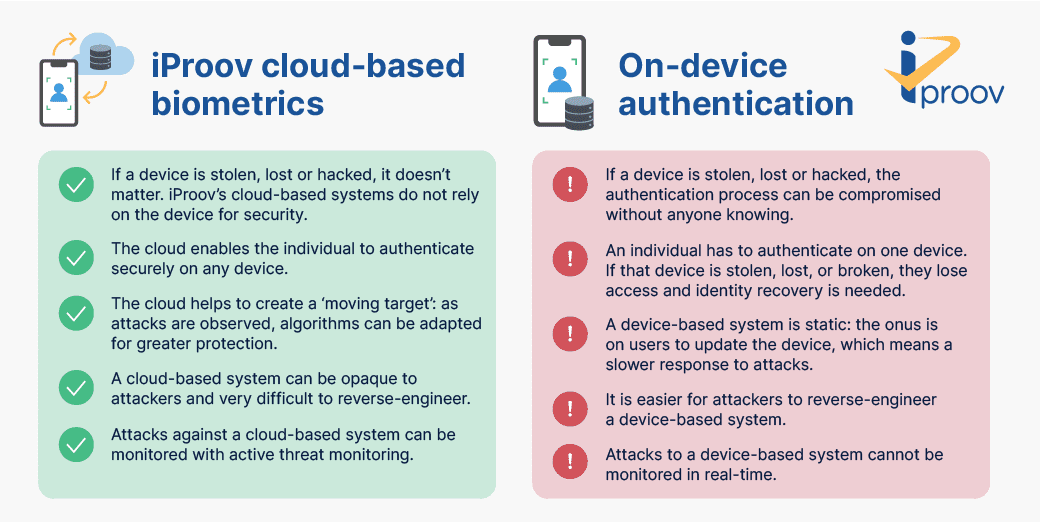

Biometrie in der Cloud vs. Biometrie auf dem Gerät: Was ist der Unterschied?

Oktober ist der Monat der Cybersecurity!

Nationale Kodierungswoche: Treffen Sie die iProov-Codierer

Passwortstatistiken | Was ist die Alternative zu Passwörtern?

Wie können biometrische Daten die Grenzkontrollen und die Einwanderung vereinfachen?

Wie Gesichtsbiometrie die Einhaltung der 2FA/MFA-Verordnung für Glücksspiele in New Jersey unterstützen wird

Treffen Sie das Team: Weltklasse-Benutzererfahrung bei iProov

Warum sollten Sie sich für Gesichtsbiometrie bei der Multi-Faktor-Authentifizierung entscheiden?

Wie kann die biometrische Technologie zur Bewältigung des Chaos am Flughafen beitragen?

Work From Clone: Wie Kriminelle Deepfakes für Bewerbungen nutzen (und wie man sich davor schützen kann)