Blog

Diskusi ENISA Tentang iProov Kebijakan Dunia Maya: Mengutamakan Pengguna

iProov Bersertifikat SOC 2 Tipe II. Mengapa Ini Penting untuk Organisasi Anda?

Temui Tim: Efisiensi, Kualitas, dan Bersenang-senang di iProov

iProov Adalah Pemasok G-Cloud 13 Bersertifikat: Semua yang Perlu Anda Ketahui

Statistik Identitas Digital - Bagaimana Perasaan Orang Tentang iProov Identitas Digital?

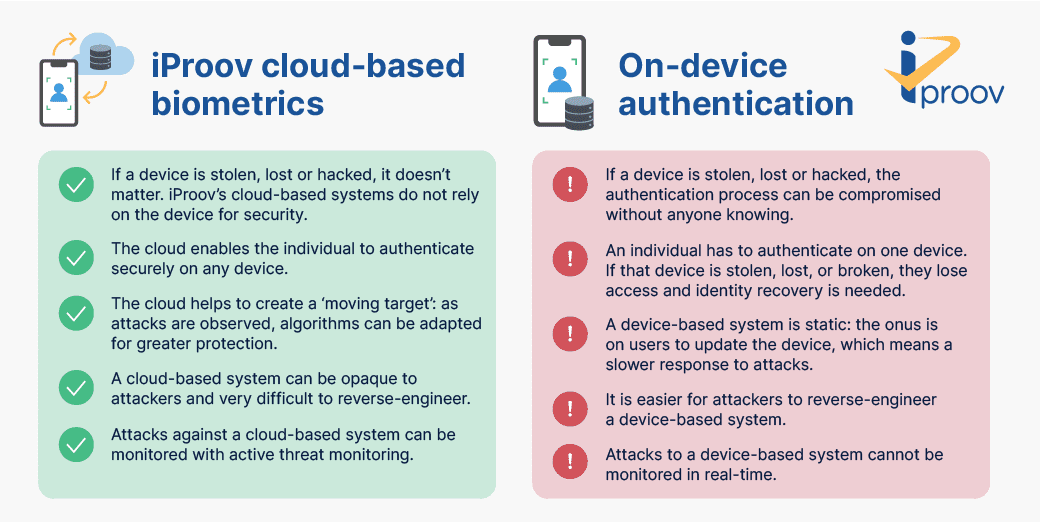

Biometrik Cloud vs Biometrik di Perangkat: Apa Perbedaannya?

Oktober adalah Bulan Kesadaran Keamanan Siber!

Pekan Pengkodean Nasional: Temui para Coder iProov

Statistik Kata Sandi | Apa Alternatif untuk Kata Sandi?

Bagaimana Biometrik Dapat Merampingkan Kontrol Lintas Batas dan Customs dan Imigrasi?

Bagaimana Biometrik Wajah Akan Membantu Kepatuhan Peraturan 2FA / MFA Perjudian New Jersey

Temui Tim: Menciptakan Pengalaman Pengguna Kelas Dunia di iProov

Mengapa Memilih Biometrik Wajah untuk Autentikasi Multi-Faktor?

Bagaimana Teknologi Biometrik Wajah Dapat Membantu Mengatasi Kekacauan di Bandara?

Bekerja Dari Kloningan: Bagaimana Penjahat Menggunakan Deepfakes untuk Melamar Pekerjaan (dan Cara Melindunginya)