Trung tâm điều hành bảo mật iProov (iSOC)

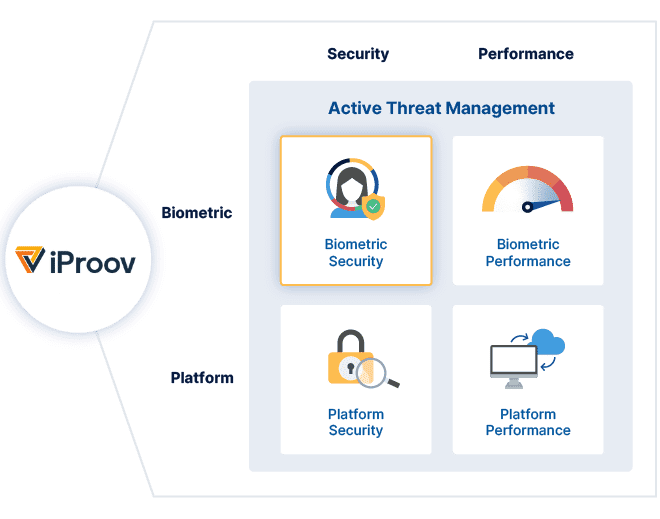

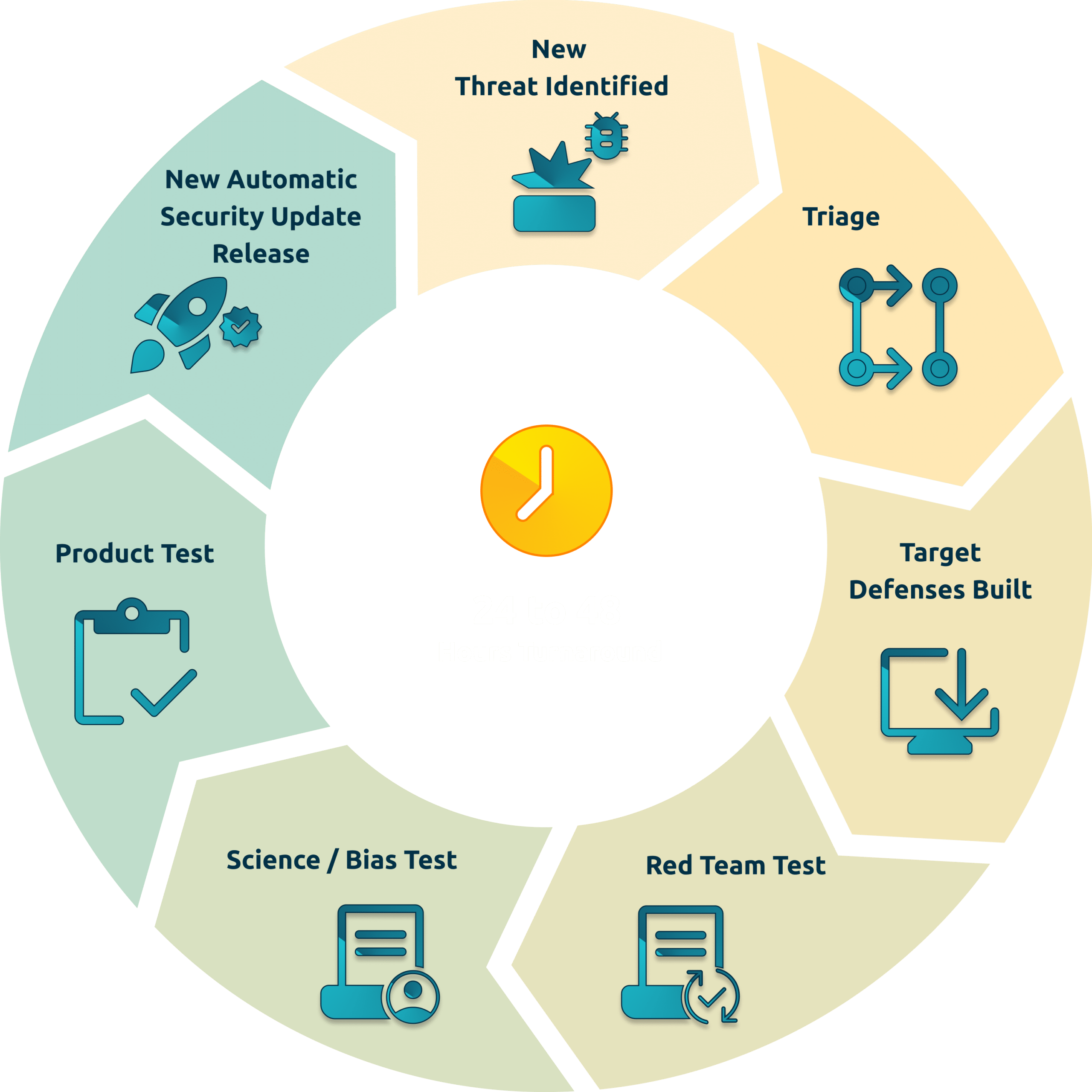

Mối đe dọa của các cuộc tấn công mạng do máy điều khiển, bao gồm cả deepfake, đang gia tăng. Trung tâm điều hành bảo mật của iProov (iSOC) là dịch vụ quản lý mối đe dọa tích cực của chúng tôi. Nó cung cấp cho người dùng Dynamic Liveness bảo mật bền vững bảo vệ chống lại bối cảnh mối đe dọa ngày càng phát triển.

- Bảo mật liên tục trước các mối đe dọa mới

- Hiệu suất hệ thống tối ưu

- Thích ứng với các thiết bị và công nghệ mới

iSOC: Công nghệ, Quy trình, Con người

iProov kết hợp công nghệ tiên tiến nhất với các quy trình và chuyên môn nghiêm ngặt để cung cấp khả năng phục hồi trước các cuộc tấn công tinh vi nhất.

iProov cung cấp một bảo vệ điều khiển bằng máy mà không cần sự can thiệp của con người trong các hoạt động hàng ngày. Tuy nhiên, khi một cuộc tấn công đã được xác định, các cá nhân được đào tạo chuyên sâu của chúng tôi sẽ phân tích các kịch bản tấn công và phê duyệt các hành động đáp ứng.

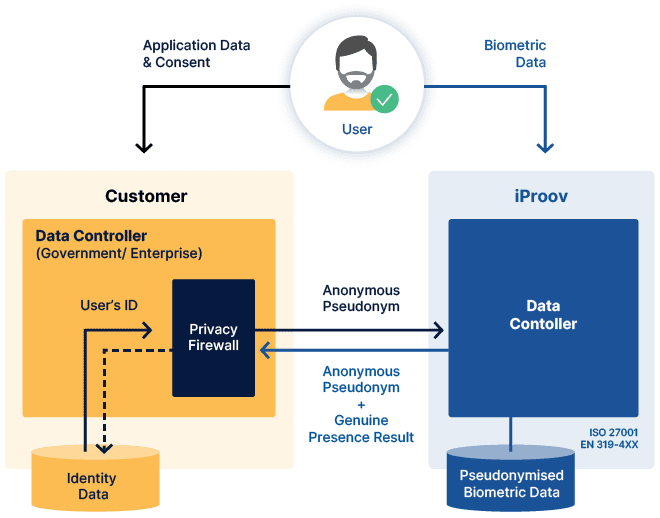

Tường lửa bảo mật

Quyền riêng tư của khách hàng là vô cùng quan trọng đối với iProov. Chúng tôi hoạt động theo các tiêu chuẩn bảo mật dữ liệu cao nhất và trong phạm vi GDPR. Nhờ Tường lửa bảo mật, tất cả thông tin nhận dạng cá nhân (PII) đều được bạn, Người kiểm soát dữ liệu, lưu giữ và kiểm soát. Mặc dù iProov sẽ thấy một 'khuôn mặt' như một phần của quy trình xác thực, nhưng iProov không thể thấy hoặc liên kết khuôn mặt đó với một người có thể nhận dạng được.

Sinh trắc học trên đám mây

Tất cả các quy trình bảo mật của iProov, bao gồm tất cả quá trình xử lý dữ liệu sinh trắc học, đều diễn ra trên các máy chủ đám mây an toàn của iProov chứ không phải trên thiết bị. Điều này rất cần thiết cho bảo mật vì thiết bị có thể bị xâm phạm.

Nhưng điều này cũng cho phép iSOC đạt hiệu quả cao nhất có thể. Mọi khách hàng và người dùng đều được hưởng lợi từ việc giám sát và quản lý dữ liệu tấn công kết hợp từ mọi khu vực địa lý và lĩnh vực.

Tìm hiểu thêm Giới thiệu iSOC

Xem webcast dài 10 phút này với CTO iProov, Dominic Forrest. Ông nói Giới thiệu các mối đe dọa ngày càng phát triển mà các tổ chức và người dùng phải đối mặt và cách iSOC bảo vệ chống lại chúng.

Khám phá cách iSOC bảo vệ chống lại các mối đe dọa đang phát triển và chưa biết.