Pusat Operasi Keamanan iProov (iSOC)

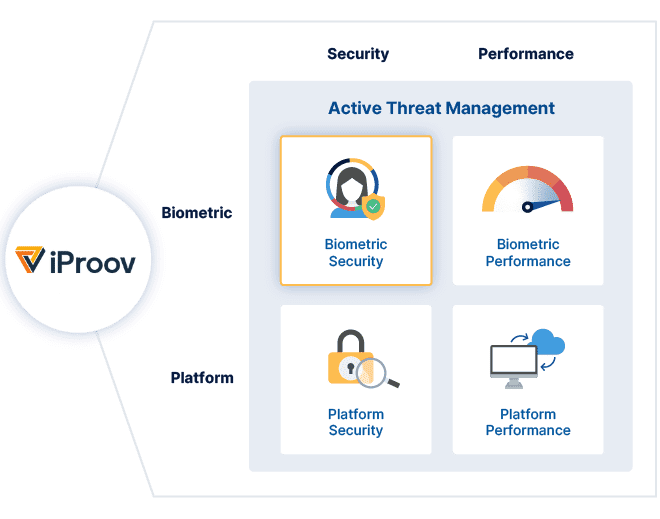

Ancaman serangan siber yang digerakkan oleh mesin, termasuk deepfakes, terus berkembang. Pusat Operasi Keamanan iProov (iSOC) adalah layanan manajemen ancaman aktif kami. Ini memberi pengguna Dynamic Liveness keamanan berkelanjutan yang melindungi dari lanskap ancaman yang terus berkembang.

- Keamanan berkelanjutan terhadap ancaman baru

- Performa sistem yang optimal

- Beradaptasi dengan perangkat dan teknologi baru

iSOC: Teknologi, Proses, Manusia

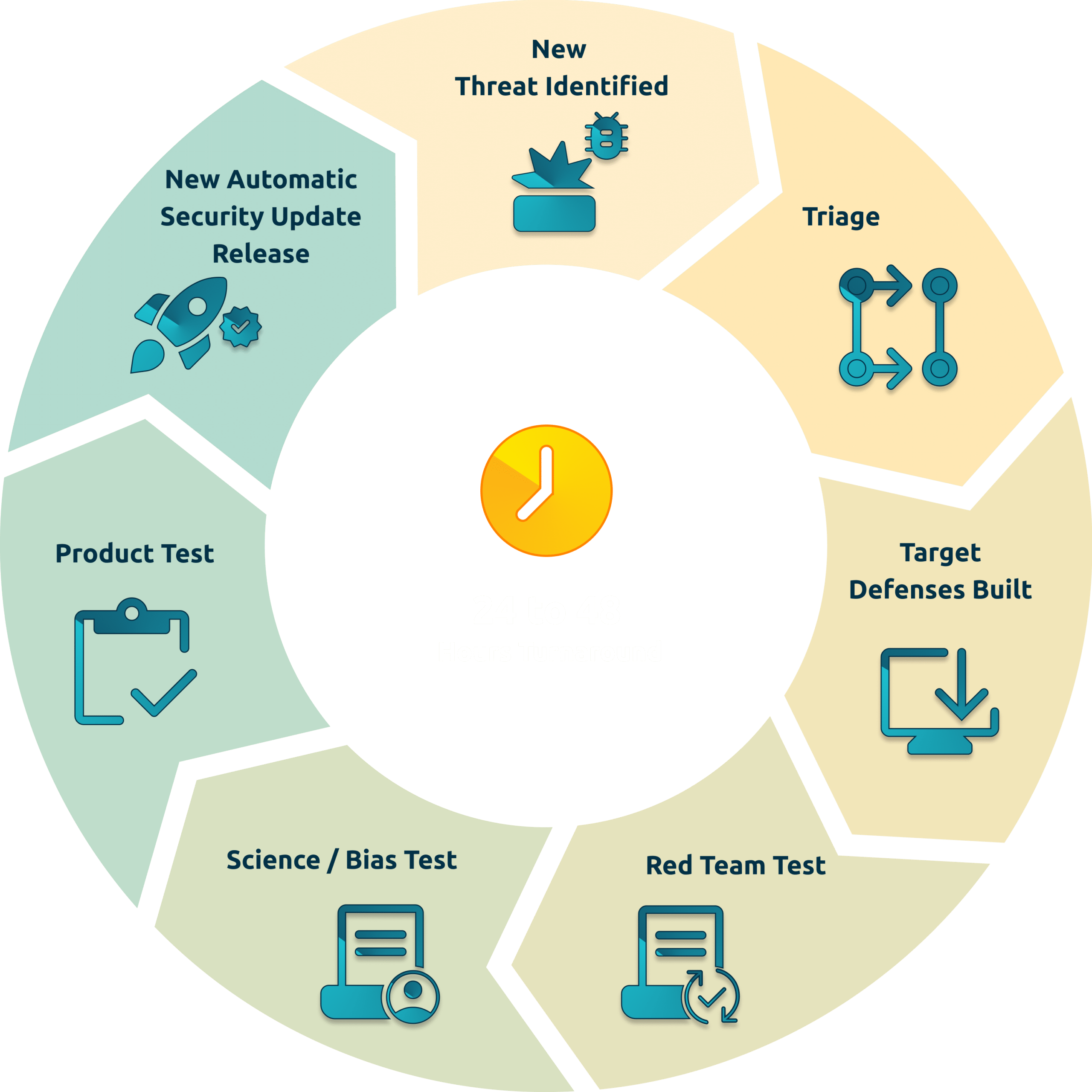

iProov menggabungkan teknologi paling canggih dengan proses dan keahlian yang ketat untuk memberikan ketahanan terhadap serangan paling canggih.

iProov menyediakan perlindungan berbasis mesin yang tidak memerlukan campur tangan manusia selama operasi sehari-hari. Namun, ketika serangan telah diidentifikasi, individu kami yang sangat terlatih akan menganalisis skenario serangan dan menyetujui tindakan responsif.

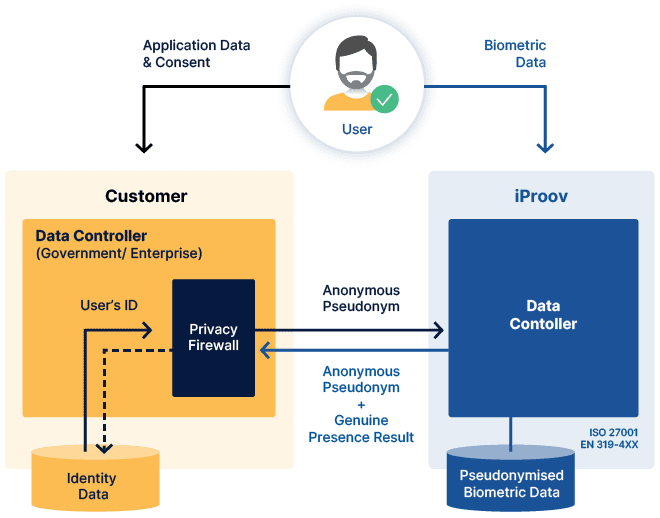

Firewall Privasi

Privasi pelanggan Anda sangat penting bagi iProov. Kami beroperasi dengan standar privasi data tertinggi, dan sesuai dengan GDPR. Berkat Firewall Privasi, semua informasi yang dapat diidentifikasi secara pribadi (PII) disimpan dan dikendalikan oleh Anda, Pengontrol Data. Meskipun iProov akan melihat 'wajah' sebagai bagian dari proses otentikasi, iProov tidak dapat melihat atau menghubungkan wajah tersebut dengan orang yang dapat diidentifikasi.

Biometrik di Cloud

Semua proses keamanan iProov, termasuk semua pemrosesan data biometrik, terjadi di server berbasis cloud iProov yang aman dan bukan di perangkat. Hal ini penting untuk keamanan, karena perangkat dapat disusupi.

Namun hal ini juga memungkinkan iSOC menjadi seefektif mungkin. Setiap pelanggan dan pengguna mendapatkan manfaat dari pemantauan dan pengelolaan data serangan gabungan dari semua geografi dan sektor.

Lebih lanjut Tentang iProov iSOC

Tonton webcast 10 menit ini bersama CTO iProov, Dominic Forrest. Dia berbicara Tentang iProov ancaman yang terus berkembang yang dihadapi organisasi dan pengguna dan bagaimana iSOC melindungi mereka.

Temukan Bagaimana iSOC mempertahankan diri dari ancaman yang terus berkembang dan tidak diketahui.