1. Oktober 2025

Kontowiederherstellungsprozesse sind oft eines der schwächsten Glieder der digitalen Sicherheit. Während Unternehmen viel in die Sicherung ihrer primären Authentifizierungsströme investieren, verlassen sich die Wiederherstellungsmechanismen oft auf Methoden, die sich als leicht zu kompromittieren erwiesen haben und von Kriminellen aktiv ausgenutzt werden:

- Sicherheitsfragen, die über soziale Medien recherchiert werden können

- SMS-Codes anfällig für SIM-Swapping

- E-Mail-Wiederherstellungsprozesse, die davon ausgehen, dass die Konten und Geräte nicht kompromittiert sind.

Die Übernahme von Konten Versuche, Konten zu übernehmen, zielen zunehmend auf den Weg des geringsten Widerstands ab. Bankkunden verzichten oft auf komplexe Wiederherstellungsprozesse, was die Supportkosten in die Höhe treibt, da die Unternehmen manuelle Eingriffe vornehmen.

In diesem Blog wird untersucht, wie wissenschaftlich fundierte biometrische Daten Ihre Kontowiederherstellungsprozesse wirklich sicher machen können und benutzerfreundlich machen. Anhand einer Fallstudie der Raiffeisen Bank zeigen wir auf, wie einfach es sein kann, echten Nutzern eine mühelose Wiederherstellung von Konten zu ermöglichen und gleichzeitig Betrüger fernzuhalten.

Die Krise der Kontosanierung: Eine Fallstudie aus der Praxis mit der Raiffeisen Bank

Die Raiffeisen Bank, ein iProov-Kunde mit Sitz in der Tschechischen Republik, bedient monatlich mehr als 1,2 Millionen aktive Mobile-Banking-Nutzer in der Tschechischen Republik. Die Bank sah sich mit einer erschreckenden operativen Realität konfrontiert: Jeden Monat mussten etwa 50.000 Kunden ihr Mobile-Banking reaktivieren – das sind 4 % ihres gesamten Kundenstamms.

Ursprünglich schien der Wiederherstellungsprozess stabil zu sein. Die Kunden meldeten sich per SMS-OTP beim Internet-Banking an, gaben eine PIN ein und aktivierten das Mobile Banking auf ihrem neuen Gerät. Das Verfahren schien sicher und bequem - bis Kriminelle seine grundlegende Schwäche systematisch ausnutzten.

Die Betrüger starteten ausgeklügelte Social-Engineering-Kampagnen, bei denen sie sich als Bankangestellte und Polizisten ausgaben, um die Kunden davon zu überzeugen, ihnen Zugang zum Internet-Banking zu gewähren. Anschließend aktivierten sie aus der Ferne das Mobile Banking auf dem Gerät des Angreifers und ermöglichten so den direkten Zugriff auf das Konto und den Diebstahl von Geldern.

Als erste Gegenmaßnahme fügte Raiffeisen explizite Warnbildschirme hinzu, in denen die Kunden aufgefordert wurden, zu bestätigen, dass sie Mobile Banking wirklich aktivieren wollten. Der Schutz dauerte genau einen Monat, bevor die Kriminellen ihre Skripte anpassten, um das Zögern der Kunden zu überwinden.

Die Angriffe waren so schwerwiegend, dass Raiffeisen im Oktober 2022 die Fernaktivierung des Internet-Bankings komplett abschaltete und alle Kunden, die eine Reaktivierung benötigten, zwang, eine physische Filiale aufzusuchen - eine schmerzhafte Lösung, die zu massiver operativer Belastung und Kundenfrustration führte.

Warum traditionelle Wiederherstellungsmethoden scheitern

Die Situation von Raiffeisen hat gezeigt, dass herkömmliche Methoden zur Wiederherstellung von Konten immer wieder Schwachstellen aufweisen. Traditionelle Methoden haben einen entscheidenden Fehler: Sie authentifizieren den Zugang zu verschiedenen Besitz- oder Wissensfaktoren, anstatt die tatsächliche Anwesenheit und Identität der Person zu überprüfen.

Die geräteeigene Biometrie wirft ein zusätzliches Problem auf, das von Sicherheitsteams oft missverstanden wird. Wie Dominic Forrest, CTO von iProov, entdeckte als seine Tochter im Teenageralter ihren Fingerabdruck auf seinem Telefon mit seiner bekannten PIN registrierte: "Was Sie wirklich beweisen, ist keine Biometrie - es ist ein Beweis für die Kenntnis des Entsperrcodes des Telefons zu einem bestimmten Zeitpunkt."

Raiffeisen's Transformationsergebnisse

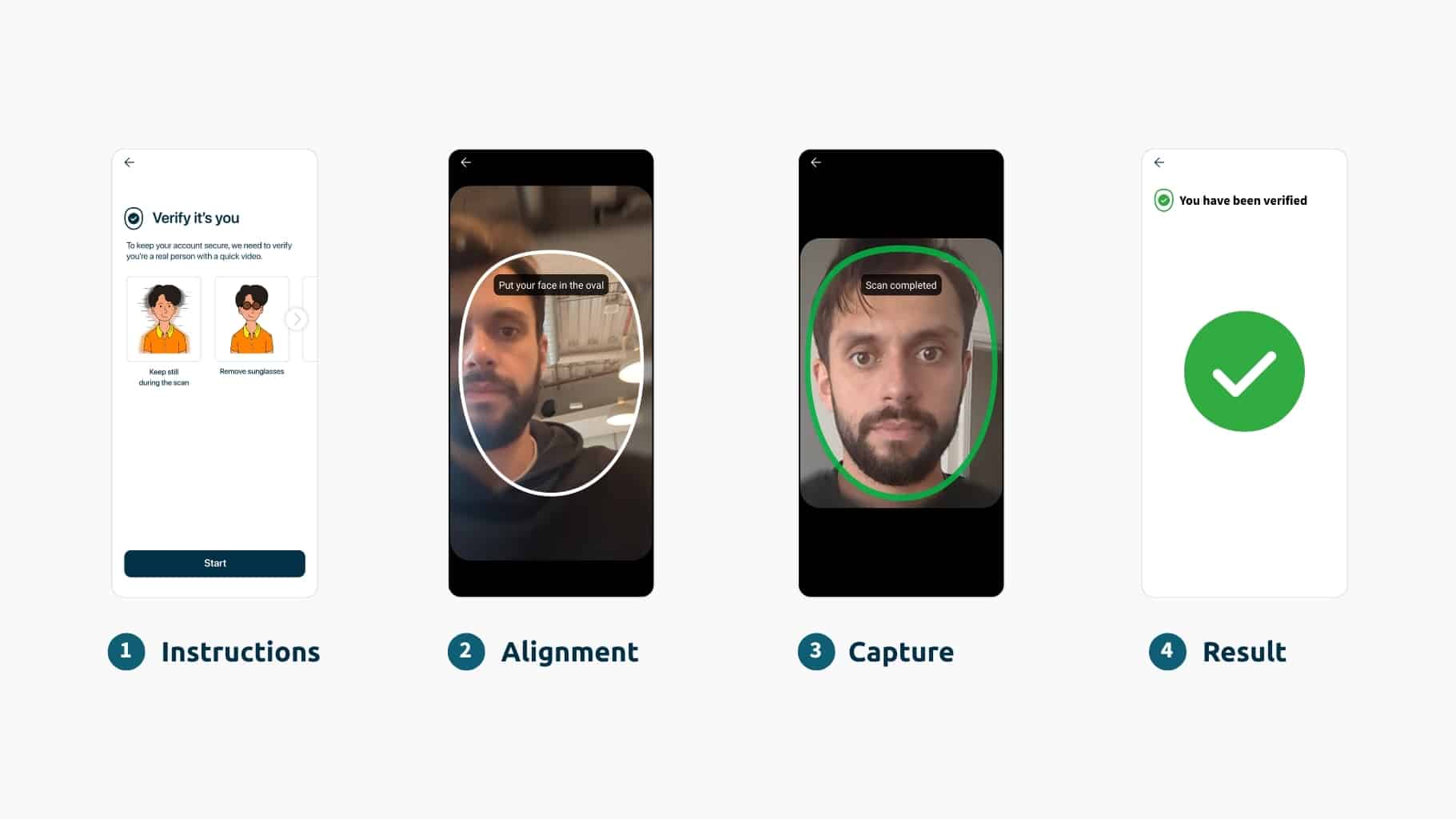

Zusammenarbeit mit einem Spezialisten für Mobile Banking Onboarding, Wultraund dem branchenführenden Anbieter von Liveness, iProov, entwickelte Raiffeisen einen umfassenden Reaktivierungsprozess, der die Person auf mehreren Ebenen validiert und fünf zentrale IDV-Schritte umfasst:

- Erste Kundenidentifikation (Kundennummer und Geburtsdatum)

- SMS OTP für Anforderungsdrosselung

- Dokumentenprüfung, die das Scannen des Personalausweises sowie des Reisepasses oder Führerscheins erfordert

- Facial Dynamic Liveness™-Erkennung zur Sicherstellung der tatsächlichen Anwesenheit, wobei der Live-Benutzer mit den Fotos im Dokument verglichen wird

- Endgültige SMS-OTP in Kombination mit einem biometrischen Verifizierungstoken zur Einhaltung gesetzlicher Vorschriften

Siehe das nachstehende "vereinfachte" Ablaufdiagramm:

Der gesamte Prozess ist ferngesteuert und in etwa 80 Sekunden abgeschlossen und kann sofort ausgeführt werden, wenn Kunden neue Geräte binden müssen.

Die Antwort liegt darin, Vertrauen in die Person zu schaffen und nicht in das Gerät oder etwas, das sie „wissen“ könnte. Wissenschaftlich fundierte Gesichtsverifizierung, gestützt durch Dynamic Liveness und Flashmark™-Technologie, bietet eine echte Anwesenheitsbestätigung und erfüllt damit drei wichtige Anforderungen: richtige Person, echte Person, im Moment.

All dies wird durch die dynamische Bedrohungserkennung von iProov über unser Security Operations Center (iSOC), das den Datenverkehr kontinuierlich auf Angriffe überwacht und mehr als 120 Updates pro Jahr ohne Unterbrechung für den Kunden bereitstellt, wodurch eine sich ständig weiterentwickelnde Sicherheit gewährleistet wird.

Die Ergebnisse zeigen deutliche Verbesserungen bei der Sicherheit und den Betriebsabläufen:

Verbesserung der Sicherheit:

- 97-98% Erfolgsquote für legitime Kunden, die die biometrische Überprüfung abschließen

- Ein Phishing-resistenter Prozess, der von Angreifern mit kompromittierten Anmeldedaten nicht aus der Ferne abgeschlossen werden kann

- Schutz sowohl gegen digitale Injektionsangriffe und physische Präsentationsangriffe

Operative Effizienz:

- 25.000 Benutzer schließen monatlich erfolgreich Aktivierungsübertragungen von Gerät zu Gerät ab

- 10.000-12.000 Nutzer monatlich vollständige Reaktivierung von Dokumenten und biometrischen Daten

- Drastische Reduzierung der Filialbesuche zu Aktivierungszwecken

Die Wirksamkeit der Lösung geht über den unmittelbaren Sicherheitsgewinn hinaus. Die biometrische Infrastruktur ermöglicht zusätzliche Anwendungsfälle, einschließlich der Transaktionsauthentifizierung für hochwertige Aktivitäten wie Kreditanträge, Step-up-Authentifizierung für verdächtige Aktivitäten und verbessertes digitales Onboarding für neue Kunden.

Der strategische Imperativ

Der Wechsel von der gerätezentrierten zur personenzentrierten Authentifizierung ist nicht optional, sondern unerlässlich. Da die Deepfake-Technologie immer zugänglicher wird und herkömmliche Wiederherstellungsmethoden mit raffinierten Angriffen konfrontiert sind, bietet die wissenschaftlich fundierte biometrische Verifizierung die einzige skalierbare Verteidigung.

Raiffeisens Weg vom erzwungenen persönlichen Besuch in der Filiale zur sicheren Self-Service-Fernwiederherstellung zeigt, dass Sicherheit und Benutzerfreundlichkeit zusammenpassen und nicht im Widerspruch zueinander stehen. Bei 50.000 Kunden, die monatlich reaktiviert werden müssen, war eine Lösung gefragt, die in großem Umfang funktioniert, ohne die Sicherheit zu beeinträchtigen.

Die Kriminellen haben sich bereits darauf eingestellt, die Schwachstellen der Wiederherstellungsprozesse auszunutzen. Die Frage ist nicht, ob ausgeklügelte Angriffe auf Ihr Unternehmen abzielen werden, sondern ob sich Ihre Abwehrmaßnahmen als angemessen erweisen, wenn dies der Fall ist.

Sie konnten nicht nach Amsterdam kommen? Die Raiffeisen Bank und iProov haben gerade auf der Identity Management Europe 2025 ihren Entwurf für biometrische Sicherheit der nächsten Generation vorgestellt . Wir werden hier eine vollständige Zusammenfassung veröffentlichen . Während Sie warten, erfahren Sie, wie diese Partnerschaft entstanden ist – sehen Sie sich jetzt unser vorheriges Gespräch über die Transformation der Banksicherheit für das digitale Zeitalter an .