27 febbraio 2026

La maggior parte dei sistemi di sicurezza si basa su un presupposto pericoloso: un solo controllo è sufficiente per tenere lontani i truffatori. Non è così, e i numeri lo dimostrano chiaramente.

Le credenziali sono state le prime a cadere. I dati di Microsoft Entra mostrano che gli attacchi basati sulle password rappresentano ora oltre il 99% dei 600 milioni di attacchi quotidiani all'identità che osservano. Anche il codice di accesso monouso SMS sul tuo telefono non è più efficace; gli attacchi SIM swap sono in aumento di oltre il 1000% su base annua solo nel Regno Unito.

Le organizzazioni si sono quindi rivolte alla biometria facciale, e gli aggressori hanno seguito. Perché i sistemi ad alta sicurezza, quelli che proteggono processi critici, conti finanziari, dati sensibili, attraggono gli avversari più determinati. Solo nel 2024, iProov ha osservato:

- Gli attacchi con telecamere virtuali native sono aumentati del 2.665%

- Scambio di volti attacchi deepfake triplicati

- Attacchi di tipo "injection" aumentati del 783% (e di un ulteriore 740% nel 2025)

Non si tratta solo di numeri più grandi. Rappresentano un cambiamento fondamentale: gli aggressori ora prendono di mira specificamente il livello biometrico, aggirando le difese che le organizzazioni pensavano di poter "impostare e dimenticare". Il problema è presumere che un singolo controllo, per quanto sofisticato, sia sufficiente da solo.

Quando parliamo di sicurezza a più livelli, non ci riferiamo alla tradizionale autenticazione a più fattori , che prevede l'uso di una password insieme a un'app di autenticazione, ad esempio (anche se questa è altamente raccomandata e sempre più obbligatoria in molti paesi e settori). Ci riferiamo alla strategia di difesa approfondita all'interno di ciascun fattore stesso: come la stratificazione di più controlli di sicurezza all'interno della verifica biometrica garantisce che, se un controllo viene eluso, gli altri intercettino ciò che è sfuggito.

Controlli a campione – in particolare meno accreditate – sono obsolete contro questa minaccia.

Come afferma Gartner:

"I leader nel settore della verifica dell'identità sono spinti ad adottare un approccio più olistico che incorpori una strategia di difesa multilivello per proteggersi dai deepfake".

L'impatto dell'IA e dei deepfake sulla verifica dell'identità - Rapporto.

La sicurezza dell'identità online è una corsa agli armamenti. È un'evoluzione continua, non un'equazione che può essere risolta e archiviata. Questo è esattamente il motivo per cui l'architettura della tua difesa è importante tanto quanto la forza di ogni singolo componente. Scopriamo perché la protezione dell'identità a più livelli è essenziale e come ti permette di stare un passo avanti ai malintenzionati.

Il problema della sicurezza a punto singolo

Il parallelo con le password non è casuale. Le password hanno fallito non perché il concetto fosse sbagliato, ma perché gli aggressori sono diventati abbastanza sofisticati da superare i controlli delle credenziali a fattore singolo su larga scala con metodi quali attacchi di forza bruta e credential stuffing. La stessa dinamica si ripete nelle soluzioni biometriche a bassa sicurezza con attacchi sempre più complessi che vengono democratizzati, confezionati e venduti dai truffatori.

Non tutti i controlli biometrici di autenticità sono uguali. Alcuni fornitori si basano su un controllo delle immagini a fotogramma singolo: questo volto sembra reale? Il problema è che i moderni strumenti di scambio facciale, telecamere virtualie software deepfake sono progettati specificamente per superare questo tipo di controllo. iProov ha identificato oltre 115.000 possibili combinazioni di attacchi tra gli strumenti che monitoriamo attivamente. Nessun singolo controllo può coprire quella superficie di attacco.

I controlli a fotogramma singolo catturano un'istantanea, non la presenza reale. Non possono dimostrare che qualcuno sia realmente presente, ma solo che l'immagine sembra reale, e molti deepfake sono progettati con successo per sembrare reali.

E affidarsi agli esseri umani come ripiego non è una soluzione. Solo 0,1% delle persone è in grado di individuare in modo affidabile i media sintetici. Quando il 99,9% delle persone non è in grado di distinguere il vero dal falso, la revisione manuale è una vulnerabilità piuttosto che una rete di sicurezza.

Potresti ragionevolmente chiederti: se i controlli a punto singolo sono il problema, questo non vale per tutti i fornitori di servizi biometrici, compreso iProov? Sarebbe così, se iProov fosse un controllo a punto singolo. Ma non lo è. La differenza è di natura architettonica, ed è proprio questo che spiegheremo ora.

Come funziona effettivamente la sicurezza biometrica multistrato

La risposta non consiste semplicemente nell'aggiungere più livelli senza una correlazione intelligente, poiché ciò creerebbe solo rumore e attrito. L'obiettivo è un'integrazione ottimale, in cui ogni livello contribuisca con segnali distinti che, analizzati insieme, creano un quadro completo che nessun singolo livello potrebbe vedere da solo.

Ogni livello esamina diversi tipi di prove. Ciò significa che se un aggressore riesce a ingannare un livello, il livello successivo cerca qualcosa di completamente diverso ed è molto più difficile da ingannare allo stesso modo.

Ciò è particolarmente importante per gli attacchi di tipo injection, una delle maggiori minacce ai sistemi biometrici, come riconosciuto dal NIST. A differenza dei tradizionali attacchi di tipo presentation (come mostrare una foto o un video alla telecamera), gli attacchi di tipo injection aggirano completamente la telecamera. Gli aggressori inseriscono invece un video deepfake direttamente nel sistema.

Se il sistema controlla solo l'immagine stessa, potrebbe non rendersi nemmeno conto che ciò sta accadendo. È fondamentale analizzare segnali aggiuntivi, come l'integrità del dispositivo, l'uso dell'emulatore e la coerenza ambientale. Senza questi controlli aggiuntivi, anche un forte rilevamento di vitalità può non rilevare l'attacco.

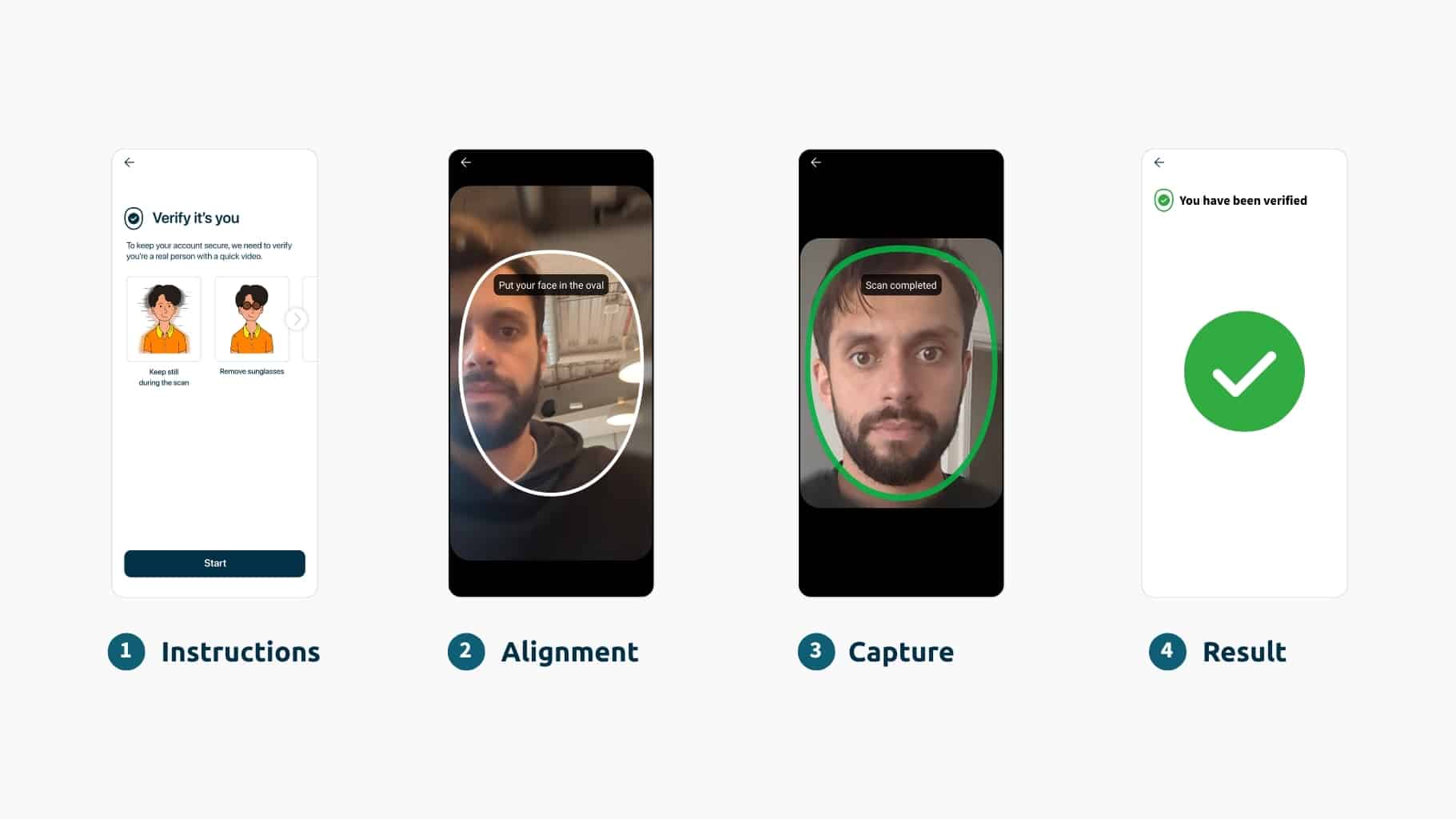

Scopri come l'approccio multilivello di iProov rileva e blocca gli attacchi moderni:

1: Il livello delle immagini: rilevamento avanzato della vitalità

Il primo livello dimostra che si tratta di una persona reale fisicamente presente, non di una foto, un video, un deepfake o una maschera. Questo va ben oltre il semplice controllo della verosimiglianza di un volto.

Dynamic Liveness utilizza tecnologia Flashmark™ : lo schermo si illumina con colori casuali mentre il sistema analizza il modo in cui la luce si riflette su un volto autentico in più fotogrammi. Questo crea una sfida unica e sfida-risposta in tempo reale praticamente impossibile da falsificare anche con sofisticati deepfake, perché dimostra che la persona è presente in quel momento, e non si tratta di un attacco di replay.

2: Il livello dei metadati: analisi forense digitale

Mentre il rilevamento della vitalità controlla la persona, il livello dei metadati controlla l'ambiente digitale. Ciò include:

- Rilevamento di dispositivi compromessi (jailbroken o rooted)

- Individuazione di emulatori, spesso utilizzati in operazioni di frode su larga scala

- Identificazione delle VPN o degli anonimizzatori che mascherano la vera origine di un dispositivo

- Controllo incrociato dei segnali tecnici rispetto al dispositivo dichiarato

Consideriamo l'ultimo punto: un malintenzionato presenta quello che sembra essere un iPhone, ma le dimensioni dell'immagine nel flusso di dati non corrispondono a nessuna risoluzione mai prodotta dalla fotocamera di un iPhone. Questo segnale da solo non prova la frode. Se combinato con una VPN, un'origine IP insolita e dati di vivacità che sono passati in modo un po' troppo pulito, potrebbe sollevare un serio campanello d'allarme.

È l'equivalente digitale di un passaporto che sembra autentico ma riporta l'ologramma del Paese sbagliato. I truffatori moderni non vengono sempre individuati da un singolo segnale: i controlli GPS, l'analisi IP o il rilevamento della vitalità da soli presentano ciascuno dei punti ciechi. La chiave è garantire che ogni livello contribuisca con informazioni uniche che rafforzano la decisione complessiva.

3: Il vantaggio del monitoraggio continuo

Poiché si tratta di una corsa agli armamenti, l'implementazione non è la fine della storia. Gli strumenti di attacco che l'anno scorso erano considerati d'élite ora vengono venduti come "Crime-as-a-Service" a chiunque disponga di una carta di credito.

Il Security Operations Center (iSOC) analizza continuamente i dati relativi agli attacchi reali, aggiornando i metodi e gli algoritmi di rilevamento man mano che il panorama delle minacce evolve. Non si tratta di un sistema che si imposta e poi si dimentica, ma di una difesa attiva e adattiva. Un sistema statico, per quanto ben progettato al momento del lancio, è un bersaglio fisso.

Poiché iSOC monitora l'intero sistema, non solo un singolo componente, è in grado di rilevare modelli che un controllo su un singolo punto non sarebbe in grado di individuare. Se gli aggressori trovano un modo per aggirare un livello, tale violazione non rimane nascosta. Diventa un'informazione. Il sistema può essere rafforzato, le regole di rilevamento aggiornate e le protezioni potenziate prima che la tattica si diffonda.

Con un unico controllo di sicurezza, un tentativo di frode riuscito potrebbe passare inosservato. Con un monitoraggio continuo, ogni incidente diventa un segnale e un'opportunità per adattarsi.

La minaccia cambia, così come la risposta. Questo approccio proattivo alla sicurezza è l'unico sensato in un panorama di minacce in continua evoluzione, dove nessun singolo controllo può mai essere definitivo.

CPensieri perdenti

I deepfake miglioreranno. Gli attacchi di tipo injection prolifereranno. Gli strumenti di attacco diventeranno più economici.

L'unica variabile che puoi controllare è la tua architettura.

Una protezione multistrato, che combina funzionalità avanzate di verifica della vitalità, intelligenza dei metadati e monitoraggio attivo delle minacce, è il modo migliore per eliminare il singolo punto debole su cui fanno affidamento gli hacker. Non rendendo più difficile superare un singolo controllo, ma assicurandosi che nessun singolo controllo sia sufficiente per violare il sistema.

La questione non è se valga la pena investire in una sicurezza multilivello. La questione è se ci si può permettere di operare senza.

Ti interessa saperne di più sulle soluzioni biometriche a più livelli di iProov?

- Il primo e unico fornitore ad aver ottenuto una valutazione Ingenium di livello 4 per il rilevamento di attacchi di iniezione , uno standard che supera il livello più alto della norma CEN TS 18099 (CEN High) sia in termini di portata che di rigore. In un test indipendente della durata di 40 giorni, non è stato possibile stabilire alcun percorso di attacco di iniezione: i volti sintetici e i video deepfake non avevano alcuna possibilità di passare. Tasso di rifiuto degli utenti legittimi: solo l'1,3%, ben al di sotto della soglia del 15% richiesta dallo standard.

- Recentemente, il primo e unico fornitore a soddisfare i requisiti di verifica biometrica inclusi nella nuova pubblicazione speciale NIST 800-63-4 Linee guida sull'identità digitale

- Prenota oggi stesso la tua demo consultiva.