5 de fevereiro de 2026

A democratização dos ataques cibernéticos é uma tendência preocupante. Tecnologias e metodologias que antes eram exclusivas de agentes altamente qualificados tornaram-se acessíveis a praticamente qualquer pessoa com um mínimo de conhecimento técnico e capacidade de navegar pelos mercados da dark web. Essa transformação é particularmente evidente em ataques de verificação de identidade, onde o surgimento desses serviços alterou fundamentalmente o panorama das ameaças.

Este artigo explora como o Attack-as-a-Service (AaaS) transformou a fraude de identidade, revela os mecanismos internos desse ecossistema criminoso e fornece insights essenciais para ajudar as organizações a se protegerem contra essa ameaça em constante evolução

O que é o "Attack-as-a-Service"?

O “Attack-as-a-Service” representa a comercialização e a democratização das capacidades de ataque cibernético. Assim como as ofertas legítimas de Software-as-a-Service (SaaS), essas plataformas fornecem ferramentas prontas para uso, infraestrutura e até mesmo suporte ao cliente para a execução de técnicas de ataque sofisticadas, disponíveis para compra ou por meio de uma assinatura.

No contexto dos ataques de verificação de identidade, nosso Relatório de Inteligência de Ameaças revela um ecossistema próspero de comunidades que têm como alvo específico os sistemas de verificação remota de identidade. Esses grupos evoluíram de fóruns isolados que compartilhavam técnicas básicas para se tornarem mercados sofisticados que oferecem soluções abrangentes de ataque.

Em vez de venderem simples ferramentas de software, muitos fornecedores oferecem agora serviços completos, cuidando de todos os aspectos técnicos da criação de soluções para contornar verificações. Os clientes podem adquirir esses serviços de duas maneiras principais:

- Baseado em serviços: Pagamento por serviços técnicos específicos (como o processamento de fotos para criar troca de rostos)

- Por volume: Aquisição de um número definido de contas ou identidades pré-verificadas e prontas para uso.

Uma pessoa pode pagar pela criação de um deepfake específico, enquanto outra adquire algumas contas já cadastradas. Esse modelo de negócios oferece vantagens significativas para os agentes maliciosos, incluindo menor exposição ao monitoramento de segurança, controle de técnicas proprietárias e relações transacionais seguras com outros fraudadores.

Compreendendo o panorama mais amplo do “crime como serviço”

O “Ataque como Serviço” para contornar a verificação de identidade é um subconjunto especializado dentro do ecossistema mais amplo ecossistema Crime-as-a-Service (CaaS). Enquanto esses serviços se concentram em contornar sistemas de verificação de identidade, o panorama mais amplo do CaaS abrange uma ampla gama de atividades criminosas, desde roubo de credenciais e lavagem de dinheiro até falsificação de documentos e outros crimes cibernéticos.

Essa interconexão permite que os criminosos combinem serviços para executar operações fraudulentas em várias etapas. Em particular, nosso Relatório de Inteligência de Ameaças destaca uma tendência preocupante: grupos regionais anteriormente isolados estão agora colaborando além das fronteiras, espelhando a estrutura global das redes comerciais legítimas.

O ecossistema em expansão: em números

O iProov Centro de Operações de Segurança (iSOC) identificou 31 novos grupos de agentes de ameaças online somente em 2024, elevando o número total de comunidades monitoradas a um nível alarmante.

A dimensão desse ecossistema é notável:

- 45% desses grupos desenvolvem e vendem suas próprias ferramentas de ataque

- 55% concentram-se na revenda ou na prestação de serviços relacionados

- O ecossistema abrange 34.965 usuários no total

- Os vendedores de ferramentas atraem a maioria (68%) dos usuários, atendendo a 23.698 pessoas

- Nove grupos têm mais de 1.500 usuários, sendo que o maior chega a 6.400 membros

Essas comunidades não estão apenas crescendo em tamanho – estão se tornando cada vez mais sofisticadas e especializadas. As discussões mais comuns giram em torno de técnicas como métodos de contornar o KYC, o uso da tecnologia deepfake para identidades sintéticas, e ferramentas específicas para plataformas.

Menu do Serviço de Combate à Fraude: O que está disponível

Os serviços disponíveis nessas plataformas evoluíram muito além de simples ferramentas. As ofertas atuais monitoradas pela iProov incluem:

1. Ferramentas técnicas e infraestrutura

- Aplicativos de troca de rostos: Mais de 130 monitorados pela iProov, e esse número continua crescendo

- Software de câmera virtual: Mais de 90 ferramentas

- Emuladores de dispositivos móveis: Incluindo recursos de falsificação de localização

- Ferramentas de manipulação de metadados

2. Serviços Operacionais

- Criação de identidades: Geração e validação de identidades sintéticas (saiba mais sobre a grande operação recente de criação de identidades na dark web descoberta pela iProov aqui)

- Exchange de criptomoedas ou ferramentas para contornar a verificação KYC (saiba mais em nosso novo e-book sobre criptomoedas)

- Tutoriais passo a passo: Para contornar sistemas de verificação específicos. Criminosos vendem as “receitas” para atacar sua organização e suas plataformas.

- Serviços de desenvolvimento personalizado: Adaptados para atender a organizações específicas

3. Metodologias avançadas de ataque

- Técnicas para contornar a verificação KYC: Aproveitando vulnerabilidades nas verificações de identidade (leia mais sobre verificação de identidade)

- Serviços de criação de deepfakes: Reduzem perigosamente a barreira de entrada para deepfakes sofisticados, frequentemente usados para burlar verificações estáticas de vitalidade (mas ineficazes contra soluções avançadas, como a verificação dinâmica de vitalidade)

- Conversão de imagem para vídeo: Para a geração de identidades sintéticas

- Cadeias de ataque combinadas: Projetadas para instituições financeiras específicas

4. Compartilhamento de informações

- Informações sobre vulnerabilidades: Informações sobre sistemas suscetíveis

- Metodologias de ataque bem-sucedidas: Documentadas e compartilhadas dentro da comunidade

- Listas de alvos: Destacando sistemas com mecanismos de verificação fracos

- Atualizações em tempo real: Alertas sobre mudanças nas medidas de segurança

O que impulsiona a economia subterrânea digital?

O que torna essas comunidades particularmente perigosas é seu modelo de negócios eficiente, semelhante ao de uma empresa. Elas zelem pela reputação, oferecem suporte ao cliente e aprimoram continuamente seus serviços com base no feedback dos usuários.

Com as fraudes relacionadas à identidade gerando bilhões em perdas anuais (estimadas em US$ 8,8 bilhões em 2023, de acordo com dados da FTC), mesmo uma pequena parcela desses lucros cria um mercado lucrativo para desenvolvedores de ferramentas de ataque. Esse incentivo financeiro impulsiona a inovação contínua, a especialização e a colaboração dentro do ecossistema.

Padrões atuais de segmentação

A seleção de alvos é estratégica e baseada em informações de inteligência. Os operadores de ataques analisam ativamente os sistemas de verificação e compartilham informações sobre quais são os mais vulneráveis.

Os sistemas que repelem ataques com eficácia rapidamente ganham a reputação de serem alvos difíceis, levando os agentes maliciosos a redirecionar seus esforços para outros alvos. Esse “paradoxo da baixa taxa de ataques” significa que os sistemas mais seguros costumam sofrer o menor número de ataques.

O Efeito da Democratização

Talvez o aspecto mais preocupante desse fenômeno seja o seu papel na redução da barreira técnica à entrada, algo contra o qual já vínhamos alertando em edições anteriores dos nossos relatórios de inteligência de ameaças. Pessoas com conhecimentos técnicos mínimos podem agora executar ataques sofisticados que antes exigiam profunda especialização. Isso tem várias implicações:

- Aumento do volume de ataques: Um número maior de potenciais invasores leva a tentativas mais frequentes.

- Alvo mais abrangente: Organizações anteriormente consideradas de baixo risco agora enfrentam ameaças sofisticadas.

- Exploração mais rápida: Novas vulnerabilidades são rapidamente transformadas em mercadoria e exploradas.

- Padrões imprevisíveis: Operadores menos experientes podem, inadvertidamente, utilizar ferramentas de maneiras inovadoras que contornam os métodos tradicionais de detecção.

Como se defender contra essas ameaças

Para combater essa ameaça emergente, é necessária uma mudança fundamental na estratégia de segurança. As defesas estáticas tradicionais e as atualizações periódicas já não são suficientes. As organizações devem adotar:

- Monitoramento contínuo: Implementação de recursos de detecção e resposta em tempo real como parte de uma estratégia geral de segurança. Para um aprofundamento sobre segurança biométrica contínua e adaptativa, clique aqui.

- Medidas de segurança adaptativas: Desenvolvendo defesas que evoluem junto com as ameaças emergentes.

- Integração de inteligência contra ameaças: Monitoramento ativo de tendências e comunidades de agentes de ameaças, conforme detalhado em nosso Relatório de Inteligência de Ameaças.

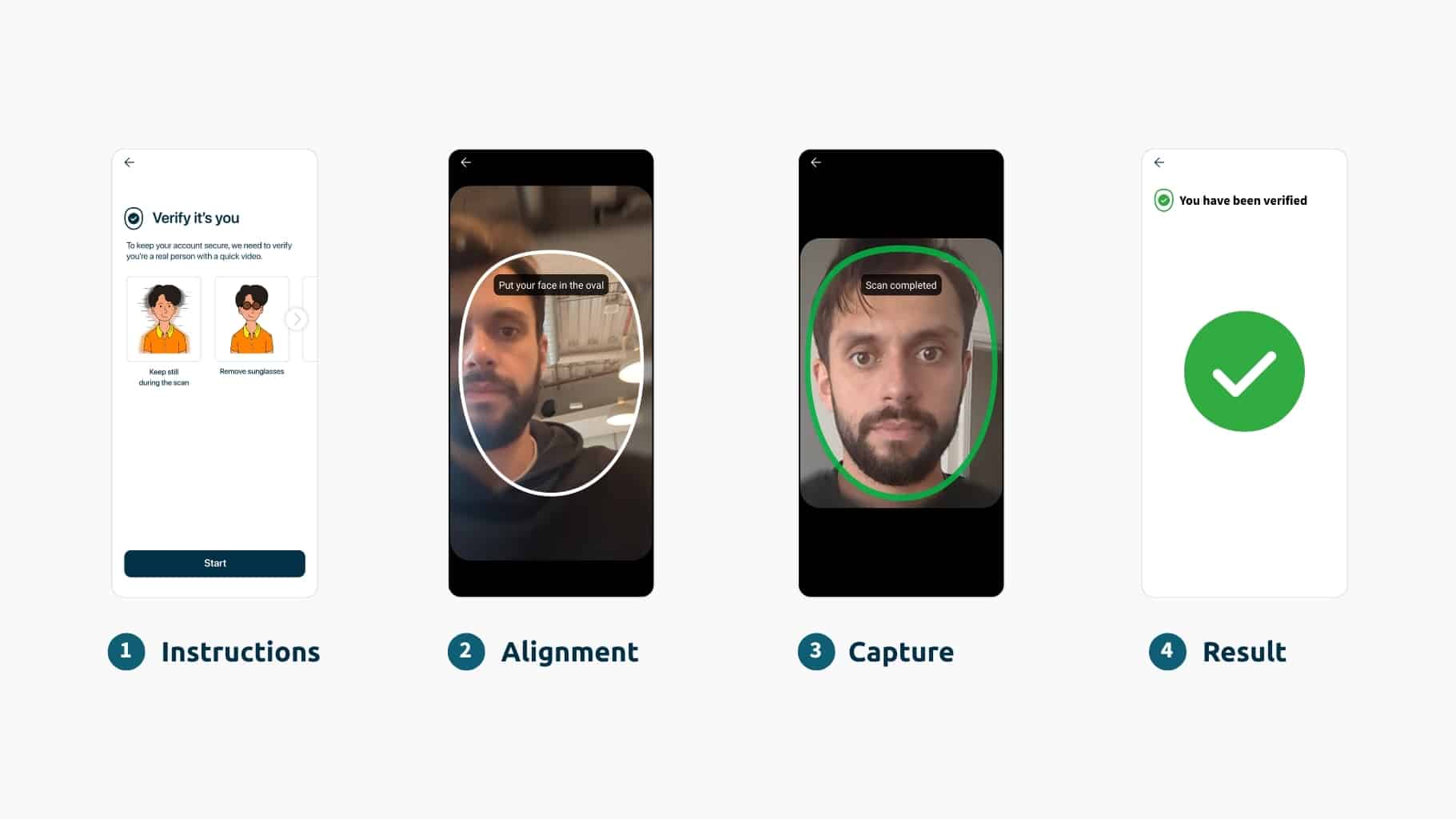

- Verificação em várias camadas: Implantação de sistemas que validam a vitalidade dinâmica, e não apenas provas estáticas de vida (saiba mais sobre nossa tecnologia de vitalidade dinâmica).

Considerações finais sobre o ecossistema de “ataques como serviço”

O ecossistema que sustenta esses serviços de ataque não dá sinais de desaceleração. À medida que as tecnologias legítimas de IA avançam, o mesmo ocorrerá com o grau de sofisticação das capacidades de ataque.

A rápida comercialização dessas tecnologias significa que novas inovações são rapidamente desenvolvidas e implementadas. As organizações devem, portanto, preparar-se não apenas para a inevitabilidade desses ataques, mas também para sua crescente agilidade e velocidade de evolução.

O sucesso dependerá do monitoramento contínuo, da resposta em tempo real e de medidas de segurança que evoluam tão rapidamente quanto o próprio panorama das ameaças.

- Baixe o Relatório de Inteligência de Ameaças 2025 para obter uma análise abrangente desse ecossistema e recomendações detalhadas para proteger sua organização.

- Agende uma demonstração com a iProov hoje mesmo para ver como nossa tecnologia dinâmica de verificação de autenticidade pode ajudar a proteger sua organização contra a crescente onda dessas ameaças avançadas.