5 กุมภาพันธ์ 2569

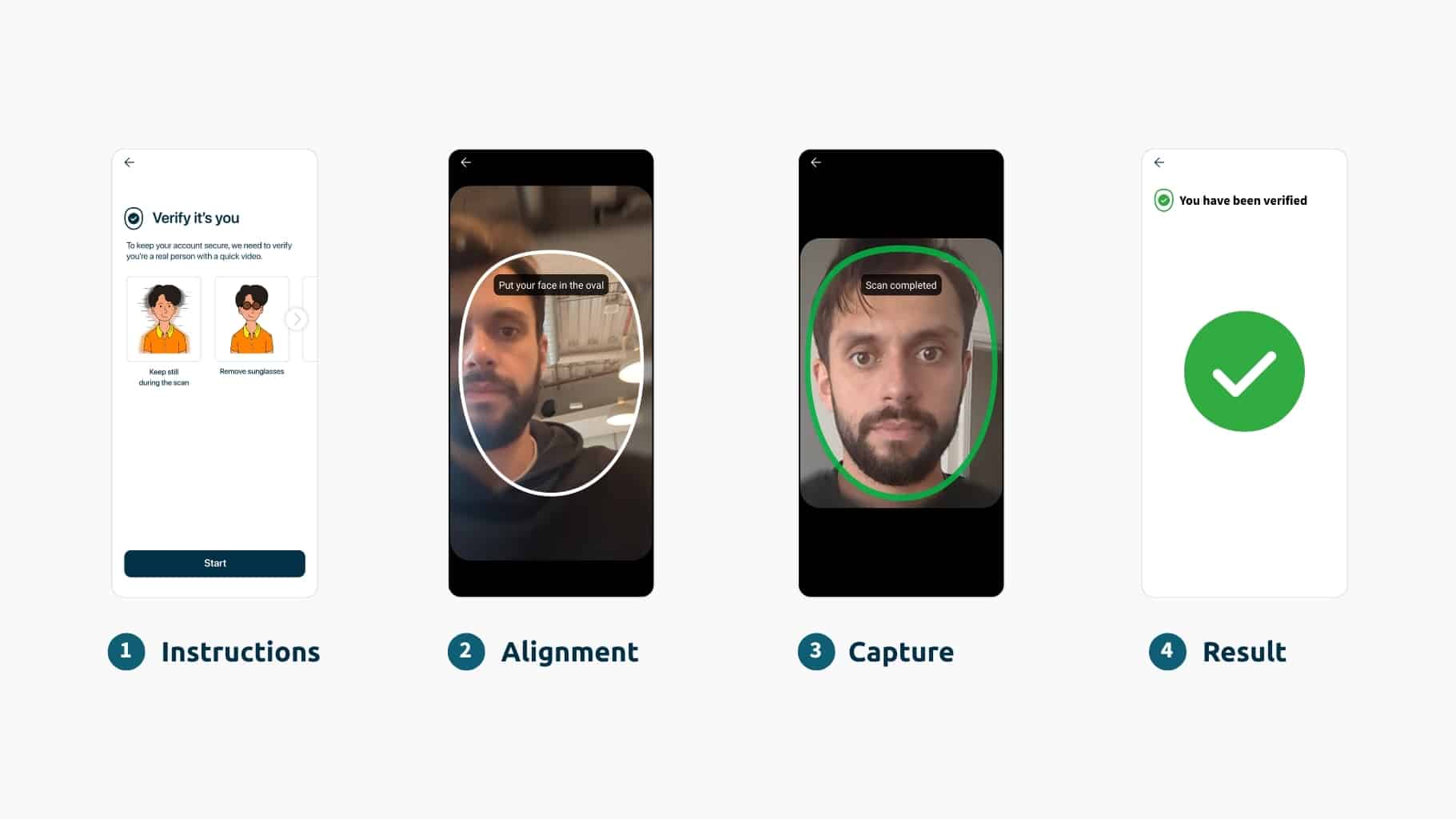

การแพร่กระจายของภัยคุกคามทางไซเบอร์เป็นแนวโน้มที่น่ากังวล เทคโนโลยีและวิธีการที่เคยเป็นของเฉพาะผู้ที่มีทักษะสูงกลับเข้าถึงได้ง่ายสำหรับทุกคนที่มีความเชี่ยวชาญด้านเทคนิคเพียงเล็กน้อยและสามารถใช้งานตลาดมืดบนเว็บมืดได้ การเปลี่ยนแปลงนี้เห็นได้ชัดเจนเป็นพิเศษใน การโจมตีเพื่อตรวจสอบตัวตน ซึ่งการเกิดขึ้นของบริการเหล่านี้ได้เปลี่ยนแปลงภูมิทัศน์ของภัยคุกคามไปอย่างสิ้นเชิง

บทความนี้จะสำรวจว่า Attack-as-a-Service (AaaS) ได้เปลี่ยนแปลงการฉ้อโกงข้อมูลส่วนบุคคลอย่างไร เปิดเผยกลไกการทำงานภายในของระบบนิเวศอาชญากรนี้ และให้ข้อมูลเชิงลึกที่สำคัญเพื่อช่วยให้องค์กรต่างๆ ป้องกันตนเองจากภัยคุกคามที่เปลี่ยนแปลงไปนี้

Attack-as-a-Service คืออะไร?

Attack-as-a-Service คือการนำความสามารถในการโจมตีทางไซเบอร์มาใช้ในเชิงพาณิชย์และเข้าถึงได้ง่ายขึ้น คล้ายกับบริการซอฟต์แวร์เป็นบริการ (SaaS) ที่ถูกต้องตามกฎหมาย แพลตฟอร์มเหล่านี้มีเครื่องมือ โครงสร้างพื้นฐาน และแม้แต่การสนับสนุนลูกค้าที่พร้อมใช้งานสำหรับการดำเนินการเทคนิคการโจมตีที่ซับซ้อน ซึ่งสามารถซื้อได้หรือสมัครสมาชิกรายเดือน

ในบริบทของการโจมตีเพื่อตรวจสอบตัวตน รายงานข่าวกรองภัยคุกคาม ของเรา เปิดเผยให้เห็นถึงระบบนิเวศที่เฟื่องฟูของชุมชนที่มุ่งเป้าไปที่ระบบตรวจสอบตัวตนระยะไกลโดยเฉพาะ กลุ่มเหล่านี้ได้พัฒนาจากฟอรัมที่แยกตัวออกมาซึ่งแบ่งปันเทคนิคพื้นฐานไปสู่ตลาดที่ซับซ้อนซึ่งนำเสนอโซลูชันการโจมตีที่ครอบคลุม

แทนที่จะขายเพียงแค่เครื่องมือซอฟต์แวร์ธรรมดา ปัจจุบันผู้ให้บริการหลายรายเสนอบริการแบบครบวงจร ครอบคลุมทุกด้านทางเทคนิคของการสร้างช่องโหว่การตรวจสอบ ลูกค้าสามารถซื้อบริการเหล่านี้ได้สองวิธีหลัก:

- บริการแบบคิดค่าบริการตามการใช้งาน : การจ่ายเงินสำหรับบริการทางเทคนิคเฉพาะ (เช่น การปรับแต่งภาพถ่ายให้มี การสลับใบหน้า ที่ดูสมจริง )

- แบบคิดตามปริมาณ : การซื้อบัญชีหรือข้อมูลประจำตัวที่ได้รับการยืนยันล่วงหน้าจำนวนหนึ่ง ซึ่งพร้อมใช้งานได้ทันที

บางคนอาจจ่ายเงินเพื่อสร้าง deepfake เฉพาะเจาะจง ในขณะที่อีกคนอาจซื้อบัญชีผู้ใช้ที่ลงทะเบียนไว้แล้วจำนวนหนึ่ง รูปแบบธุรกิจนี้มีข้อดีมากมายสำหรับผู้ก่อภัยคุกคาม รวมถึงการลดความเสี่ยงจากการตรวจสอบความปลอดภัย การควบคุมเทคนิคที่เป็นกรรมสิทธิ์ และความสัมพันธ์ในการทำธุรกรรมที่ปลอดภัยกับผู้ฉ้อโกงรายอื่น ๆ

ทำความเข้าใจภาพรวมที่กว้างขึ้นของบริการปราบปรามอาชญากรรม

บริการโจมตีเพื่อหลีกเลี่ยงการตรวจสอบตัวตน (Attack-as-a-Service) เป็นส่วนย่อยเฉพาะทางภายใน ระบบนิเวศบริการอาชญากรรม (Crime-as-a-Service หรือ CaaS) ที่ใหญ่กว่า แม้ว่าบริการเหล่านี้จะมุ่งเน้นไปที่การหลีกเลี่ยงระบบตรวจสอบตัวตน แต่ภาพรวมของ CaaS นั้นครอบคลุมกิจกรรมทางอาชญากรรมหลากหลายประเภท ตั้งแต่การขโมยข้อมูลประจำตัวและการฟอกเงิน ไปจนถึงการปลอมแปลงเอกสารและอาชญากรรมไซเบอร์อื่นๆ

การเชื่อมโยงระหว่างกันนี้ทำให้กลุ่มอาชญากรสามารถผสานรวมบริการต่างๆ เพื่อดำเนินการฉ้อโกงหลายขั้นตอนได้ ที่สำคัญ รายงานข่าวกรองภัยคุกคาม ของเรา เน้นย้ำถึงแนวโน้มที่น่าเป็นห่วง: กลุ่มระดับภูมิภาคที่เคยแยกตัวกันอยู่ก่อนหน้านี้ กำลังร่วมมือกันข้ามพรมแดน ซึ่งสะท้อนให้เห็นถึงโครงสร้างระดับโลกของเครือข่ายธุรกิจที่ถูกกฎหมาย

ระบบนิเวศที่กำลังเติบโต: ตัวเลขที่น่าสนใจ

ศูนย์ปฏิบัติการด้านความปลอดภัย ของ iProov (iSOC) ระบุกลุ่มผู้ก่อภัยคุกคามออนไลน์ใหม่ 31 กลุ่มในปี 2024 เพียงปีเดียว ซึ่งทำให้จำนวนชุมชนที่ถูกติดตามเพิ่มขึ้นในระดับที่น่าตกใจ

ขนาดของระบบนิเวศนี้ช่างน่าทึ่ง:

- 45% ของกลุ่มเหล่านี้พัฒนาและจำหน่ายเครื่องมือโจมตีของตนเอง

- 55% เน้นการขายต่อหรือการให้บริการที่เกี่ยวข้อง

- ระบบนิเวศนี้ประกอบด้วย ผู้ใช้งานทั้งหมด 34,965 ราย

- ผู้ขายเครื่องมือดึงดูดผู้ใช้ส่วนใหญ่ ( 68% ) โดยให้บริการแก่ บุคคลจำนวน 23,698 ราย

- มี กลุ่มอยู่ 9 กลุ่ม ที่มีผู้ใช้งาน มากกว่า 1,500 คน โดยกลุ่มที่ใหญ่ที่สุดมี สมาชิกถึง 6,400 คน

ชุมชนเหล่านี้ไม่ได้แค่ขยายขนาดเท่านั้น แต่ยังมีความซับซ้อนและเชี่ยวชาญมากขึ้นเรื่อยๆ หัวข้อสนทนาทั่วไปมักเกี่ยวกับเทคนิคต่างๆ เช่น วิธีการหลีกเลี่ยงการตรวจสอบตัวตน (KYC) การใช้ เทคโนโลยี deepfake เพื่อสร้างตัวตนปลอม และเครื่องมือเฉพาะของแต่ละแพลตฟอร์ม

เมนูบริการป้องกันการฉ้อโกง: มีอะไรให้เลือกบ้าง

บริการต่างๆ ที่มีให้ใช้งานผ่านแพลตฟอร์มเหล่านี้ได้พัฒนาไปไกลกว่าเครื่องมือพื้นฐานแล้ว ปัจจุบัน iProov ติดตามบริการต่างๆ ดังต่อไปนี้:

1. เครื่องมือทางเทคนิคและโครงสร้างพื้นฐาน

- แอปพลิเคชันสลับใบหน้า: มีมากกว่า 130 แอปพลิเคชันที่ iProov ตรวจสอบ และกำลังเพิ่มขึ้นเรื่อยๆ

- ซอฟต์แวร์กล้องเสมือน: เครื่องมือมากกว่า 90 รายการ

- โปรแกรมจำลองมือถือ : รวมถึงความสามารถในการปลอมแปลงตำแหน่งที่ตั้ง

- เครื่องมือจัดการเมตาเดตา

2. บริการด้านการปฏิบัติงาน

- การสร้างและตรวจสอบตัวตนปลอม: การสร้างและการตรวจสอบ ตัวตนปลอม (เรียนรู้เพิ่มเติมเกี่ยวกับ ปฏิบัติการสร้างตัวตนปลอมครั้งใหญ่บนเว็บมืดที่ iProov เพิ่งเปิดโปงได้ที่นี่ )

- บัญชี แลกเปลี่ยนคริปโตเคอร์เรนซี หรือเครื่องมือบายพาส KYC (เรียนรู้เพิ่มเติมใน eBook เกี่ยวกับคริปโตเคอร์เรนซีเล่มใหม่ ของเรา )

- คู่มือทีละขั้นตอน: สำหรับการหลีกเลี่ยงระบบตรวจสอบเฉพาะบางอย่าง ผู้ไม่หวังดีมักขาย "สูตร" สำหรับการโจมตีองค์กรและแพลตฟอร์มของคุณ

- บริการพัฒนาซอฟต์แวร์แบบกำหนดเอง: ออกแบบมาเพื่อตอบสนองความต้องการขององค์กรเป้าหมายโดยเฉพาะ

3. วิธีการโจมตีขั้นสูง

- เทคนิคการหลีกเลี่ยงการตรวจสอบ KYC: การใช้ประโยชน์จากช่องโหว่ในการตรวจสอบตัวตน (อ่านเพิ่มเติมเกี่ยวกับการตรวจสอบตัวตน)

- บริการสร้างดีพเฟค: ลดอุปสรรคในการเข้าถึงเทคโนโลยีดีพเฟคขั้นสูงอย่างอันตราย ซึ่งมักใช้เพื่อโจมตีการตรวจสอบความมีชีวิตแบบคงที่ (แต่ไม่มีประสิทธิภาพต่อโซลูชันขั้นสูง เช่น การตรวจสอบความมีชีวิตแบบไดนามิก)

- การแปลงภาพนิ่งเป็นวิดีโอ: สำหรับการสร้างเอกลักษณ์เสมือน

- รูปแบบการโจมตีแบบผสมผสาน: ออกแบบมาสำหรับสถาบันการเงินเฉพาะแห่ง

4. การแบ่งปันข้อมูลข่าวสาร

- ข้อมูลเกี่ยวกับช่องโหว่: ข้อมูลเชิงลึกเกี่ยวกับระบบที่มีความเสี่ยง

- วิธีการโจมตีที่ประสบความสำเร็จ: ได้รับการบันทึกและเผยแพร่ภายในชุมชน

- รายการเป้าหมาย: เน้นระบบที่มีกลไกการตรวจสอบที่อ่อนแอ

- การอัปเดตแบบเรียลไทม์: การแจ้งเตือนเกี่ยวกับการเปลี่ยนแปลงมาตรการรักษาความปลอดภัย

อะไรคือแรงขับเคลื่อนของเศรษฐกิจใต้ดินดิจิทัล?

สิ่งที่ทำให้ชุมชนเหล่านี้อันตรายเป็นพิเศษคือรูปแบบธุรกิจที่มีประสิทธิภาพและเป็นระบบ พวกเขารักษาชื่อเสียง ให้การสนับสนุนลูกค้า และปรับปรุงบริการอย่างต่อเนื่องโดยอิงจากข้อเสนอแนะของผู้ใช้

เนื่องจากการฉ้อโกงที่เกี่ยวข้องกับข้อมูลส่วนบุคคลก่อให้เกิดความเสียหายหลายพันล้านดอลลาร์ต่อปี (ประมาณ 8.8 พันล้านดอลลาร์ในปี 2023 ตามข้อมูลของ FTC ) แม้เพียงส่วนเล็ก ๆ ของรายได้เหล่านี้ก็สร้างตลาดที่ทำกำไรได้มหาศาลสำหรับผู้พัฒนาเครื่องมือโจมตี แรงจูงใจทางการเงินนี้ผลักดันให้เกิดนวัตกรรม ความเชี่ยวชาญ และความร่วมมืออย่างต่อเนื่องภายในระบบนิเวศ

รูปแบบการกำหนดเป้าหมายในปัจจุบัน

การกำหนดเป้าหมายเป็นไปอย่างมีกลยุทธ์และขับเคลื่อนด้วยข่าวกรอง ผู้โจมตีจะวิเคราะห์ระบบตรวจสอบอย่างแข็งขันและแบ่งปันข้อมูลเชิงลึกเกี่ยวกับระบบที่เปราะบางที่สุด

ระบบที่สามารถป้องกันการโจมตีได้อย่างมีประสิทธิภาพจะได้รับชื่อเสียงว่าเป็นเป้าหมายที่ยากต่อการโจมตีอย่างรวดเร็ว ทำให้ผู้โจมตีหันไปสนใจเป้าหมายอื่นแทน ปรากฏการณ์ "อัตราการโจมตีต่ำ" นี้หมายความว่า ระบบที่มีความปลอดภัยสูงมักจะเผชิญกับการโจมตีน้อยที่สุด

ผลกระทบของการทำให้เป็นประชาธิปไตย

บางทีแง่มุมที่น่ากังวลที่สุดของปรากฏการณ์นี้คือบทบาทของมันในการลดอุปสรรคทางเทคนิคในการเข้าถึง ซึ่งเป็นสิ่งที่เราได้เตือนไว้ในรายงานข่าวกรองภัยคุกคามฉบับก่อนๆ บุคคลที่มีความรู้ทางเทคนิคเพียงเล็กน้อยก็สามารถทำการโจมตีที่ซับซ้อนได้แล้ว ซึ่งครั้งหนึ่งเคยต้องใช้ความเชี่ยวชาญอย่างลึกซึ้ง สิ่งนี้มีผลกระทบหลายประการ:

- ปริมาณการโจมตีที่เพิ่มขึ้น: จำนวนผู้โจมตีที่มีศักยภาพมากขึ้น ส่งผลให้มีการพยายามโจมตีบ่อยขึ้น

- ขอบเขตเป้าหมายที่กว้างขึ้น: องค์กรที่เคยถูกมองว่ามีความเสี่ยงต่ำกำลังเผชิญกับภัยคุกคามที่ซับซ้อนมากขึ้น

- การโจมตีที่รวดเร็วยิ่งขึ้น: ช่องโหว่ใหม่ๆ ถูกนำไปใช้ประโยชน์และขายได้อย่างรวดเร็ว

- รูปแบบที่ไม่สามารถคาดเดาได้: ผู้ปฏิบัติงานที่มีประสบการณ์น้อยอาจใช้เครื่องมือโดยไม่ตั้งใจในรูปแบบใหม่ ๆ ที่หลีกเลี่ยงวิธีการตรวจจับแบบดั้งเดิมได้

การป้องกันภัยคุกคามเหล่านี้

การรับมือกับภัยคุกคามที่เกิดขึ้นใหม่นี้ จำเป็นต้องมีการเปลี่ยนแปลงพื้นฐานในกลยุทธ์ด้านความปลอดภัย การป้องกันแบบคงที่แบบเดิมและการอัปเดตเป็นระยะๆ นั้นไม่เพียงพออีกต่อไป องค์กรต่างๆ ต้องนำไปใช้:

- การตรวจสอบอย่างต่อเนื่อง: การนำความสามารถในการตรวจจับและตอบสนองแบบเรียลไทม์มาใช้เป็นส่วนหนึ่งของกลยุทธ์ด้านความปลอดภัยโดยรวม สำหรับข้อมูลเพิ่มเติมเกี่ยวกับ ความปลอดภัยทางชีวเมตริกแบบต่อเนื่องและปรับเปลี่ยนได้ โปรดดูที่นี่

- มาตรการรักษาความปลอดภัยเชิงปรับตัว: การพัฒนาระบบป้องกันที่ปรับเปลี่ยนไปตามภัยคุกคามที่เกิดขึ้นใหม่

- การบูรณาการข้อมูลข่าวกรองภัยคุกคาม: ติดตามแนวโน้มและกลุ่มผู้ก่อภัยคุกคามอย่างต่อเนื่อง ตามรายละเอียดในรายงานข่าวกรองภัยคุกคามของเรา

- การตรวจสอบหลายชั้น: การใช้งานระบบที่ตรวจสอบความมีชีวิตแบบไดนามิก ไม่ใช่แค่การพิสูจน์ความมีชีวิตแบบคงที่ (เรียนรู้เพิ่มเติมเกี่ยวกับ เทคโนโลยีความมีชีวิตแบบไดนามิก ของเรา )

ข้อคิดส่งท้ายเกี่ยวกับระบบนิเวศของการโจมตีในรูปแบบบริการ (Attack-as-a-Service)

ระบบนิเวศที่สนับสนุนบริการโจมตีเหล่านี้ไม่มีทีท่าว่าจะชะลอตัวลง เมื่อเทคโนโลยี AI ที่ถูกต้องตามกฎหมายก้าวหน้าขึ้น ความสามารถในการโจมตีก็จะซับซ้อนขึ้นตามไปด้วย

การนำเทคโนโลยีเหล่านี้มาใช้ในเชิงพาณิชย์อย่างรวดเร็วหมายความว่านวัตกรรมใหม่ๆ จะถูกบรรจุและนำไปใช้งานอย่างรวดเร็ว ดังนั้นองค์กรต่างๆ จึงต้องเตรียมพร้อมไม่เพียงแต่สำหรับภัยคุกคามดังกล่าวที่หลีกเลี่ยงไม่ได้เท่านั้น แต่ยังต้องเตรียมพร้อมสำหรับความคล่องตัวและความเร็วในการพัฒนาที่เพิ่มขึ้นด้วย

ความสำเร็จจะขึ้นอยู่กับการเฝ้าระวังอย่างต่อเนื่อง การตอบสนองแบบเรียลไทม์ และมาตรการรักษาความปลอดภัยที่พัฒนาไปอย่างรวดเร็วตามสถานการณ์ภัยคุกคาม

- ดาวน์โหลด รายงานข่าวกรองภัยคุกคาม ฉบับสมบูรณ์ปี 2025 ของ iProov เพื่อรับการวิเคราะห์อย่างครอบคลุมเกี่ยวกับระบบนิเวศนี้ และคำแนะนำโดยละเอียดสำหรับการปกป้ององค์กรของคุณ

- จองการสาธิต กับ iProov วันนี้ เพื่อดูว่าเทคโนโลยีการตรวจสอบความมีชีวิตชีวาแบบไดนามิกของเราจะช่วยปกป้ององค์กรของคุณจากภัยคุกคามขั้นสูงที่เพิ่มขึ้นได้อย่างไร