Blog

Les pays de la région Asie-Pacifique se précipitent pour réglementer l'identité numérique et l'IA face à la recrudescence des deepfakes

Un deepfake a contourné le processus de vérification d'identité d'une banque néerlandaise, permettant l'ouverture de 46 comptes. Qu'est-ce qui aurait pu empêcher cela ?

Déléguer le jugement : plaidoyer en faveur d'une autorisation humaine vérifiée dans l'IA agentique

Un seul contrôle de sécurité ne suffit pas : les arguments en faveur d'une protection multicouche de l'identité

CEN/TS 18099 : la norme qui prouve la résilience aux attaques par injection

La fraude à l'identité fictive : le problème des victimes invisibles et comment y remédier

Comprendre l'attaque en tant que service : l'écosystème obscur qui alimente la fraude d'identité

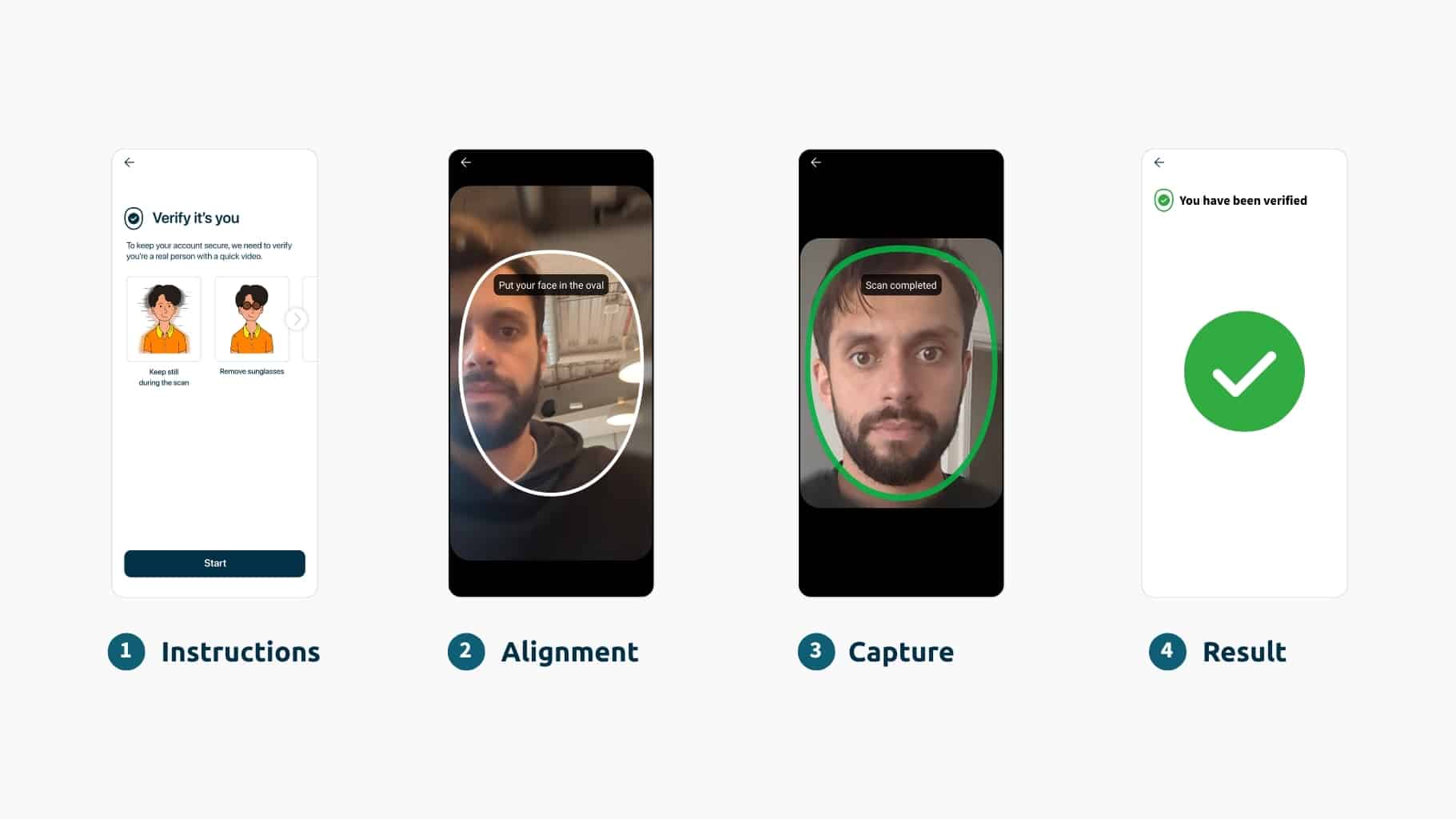

5 défis courants en matière d'expérience utilisateur et de performances liés à la vérification du visage des clients (et comment les résoudre)

KYC et AML : définition, différences et importance (2026)

Les chiffres ne mentent pas : plus de 80 statistiques biométriques

Qu'est-ce que l'authentification par mot de passe à usage unique (OTP) ? Fonctionnement, risques et alternatives (2026)

Directives NIST 800-63-4 : un appel à l'action en matière d'identité

La crise de confiance est arrivée : Comment l'IA accélère l'évolution de la criminalité

Évaluation des fournisseurs de solutions biométriques : inclusion, partialité et accessibilité – Questions à poser et éléments à prendre en compte

Échanges de cryptomonnaies et biométrie en 2026 : la vérification d'identité est désormais incontournable