Blog

Satu Pemeriksaan Keamanan Tidak Cukup: Argumen untuk Perlindungan Identitas Berlapis

CEN/TS 18099: Standar yang Membuktikan Ketahanan terhadap Serangan Injeksi

Memahami Layanan Serangan sebagai Layanan (Attack-as-a-Service): Ekosistem Gelap yang Mendorong Penipuan Identitas

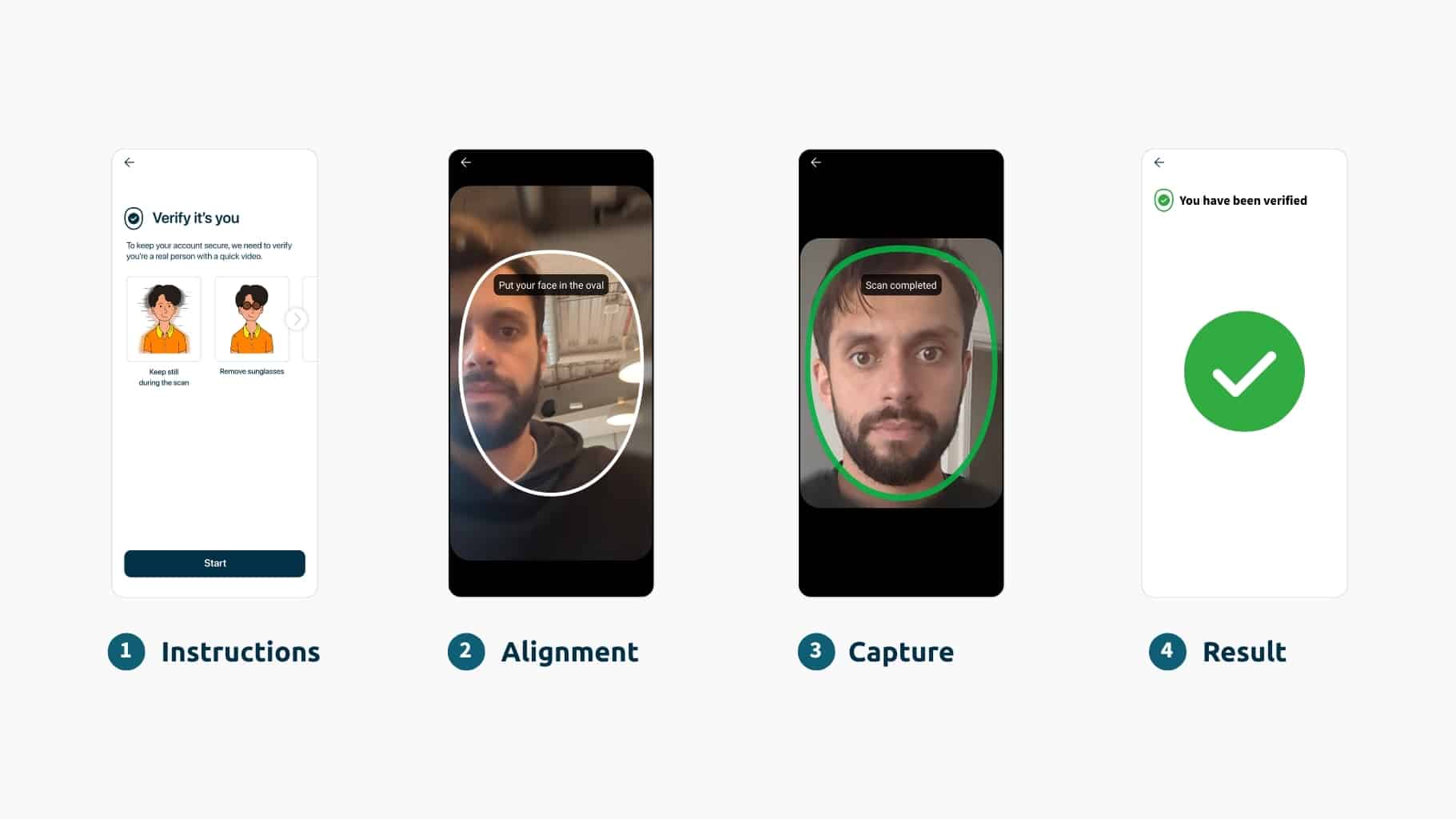

5 Tantangan Umum UX dan Kinerja dalam Verifikasi Wajah Pelanggan (dan Cara Mengatasinya)

Pedoman NIST 800-63-4: Seruan Tindakan untuk Identitas

Krisis Kepercayaan Telah Tiba: Bagaimana AI Mempercepat Evolusi Kejahatan

Pertukaran Kripto dan Biometrik pada Tahun 2026: Verifikasi Identitas Kini Tidak Dapat Ditawar-tawar

Mengapa Bank Terkemuka Memilih Biometrik untuk Pemulihan Akun: Pelajaran dari Transformasi Keamanan Raiffeisen Bank

Efisiensi Tanpa Perombakan: Bagaimana iProov Mengubah Bandara dengan Biometrik Ringan Perangkat Keras dan Berkinerja Tinggi

Biometrik Saat Bergerak untuk Penyeberangan Perbatasan yang Mulus dan Aman: Mengukur Dampak untuk SBE & EPP

Memberikan Strategi Otentikasi Berbasis Risiko yang Kuat Saat MFA Gagal

Serangan Kamera Virtual Asli: Ancaman Tak Terlihat terhadap Verifikasi Identitas Jarak Jauh

iProov Dinobatkan sebagai "Pelopor" dalam Laporan Terobosan Deepfake dan Identitas Sintetis

Laba-laba yang Tersebar Bergeser ke Maskapai Penerbangan: Apa yang Harus Dilakukan Sekarang

MFA Tingkat Perusahaan Untuk Tenaga Kerja: Keamanan yang Disederhanakan dengan iProov Biometrik & OIDC

![20250709-[Project-ID]-Prism-Graphic-Animation-v1](https://www.iproov.com/wp-content/uploads/2025/07/20250709-Project-ID-Prism-Graphic-Animation-v1.gif)