การตรวจสอบความปลอดภัยเพียงชั้นเดียวไม่เพียงพอ: เหตุผลที่ต้องมีการปกป้องข้อมูลส่วนบุคคลแบบหลายชั้น

CEN/TS 18099: มาตรฐานที่พิสูจน์ความทนทานต่อการโจมตีแบบ Injection

การฉ้อโกงโดยใช้เอกลักษณ์ปลอม: ปัญหาเหยื่อที่มองไม่เห็นและวิธีแก้ไข

ทำความเข้าใจ Attack-as-a-Service: ระบบนิเวศมืดที่หล่อเลี้ยงการฉ้อโกงข้อมูลส่วนบุคคล

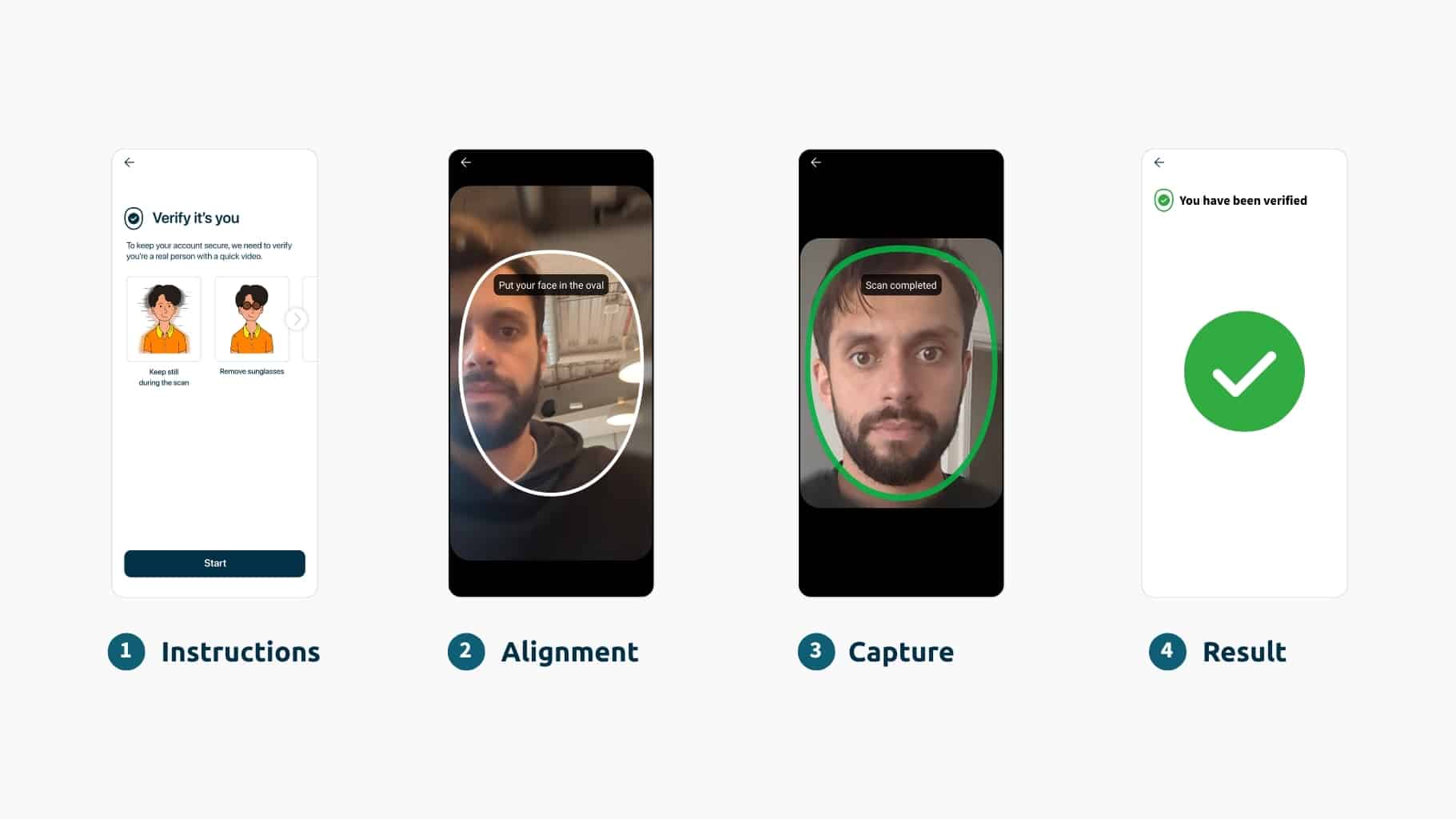

5 ปัญหาทั่วไปด้าน UX และประสิทธิภาพในการยืนยันตัวตนลูกค้า (และวิธีแก้ไข)

KYC กับ AML: ความหมาย ความแตกต่าง และความสำคัญ (2026)

ตัวเลขไม่โกหก: สถิติไบโอเมตริกมากกว่า 80 ข้อ

การยืนยันตัวตนด้วย OTP คืออะไร? วิธีการทำงาน ความเสี่ยง และทางเลือกอื่น (2026)

แนวทางปฏิบัติ NIST 800-63-4: การเรียกร้องให้ดำเนินการด้านอัตลักษณ์

วิกฤตความไว้วางใจมาถึงแล้ว: AI กำลังเร่งวิวัฒนาการของอาชญากรรมอย่างไร

การประเมินผู้ให้บริการไบโอเมตริก: ความครอบคลุม อคติ และการเข้าถึง – สิ่งที่ควรสอบถามและสิ่งที่ควรพิจารณา

ตลาดแลกเปลี่ยนคริปโตเคอร์เรนซีและระบบไบโอเมตริกซ์ในปี 2026: การตรวจสอบตัวตนเป็นสิ่งที่ขาดไม่ได้อีกต่อไป

เหตุใดธนาคารชั้นนำจึงเลือกไบโอเมตริกส์สำหรับการกู้คืนบัญชี: บทเรียนจากการเปลี่ยนแปลงด้านความปลอดภัยของ Raiffeisen Bank

ประสิทธิภาพโดยไม่ต้องยกเครื่อง: iProov เปลี่ยนแปลงสนามบินด้วยระบบไบโอเมตริกซ์แบบฮาร์ดแวร์น้ำหนักเบาและปริมาณงานสูงได้อย่างไร

ไบโอเมตริกซ์แบบเคลื่อนที่เพื่อการข้ามพรมแดนที่ราบรื่นและปลอดภัย: การวัดผลกระทบเชิงปริมาณสำหรับ SBE และ EPP

การโจมตีข้อมูลส่วนบุคคลกลายเป็นกระบวนการเชิงอุตสาหกรรม: รายงานสรุปข่าวกรองภัยคุกคามสำหรับปี 2026

ทีมข่าวกรองภัยคุกคามของเราจะนำเสนอการบรรยายสรุปสดสุดพิเศษเกี่ยวกับวิธีการที่ผู้ไม่หวังดีกำลังสร้างอุตสาหกรรมการฉ้อโกงข้อมูลส่วนบุคคล เราจะกล่าวถึงเครือข่ายอาชญากรระดับโลก การปลอมแปลงตัวตนด้วย AI และกลยุทธ์เบื้องหลังการโจมตีแบบ Injection บน iOS ที่เพิ่มขึ้นถึง 1,151% นอกจากนี้ เราจะบอกวิธีที่คุณจะก้าวล้ำหน้าอยู่ เสมอ ลงทะเบียนได้ที่นี่