APAC-Länder beeilen sich, digitale Identität und KI angesichts der zunehmenden Verbreitung von Deepfakes zu regulieren

Deepfake-Betrug umgeht die KYC-Prüfung einer niederländischen Bank und eröffnet 46 Konten. Was hätte das verhindern können?

Eine Sicherheitsüberprüfung reicht nicht aus: Argumente für einen mehrschichtigen Identitätsschutz

CEN/TS 18099: Die Norm, die die Widerstandsfähigkeit gegen Injektionsangriffe nachweist

Identitätsbetrug durch Fälschung: Das Problem der unsichtbaren Opfer und wie man es löst

Attack-as-a-Service verstehen: Das dunkle Ökosystem, das Identitätsbetrug begünstigt

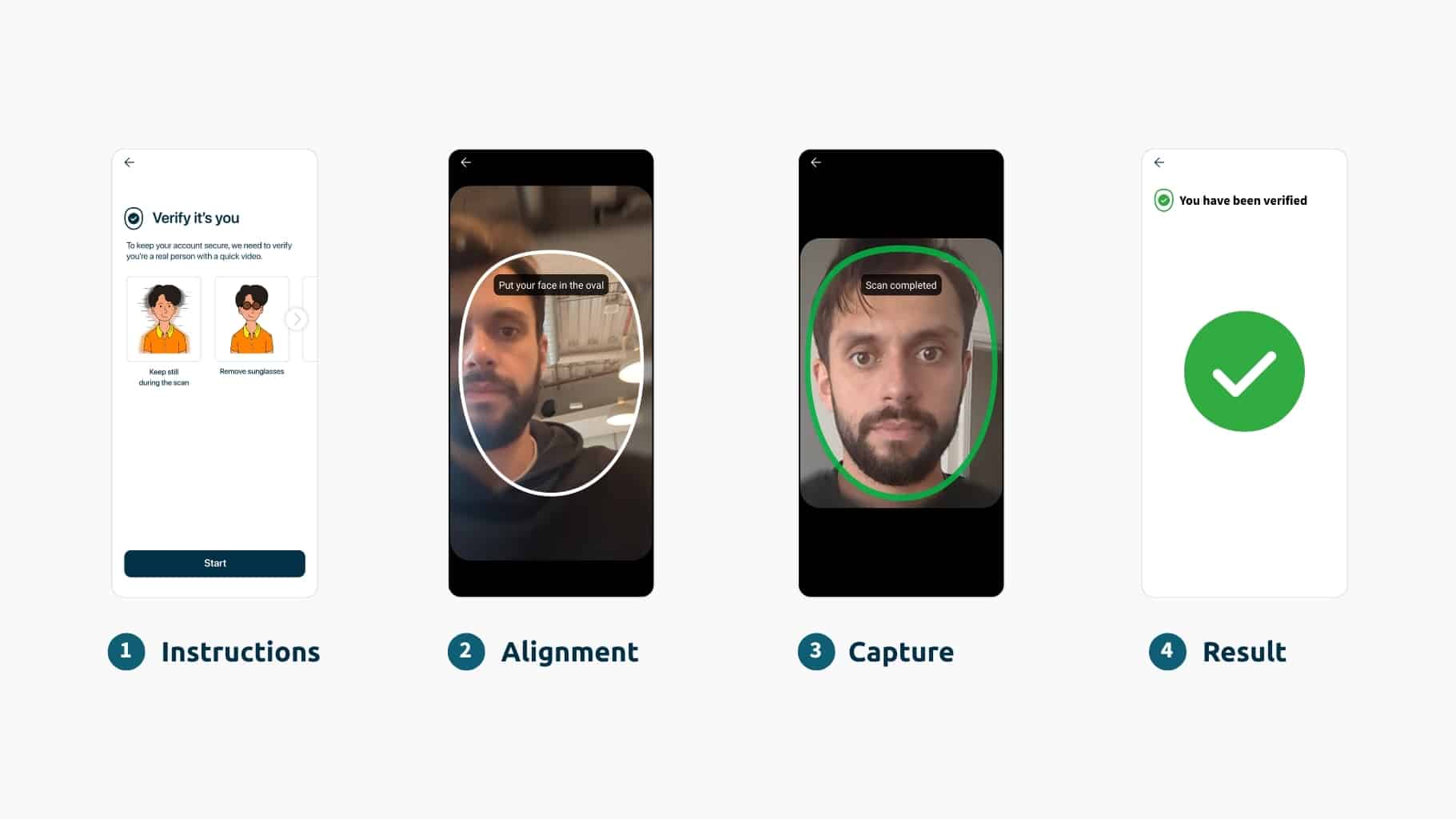

5 häufige Herausforderungen hinsichtlich Benutzererfahrung und Leistung bei der Gesichtserkennung von Kunden (und wie man sie löst)

KYC vs. AML: Was sie bedeuten, worin sie sich unterscheiden und warum sie wichtig sind (2026)

Die Zahlen lügen nicht: Über 80 biometrische Statistiken

Was ist die OTP-Authentifizierung? Funktionsweise, Risiken und Alternativen (2026)

NIST 800-63-4-Richtlinien: Ein Aufruf zum Handeln im Bereich Identität

Die Vertrauenskrise ist da: Wie KI die kriminelle Entwicklung beschleunigt

Bewertung biometrischer Anbieter: Inklusion, Voreingenommenheit und Barrierefreiheit – Was man fragen und worauf man achten sollte

Kryptowährungsbörsen und Biometrie im Jahr 2026: Identitätsprüfung ist jetzt unverzichtbar

Warum sich führende Banken für biometrische Verfahren zur Kontenwiederherstellung entscheiden: Lehren aus der Sicherheitstransformation der Raiffeisen Bank

Webinar

Biometrische Testverfahren und Zertifizierungen im Zeitalter von KI-Angriffen entschlüsseln

Erhalten Sie fachkundige Anleitung zur Bewertung biometrischer Systeme im Hinblick auf KI-gesteuerte Identitätsangriffe. Jetzt anmelden