Un solo controllo di sicurezza non è sufficiente: l'importanza di una protezione dell'identità multilivello

CEN/TS 18099: lo standard che dimostra la resilienza agli attacchi di tipo injection

Frode d'identità sintetica: il problema delle vittime invisibili e come risolverlo

Comprendere l'Attack-as-a-Service: il oscuro ecosistema che alimenta la frode d'identità

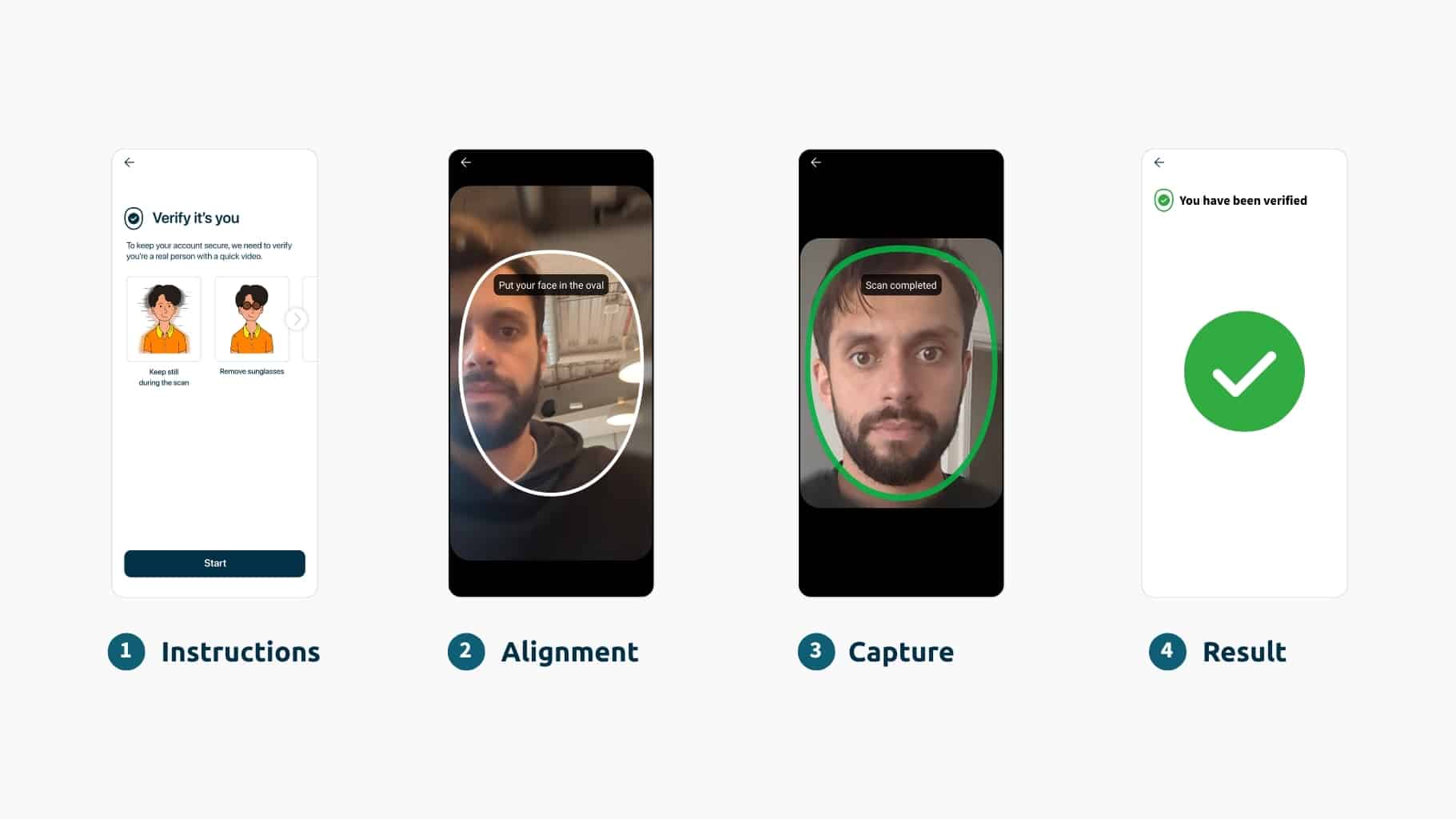

5 sfide comuni relative all'esperienza utente e alle prestazioni nella verifica del volto dei clienti (e come risolverle)

KYC e AML: cosa significano, in cosa differiscono e perché sono importanti (2026)

I numeri non mentono: oltre 80 dati biometrici

Che cos'è l'autenticazione OTP? Come funziona, rischi e alternative (2026)

Linee guida NIST 800-63-4: un invito all'azione in materia di identità

La crisi della fiducia è arrivata: Come l'intelligenza artificiale sta accelerando l'evoluzione criminale

Valutazione dei fornitori di soluzioni biometriche: inclusione, pregiudizi e accessibilità – Cosa chiedere e cosa cercare

Scambi di criptovalute e biometria nel 2026: la verifica dell'identità è ormai imprescindibile

Perché le banche leader scelgono la biometria per il recupero dei conti: Lezioni dalla trasformazione della sicurezza della Banca Raiffeisen

Efficienza senza revisioni: come iProov trasforma gli aeroporti con la biometria ad alta velocità e a basso consumo di hardware

Biometria in movimento per un attraversamento sicuro delle frontiere: Quantificazione dell'impatto per SBE e PPE

L'INDUSTRIALIZZAZIONE DEGLI ATTACCHI ALL'IDENTITÀ: UN BRIEFING SULL'INTELLIGENCE DELLE MINACCE PER IL 2026

Il nostro team Threat Intelligence terrà un briefing esclusivo dal vivo su come i malintenzionati stanno industrializzando la frode d'identità. Tratteremo le reti criminali globali, l'impersonificazione deepfake basata sull'intelligenza artificiale e le tattiche alla base dell'aumento del 1.151% degli attacchi di iniezione iOS. Inoltre, vi spiegheremo come stare al passo con i tempi. Registratevi qui.