Mai 23, 2022

Denken Sie an die Online-Dienste, auf die Sie täglich angewiesen sind, wie Bankgeschäfte und Online-Shopping.

Stellen Sie sich nun vor, wie Sie sich fühlen würden, wenn Sie plötzlich aus diesen Konten ausgesperrt würden. In Panik stellen Sie schnell fest, dass sich ein Betrüger Zugang verschafft hat - und wahrscheinlich unberechtigte Transaktionen vorgenommen hat. Sie beeilen sich, eine Kunden-Helpline anzurufen, wo Sie versuchen, die Kontrolle über Ihr Konto wiederzuerlangen.

Dies ist Betrug durch Kontoübernahme (auch bekannt als "Account Hijacking") - wenn ein Betrüger oder Krimineller sich als echter Kunde ausgibt, um die Kontrolle über ein Konto zu erlangen und dann nicht autorisierte Transaktionen. Kontoübernahmebetrug kann sehr persönliche Auswirkungen haben, wie z. B. unmittelbare finanzielle Folgen, Verhinderung des Zugangs zu Vergünstigungen oder Dienstleistungen und eine schlechte Kreditwürdigkeit, bis die Angelegenheit geklärt ist.

- Etwa 22 % der erwachsenen US-Bürger sind Opfer von Kontobetrugsszenarien geworden, Dabei entstand ein durchschnittlicher finanzieller Verlust von fast 12.000 Dollar.

- Kontoübernahmebetrug ist auf dem Vormarsch: Die gemeldeten Fälle nahmen um 90 % zu und verursachten geschätzte Kosten in Höhe von 11,4 Milliarden im Jahr 2021 im Vergleich zu 2020.

Zum Glück gibt es eine Lösung. Biometrische Gesichtsauthentifizierung hilft Unternehmen, Betrug bei der Kontoübernahme zu verhindern. Ein Krimineller kann wissensbasierte Sicherheitsinformationen stehlen, z. B. ein Passwort oder den Mädchennamen der Mutter. Sie können Menschen dazu verleiten, PINs und Kontowiederherstellungsinformationen durch Social Engineering preiszugeben. Sobald sie diese Daten haben, können sie die mit dem Konto verknüpfte Kontaktnummer und E-Mail-Adresse ändern, so dass One-Time-Passcodes (OTPs) und Links zum Zurücksetzen von Passwörtern umgeleitet werden.

Dynamische Lebendigkeit® hilft, Betrug bei der Kontoübernahme zu verhindern, indem sichergestellt wird, dass nur der echte Kontoinhaber Zugang erhält. Die Technologie von iProov versetzt Unternehmen in die Lage, die Online-Konten ihrer Nutzer zu schützen und sicherzustellen, dass die Konten nicht unter die Kontrolle eines anderen gelangen. Mit iProov können Unternehmen überprüfen, ob es sich bei jedem Online-Nutzer um die richtige Person handelt und ob er sich gerade authentifiziert.

Was ist Kontoübernahmebetrug?

Bei einem Kontoübernahmebetrug verschafft sich ein Betrüger Zugang zum Konto eines echten Nutzers, um durch Identitätsdiebstahl finanzielle Gewinne zu erzielen oder Geld zu waschen. Er funktioniert durch eine Reihe kleiner Schritte:

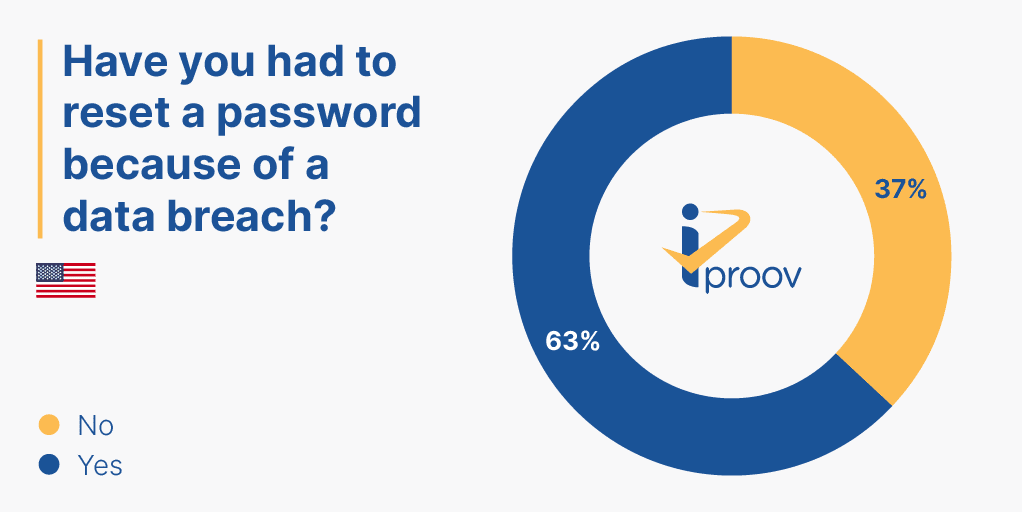

Das Problem wird durch "Credential Stuffing"-Angriffe verschärft, bei denen Sammlungen von Anmeldedaten aus Datenverletzungen in einen Bot eingefügt werden, der dann versucht, auf andere Konten zuzugreifen, um den Prozess der Kontoübernahme zu automatisieren. Allein die US-Verbraucherbankbranche sieht sich täglich 50 Millionen Dollar pro Tag an potenziellen Verlusten aufgrund von Credential Stuffing.

Alle Branchen können Ziel von Kontoübernahmebetrug sein. Finanzdienstleister wie Banken und Versicherungen sind häufig das Ziel. Aber auch andere Branchen wie das Gesundheitswesen und das Hochschulwesen sind Ziel von Betrügereien - diese Konten sind oft reich an sensiblen Daten wie Finanz- oder Krankenakten, die dann für weitere Betrügereien verwendet werden können (wie Neukundenbetrug), oder online verkauft werden.

Betrug durch Kontoübernahme und Betrug durch neue Konten: Was ist der Unterschied?

- Kontoübernahme-Betrug: Böswillige Akteure zielen auf bestehende Konten ab, um finanzielle Werte oder sensible Informationen aus dem Konto zu ziehen, indem sie die schwache Authentifizierungssicherheit aushebeln. In diesem Fall ist die Lösung eine stärkere Benutzer Authentifizierung.

- Betrug mit neuen KontenBetrug mit neuen Konten: Böswillige erstellen neue Konten unter Verwendung gefälschter, gestohlener oder synthetischer Identitäten, um Zugang zu Waren oder Dienstleistungen zu erhalten, um Straftaten zu begehen, Geld zu stehlen und Geld zu waschenoder Zugang zu Diensten zu erhalten, auf die sie mit ihrer eigenen Identität keinen Zugriff hätten. Die Lösung für den Betrug mit neuen Konten muss sich auf eine stärkere Überprüfung konzentrieren.

Was bedeutet Kontoübernahmebetrug für Verbraucher und Unternehmen?

Unternehmen stehen bei der Aufdeckung von Kontoübernahmebetrug vor einer Reihe von Herausforderungen:

- Woher weiß ein Unternehmen, welche Transaktionen von einem rechtmäßigen Nutzer stammen und welche betrügerisch sind? Der Betrüger kann die Adresse oder die Telefonnummer des Kontos ändern, aber das kann auch der rechtmäßige Besitzer. Und wenn Step-up-Authentifizierung Methoden wie SMS-OTPs oder ein E-Mail-Code verwendet werden, ist es wahrscheinlich, dass im System keine roten Fahnen erscheinen, die eine Untersuchung erforderlich machen würden.

- Es kann schnell zu erheblichen finanziellen Verlusten kommen. Wenn ein Unternehmen beispielsweise einen falschen Versicherungsantrag ausgezahlt hat, ist es schwierig, dieses Geld zurückzubekommen. Jeder Schaden an Kundengeldern müsste erstattet werden.

- Die Opfer könnten das Vertrauen in das Unternehmen verlieren, dass es in der Lage ist, ihre Konten angemessen zu schützen, während öffentlichkeitswirksame Kompromittierungen bleibende Auswirkungen auf den Ruf haben können, von denen man sich nur schwer erholen kann.

- In stärker regulierten Branchen wie dem Finanzsektor kann dies auch zu höheren Geldstrafen und anderen Verweisen führen.

Kontoübernahmebetrug kann für die Opfer verheerend sein:

- Da der Betrüger häufig seine Kontaktdaten ändert, kann der echte Kontoinhaber lange Zeit nichts davon mitbekommen und ist völlig machtlos, diesen Betrug zu stoppen.

- Die Nutzer können unerwartet von lebenswichtigen Diensten ausgeschlossen werden, wenn sie diese am dringendsten benötigen, z. B. wenn sie einen Versicherungsantrag oder einen Antrag auf staatliche Unterstützung stellen, was zu großem emotionalen Stress und finanziellen Schwierigkeiten führt.

- Sobald ein Konto übernommen wurde, können Angreifer dieses Konto auch dazu verwenden, die Kontrolle über weitere Dienste und Anwendungen zu erlangen, und es kann schnell zu einem vollständigen Identitätsdiebstahl kommen.

- Über mehrere Konten hinweg können sehr schnell enorme finanzielle Verluste aufgelaufen sein.

Wie schützen sich Unternehmen bereits vor Kontoübernahmebetrug?

Um Betrug zu verhindern, haben viele Unternehmen eine Zwei- oder Multi-Faktor-Authentifizierung (2FA oder MFA) eingeführt.Dies ist für Finanzinstitute in Europa unter PSD2-Verordnung zur starken Kundenauthentifizierung (SCA) Verordnung vorgeschrieben. Dies bedeutet, dass die Authentifizierung zwei oder mehr der folgenden Punkte erfüllen muss:

- Etwas, das ein Nutzer ist (Inhärenz) - z. B. Biometrie

- Etwas, das ein Benutzer weiß (Wissen) - z. B. Passwörter

- Etwas, über das ein Nutzer verfügt (Besitz) - z. B. ein Gerät, eine Mobilfunknummer, um ein OTP zu erhalten

Traditionelle wissensbasierte Methoden wie Passwörter werden jedoch zunehmend als unsicher angesehen. Sie sind "phishable", d. h. sie sind "mitteilbare Geheimnisse", an die Angreifer durch Datenpannen oder Social-Engineering-Angriffe gelangen können. Für Angreifer ist es einfacher denn je, an diese Informationen heranzukommen, und da die Verbraucher so viele Konten haben, verwenden sie zunehmend leicht zu merkende Passwörter für mehrere Konten.

Passwörter sind einfach nicht mehr zweckmäßig. Auch die Kombination mit anderen 2FA-Methoden wie SMS-OTPs (besitzbasierte Authentifizierung) ist unzureichend, da Telefonnummern auf Konten leicht ausgetauscht und Nachrichten abgefangen werden können. Die USA haben bereits Leitlinien herausgegeben, wie die 14028 Durchführungsverordnungheraus, in der die Einstellung von Authentifizierungsmethoden empfohlen wird, die Phishing nicht standhalten, wie z. B. SMS-OTPs.

Wie verhindert die biometrische Authentifizierung Betrug bei der Kontoübernahme?

Biometrische Berechtigungsnachweise können nicht wie andere Authentifikatoren weitergegeben werden. Ihr echtes Gesicht kann nicht verloren gehen oder gestohlen werden oder in großem Umfang für einen Angriff zum Ausfüllen von Zugangsdaten verwendet werden. Sie sind einzigartig für eine Person, was sie als Authentifizierungsfaktor wesentlich sicherer macht.

Die Gesichtsbiometrie ist eine überzeugende Option auf der Basis von Inhärenz, da Unternehmen die Benutzer mit einem amtlichen Ausweis (der meist ein Foto enthält) abgleichen können, um die Benutzer beim Onboarding und bei der Registrierung zu überprüfen .

Die Nutzer können ihr Gesicht zur laufenden Authentifizierung verwenden. Mit der richtigen biometrischen Lösung bedeutet dies, dass niemand anderes als der echte Besitzer auf das Konto zugreifen oder Aktivitäten/Transaktionen durchführen kann. Passive biometrische Lösungen wie Dynamic Liveness von iProov bieten auch ein weitaus besseres Benutzererlebnis. Anstatt sich ein kompliziertes Passwort merken und eingeben zu müssen, kann der Benutzer einfach auf sein Gerät schauen, was den Sicherheitsprozess mühelos macht.

Aber denken Sie daran, dass nicht alle biometrischen Lösungen für Gesichter gleich sind...

Wie verhindert Liveness Betrug bei der Kontoübernahme?

Lebendigkeitserkennung verwendet biometrische Technologie, um zu überprüfen, ob ein Online-Nutzer eine echte Person ist. Ohne Aktivitätserkennung könnte ein Krimineller ein Foto oder ein Video eines Opfers verwenden und es der Kamera vorlegen, um den Authentifizierungsprozess zu täuschen.

Um Betrug bei der Kontoübernahme mit hochsicherer Authentifizierungssicherheit zu verhindern, müssen Sie alle drei Aspekte echter Präsenz verifizieren: richtige Person, echte Person und Authentifizierung in Echtzeit. Hier kommt iProov Dynamic Liveness ins Spiel.

Wie verhindert iProov Dynamic Liveness (GPA) den Betrug bei Kontoübernahmen?

iProovs Dynamische Lebendigkeit (GPA) Technologie von iProov ist ein unschätzbares Werkzeug zur Verhinderung von Account-Takeover-Betrug, da sie Unternehmen ein Höchstmaß an Sicherheit bietet, dass ein Benutzer echt ist. Die Lösung von iProov wurde speziell entwickelt, um einfach zu bedienen und gleichzeitig hochsicher zu sein, und überprüft drei wichtige Dinge - dass ein Benutzer die richtige Person ist, eine echte Person, und dass er sich in Echtzeit authentifiziert.

Der schwierigste Aspekt bei der Validierung ist die Überprüfung der Authentifizierung eines Benutzers gerade jetzt. Dies geschieht mit iProovs Flashmark-Technologiedie das Gesicht des Fernanwenders mit einer einzigartigen Farbsequenz beleuchtet, die nicht wiederholbar oder synthetisch manipuliert werden kann, um Spoofing zu verhindern.

Darüber hinaus ist Dynamic Liveness eine Cloud-basierte TechnologieDas bedeutet, dass ihre Verteidigungsmechanismen vor Angreifern verborgen sind, was ein Reverse Engineering erheblich erschwert. GPA wird betrieben von iProov Security Operations Center (iSOC)unterstützt, das mit Hilfe von maschinellem Lernen den täglichen Betrieb überwacht und neue Angriffe identifiziert, so dass GPA ein aktives Bedrohungsmanagement bietet. Dynamic Liveness kann durch seine beruhigende "Zeremonie" einen zusätzlichen Nutzen bieten, da Flashmark den Benutzern versichert, dass zusätzliche Sicherheitsmaßnahmen durchgeführt werden. Beim Zugriff auf ein sensibles Konto ist diese Zeremonie ein großer Trost - vor allem, wenn Sie in der Vergangenheit Betrug erlebt haben.

Beispiel: Ein Betrüger erlangt die E-Mail und das Passwort eines Opfers, die im Dark Web weitergegeben wurden nach einer Datenpanne. Sie geben die Anmeldedaten bei einer Reihe von Online-Konten ein, z. B. bei Banken und Einzelhändlern. Bei einigen Konten gibt es keine Step-up- oder Zwei-Faktor-Authentifizierung, so dass der Betrüger einfach hineingehen und großen Schaden anrichten kann. In diesem Beispiel verwendet die Bank der Person jedoch die iProov-Gesichtsauthentifizierung. Wenn der Betrüger versucht, sich bei dem durch iProov gesicherten Konto anzumelden, schlägt die Authentifizierung fehl. Selbst wenn sie ein Bild vom Gesicht der betrogenen Person hätten, würde die Dynamic Liveness-Technologie von iProov erkennen, dass die echte Person nicht anwesend ist, und die Zugriffsanfrage würde abgelehnt werden.

Kontoübernahmebetrug: eine Zusammenfassung

- Ein Kontoübernahmebetrug liegt vor, wenn sich ein Angreifer mit unerlaubten Mitteln Zugang zu einem Konto verschafft und diesen Zugang dann nutzt, um den echten Nutzer auszusperren und zu betrügen.

- Credential Stuffing" ist eine beliebte Form des Angriffs, mit der die Übernahme von Konten automatisiert werden kann. Dabei werden in der Regel automatisierte Bots eingesetzt, die in großem Umfang gestohlene Anmeldedaten eingeben und versuchen, auf mehrere andere Dienste zuzugreifen.

- Betrug bei der Übernahme von Konten ist weit verbreitet, da die zum Schutz von Konten verwendeten Anmeldeinformationen wie Passwörter gestohlen oder durch Social-Engineering-Angriffe erlangt werden können.

- Die biometrische Authentifizierung kann ein höheres Maß an Sicherheit bieten, da es sich im Gegensatz zu Passwörtern und OTPs um einen "nicht weitergebbaren Ausweis" handelt.

- Die iProov-Technologie kann Unternehmen dabei helfen, die Übernahme von Konten zu verhindern, indem sie verifiziert, dass die Online-Person, die auf das Konto zugreifen will, die richtige Person ist, eine echte Person, und dass sie sich gerade authentifiziert.

Kontoübernahmebetrug verursacht bei seinen Opfern großen emotionalen Stress sowie finanzielle und Datenverluste. Unternehmen müssen mit Imageschäden, unzufriedenen Kunden und finanziellen Folgen rechnen. Durch den Einsatz der Gesichtsauthentifizierung - entweder als alleiniger Authentifikator oder als Teil einer Multi-Faktor-Authentifizierung - können Unternehmen die Kompromittierung von Konten verhindern.

Wenn Sie sehen möchten, wie die Technologie von iProov mühelose Sicherheit in Ihre Onboarding- und Authentifizierungsprozesse bringen kann, um Betrug bei der Kontoübernahme zu bekämpfen, dann buchen Sie eine iProov-Demo hier.