23 mai 2022

Pensez aux services en ligne que vous utilisez quotidiennement, tels que les services bancaires et les achats en ligne.

Imaginez maintenant ce que vous ressentiriez si vous étiez soudainement privé de l'accès à ces comptes. Alors que la panique s'installe, vous réalisez rapidement qu'un fraudeur a accédé à votre compte et qu'il a probablement effectué des transactions non autorisées. Vous vous empressez d'appeler un service d'assistance à la clientèle, où vous vous efforcez de reprendre le contrôle de votre compte.

Il s'agit d'une fraude par prise de contrôle de compte (également connue sous le nom de détournement de compte). - lorsqu'un fraudeur ou un criminel se fait passer pour un véritable client afin de prendre le contrôle d'un compte et d'effectuer ensuite des des transactions non autorisées. La fraude par prise de contrôle d'un compte peut avoir des conséquences très personnelles, telles que des implications financières immédiates, l'impossibilité d'accéder à des avantages ou à des services et une mauvaise évaluation de la solvabilité jusqu'à ce que le problème soit résolu.

- Environ 22 % des adultes américains ont été victimes de scénarios de fraude par reprise de compte, ce qui a entraîné une perte financière moyenne de près de 12 000 dollars.

- La fraude à la prise de contrôle de comptes est en hausse : les cas signalés ont augmenté de 90 %. ont augmenté de 90 %, pour un coût estimé à 11,4 milliards de dollars en 2021, par rapport à 2020.

Heureusement, il existe une solution. L'authentification biométrique du visage aide les organisations à prévenir la fraude par prise de contrôle de compte. Un criminel peut voler des informations de sécurité basées sur des connaissances, comme un mot de passe ou le nom de jeune fille de la mère. Il peut tromper les gens en leur révélant des codes PIN et des informations de récupération de compte par le biais de l'ingénierie sociale. Une fois qu'il dispose de ces données, il peut modifier le numéro de contact et l'adresse électronique associés au compte, de sorte que les codes de passe à usage unique (OTP) et les liens de réinitialisation de mot de passe soient redirigés.

Dynamique de la vie® permet de se défendre contre la fraude à la prise de contrôle de compte en garantissant que seul le véritable propriétaire du compte peut y avoir accès. La technologie d'iProov permet aux organisations de protéger les comptes en ligne des utilisateurs et de s'assurer que les comptes ne finissent pas sous le contrôle de quelqu'un d'autre. Avec iProov, les organisations peuvent vérifier que chaque utilisateur en ligne est la bonne personne, une personne réelle, et qu'il s'authentifie en ce moment même.

Qu'est-ce que la fraude par prise de contrôle de compte ?

On parle de fraude par prise de contrôle de compte lorsqu'un fraudeur obtient l'accès au compte d'un véritable utilisateur afin de réaliser des gains financiers ou de blanchir de l'argent par le biais d'une usurpation d'identité. Elle fonctionne par une série de petites étapes :

Le problème est exacerbé par les attaques de type "credential stuffing", où des collections d'identifiants de connexion provenant de violations de données sont insérées dans un robot qui tente ensuite d'accéder à d'autres comptes afin d'automatiser le processus de prise de contrôle du compte. Aux États-Unis, le secteur des services bancaires aux consommateurs est confronté à lui seul à des pertes potentielles de près de 50 millions de dollars par jour. 50 millions de dollars par jour en pertes potentielles dues au bourrage d'identifiants..

Tous les secteurs d'activité peuvent être la cible de fraudes par usurpation de compte. Les fournisseurs de services financiers, tels que les banques et les assureurs, sont des cibles courantes. Mais d'autres secteurs, tels que la santé et l'enseignement supérieur, sont également visés. Ces comptes sont souvent riches en données sensibles, telles que des dossiers financiers ou médicaux, qui peuvent ensuite être utilisées pour d'autres escroqueries (telles que la fraude au nouveau compte) ou vendues en ligne.

Fraude par prise de contrôle de compte ou fraude par ouverture de compte : quelle est la différence ?

- Fraude par prise de contrôle de compte : Les mauvais acteurs ciblent les comptes existants pour en extraire une valeur financière ou des informations sensibles en affaiblissant la sécurité de l'authentification. Dans ce cas, la solution consiste à renforcer l'authentification de l l'utilisateur d'authentification de l'utilisateur.

- Fraude aux nouveaux comptesLa fraude sur les nouveaux comptes : les mauvais acteurs créent de nouveaux comptes en utilisant des identités fausses, volées ou synthétiques pour accéder à des biens ou à des services afin de commettre des délits, voler et blanchir de l'argentou d'accéder à des services auxquels ils ne pourraient pas accéder avec leur propre identité. La solution à la fraude sur les nouveaux comptes doit être axée sur une vérification plus rigoureuse des utilisateurs. l'utilisateur.

Que signifie la fraude par prise de contrôle de compte pour les consommateurs et les organisations ?

Les organisations sont confrontées à une série de défis dans la détection de la fraude par prise de contrôle de comptes :

- Comment une organisation peut-elle savoir quelles transactions proviennent d'un utilisateur légitime et lesquelles sont frauduleuses ? Le fraudeur peut changer l'adresse ou le numéro de téléphone figurant sur le compte, mais le propriétaire de bonne foi peut faire de même. Et si d'authentification progressive comme les OTP par SMS ou un code par courriel, il est probable qu'aucun signal d'alarme ne soit émis dans le système pour déclencher une enquête.

- Des pertes financières importantes peuvent être rapidement accumulées. Si une entreprise a payé une fausse déclaration d'assurance, par exemple, il est difficile de récupérer cet argent. Tout dommage causé aux fonds des clients devra être remboursé.

- Les victimes peuvent perdre confiance dans la capacité de l'entreprise à protéger leurs comptes de manière adéquate, tandis que les compromissions très médiatisées peuvent avoir un impact durable sur la réputation, dont il est difficile de se remettre.

- Dans les secteurs plus réglementés, comme la finance, cela peut également se traduire par des pénalités financières plus importantes et d'autres réprimandes.

La fraude par prise de contrôle de compte peut être dévastatrice pour les victimes :

- Comme le fraudeur change souvent de coordonnées, le titulaire du compte authentique peut rester longtemps dans l'ignorance et dans l'incapacité totale de mettre fin à cette fraude.

- Les utilisateurs peuvent se retrouver inopinément privés de services vitaux au moment où ils en ont le plus besoin, comme une demande d'assurance ou une demande d'aide gouvernementale, ce qui entraîne un stress émotionnel et des difficultés financières considérables.

- Une fois qu'un compte est pris en charge, les attaquants peuvent également l'utiliser pour prendre le contrôle d'autres services et applications et peuvent rapidement passer à l'usurpation totale d'identité.

- D'énormes pertes financières peuvent être accumulées très rapidement sur plusieurs comptes.

Comment les organisations se protègent-elles déjà contre la fraude par prise de contrôle de compte ?

Pour prévenir la fraude, de nombreuses entreprises ont mis en place l'authentification à deux ou plusieurs facteurs (2FA ou MFA). l'authentification à deux ou plusieurs facteurs (2FA ou MFA).Celle-ci est obligatoire pour les institutions financières en Europe dans le cadre de la directive PSD2 sur l'authentification forte du client (SCA). PSD2 sur l'authentification forte du client (SCA) de la directive PSD2 sur l'authentification forte du client (SCA). Cela signifie que l'authentification doit répondre à au moins deux des critères suivants :

- Ce que l'utilisateur est (inhérence) - par exemple, la biométrie

- Quelque chose qu'un utilisateur connaît (connaissance) - par exemple les mots de passe

- Quelque chose que l'utilisateur possède (possession) - par exemple un appareil, un numéro de téléphone portable, pour recevoir un OTP.

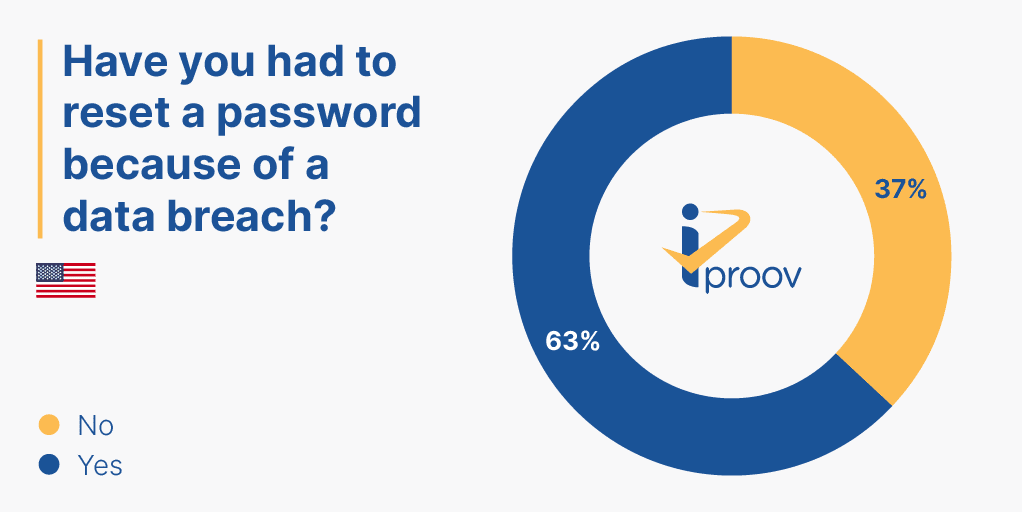

Cependant, les méthodes traditionnelles basées sur les connaissances, comme les mots de passe, sont de plus en plus considérées comme peu sûres. Ces mots de passe sont "phishables", c'est-à-dire qu'il s'agit de "secrets partageables" que les pirates peuvent acquérir à la suite d'une violation de données ou d'une attaque d'ingénierie sociale. Il est plus facile que jamais pour les attaquants d'acquérir ces informations et, avec autant de comptes, les consommateurs déploient de plus en plus des mots de passe faciles à mémoriser sur plusieurs comptes.

Les mots de passe ne sont tout simplement plus adaptés. De même, les associer à d'autres méthodes de 2FA telles que les OTP par SMS (authentification basée sur la possession) est inadéquat, car les numéros de téléphone peuvent facilement être échangés sur les comptes et les messages peuvent être détournés. Les États-Unis publient déjà des orientations, telles que le 14028 Executive Orderrecommandant l'abandon des méthodes d'authentification qui ne résistent pas à l'hameçonnage, telles que les OTP par SMS.

Comment l'authentification biométrique prévient-elle la fraude par prise de contrôle de compte ?

Les identifiants biométriques ne peuvent pas être "partagés" comme peuvent l'être d'autres authentifiants. Votre visage authentique ne peut pas être perdu ou volé, ni utilisé à grande échelle dans une attaque de bourrage de cartes. Ils sont uniques à une personne, ce qui les rend considérablement plus sûrs en tant que facteur d'authentification.

La biométrie faciale est une option convaincante basée sur l'inhérence, car les organisations peuvent recouper les utilisateurs avec des pièces d'identité émises par le gouvernement (dont la plupart comportent des photos) pour valider les utilisateurs lors de l'intégration et de l'inscription.

Les utilisateurs peuvent utiliser leur visage pour une authentification permanente. Avec la bonne solution biométrique, cela signifie que personne d'autre que le véritable propriétaire ne peut accéder à ce compte ou effectuer des activités/transactions. Les solutions biométriques passives telles que Dynamic Liveness d'iProov offrent également une bien meilleure expérience à l'utilisateur. Plutôt que d'avoir à se souvenir et à saisir un mot de passe compliqué, l'utilisateur peut simplement regarder un appareil, ce qui rend le processus de sécurité sans effort.

Mais n'oubliez pas que toutes les solutions de biométrie faciale ne se valent pas...

Comment le "liveness" prévient-il la fraude par prise de contrôle de compte ?

La détection d'authenticité utilise la technologie biométrique pour vérifier qu'un utilisateur en ligne est une personne réelle. Sans cette détection, un criminel pourrait utiliser une photo ou une vidéo d'une victime et la présenter à la caméra, falsifiant ainsi le processus d'authentification.

Pour empêcher la fraude par prise de contrôle de compte avec une authentification ultra-sécurisée, vous devez vérifier les trois aspects d'une présence authentique : la bonne personne, la personne réelle et l'authentification en temps réel. C'est là qu'intervient iProov Dynamic Liveness.

Comment iProov Dynamic Liveness (GPA) prévient-il la fraude par prise de contrôle de compte ?

iProov's Dynamic Liveness (GPA) La solution d'iProov a été spécialement conçue pour être facile à utiliser tout en étant hautement sécurisée. Elle valide trois éléments essentiels : l'utilisateur est la bonne personne, une personne réelle, et il s'authentifie en temps réel.

L'aspect le plus difficile à valider est la vérification de l'authentification de l'utilisateur. en ce moment même. Cette vérification est effectuée à l'aide de l'outil iProov technologie Flashmarkqui illumine le visage de l'utilisateur distant avec une séquence unique de couleurs qui ne peut être reproduite ou manipulée synthétiquement, empêchant ainsi l'usurpation d'identité.

En outre, Dynamic Liveness est une technologie basée sur le cloudce qui signifie que ses défenses sont cachées aux attaquants et qu'il est donc beaucoup plus difficile de procéder à une rétro-ingénierie. GPA est alimenté par le centre d'opérations de sécurité iProov (iSOC)qui utilise une technologie d'apprentissage automatique pour surveiller les opérations quotidiennes et identifier les nouvelles attaques, ce qui signifie que GPA offre une gestion active des menaces. Dynamic Liveness peut offrir une valeur ajoutée grâce à sa "cérémonie" rassurante, Flashmark assurant aux utilisateurs qu'une sécurité supplémentaire est mise en place. Lorsque l'on accède à un compte sensible, cette cérémonie est très réconfortante, surtout si l'on a déjà été victime de fraude par le passé.

Exemple : un fraudeur acquiert l'adresse électronique et le mot de passe d'une victime qui ont été partagés sur le dark web à la suite d'une violation de données. Il saisit ces informations d'identification dans un certain nombre de comptes en ligne, tels que ceux de banques et de détaillants. Certains comptes ne disposent pas d'un système d'authentification à deux facteurs, de sorte que le fraudeur peut s'y introduire directement et causer d'énormes dégâts. Mais dans cet exemple, la banque de la personne utilise l'authentification faciale iProov. Lorsque le fraudeur tente de se connecter au compte sécurisé par iProov, l'authentification échoue. Même s'il disposait d'images du visage de la personne fraudée, la technologie Dynamic Liveness d'iProov détecterait que la personne authentique n'est pas présente et la demande d'accès serait rejetée.

Fraude à la prise de contrôle de comptes : résumé

- La fraude par prise de contrôle de compte se produit lorsqu'un attaquant obtient l'accès à un compte par des moyens illicites, avant d'utiliser cet accès pour bloquer l'utilisateur légitime et le spolier.

- Le "Credential stuffing" est une forme d'attaque très répandue qui permet d'automatiser la fraude par prise de contrôle d'un compte. Elle utilise généralement des robots automatisés pour saisir à grande échelle des informations d'identification volées et tenter d'accéder à de nombreux autres services.

- La fraude par prise de contrôle de compte est fréquente car les informations d'identification utilisées pour protéger les comptes, telles que les mots de passe, peuvent être volées ou sollicitées par le biais d'attaques d'ingénierie sociale.

- L'authentification biométrique peut offrir des niveaux de sécurité plus élevés parce qu'il s'agit d'un "justificatif d'identité non partageable", contrairement aux mots de passe et aux OTP.

- La technologie iProov peut aider les organisations à prévenir la prise de contrôle des comptes en vérifiant que la personne en ligne qui tente d'accéder au compte est la bonne personne, une personne réelle, et qu'elle s'authentifie en ce moment même.

La fraude par prise de contrôle de compte provoque un stress émotionnel important chez ses victimes, ainsi que des pertes financières et de données. Les organisations doivent faire face à une atteinte à leur réputation et à des clients mécontents, ainsi qu'à des implications financières. En ajoutant l'authentification faciale - soit en tant qu'authentificateur unique, soit dans le cadre d'un déploiement d'authentification multifactorielle - les entreprises peuvent empêcher la compromission des comptes.

Si vous souhaitez voir comment la technologie d'iProov peut apporter une sécurité sans effort à vos processus d'accueil et d'authentification - en aidant à lutter contre la fraude de prise de contrôle de compte -, veuillez contacter iProov. réservez une iProov ici.