9. März 2024

In der heutigen digitalen Landschaft ist die Identitätsüberprüfung aus der Ferne für die Gewährleistung von Sicherheit und Vertrauen von entscheidender Bedeutung geworden. Die biometrische Überprüfung des Gesichts hat sich als eine der sichersten und vertrauenswürdigsten Methoden herausgestellt. Unternehmen müssen sich jedoch darauf verlassen können, dass sie sich für eine bewährte Lösung entscheiden.

Konformitätsprüfungen spielen eine wichtige Rolle bei der Gewährleistung der Wirksamkeit und Integrität biometrischer Systeme. Sie können einen Maßstab für Genauigkeit, Leistungsfähigkeit und Interoperabilität bieten, was Vertrauen schafft, die Systemleistung verbessert und das Risiko von Betrug oder unbefugtem Zugriff verringert.

iProov, ein Pionier auf dem Gebiet der biometrischen Identitätsprüfung, hat umfangreiche Anstrengungen unternommen, um seine Biometric Solutions Suite zu einer der anerkanntesten, gründlichsten und robustesten der Welt zu machen.

Zunächst werden wir die bestehenden Rahmenzertifizierungen für Konformitätstests des iProov prüfen und dann untersuchen, wie die biometrische Sicherheit über über über diese bestehenden Rahmenwerke hinausgehen muss.

iProov-Konformitätserfolge

iProov hat die folgenden Zertifizierungen und Akkreditierungen erhalten und damit sein Engagement für branchenführende Standards und Best Practices unter Beweis gestellt.

FIDO Alliance Zertifizierung

iProov Dynamic Liveness® ist die weltweit erste FIDO-zertifizierte Lösung für die Fernverifizierung von Gesichtern, die von Ingenium Biometrics akkreditiert wurde. Diese Zertifizierung stellt einen wichtigen Meilenstein im Bereich der biometrischen Identitätsprüfung dar.

Was ist das?

Die FIDO Face Verification Certification ist das strengste Bewertungsprogramm, das die Zuverlässigkeit, Benutzerfreundlichkeit und Sicherheit von Systemen zur Fernidentitätsprüfung bewertet.

Was bedeutet das?

- Dynamic Liveness wurde einer umfassenden Evaluierung seiner Fähigkeiten zum Gesichtsabgleich und zur Erkennung von Liveness unterzogen und entspricht den Normen ISO 19795 und ISO 30107.

- Die Technologie vereitelte erfolgreich alle Arten von Präsentationsangriffen, einschließlich Fotos, Masken, Gesichtsmorphen, Videos und präsentierten Deepfakes.

- Diese Zertifizierung bestätigt die Robustheit der Lösung und bestätigt ihren beispiellosen Schutz vor sich entwickelnden Bedrohungen während des gesamten Identitätslebenszyklus.

- Sie setzt einen Qualitätsstandard und unterstreicht die Fähigkeit von iProov, die Verbraucher vor Präsentationsangriffen und vorgestellten Fälschungen zu schützen.

ISO/IEC 27001:2013

Die ISO-Norm soll sicherstellen, dass Organisationen über angemessene und geeignete Managementsysteme für die Informationssicherheit verfügen. Sie macht glaubwürdig, dass eine Organisation Kundendaten schützt und die Datensicherheit ernst nimmt.

- Regelmäßige freiwillige Audits durch das britische Assessment Bureau unterstreichen das Engagement von iProov für den Schutz von Kundendaten.

- Unser ISO-Zertifikat hat die Nummer 231387 und kann hier überprüft werden.

SOC 2 Typ II

SOC 2 ist ein international anerkannter Standard, der die Wirksamkeit der Kontrollen zur Verwaltung von Kundendaten in einer Cloud-Umgebung überprüft.

- Diese Zertifizierung gewährleistet, dass das System von iProov mit geeigneten organisatorischen Kontrollen zum Schutz sensibler Informationen ausgestattet ist.

- Linford & Co führt jährliche Audits durch, um sicherzustellen, dass iProov sich kontinuierlich für die Vertraulichkeit und den Schutz der Daten einsetzt.

- Erfahren Sie hier mehr über iProov und SOC 2 Typ II

Zugänglichkeitsrichtlinien für Webinhalte (WCAG) 2.2 AA

Die Web Content Accessibility Guidelines (WCAG) sind ein international anerkannter Best-Practice-Standard für die Zugänglichkeit digitaler Erlebnisse. Alle biometrischen Gesichtsprodukte von iProov entsprechen den WCAG 2.2 AA und demonstrieren damit das nutzerzentrierte Design von iProov, das auf Inklusion und Barrierefreiheit setzt.

- iProov ist der weltweit erste Anbieter biometrischer Daten, der diese Anforderungen erfüllt, was unser Bestreben widerspiegelt, Branchenstandards zu setzen.

- Die Konformitätsprüfung wurde von externen Experten für Barrierefreiheit durchgeführt TetraLogicaldurchgeführt, einem Mitglied des W3C und Mitwirkenden an Normen, einschließlich der WCAG.

- Erfahren Sie mehr über WCAG 2.2 und die Bedeutung von "nicht-kognitiven Funktionstests" hier

- Erfahren Sie mehr darüber, wie Sie die Eingliederung und Zugänglichkeit eines Anbieters bewerten können

Europäische eIDAS-Verordnung zu qualifizierten Vertrauensdiensten und hoher eID-Sicherheitsstufe

Die iProov-Lösungen entsprechen der Norm EN 319-401 und wurden von unabhängigen Prüfern wie TÜV Austria und Ernst & Young für die Konformität mit eIDAS-Klausel 24 1(d) zertifiziert. Darüber hinaus ist die Konformität mit den eIDAS-Vorschriften für die Erbringung biometrischer Überprüfungs- und Authentifizierungsdienste, ETSI EN 319 411-1 und ETSI EN 319 411-2, modular zertifiziert.

eIDAS Levels of Assurance bezieht sich auf den "Grad des Vertrauens in die behauptete Identität einer Person". Die Konformität mit LoA High schafft Vertrauen in die Stringenz und Stärke der Lösung.

- Die Einhaltung der eIDAS-Vorschriften durch iProov ermöglicht es iProov, Qualified Trust Service Providers (QTSPs) in der gesamten Europäischen Union (EU) Onboarding- und Authentifizierungsdienste anzubieten, ohne dass komplizierte Integrationsaudits erforderlich sind.

- iProov ist das erste Unternehmen, das die LoA High-Konformität erreicht und damit den internationalen Standard für Sicherheit setzt.

- Erfahren Sie mehr über die Bedeutung von eIDAS und iProovs Zusammenarbeit hier.

UK Digital Identity and Attributes Trust Framework (DIATF)

- iProov ist ein zertifizierter Digital Identity Service Provider (IDSP), der sich einer strengen unabhängigen Prüfung unterzogen hat.

- Jährliche Audits durch das britische EY Assessment Bureau bescheinigen iProov die Einhaltung der höchsten Standards in den Bereichen Technologie, Sicherheit und Prozesse.

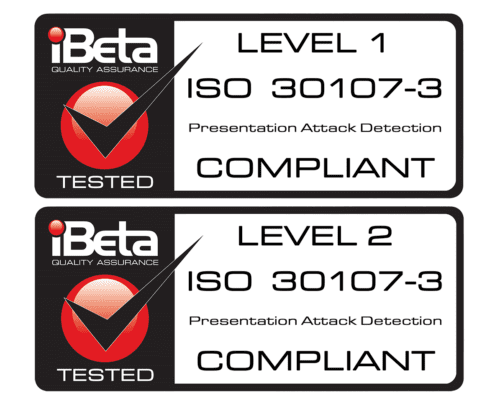

iBeta ISO/IEC 30107-3 und ISO 9001-2015

iProov entspricht den einschlägigen Anforderungen von ISO/IEC 19795-1:2006 und ISO/IEC 30107-3:2017.

- Unsere Testmethoden zur Erkennung von Präsentationsangriffen entsprechen in ausreichendem Maße den ISO-Normen und wurden sowohl von iBeta als auch vom britischen National Physical Laboratory (NPL) geprüft.

- iProov erfüllt auch die Anforderungen der Norm ISO 9001:2015, die vom britischen Assessment Bureau geprüft wurde und umfassende Prüfverfahren gewährleistet.

CSA-Star-Bescheinigung

Die CSA Star-Attestierung ist das "branchenweit leistungsfähigste Programm zur Gewährleistung der Sicherheit in der Cloud".

- Jährliche Audits durch EY stellen sicher, dass die Mitarbeiter von iProov professionell weitergebildet werden, um Cloud-Sicherheitskompetenz zu erlangen.

Australisches IRAP (Information Security Registered Assessor Program)

- iProov ist konform mit IRAP im Einklang mit den Richtlinien und Standards des Australian Signals Directorate (ASD).

- Jährliche Audits durch Foresight belegen die kontinuierliche Einhaltung der von der australischen Regierung festgelegten Hochsicherheitsstandards durch iProov.

iProov wurde auch außerhalb der Konformitätsstandards eingehend getestet: Das Department of Homeland Security setzte modernste Techniken ein, um iProov zu fälschen, war aber nicht erfolgreich. iProov wurde auch von den Regierungen Großbritanniens, Singapurs und Australiens im Rahmen ihrer nationalen Sorgfaltspflicht überprüft.

Diese Errungenschaften stehen für iProovs Engagement für branchenführende Standards und unterstreichen die Effektivität unserer biometrischen Lösungen sowie unser Engagement für Benutzerfreundlichkeit, Datensicherheit und die Einhaltung globaler gesetzlicher Vorschriften.

Besuchen Sie unser Compliance Repository, um mehr zu erfahren.

Was ist der Unterschied zwischen Compliance- und Konformitätsprüfungen?

Konformitätsprüfungen sind freiwillig, während die Einhaltung von Vorschriften gesetzlich vorgeschrieben ist. So müssen zum Beispiel alle Unternehmen, die Daten in der EU verarbeiten, per Gesetz mit der GDPR übereinstimmen. Dementsprechend hält iProov das britische Datenschutzgesetz und die EU-DSGVO ein. Konformitätstests sind jedoch nicht gesetzlich vorgeschrieben - Organisationen entscheiden sich aus eigenem Antrieb für die Einhaltung von Standards wie ISO, WCAG, eIDAS und iBeta.

Wenn Sie biometrische Anbieter evaluierensollten Sie bei der Auswahl des richtigen Anbieters darauf achten, welche Normen diese Anbieter erfüllen. Die Konformität mit einer Reihe von Normen zeigt an, dass ein bestimmter Biometrielieferant von Dritten geprüft wurde, und kann Aufschluss darüber geben, ob der Anbieter Ihre Anforderungen erfüllen kann.

Beschränkungen der bestehenden Konformitätsprüfung für biometrische Lösungen

Konformitätstests eignen sich gut für den Nachweis der Einhaltung relativ stabiler Ziele, z. B. der Benutzerfreundlichkeit und Zugänglichkeit einer Technologie.

Was die biometrische Cybersicherheit betrifft, ist die Bedrohungslandschaft jedoch alles andere als statisch. Die Bewertung nach ISO/IEC-Normen für die Erkennung von Präsentationsangriffen (Presentation Attack Detection, PAD) gehört zu den gängigsten Tests, die von zertifizierten, unabhängigen Labors durchgeführt werden. Doch in der heutigen Bedrohungslandschaft geht dies nicht weit genug.

Anspruchsvolle Angriffe, die Folgendes beinhalten digitale Injektion, Vertauschen von Gesichternund generativer KI sind in die Höhe geschnellt. Doch die Branche verfügt derzeit über keine Standards zur Zertifizierung der Fähigkeit einer Lösung, digitale Injektionsangriffe oder die Manipulation von Metadaten zu erkennen und abzuwehren, was ein Vakuum hinterlässt, das Bedrohungsakteure gerne füllen. Es ist wichtig, den Schutz vor bereits bekannten und verstandenen Bedrohungen zu zertifizieren. Biometrieanbieter müssen aber auch neuartige, sich entwickelnde Bedrohungen wie Injektionsangriffe in Echtzeit beobachten und verstehen - und in der Lage sein, so schnell wie möglich Schutzmaßnahmen dagegen einzuführen.

Führender Analyst Gartner fordert Unternehmen auf einen Anbieter zu wählen, der einen proaktiven Sicherheitsansatz verfolgt, nachdem er bekannt gegeben hat, dass "30 % der Unternehmen bis 2026 Identitätsüberprüfungs- und Authentifizierungslösungen aufgrund von KI-generierten Deepfakes als isoliert unzuverlässig betrachten werden". Dies unterstreicht die Notwendigkeit für Biometrie-Anbieter, sich proaktiv mit neuen und sich entwickelnden Bedrohungen auseinanderzusetzen, anstatt sich nur auf Tests gegen bekannte Angriffsvektoren zu verlassen.

Wie geht iProov "über" Konformitätstests hinaus?

Angesichts des transformativen Charakters der generativen KI und der Skalierbarkeit digitaler Injektionsangriffe ist es zwingend erforderlich, dass die biometrische Sicherheit rund um die Uhr aktiv verwaltet wird. iProov überwacht den Datenverkehr in Echtzeit über unser iProov Security Operations Centre (iSOC) um Angriffsmuster über mehrere Regionen, Geräte und Plattformen hinweg zu erkennen.

Auf diese Weise kann iProov die Methoden, Quellen und Muster der Angreifer überwachen - und sich ständig an sie anpassen. Mehr dazu erfahren Sie in unserem Bericht zur biometrischen Bedrohungsanalyse 2025.

Durch die Ergänzung von Software mit wissenschaftlichen Analysen und menschlichem Fachwissen liefert iProov eine weltweit führende Liveness-Technologie, die nicht nur die Bedrohungen von heute stoppt, sondern auch die von morgen entschärft. Erfahren Sie mehr über unseren entwicklungsfähigen und anpassungsfähigen Ansatz für Sicherheit.

Abschließende Überlegungen

Wie unsere zahlreichen Zertifizierungen und Errungenschaften zeigen, geht das Streben von iProov nach branchenführenden Standards über "gut genug" hinaus. Durch das Setzen neuer Industriestandards, wie z. B. als weltweit erster Biometrieanbieter, der WCAG 2.2 AA-Konformität und eIDAS Level of Assurance High erreicht hat, legt iProov die Messlatte für biometrische Sicherheit höher.

In dieser dynamischen Landschaft der biometrischen Cybersicherheit ist iProov weiterhin bestrebt, aufkommenden Bedrohungen einen Schritt voraus zu sein und kontinuierlich weltweit führende Liveness-Technologie zu liefern. Für diejenigen, die biometrische Anbieter bewerten, zeigen unsere Zertifizierungen und adaptiven Sicherheitsmaßnahmen, dass iProov in der Lage ist, sowohl bestehende als auch sich entwickelnde Anforderungen zu erfüllen.

- Weitere Informationen finden Sie in unserem Compliance-Repository.

- Melden Sie sich für eine maßgeschneiderte Live-Demonstration an, um zu erfahren, wie die iProov-Technologie Sie unterstützen kann.