21. November 2019

Geschrieben von Andrew Bud, CEO & Gründer

Als wir iProov im Jahr 2013 ins Leben riefen, schien es uns offensichtlich, dass "Replay-Angriffe" zu den gefährlichsten Bedrohungen für die Verifizierung gehören würden. Diese treten auf, wenn eine App, ein Gerät, eine Kommunikationsverbindung oder ein Speicher kompromittiert und Videobilder eines Opfers gestohlen werden; die gestohlenen Bilder werden anschließend verwendet, um sich als das Opfer auszugeben. Wir haben unser System von Anfang an so konzipiert, dass es gegen diese Gefahr sehr widerstandsfähig ist. Allerdings beginnt der Markt erst jetzt, die Gefahr von Replay-Angriffen zu verstehen.

Was ist ein Replay-Angriff und wie kann er abgewehrt werden?

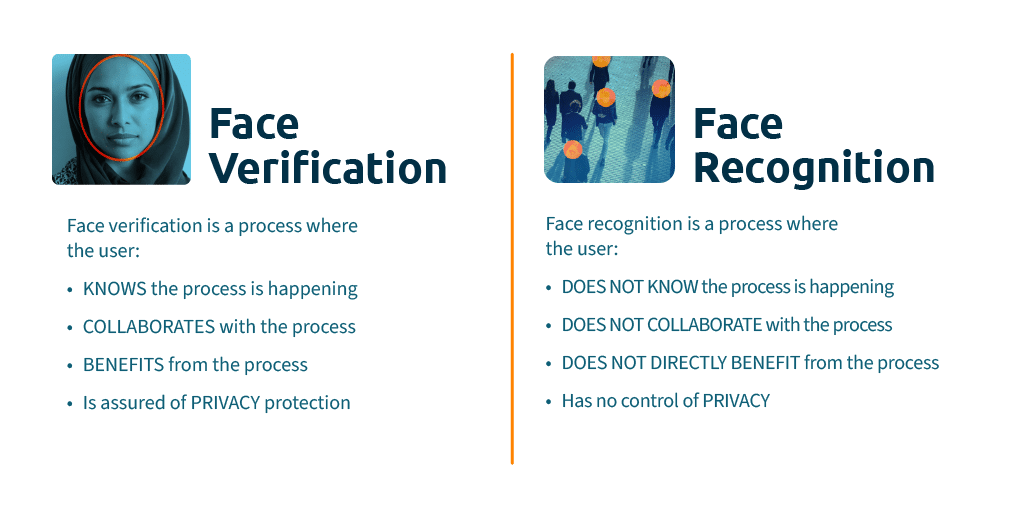

Immer weniger Menschen glauben noch, dass die Gesichtserkennung der Schlüssel zur Sicherheit der Gesichtsverifikation ist. Das ist sie nicht. In der Praxis wäre es töricht, wenn ein Krimineller versuchen würde, sich für ein Opfer auszugeben, indem er versucht, wie dieses auszusehen - das ist unglaublich schwierig und so unwahrscheinlich, dass es fast sinnlos ist. Da unsere Gesichter öffentlich sind und leicht kopiert werden können, ist es weitaus effektiver, ein Bild des Opfers zu präsentieren. Die meisten Protagonisten der Industrie konzentrieren sich immer noch auf artefaktische Kopien - Fotos, Bildschirmbilder (Standbilder oder Videos) oder Masken. Viel Energie wird auf Masken verwendet. Das japanische Unternehmen Real-f Co. stellt einige der realistischsten Masken her, die es auf dem Markt gibt - die Textur der Hautporen ist perfekt und selbst die Tränenkanäle glitzern. Obwohl sie visuell überzeugend sind, können solche Kunstwerke 10.000 Dollar kosten. Masken sind keine skalierbare Methode, um eine große Zahl von Opfern wirtschaftlich anzugreifen. Natürlich ist eine zuverlässige Erkennung von Masken unerlässlich, aber es gibt noch größere Gefahren.

Wenn es einem Angreifer gelingt, Malware auf dem Gerät eines Benutzers einzuschleusen, indem er ihn beispielsweise dazu bringt, auf einen gefälschten Link zu klicken, kann diese Malware potenziell Zugriff auf die von den Apps auf dem Gerät erfassten Bilder erhalten. Dies gilt für alle Apps, unabhängig davon, wie stark sie geschützt sind. Maßnahmen zur App-Härtung blockieren keine Angriffe, sie erhöhen lediglich den Aufwand, den der Angreifer betreiben muss, um erfolgreich zu sein. Und wenn der Preis der Zugriff auf Millionen von Geräten ist, sind die geschäftlichen Gründe für einen solchen Angriff zwingend. Aus diesem Grund verlassen wir uns bei iProov niemals auf die Integrität des Geräts. Sobald das Video gestohlen wurde, wird es digital auf einem bösartigen Gerät abgespielt, wobei die Kamera umgangen wird und das Video nie auf einem Bildschirm erscheint.

Aus diesem Grund macht unsere Flashmark-Technologie jedes Verifizierungsvideo einzigartig. Flashmark beleuchtet das Gesicht des Benutzers mit einer einmaligen Farbsequenz auf dem Bildschirm des Geräts. Das beleuchtete Gesicht ist das, was wir als "einmalige Biometrie" bezeichnen. Wie ein einmaliger Passcode, die Nummer, die per Textnachricht gesendet wird, um sich bei vielen sicheren Diensten zu authentifizieren, ist sie veraltet, sobald sie verwendet wird, und wertlos, wenn sie gestohlen wird.

Jede Schadsoftware oder jeder Angriff, der versucht, ein mit Flashmarking versehenes Gesichtsvideo zu stehlen, ist völlig nutzlos - mit der falschen Farbsequenz auf dem Gesicht wird es sofort erkannt und zurückgewiesen. Dieselbe Technologie bietet auch den branchenweit einzigen wirksamen Schutz gegen animierte Standbilder, synthetische Videos und Deepfakes, eine Bedrohung, auf die iProov seit mehreren Jahren hinweist.

Der große Vorteil dieser Technologie ist, dass sie äußerst benutzerfreundlich ist. Andere Methoden der Wiedergabeabwehr zerstören die Benutzerfreundlichkeit, indem sie den Benutzer mit immer verwirrenderen Anweisungen bombardieren, seinen Kopf in eine Richtung zu bewegen, dann sein Telefon in eine andere Richtung, dann Zahlen aufzusagen usw. Sehr oft scheitern sie, weil die Benutzer nicht tun, was ihnen gesagt wird, oder weil es ganz einfach unmöglich ist, die Anweisungen zu verstehen. iProov Flashmark ist völlig passiv - vom Benutzer wird keine Aktion verlangt, so dass die Erfolgsraten bei Transaktionen einzigartig hoch sind.

Die Behauptung, dass die Geräte der Nutzer unangreifbar sind oder dass mobile Anwendungen unbestechlich gemacht werden können, ist irreführend und gefährlich. Wir glauben, dass das Herzstück einer guten biometrischen Sicherheit die Fähigkeit ist, Angriffe zu erkennen und abzuwehren, die auf nachgespielten gestohlenen Aufnahmen und anderen digitalen Bildern basieren, die direkt in den Datenfluss eingespeist werden. Alles andere ist eine Enttäuschung für Unternehmen und ihre Nutzer.