12 de diciembre de 2019

Es probable que haya oído el término "Liveness" en el mercado de la autenticación. Pero, ¿ha oído hablar de la "presenciagenuina"? En iProov utilizamos mucho el término "presencia genuina" (y no solo porque lo hayamos acuñado nosotros). Está impreso en nuestros folletos, en nuestro botín... incluso hemos estampado #genuinepresence en camisetas.

¿Por qué es importante la presencia auténtica?

Determinar la Presencia Auténtica es fundamental para salvaguardar la identidad digital. Sin la tecnología Dynamic Liveness™, las solicitudes de autenticación fraudulentas masivas pueden ser y serán aprobadas. Los ataques indetectables se ampliarán y la identidad digital se verá comprometida.

¿Qué significa Presencia Genuina?

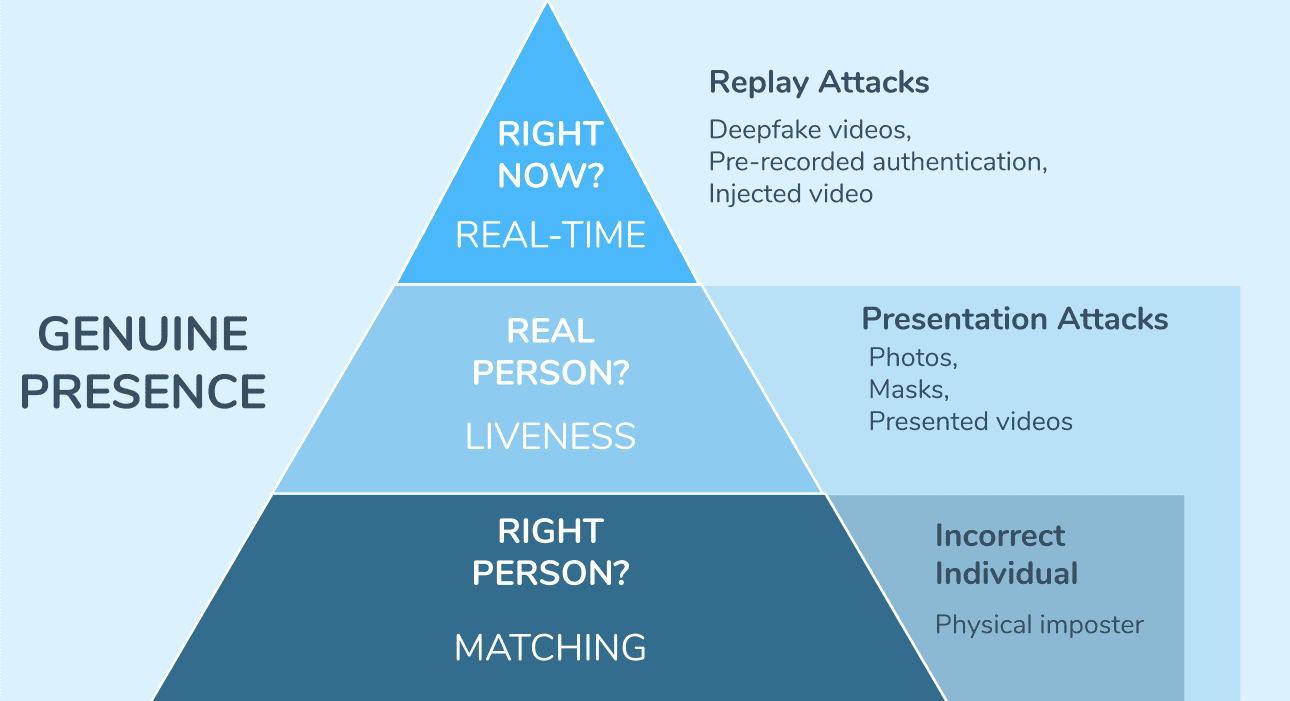

La autenticación biométrica en línea se reduce a tres niveles de seguridad.

El éxito de la autenticación biométrica segura viene determinado por una combinación de:

- Coincidencia: ¿es la persona adecuada?

- Vivacidad: ¿se trata de una persona real?

- En tiempo real: ¿está ocurriendo esta transacción en este momento?

La "presencia genuina" se refiere a las soluciones que combinan los tres niveles. Mientras la mayor parte del mercado sigue lidiando con Liveness, los ciberatacantes están explorando nuevas formas de ataque escalables que eluden la detección de Liveness.

Así que, desglosemos Presencia Genuina... nivel por nivel.

Correspondencia de rostros: la "persona adecuada

El término "coincidencia" se explica por sí mismo. La tecnología de correspondencia simplemente compara un conjunto de datos biométricos con otro para verificar que los conjuntos de datos proceden de la misma persona.

En 1964, un científico llamado Bledsoe abordó por primera vez el tema de la comparación de caras. Su proceso consistía en introducir manualmente las coordenadas a un ritmo medio de 40 imágenes por hora. Hemos recorrido un largo camino desde entonces: ahora la correspondencia es un mercado muy saturado, en el que incluso los comparadores de rostros más sofisticados cuestan tan solo 1 céntimo por coincidencia.

La coincidencia de caras se ha utilizado para casos de vigilancia desde finales de los años 90, pero más recientemente se ha aprovechado para la autenticación.

Piense en abrir una nueva cuenta bancaria en casa. En lugar de ir a la sucursal con su DNI en persona, con la tecnología Matching puede simplemente hacer una foto de su DNI y luego un selfie. Las dos imágenes se comparan para demostrar que eres la persona correcta.

Sin embargo, con el aumento de la coincidencia de rostros para la autenticación remota en línea viene un aumento de la explotación de los sistemas de coincidencia de rostros. A estas alturas, mucha gente ha visto los tristemente célebres ejemplos de desbloqueo de las funciones de autenticación facial de los smartphones simplemente con una foto del propietario del dispositivo.

De ahí la necesidad de la detección de actividad.

Detección de la vitalidad: la "persona real

La detección de actividad intenta verificar que estamos ante un "usuario vivo" defendiéndonos de los ataques de presentación. Un ataque de presentación es un intento de hacer pasar una identidad fraudulenta por legítima, presentando físicamente algo a un sensor.

En otras palabras, la detección de Liveness diferencia a los usuarios reales de las fotos, máscaras y vídeos en pantalla. La detección de Liveness nos dice que un usuario es una Persona Real.

Hay muchos métodos para hacerlo, aunque en general los sistemas pueden dividirse en dos categorías:

- Gestos (sistemas activos)

- Tecnología (sistemas pasivos)

Gesture-driven Liveness requiere que el usuario realice una serie de acciones no naturales para demostrar que es real, por ejemplo, parpadeos o movimientos faciales. Nuestros estudios demuestran que el usuario tarda una media de 2,4 intentos en completar una transacción.

Technology-driven Liveness no requiere ninguna acción por parte del usuario, sino que utiliza algoritmos internos para detectar falsificaciones. El usuario tarda una media de 1,1 intentos en completar una transacción.

Hubo un tiempo en que un sistema que diferenciaba un rostro real de una máscara de alta ingeniería era una hazaña impresionante. Sin embargo, hemos entrado en una nueva era de ataques de suplantación de identidad. Los ciberatacantes peligrosos no se pasan el tiempo acercando fotos a una cámara. Los ataques de presentación son sólo un pequeño subconjunto de los ataques que pueden lanzarse contra un sistema.

Detección en tiempo real: el "Ahora mismo

La detección en tiempo real es el siguiente nivel de seguridad en la autenticación biométrica en línea. Es el paso final para garantizar que se trata de un usuario que está realmente presente, defendiéndose no solo de los ataques de presentación, sino también de los ataques de repetición.

Pero, ¿qué es un ataque de repetición?

Supongamos que realiza una transacción de autenticación con éxito en su teléfono móvil. En su dispositivo podría haber fácilmente malware del que usted no es consciente. Este malware podría registrar su solicitud de autenticación sin su conocimiento.

Un ciberatacante posee ahora un vídeo de tu autenticación con éxito. Ahora, pueden saltarse el sensor por completo (en este caso, la cámara del teléfono) e inyectar tu anterior afirmación exitosa directamente en la aplicación siempre que quieran.

Esta forma de ataque pasará muchas defensas de Liveness.

¿Pero cómo?

Porque la reivindicación no es de una máscara, una foto o un vídeo. La reivindicación es de una persona real, realmente autenticar. Sin embargo, ellos NO están autentificando en este momento.

Igual de peligrosa es la aparición de la tecnología Deepfake. Se pueden generar vídeos sintéticos realistas de tu cara a partir de tus fotos de las redes sociales, imágenes sintéticas que la detección de vida no está preparada para tratar. Estas imágenes sintéticas pueden generarse en tiempo real y utilizarse para eludir los sensores del sistema. Los deepfakes se pueden crear fácilmente con aplicaciones de descarga gratuita.

Estas formas de ataque son de bajo coste y escalables, dos cualidades muy atractivas para los ciberatacantes. Estos ataques se encuentran entre los más peligrosos y los menos defendidos.

Es sólo cuestión de tiempo que estos ataques se generalicen. ¿Estarán sus sistemas preparados para identificarlos?

Dynamic Liveness determina la presencia genuina, que es fundamental para salvaguardar la identidad digital. No dejaremos de hablar de Presencia Auténtica hasta que sea el estándar de seguridad esperado. Tampoco dejaremos de innovar. Estamos a la vanguardia de la autenticación, siempre un paso por delante de las últimas amenazas dinámicas.