Dezember 12, 2019

Wahrscheinlich haben Sie schon einmal den Begriff "Liveness" auf dem Authentifizierungsmarkt gehört. Aber haben Sie auch schon von "echter Anwesenheit" gehört? Bei iProov verwenden wir den Begriff "Echte Präsenz" häufig (und nicht nur, weil wir ihn geprägt haben). Er steht auf unseren Broschüren, unseren Werbegeschenken... wir haben sogar #genuinepresence auf T-Shirts drucken lassen.

Warum ist echte Anwesenheit wichtig?

Die Bestimmung der echten Anwesenheit ist entscheidend für den Schutz der digitalen Identität. Ohne Dynamic Liveness™-Technologie können und werden massenhaft betrügerische Authentifizierungsanträge durchgelassen. Nicht nachweisbare Angriffe werden skaliert und die digitale Identität kompromittiert.

Was bedeutet "echte Präsenz"?

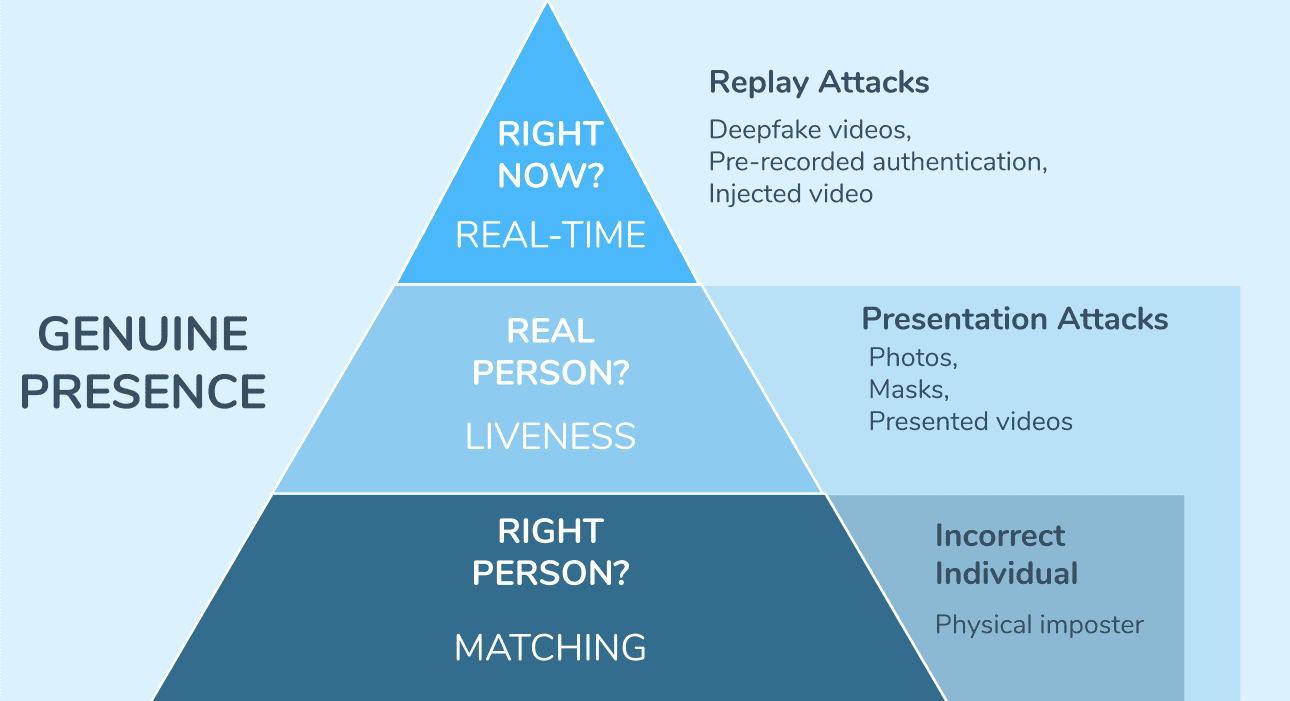

Die biometrische Online-Authentifizierung lässt sich in drei Sicherheitsstufen unterteilen.

Der Erfolg einer sicheren biometrischen Authentifizierung wird bestimmt durch eine Kombination aus:

- Matching - ist das die richtige Person?

- Lebendigkeit - handelt es sich um eine echte Person?

- Echtzeit - findet diese Transaktion gerade jetzt statt?

Genuine Presence" bezieht sich auf Lösungen, die alle drei Ebenen miteinander kombinieren. Während der Großteil des Marktes noch mit Liveness zu kämpfen hat, erforschen Cyberangreifer neue, skalierbare Angriffsformen, die die Liveness-Erkennung umgehen.

Schauen wir uns also "Echte Präsenz" an... Stufe für Stufe.

Face Matching: die "richtige Person

Der Begriff "Abgleich" ist selbsterklärend. Die Matching-Technologie gleicht einfach einen Satz biometrischer Daten mit einem anderen ab, um zu überprüfen, ob die Datensätze von derselben Person stammen.

Der Gesichtsabgleich wurde erstmals 1964 von einem Wissenschaftler namens Bledsoe in Angriff genommen. Sein Verfahren bestand darin, die Koordinaten manuell einzugeben, und zwar mit einer durchschnittlichen Rate von 40 Bildern pro Stunde. Seitdem haben wir einen langen Weg zurückgelegt - heute ist der Markt für den Abgleich von Gesichtern stark gesättigt, und selbst die ausgefeiltesten Gesichtsabgleicher kosten nur 1 Cent pro Abgleich.

Face Matching wird seit den späten 90er Jahren für Überwachungszwecke eingesetzt, aber in letzter Zeit wird Face Matching auch für die Authentifizierung genutzt.

Stellen Sie sich vor, Sie richten zu Hause ein neues Bankkonto ein. Anstatt persönlich mit Ihrem Ausweis in die Filiale zu gehen, können Sie mit der Matching-Technologie einfach ein Foto Ihres Ausweises und dann ein Selfie machen. Die beiden Bilder werden miteinander abgeglichen, um zu beweisen, dass Sie tatsächlich die richtige Person sind.

Mit der Zunahme des Gesichtsabgleichs für die Online-Authentifizierung aus der Ferne geht jedoch auch eine Zunahme der Ausnutzung von Gesichtsabgleichsystemen einher. Inzwischen haben viele Menschen die berüchtigten Beispiele gesehen, bei denen die Gesichtsauthentifizierungsfunktionen von Smartphones einfach mit einem Foto des Gerätebesitzers entsperrt wurden.

Das Stichwort lautet "Liveness Detection".

Lebendigkeitserkennung: die "echte Person

Die Aktivitätserkennung versucht zu überprüfen, ob es sich um einen "lebenden Benutzer" handelt, indem sie sich gegen Präsentationsangriffe verteidigt. Ein Präsentationsangriff ist ein Versuch, eine betrügerische Identität als legitim auszugeben, indem einem Sensor etwas physisch präsentiert wird.

Mit anderen Worten: Die Liveness Detection unterscheidet die echten Nutzer von den Fotos, Masken und Bildschirmvideos. Die Erkennung der Lebendigkeit zeigt uns, dass ein Benutzer eine echte Person ist.

Es gibt viele Methoden, um dies zu tun - allerdings lassen sich die Systeme im Allgemeinen in zwei Kategorien unterteilen:

- Gestengesteuerte (aktive Systeme)

- Technologiegesteuert (Passive Systeme)

Bei der gestengesteuerten Liveness muss der Nutzer eine Reihe unnatürlicher Handlungen ausführen, um zu beweisen, dass sie echt sind, z. B. Blinzeln oder Gesichtsbewegungen. Unsere Untersuchungen haben ergeben, dass ein Nutzer bei diesem Ansatz im Durchschnitt 2,4 Versuche benötigt, um eine Transaktion abzuschließen.

Die technologiegesteuerte Liveness erfordert keine Aktion des Nutzers, sondern verwendet interne Algorithmen zur Erkennung von Spoofs. Bei diesem Ansatz benötigt ein Nutzer im Durchschnitt 1,1 Versuche, um eine Transaktion abzuschließen.

Es gab eine Zeit, in der ein System, das ein echtes Gesicht von einer hochentwickelten Maske unterscheiden konnte, eine beeindruckende Leistung darstellte. Wir sind jedoch in eine neue Ära der Identitätsfälschungsangriffe eingetreten. Gefährliche Cyberangreifer verbringen ihre Zeit nicht damit, Fotos in eine Kamera zu halten. Präsentationsangriffe sind nur eine kleine Teilmenge der Angriffe, die auf ein System verübt werden können.

Echtzeit-Detektion: das "richtige Jetzt

Die Echtzeit-Erkennung ist die nächste Stufe der Sicherheit bei der biometrischen Online-Authentifizierung. Sie ist der letzte Schritt, um sicherzustellen, dass es sich um einen wirklich anwesenden Benutzer handelt, indem sie nicht nur Präsentationsangriffe, sondern auch Replay-Angriffe abwehrt .

Aber was ist ein Replay-Angriff?

Angenommen, Sie führen eine erfolgreiche Authentifizierungstransaktion mit Ihrem Mobiltelefon durch. Auf Ihrem Gerät könnte sich leicht Schadsoftware befinden, von der Sie nichts ahnen. Eine solche Malware könnte Ihren Authentifizierungsantrag ohne Ihr Wissen aufzeichnen.

Ein Cyberangreifer ist nun im Besitz eines Videos von Ihrer erfolgreichen Authentifizierung. Jetzt können sie den Sensor (in diesem Fall die Telefonkamera) vollständig umgehen und Ihre vorherige erfolgreiche Behauptung direkt in die App einspeisen, wann immer sie wollen.

Diese Form des Angriffs wird viele Liveness-Verteidigungen überwinden.

Aber wie?

Denn die Behauptung ist nicht die einer Maske, eines Fotos oder eines Videos. Die Behauptung ist die einer echten Person, die wirklich authentisch ist. Allerdings sind sie im Moment NICHT authentisch.

Genauso gefährlich ist das Aufkommen der Deepfake-Technologie. Aus Ihren Social-Media-Fotos können realistische synthetische Videos Ihres Gesichts generiert werden - synthetische Bilder, mit denen die Liveness Detection nicht zurechtkommt. Solche synthetischen Bilder können in Echtzeit generiert werden und lassen sich auch dazu verwenden, die Sensoren des Systems zu umgehen. Deepfakes lassen sich mit frei herunterladbaren Apps leicht erstellen.

Diese Formen von Angriffen sind kostengünstig und skalierbar - zwei Eigenschaften, die für Cyber-Angreifer sehr attraktiv sind. Diese Angriffe gehören zu den gefährlichsten und am schlechtesten zu verteidigenden.

Es ist nur eine Frage der Zeit, bis diese Angriffe weit verbreitet sind. Sind Ihre Systeme in der Lage, sie zu erkennen?

Dynamic Liveness stellt die echte Präsenz fest, die für den Schutz der digitalen Identität entscheidend ist. Wir werden nicht aufhören, über echte Präsenz zu sprechen, bis sie der erwartete Sicherheitsstandard ist. Wir werden auch nicht aufhören zu innovieren. Wir stehen an der Spitze der Authentifizierung und sind den neuesten dynamischen Bedrohungen immer einen Schritt voraus .