12 de dezembro de 2019

Você provavelmente já ouviu o termo "Liveness" (vivacidade) ser usado no mercado de autenticação. Mas você já ouviu falar em "Presença genuína"? No iProov, usamos muito o termo "presença genuína" (e não apenas porque o cunhamos). Ele está impresso em nossos folhetos, em nossos brindes... até mesmo em camisetas com a inscrição #presençagenuína.

Por que a Presença Genuína é importante?

Determinar a Presença Genuína é fundamental para proteger a identidade digital. Sema tecnologia Dynamic Liveness™, solicitações fraudulentas em massa de autenticação podem ser aprovadas e, de fato, serão. Ataques indetectáveis serão ampliados e a identidade digital ficará comprometida.

O que significa “Presença Genuína”?

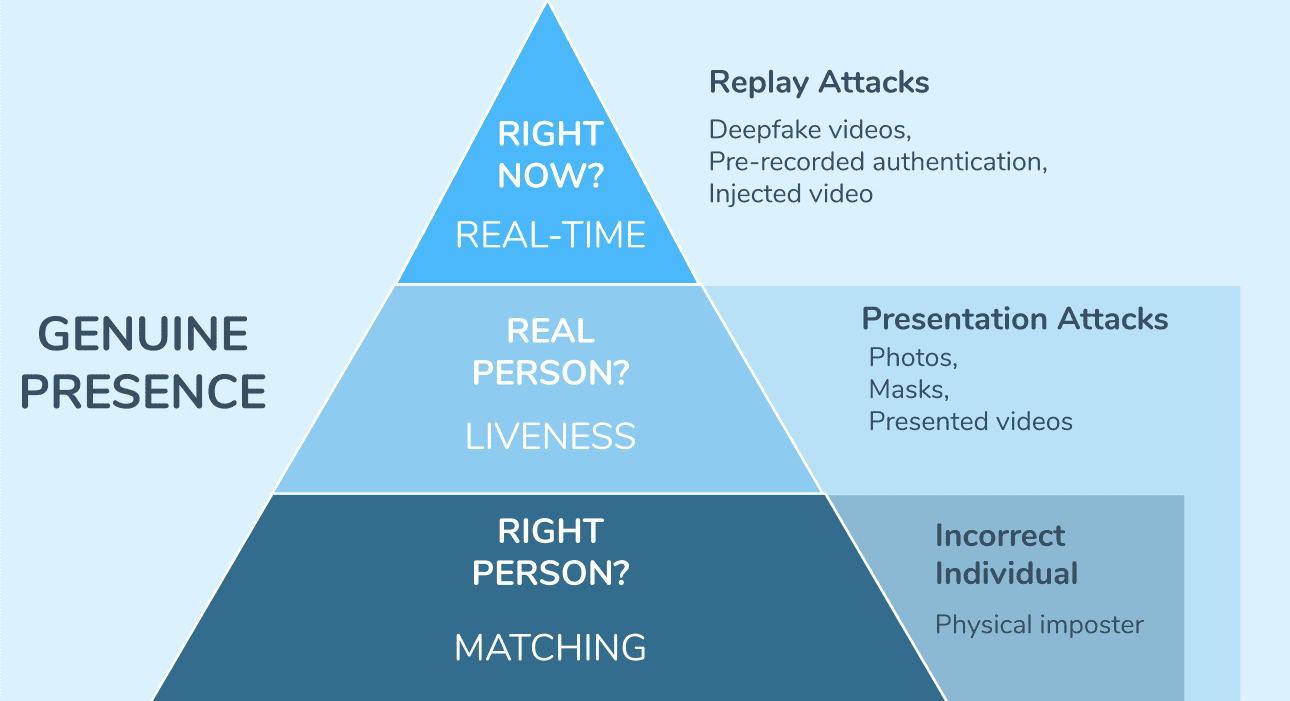

A autenticação biométrica online resume-se a três níveis de segurança.

O sucesso da autenticação biométrica segura é determinado por uma combinação de:

- Correspondência - esta é a pessoa certa?

- Vivacidade - trata-se de uma pessoa real?

- Tempo real - essa transação está ocorrendo neste momento?

“Presença genuína” refere-se a soluções que combinam os três níveis. Enquanto a maior parte do mercado ainda enfrenta dificuldades com a verificação de vida, os ciberataques estão explorando novas formas escaláveis de ataque que contornam a detecção de vida.

Então, vamos analisar a Genuine Presence... nível por nível.

Face Matching: a "pessoa certa

O termo “correspondência” é autoexplicativo. A tecnologia de correspondência simplesmente compara um conjunto de dados biométricos com outro para verificar se os conjuntos de dados pertencem à mesma pessoa.

O Face Matching foi abordado pela primeira vez em 1964 por um cientista chamado Bledsoe. Seu processo envolvia a inserção manual das coordenadas a uma taxa média de 40 imagens por hora. Percorremos um longo caminho desde então. Atualmente, a correspondência é um mercado altamente saturado, com até mesmo os mais sofisticados comparadores de faces custando apenas 1 centavo por correspondência.

O Face Matching tem sido usado para casos de uso de vigilância desde o final dos anos 90, mas, mais recentemente, o Face Matching tem sido aproveitado para autenticação.

Pense em abrir uma nova conta bancária em casa. Em vez de ir pessoalmente à agência com seu documento de identidade, com a tecnologia Matching, você pode simplesmente tirar uma foto do seu documento de identidade e, em seguida, uma selfie. As duas imagens são comparadas uma com a outra para provar que você é de fato a pessoa certa.

No entanto, com o aumento da correspondência de faces para autenticação remota e on-line, houve um aumento na exploração dos sistemas de correspondência de faces. Até agora, muitas pessoas já viram os exemplos infames de desbloqueio dos recursos de autenticação facial em smartphones com uma simples foto do proprietário do dispositivo.

Daí a necessidade de detecção de vivacidade.

Detecção de vivacidade: a "pessoa real

A detecção de vivacidade tenta verificar se estamos olhando para o "usuário ativo", defendendo-nos contra ataques de apresentação. Um ataque de apresentação é uma tentativa de passar uma identidade fraudulenta como legítima, apresentando fisicamente algo a um sensor.

Em outras palavras, a detecção de vida distingue os usuários reais das fotos, máscaras e vídeos exibidos na tela. A detecção de vida nos indica que um usuário é uma pessoa real.

Há muitos métodos para fazer isso, embora os sistemas possam ser divididos em duas categorias:

- Controlado por gestos (Sistemas ativos)

- Baseado em tecnologia (sistemas passivos)

A verificação de presença baseada em gestos exige que o usuário realize uma série de ações não naturais para provar que é real, como piscar os olhos ou fazer movimentos faciais. Nossa pesquisa mostra que, com essa abordagem, o usuário precisa, em média, de 2,4 tentativas para concluir uma transação.

O Liveness orientado por tecnologia não exige nenhuma ação do usuário, mas usa algoritmos internos para detectar falsificações. Essa abordagem leva um usuário a fazer, em média, 1,1 tentativa para concluir uma transação.

Houve um tempo em que um sistema que diferenciava um rosto real de uma máscara altamente projetada era um feito impressionante. No entanto, entramos em uma nova era de ataques de falsificação de identidade. Atacantes cibernéticos perigosos não passam o tempo segurando fotos diante de uma câmera. Os ataques de apresentação são apenas um pequeno subconjunto dos ataques que podem ser lançados contra um sistema.

Detecção em tempo real: o "momento certo

A detecção em tempo real é o próximo nível de segurança na autenticação biométrica on-line. É a etapa final para garantir que você está lidando com um usuário que está realmente presente, defendendo-se não apenas contra ataques de apresentação, mas também contra ataques de repetição.

Mas o que é um ataque de repetição?

Digamos que você realize uma transação de autenticação bem-sucedida em seu telefone celular. Pode haver facilmente um malware em seu dispositivo que você não conhece. Esse malware poderia registrar sua reivindicação de autenticação sem o seu conhecimento.

Um atacante cibernético agora possui um vídeo de sua autenticação bem-sucedida. Agora, ele pode ignorar completamente o sensor (nesse caso, a câmera do telefone) e injetar sua reivindicação anterior bem-sucedida diretamente no aplicativo sempre que quiser.

Essa forma de ataque conseguirá burlar muitas defesas de verificação de atividade.

Mas como?

Porque a alegação não se refere a uma máscara, uma foto ou um vídeo. A alegação diz respeito a uma pessoa real, que realmente está se autenticando. No entanto, ela NÃO está se autenticando neste momento.

Igualmente perigoso é o surgimento da tecnologia Deepfake. Vídeos sintéticos realistas do seu rosto podem ser gerados a partir de suas fotos de mídias sociais - imagens sintéticas com as quais a detecção de vivacidade não está equipada para lidar. Essas imagens sintéticas podem ser geradas em tempo real e também podem ser usadas para contornar os sensores do sistema. Os deepfakes podem ser criados facilmente em aplicativos de download gratuito.

Essas formas de ataques são de baixo custo e escalonáveis, duas qualidades muito atraentes para os atacantes cibernéticos. Esses ataques estão entre os mais perigosos e os menos defendidos.

É apenas uma questão de tempo até que esses ataques se espalhem. Seus sistemas estarão equipados para identificá-los?

A “Dynamic Liveness” verifica a presença genuína — o que é fundamental para proteger a identidade digital. Não vamos parar de falar sobre a Presença Genuína até que ela se torne o padrão esperado de segurança. Também não vamos parar de inovar. Estamos na vanguarda da autenticação — sempre um passo à frente das mais recentes ameaças dinâmicas.