14 avril 2025

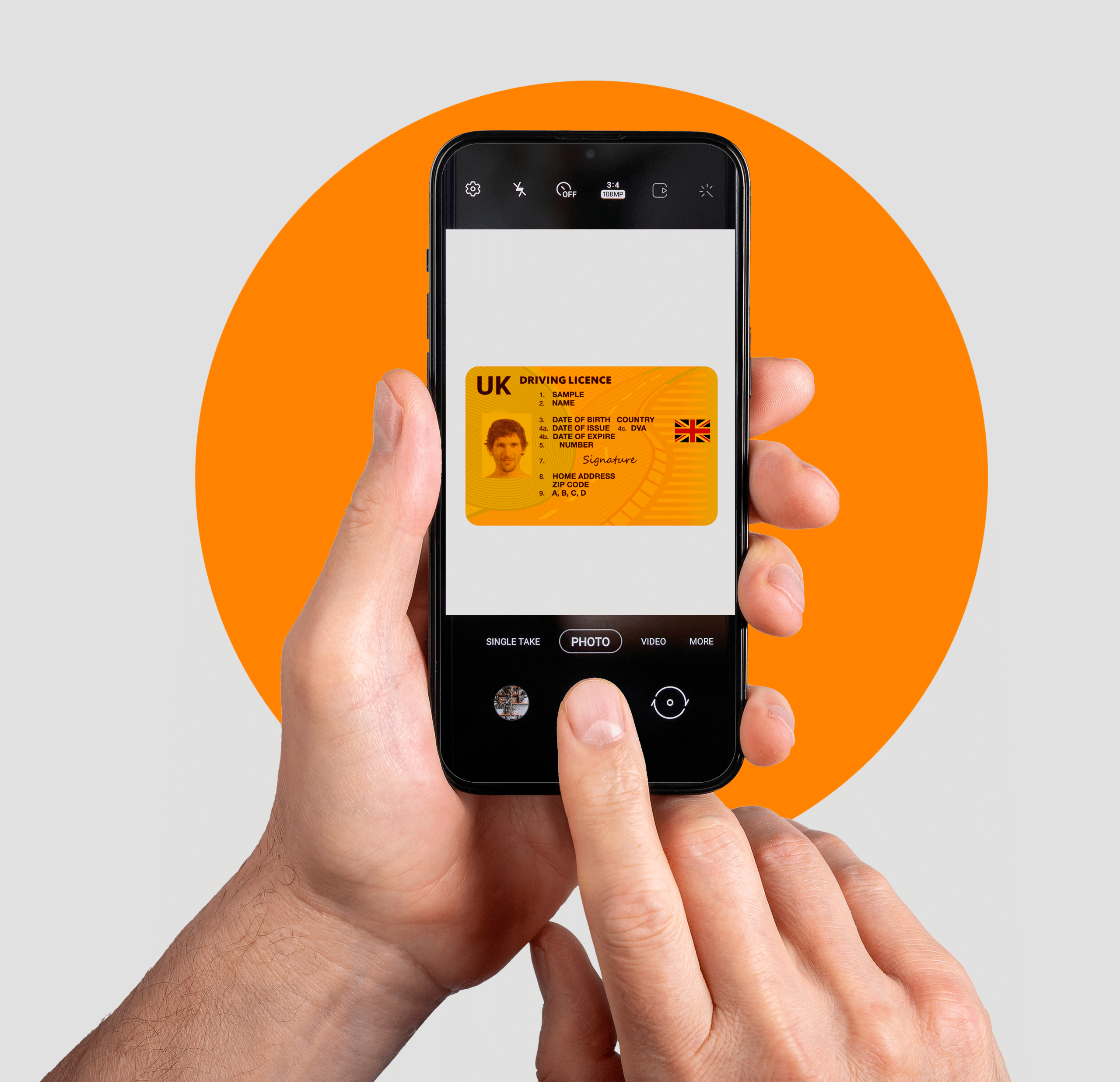

La vérification de l'identité d'une personne à distance nécessite une vérification fiable des documents. Les organisations doivent trouver un équilibre entre la sécurité et l'expérience de l'utilisateur lorsqu'elles choisissent entre des technologies qui offrent différents niveaux d'assurance et d'accessibilité.

La vérification des documents établit la confiance et joue un rôle essentiel dans le processus plus large de vérification de l'identité. Le secteur bancaire a traité environ 37 milliards de vérifications rien qu'en 2024 !

Les systèmes de vérification d'identité à distance les plus efficaces peuvent s'adapter à l'évolution des technologies et des défis de sécurité tout en maintenant une expérience utilisateur transparente. Avec le bon niveau d'assurance (LoA) fourni au point de vérification, la force de l'authentification continue sera renforcée, améliorant le retour sur investissement et conduisant finalement à une solution d'identité à distance durable.

Mais disons-le plus simplement : il existe de nombreuses technologies de vérification des documents, et vous devez comprendre les options qui s'offrent à vous avant de faire le bon choix.

Alors que les organisations s'apprêtent à passer de la vérification en personne à la vérification numérique, deux technologies se sont imposées :

- Reconnaissance optique de caractères (OCR)

- Communication en champ proche (NFC).

Cet article explique les différents types de technologies de vérification des documents, en explorant leurs points forts et leurs rôles dans le spectre plus large de la vérification de l'identité. Il est essentiel de comprendre leurs capacités distinctes et leurs cas d'utilisation pour mettre en œuvre des systèmes de vérification d'identité efficaces.

Contexte : Le rôle de la vérification des documents dans le paysage changeant de la preuve d'identité

Avant de se plonger dans les technologies de vérification des documents, il est important de comprendre leur rôle dans l'écosystème plus large de la preuve d'identité. Cela implique généralement trois éléments clés fonctionnant en harmonie :

- Vérification de la base de données: Recoupement des informations fournies par l'utilisateur avec des bases de données fiables.

- Vérification des documents: Validation de l'authenticité des documents d'identité délivrés par le gouvernement

- Vérification biométrique: Confirmation de l'authenticité de la personne qui affirme son identité

Si la validation de la base de données constitue un facteur de soutien important, elle ne peut être utilisée seule pour une vérification fiable de l'identité. La connaissance du client (KYC) fait partie d'un processus plus large de lutte contre le blanchiment d'argent (AML). Voir ci-dessous :

![Document Verification Technology [Guide]: Making the Right Choice for Your Organization 4 Image du 14 avril 2025 à 14 h 45 |](https://www.iproov.com/wp-content/uploads/2025/04/Image-14-04-2025-at-14.45.jpeg)

La vérification des documents constitue une passerelle essentielle entre les contrôles de base de données et la vérification biométrique avancée. la vérification biométrique avancéeElle constitue une base solide pour établir la confiance dans l'identité.

L'Organisation internationale de normalisation (ISO) a établi des normes définissant des niveaux d'assurance (LoA) pour la preuve d'identité. Différents cadres réglementaires adaptent ces niveaux aux besoins régionaux spécifiques. Par exemple, le règlement eIDAS de l règlement eIDAS de l'Union européenne de l'Union européenne utilise un système à trois niveaux (faible, substantiel, élevé) qui s'aligne largement sur les normes ISO.

Types de technologies de vérification des documents : Comprendre vos options

Reconnaissance optique de caractères (OCR)

La technologie OCR transforme les images des documents d'identité en données lisibles par machine, capturant à la fois le texte imprimé et les informations codées comme la zone lisible par machine (MRZ) que l'on trouve dans les passeports.

L'OCR est le bibliothécaire numérique de votre organisation, qui extrait et catalogue efficacement les informations contenues dans les documents d'identité. À l'aide d'un appareil photo de smartphone standard, la technologie OCR transforme le texte imprimé en données lisibles par machine, ce qui la rend à la fois accessible et rentable. Cependant, si l'OCR excelle dans l'extraction de données, elle ne peut pas intrinsèquement vérifier l'authenticité des documents, ce qui la rend vulnérable à des falsifications sophistiquées isolées.

Les offres de l'OCR :

- Accessibilité universelle : Fonctionne avec n'importe quel appareil photo de smartphone, ce qui le rend largement accessible aux utilisateurs du monde entier.

- Prise en charge d'un grand nombre de documents : Prise en charge de différents types de documents d'identité dans toutes les juridictions, du permis de conduire à la carte d'identité nationale

- Traitement en temps réel : L'extraction et la validation des données sont immédiates, ce qui permet d'intégrer rapidement les utilisateurs.

- Une mise en œuvre rentable: Nécessite un investissement matériel minimal de la part des organisations et des utilisateurs.

Les limites sont les suivantes :

- Dépend de la qualité de l'image et des conditions d'éclairage

- Risque de falsification des documents

- Impossible d'accéder aux données cryptées de la puce

- Peut être confronté à des documents endommagés

Communication en champ proche (NFC)

La technologie NFC représente la prochaine évolution en matière de vérification des documents. En lisant des données cryptées directement à partir de puces électroniques placées dans certains documents d'identité, la NFC offre une sécurité cryptographique très résistante à la falsification. Elle est donc particulièrement utile dans les scénarios à haut risque.

Il offre :

- Sécurité cryptographique: Valide l'authenticité du document grâce à des données cryptées, offrant ainsi le plus haut niveau d'assurance.

- Preuve d'altération: Détecte les tentatives de manipulation des documents grâce à des signatures cryptographiques.

- Accès aux données biométriques: Récupération sécurisée des informations biométriques stockées pour une meilleure vérification.

- Format standardisé: suit les normes internationales pour une extraction cohérente des données

Les limites sont les suivantes :

- Nécessite des appareils compatibles NFC

- Limité à certains documents électroniques

- Coûts de mise en œuvre plus élevés

- L'adoption varie d'un pays à l'autre et d'une région à l'autre, ce qui limite l'accessibilité au niveau mondial. Cette situation est susceptible de changer à mesure que l'adoption augmente inévitablement.

Méthodes de vérification complémentaires

Plusieurs autres technologies peuvent améliorer votre stratégie de vérification :

- Les zones lisibles à la machine (MRZ) offrent des formats de données normalisés avec détection d'erreurs intégrée, ce qui constitue une solution intermédiaire fiable entre l'accessibilité et la sécurité.

- Vérification mobile des documents s'appuie sur des portefeuilles numériques sécurisés et des pièces d'identité électroniques, alliant commodité et protection cryptographique.

- La vérification biométrique faciale ajoute une couche de sécurité supplémentaire en comparant les photos des documents avec les selfies des utilisateurs, contribuant ainsi à prévenir l'usurpation d'identité.

![Document Verification Technology [Guide]: Making the Right Choice for Your Organization 5 Image du 14 avril 2025 à 14 h 57 |](https://www.iproov.com/wp-content/uploads/2025/04/Image-14-04-2025-at-14.57.jpeg)

Bien qu'il ne s'agisse pas d'une méthode de vérification de documents, vérification biométrique faciale est particulièrement importante car elle complète de vérification en confirmant que la personne qui présente le document en est bien le propriétaire légitime. Les systèmes biométriques faciaux modernes intègrent détection de la vivacité afin de déterminer si l'échantillon biométrique provient d'une personne vivante présente au moment de la capture, plutôt que d'une photo, d'une vidéo ou d'un masque.

La biométrie faciale est considérée comme la modalité biométrique la plus accessible et la plus pratique, tandis que la comparaison des empreintes digitales n'est pas largement utilisée car les empreintes digitales ne sont souvent pas présentes ou ne sont accessibles qu'aux gouvernements ou aux forces de l'ordre.

Note: L'accessibilité actuelle de la NFC est limitée car elle n'est pas encore très répandue. Mais si c'est une option pour la base d'utilisateurs de votre organisation, c'est un choix judicieux. Une fois adoptée à l'échelle mondiale, la NFC est promise à la plus haute sécurité et à la plus grande accessibilité.

Construire une stratégie de vérification efficace : Approche fondée sur les risques

Le choix de la technologie de vérification des documents doit s'aligner sur celui de votre organisation :

Profil de risque

- Les cas d'utilisation à haut risque (services financiers, gouvernement) bénéficient de la sécurité renforcée de la NFC.

- Pour les applications à faible risque, l'OCR peut s'avérer suffisant et plus rentable.

- Vous devez tenir compte des schémas de fraude dans votre secteur d'activité et dans votre région

Caractéristiques de la base d'utilisateurs

- Tenez compte de la culture technologique et des capacités des appareils de vos utilisateurs cibles.

- Évaluer la distribution géographique et l'infrastructure locale

- Évaluer les types de documents couramment utilisés sur votre marché :

- Vos utilisateurs sont-ils susceptibles d'avoir des appareils compatibles NFC ?

- Viennent-ils de régions où les documents d'identité électroniques sont courants ?

- Quelles sont leurs capacités techniques et leurs préférences ?

Exigences opérationnelles

- Évaluation de la complexité de l'intégration avec les systèmes existants

- Évaluation des besoins en matière de maintenance et de soutien

- Considérations relatives au coût de la mise en œuvre et des opérations courantes

- Exigences en matière de formation pour le personnel et les utilisateurs

Les services financiers et les agences gouvernementales exigent généralement les niveaux de sécurité les plus élevés, ce qui rend la vérification NFC plus appropriée. Pour les applications à moindre risque, l'OCR peut s'avérer suffisante, car elle offre un meilleur équilibre entre la sécurité et la rentabilité pour une charge de travail plus faible.

Regarder vers l'avenir : L'avenir de la vérification d'identité

Le paysage de la vérification des documents évolue vers des preuves d'identité réutilisables et des titres vérifiables. Ces approches visent à :

- Éliminer les vérifications d'identité répétitives

- Permettre la divulgation sélective d'attributs spécifiques

- Renforcer le contrôle de la vie privée pour les utilisateurs

- Réduire la dépendance à l'égard des autorités centrales

- Créer l'interopérabilité entre les différents systèmes et juridictions

Les cadres de confiance et les écosystèmes d'identité numérique, tels que le règlement eIDAS de l'UE, les lignes directrices du NIST sur l'identité numérique du NIST aux États-Unis, et le cadre de confiance pancanadien, établissent des approches normalisées de la vérification de l'identité numérique. Ces cadres favorisent la confiance, l'interopérabilité et la normalisation tout en tenant compte de la protection de la vie privée, de la sécurité et des droits des utilisateurs.

Le succès de ces systèmes dépendra en fin de compte de leur adoption généralisée et de l'élaboration de cadres de confiance permettant des transactions transparentes et sécurisées dans différents secteurs et juridictions.

Conclusion

Pour réussir la vérification des documents, il faut trouver un équilibre entre la sécurité, l'accessibilité et l'expérience de l'utilisateur. En comprenant les points forts, les limites et la disponibilité des technologies OCR et NFC dans le cadre plus large de la preuve d'identité, les organisations peuvent choisir la solution qui répond le mieux à leurs besoins spécifiques tout en renforçant la confiance dans les interactions numériques.

La clé du succès réside dans :

- Choisir la bonne technologie de vérification des documents en fonction des exigences et du profil de risque propres à votre organisation

- Mise en œuvre d'une approche globale comprenant des vérifications appropriées dans les bases de données, des vérifications de documents et des confirmations biométriques.

- Aligner les méthodes de vérification sur les niveaux d'assurance appropriés

- Évaluation et mises à jour régulières pour garantir que votre système de vérification reste efficace contre les nouvelles menaces

Pour en savoir plus sur les technologies de vérification des documents, consultez notre série de rapports sur le spectre de l'assurance de l'identité, ou réservez dès aujourd'hui une démonstration consultative avec iProov!