16 aprile 2025

La violazione dei dati "Honey Pot" del 2024 in El Salvador è stata un campanello d'allarme. Quasi l'80% della popolazione del Paese ha visto esposti i propri dati personali, comprese le immagini del volto. Questo incidente, che sta riemergendo sui social media, solleva domande critiche su ciò che rende veramente sicura l'autenticazione biometrica.

Ma ecco cosa sfugge a molti commentatori: questa violazione, pur essendo allarmante per motivi di privacy, non compromette i sistemi di autenticazione biometrica con capacità di rilevamento della vivacità. Capire il perché significa sfatare un malinteso comune.

In questo articolo spiegheremo la differenza tra protezione della privacy e sicurezza dell'autenticazione nei sistemi biometrici e distingueremo tra il modo in cui i dati biometrici vengono memorizzati e come vengono utilizzati per verificare l'identità.

Un equivoco comune: Il mito del segreto facciale

Molti pensano che la sicurezza biometrica dipenda dalla necessità di mantenere segreta l'immagine del viso, come se il volto fosse una password che deve rimanere nascosta. L'idea è che, se il volto rimane nascosto, lo è anche la vostra identità e quindi il servizio che state utilizzando rimane sicuro.

Nell'era digitale, la realtà è che il nostro volto è già pubblico. Pensate a:

- Foto professionali su LinkedIn

- Immagini personali sui social media

- Foto del documento d'identità rilasciato dal governo

- Filmati di telecamere di sicurezza in spazi pubblici

Un aggressore può facilmente trovare una foto sui social media senza dover violare un database sicuro. Se la sicurezza biometrica si basa esclusivamente sulla segretezza di un volto, allora postare la propria foto su Instagram sarebbe un enorme rischio per la sicurezza.

Un malintenzionato non ha bisogno di violare un database sicuro per trovare il vostro volto: può semplicemente visitare i vostri profili pubblici. Eppure i sistemi di autenticazione biometrica continuano a proteggere miliardi di transazioni ogni giorno. Come?

Il fatto che qualcuno veda il vostro volto o una sua immagine non gli consente di replicare le esatte condizioni richieste per l'autenticazione senza la vostra presenza. La vera sfida sta nel verificare che la persona che cerca di accedere a un sistema sia effettivamente la persona giusta, una persona reale, che si autentica in tempo reale - cosa che un'immagine statica non è in grado di dimostrare.

Privacy e sicurezza: Una distinzione critica

Le informazioni biometriche memorizzate devono essere crittografate e salvaguardate, ma principalmente per rispettare i diritti alla privacy dei singoli e rimanere conformi, non perché la loro esposizione comprometta la sicurezza biometrica.

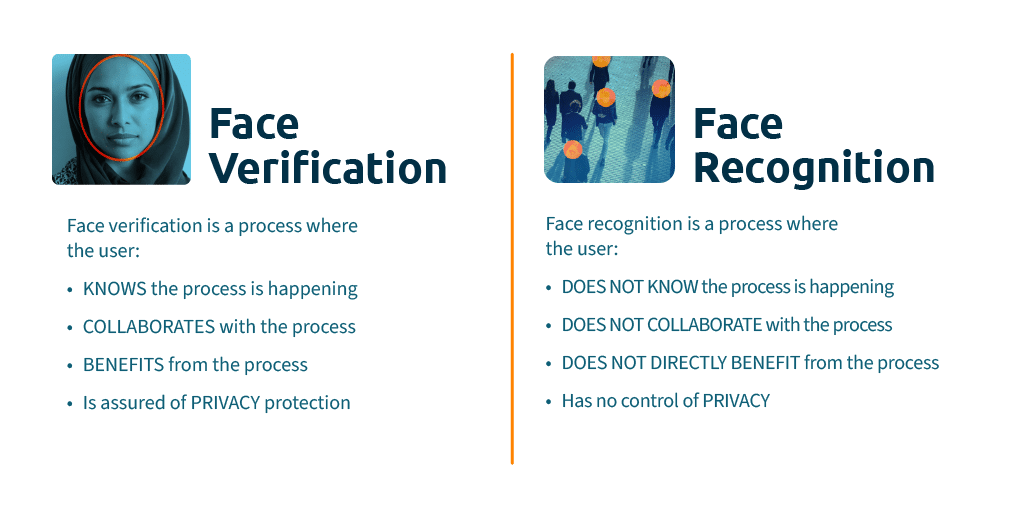

La privacy e la sicurezza, pur essendo correlate, hanno scopi diversi nei sistemi biometrici:

- La protezione della privacy riguarda le modalità di archiviazione, accesso e utilizzo dei dati personali. Si tratta di rispettare i diritti delle persone a controllare le proprie informazioni e di impedire l'accesso non autorizzato a tali dati.

- La sicurezza dell'autenticazione si concentra su una domanda cruciale: La persona che tenta l'accesso è veramente chi dice di essere e si autentica in tempo reale?

La violazione di El Salvador, pur rappresentando una grave violazione della privacy, non crea necessariamente una vulnerabilità di sicurezza nei sistemi di autenticazione correttamente progettati.

Sebbene la crittografia dei dati biometrici sia essenziale per la privacy, la vera misura della sicurezza è se il sistema può confermare che la persona che vi accede è effettivamente presente al momento della transazione.

Il vero fondamento della sicurezza biometrica

Ciò che protegge veramente dai tentativi di impersonificazione è una combinazione di tecnologie e algoritmi sottostanti che determinano la presenza di una persona autentica in tempo reale, non un replay. replay, deepfakeo un attacco attacco di iniezione digitale.

Quando viene implementata una soluzione di autenticazione biometrica basata sulla scienza, le immagini rubate diventano inutili negli attacchi. Non possono essere utilizzate per ingannare un sofisticato sistema di rilevamento della vivacità biometrica che determina se la persona reale si sta autenticando in quel momento.

Anche se un aggressore riuscisse ad accedere a un database di immagini facciali, queste sarebbero inutili se il sistema richiede una prova di presenza dal vivo. Una foto statica o addirittura un deepfake non supererebbero il test di vivacità basato sulla scienza.

I sistemi biometrici avanzati richiedono la prova che:

- È presente un essere umano reale (non una foto o un deepfake)

- Questa specifica persona (che corrisponde alle credenziali memorizzate) viene autenticata

- L'autenticazione avviene ora (non viene riproposta da una sessione precedente).

Per saperne di più sui processi/accreditamenti di privacy e sicurezza del nostro sistema, consultare il nuovo eBook Sicurezza e architettura.

Andare oltre la sicurezza dei modelli

Molte organizzazioni si concentrano molto su come archiviare i dati biometrici in modo sicuro, suddividendoli e criptandoli in più sedi, un po' come se i pezzi di un quadro di valore fossero conservati in diversi caveau ad alta sicurezza.

La tecnologia di iProov utilizza un firewall per la privacy: iProov non ha accesso ad altre informazioni oltre al volto e l'organizzazione che utilizza iProov non ha accesso ai dati biometrici. Esiste una separazione strutturale tra l'identità dell'utente e i dati biometrici dell'utente, che è molto efficace nel salvaguardare la privacy dell'utente.

Ma la sicurezza dell'autenticazione biometrica non dipende dalla capacità di memorizzare le immagini del volto o i modelli biometrici. modelli biometrici - dipende dalla capacità del sistema di rilevare e prevenire i tentativi di impersonificazione durante l'evento di autenticazione stesso.

Rilevamento della vivacità basato sulla scienza

Stabilire l'autenticità in tempo reale è una delle sfide più urgenti per la sicurezza biometrica. Per raggiungere questo obiettivo, i sistemi passivi di sfida-risposta è necessaria una tecnologia di rilevamento della vivacità che costituisce la vera base dell'autenticazione biometrica sicura. A differenza delle risposte di sfida attive, come la rotazione della testa, una risposta di sfida passiva non richiede istruzioni complesse e offre prestazioni elevate in tutti i settori demografici.

iProov Dynamic Liveness verifica che si tratti di una persona reale e che si stia autenticando in tempo reale, offrendo il massimo livello di garanzia dell'identità e una difesa mission-critical contro i deepfake. I livelli di sicurezza avanzati sono raggiunti grazie al brevetto Flashmark™ che illumina lo schermo del dispositivo durante il processo di acquisizione del volto. Il riflesso della luce sul volto dell'individuo conferma la sua reale presenza e offre una mitigazione avanzata degli attacchi zero-day basati sull'intelligenza artificiale, tra cui deepfake e face swap.

Guardare avanti

La violazione di El Salvador mette in luce una verità cruciale: in un mondo sempre più minacciato da sofisticati deepfake e attacchi di tipo digital injection, la sicurezza dei sistemi biometrici dipenderà più che mai dalla loro capacità di verificare l'effettiva presenza umana. Concentrandosi sulla vivacità basata sulla scienza e sulla verifica in tempo reale, le organizzazioni possono creare un ambiente di sicurezza in cui i dati rubati non possono essere riutilizzati per l'impersonificazione.

La lezione di El Salvador non è che l'autenticazione biometrica sia difettosa, bensì che i volti non sono non sono la chiave della biometria: lo è il rilevamento della vivacità. Con un'adeguata rilevazione della vivacità, l'autenticazione biometrica rimane uno degli strumenti più efficaci contro le frodi d'identità.

Poiché l'autenticazione biometrica diventa sempre più centrale nelle nostre vite digitali, dalle banche all'assistenza sanitaria ai servizi governativi, la scelta del partner tecnologico giusto è fondamentale.

iProov prende sul serio la privacy e la sicurezza - la nostra tecnologia è certificata da FIDO e ISOed è conforme a GDPR, SOC 2, eIDAS (e altri - per saperne di più), fornendo il massimo livello di garanzia dell'identità per ridurre le frodi e proteggere la vostra organizzazione. Siete pronti a scoprire come le nostre soluzioni di autenticazione avanzate possono salvaguardare i vostri utenti? Prenotate la vostra demo oggi stesso.