22 de julho de 2025

As câmeras virtuais nativas representam um avanço decisivo na fraude de identidade – elas contornam as medidas de segurança tradicionais ao operarem dentro das permissões padrão do dispositivo, tornando-se praticamente indetectáveis pelos sistemas convencionais de segurança cibernética. Essas ferramentas sofisticadas, mas de fácil acesso, interceptam o fluxo de vídeo da câmera do dispositivo e inserem, de forma imperceptível, deepfakes ou conteúdo sintético, que aparecem como transmissões de vídeo legítimas para os sistemas de verificação de identidade.

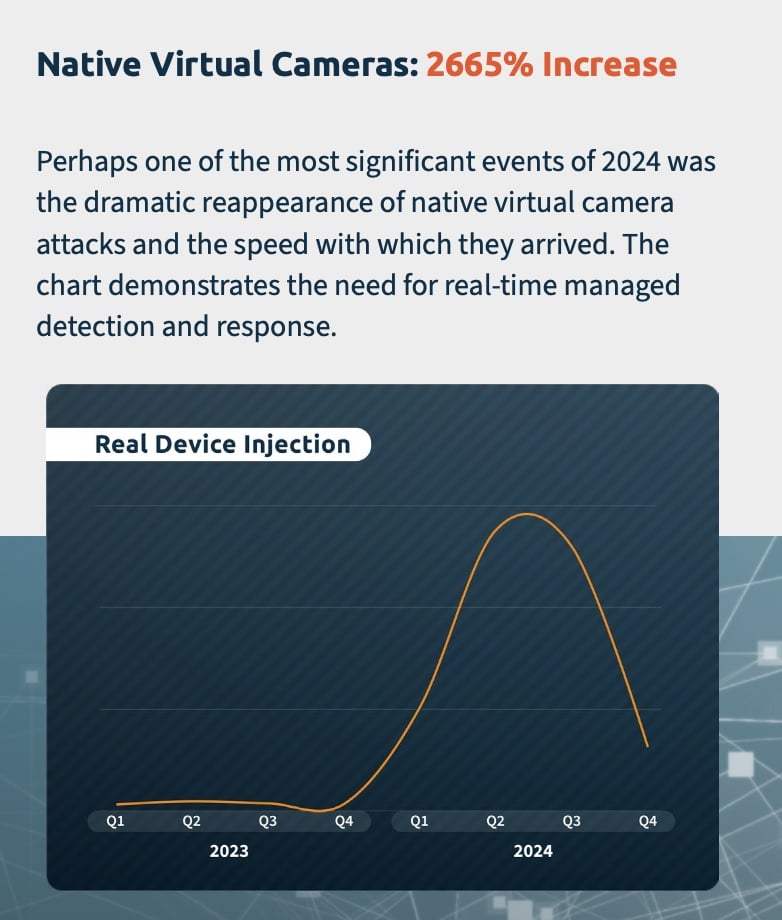

Essa ameaça invisível cresceu 2.665% em 2024, passando de técnicas experimentais a um dos desafios mais perigosos enfrentados pela verificação de identidade remota em todo o mundo. Conforme revelado no relatório da iProov Relatório de Inteligência de Ameaças de 2025 ,, o que antes exigia conhecimento técnico significativo e dispositivos modificados agora pode ser feito por qualquer pessoa que baixe um aplicativo, incluindo aqueles disponíveis nas principais lojas de aplicativos.

O que são câmeras virtuais nativas?

As câmeras virtuais nativas são aplicativos de software que rodam diretamente em smartphones e interceptam fluxos de vídeo no nível do dispositivo. Ao contrário dos métodos de injeção anteriores, que exigiam hardware especializado ou dispositivos com acesso root, esses ataques modernos operam dentro das permissões padrão dos aplicativos – as mesmas permissões que você concederia a qualquer aplicativo de câmera ou vídeo.

Essa evolução representa uma mudança fundamental no panorama das ameaças. A tecnologia passou de algo que exigia conhecimentos técnicos sofisticados para algo acessível a qualquer pessoa, democratizando técnicas avançadas de fraude de identidade de uma forma sem precedentes.

O aumento alarmante: do experimental ao mainstream

Nosso Centro de Operações de Segurança (iSOC) mostram uma clara evolução nos ataques a câmeras nativas:

- Fase experimental (2023): Tentativas limitadas de exploração com funcionalidades básicas

- Onda de inovação (fevereiro de 2024): Aumento significativo na sequência dos avanços nas ferramentas de câmera virtual

- Pico de atividade (2º trimestre de 2024): 785 incidentes de ataque detectados por semana

- Mudança tática (final de 2024): ataques reduzidos, mas mais direcionados, à medida que os agentes maliciosos passaram a ser mais seletivos na escolha de seus alvos

O que torna essa evolução particularmente preocupante é que ela reflete o sucesso e o amadurecimento mais amplos das táticas de câmera virtual nativa em todo o panorama de ameaças. Não se trata apenas de um avanço tecnológico – representa uma mudança fundamental, na qual os agentes maliciosos passaram da fase de testes experimentais para o desenvolvimento de metodologias sofisticadas e comprovadas. Tendo demonstrado a eficácia desses ataques, os criminosos tornaram-se cada vez mais estratégicos em sua implementação, visando sistematicamente organizações com sistemas vulneráveis de verificação de identidade, ao mesmo tempo em que compartilham informações sobre técnicas de invasão bem-sucedidas em redes globais. O crime como serviço está se desenvolvendo paralelamente a essas metodologias, à medida que os criminosos compartilham e vendem suas técnicas.

Como as câmeras virtuais nativas enganam o sistema operacional

Compreender como esses ataques funcionam revela por que são tão difíceis de detectar e prevenir. A sofisticação não reside em técnicas complexas de hacking, mas na exploração da forma como os dispositivos lidam normalmente com as permissões da câmera:

- Solicitação legítima de permissão: O aplicativo malicioso solicita permissões padrão de câmera idênticas às utilizadas por aplicativos de vídeo legítimos, como o Zoom ou o Instagram. Conforme nossa equipe de inteligência descobriu, aplicativos maliciosos podem ser encontrados até mesmo em lojas de aplicativos legítimas. O sistema operacional não detecta nada suspeito, por isso não aciona nenhum alarme.

- Interceptação no nível do sistema Uma vez concedido o acesso, o aplicativo se posiciona entre a câmera física do dispositivo e qualquer aplicativo que solicite vídeo. Isso ocorre no nível do sistema operacional, tornando a interceptação completamente invisível.

- Substituição de conteúdo Em vez de transmitir o feed real da câmera, o aplicativo insere conteúdo sintético — deepfakes, vídeos pré-gravados ou imagens manipuladas. O aplicativo de destino recebe o que parece ser um fluxo de câmera genuíno, com metadados autênticos e características do dispositivo.

- Transmissão ininterrupta O sistema de verificação de identidade recebe o fluxo de vídeo fraudulento exatamente como se ele viesse diretamente da câmera do dispositivo, sem qualquer indício de que tenha ocorrido manipulação.

Por que as medidas tradicionais de segurança falham

A sofisticação dos ataques a câmeras virtuais nativas representa um desafio significativo para as abordagens de segurança convencionais:

- Estrutura de permissões legítimas: Esses ataques operam dentro das permissões padrão do dispositivo, tornando-os difíceis de identificar por meio do monitoramento de permissões.

- Metadados intactos: Ao contrário dos métodos de injeção anteriores, os ataques nativos à câmera mantêm os metadados e as características do dispositivo, contornando muitas verificações tradicionais.

- Não é necessário ter acesso root: A constatação mais preocupante em nossa pesquisa de 2024 foi que esses ataques não exigem dispositivos com root ou jailbreak, tornando a detecção tradicional de root insuficiente como medida de segurança (o root (ou jailbreak no iOS) é o processo de obter controle administrativo total sobre o sistema operacional de um dispositivo, geralmente para contornar restrições ou instalar aplicativos não autorizados).

- Distribuição na App Store: Nossos pesquisadores descobriram aplicativos de câmera maliciosos em lojas de aplicativos comuns, destacando como essas ferramentas passaram da dark web para canais de distribuição aparentemente legítimos.

O problema da App Store

A descoberta de um aplicativo de câmera malicioso em uma loja de aplicativos popular marca um marco significativo na evolução desses ataques. Embora o aplicativo tenha sido removido da loja oficial após ser detectado, ele continua disponível por meio de fontes de terceiros, o que ilustra a natureza persistente dessas ameaças.

Essa evolução tem implicações profundas para as estratégias de segurança. A presença nas lojas de aplicativos confere a essas ferramentas uma aparência de legitimidade e aumenta drasticamente seu potencial de distribuição, escalabilidade e alcance.

Além da biometria: um desafio para a segurança cibernética

O aumento dos ataques à câmera nativa desafia a categorização tradicional das ameaças à verificação de identidadeameaças à verificação de identidade. Esses ataques ocorrem na interseção entre segurança biométrica e segurança cibernética, exigindo estratégias de defesa integradas que abranjam ambos os domínios.

As evidências de nossa inteligência de ameaças mostram claramente que uma defesa robusta requer tanto uma medidas de detecção biométrica de vitalidade e medidas de segurança cibernética atuando em conjunto. Os padrões de ataque que observamos sugerem que os agentes de ameaças estão explorando ativamente essa abordagem dupla, visando pontos fracos onde esses dois domínios de segurança se encontram.

A solução: como se proteger contra ataques à câmera virtual nativa?

A proteção eficaz contra esses ataques sofisticados requer uma abordagem em várias camadas. Tudo começa com a visibilidade; não é possível se defender contra o que não se consegue detectar. A capacidade de identificar atividades suspeitas em tempo real é a base de qualquer defesa biométrica eficaz.

1. Detecção e resposta gerenciadas em tempo real

Talvez o mais importante seja que as organizações precisam de recursos de monitoramento contínuo capazes de identificar novos padrões de ataque em tempo real. A rápida evolução dessas ameaças faz com que as defesas estáticas se tornem obsoletas rapidamente. Medidas de segurança que não conseguem se adaptar rapidamente ficam para trás em relação à ameaça, permitindo que novos tipos de ataque passem despercebidos. É por isso que a detecção e resposta gerenciadas, com sinais em tempo real, são essenciais para manter a resiliência dos sistemas de verificação de identidade.

2. Detecção dinâmica de atividade

Tradicional detecção ativa de atividade (baseada em mecanismos de desafio-resposta como piscar ou virar a cabeça) é vulnerável a ataques de câmeras nativas, pois depende de ações previsíveis do usuário que podem ser replicadas. Quando esses sistemas esperam respostas específicas, como piscar ou movimentos da cabeça, o software de câmera virtual pode gerar imagens sintéticas que refletem esses comportamentos.

O uso generalizado da detecção ativa de vida impulsionou a demanda por ferramentas nativas de ataque com câmera virtual, uma vez que elas são projetadas especificamente para proporcionar os movimentos precisos que esses sistemas exigem. Soluções de detecção passiva de vida, tais como Dynamic Liveness, evitam essa vulnerabilidade ao não fornecer aos invasores um modelo previsível de comportamentos para replicar.

O Flashmark™ da iProov projeta na tela uma sequência única de luzes que varia a cada vez. Se essa sequência exata de reflexos não for validada, sabemos, em tempo real, que não se trata de uma pessoa real.

3. Verificação da integridade do dispositivo

Embora a detecção de acesso root por si só já não seja suficiente, as verificações abrangentes da integridade do dispositivo continuam sendo uma importante camada de defesa. Essas verificações devem analisar todo o fluxo de processamento de vídeo, e não apenas o status de acesso root do dispositivo.

O futuro das ameaças às câmeras integradas

A trajetória dos ataques a câmeras virtuais nativas sugere uma evolução contínua e uma sofisticação cada vez maior. À medida que as tecnologias legítimas de câmera e processamento de vídeo avançam, podemos esperar desenvolvimentos paralelos nas capacidades de ataque.

Particularmente preocupante é a possível integração desses ataques com outras ameaças emergentes, como as técnicas de conversão de imagem em vídeo identificadas no final de 2024. Essas cadeias de ataques combinadas poderiam criar desafios extraordinariamente difíceis para os sistemas de verificação de identidade.

Ameaça à Câmera Nativa: Resumo

Os ataques por câmeras virtuais nativas representam uma mudança fundamental no panorama das ameaças à verificação de identidade. Seu aumento dramático ressalta a necessidade urgente de as organizações reavaliarem suas estratégias de segurança e implementarem defesas em várias camadas capazes de lidar com essa ameaça em constante evolução.

O futuro da segurança de identidade não reside em uma única tecnologia, mas em abordagens abrangentes que integrem segurança biométrica, cibersegurança e inteligência de ameaças em tempo real. À medida que esses ataques continuam a evoluir, as organizações devem permanecer vigilantes e adaptáveis, implementando medidas de segurança capazes de evoluir tão rapidamente quanto as próprias ameaças.

Para uma análise abrangente dos ataques a câmeras virtuais nativas e orientações detalhadas sobre como proteger sua organização, baixe o Relatório de Inteligência de Ameaças 2025 completo da iProov.

Agende hoje mesmo uma demonstração com a iProov para saber como nossa tecnologia dinâmica de detecção de presença pode ajudar a proteger sua organização contra ataques com câmeras virtuais nativas.