Anatomia de um ataque à identidade

A IA generativa está a alimentar a próxima geração de fraudes de identidade

Para ajudar a fortalecer as suas defesas, muitas organizações estão a adotar rapidamente a verificação biométrica facial como um método de garantia de identidade altamente seguro e fácil de utilizar para integrar e autenticar novamente os utilizadores.

A crise de identidade explicada

A inteligência artificial tem um enorme potencial - mas também está a ser usada como arma para criar uma crise de identidade global. Os sofisticados meios de comunicação sintéticos estão a minar a confiança nos governos, nas empresas e nas pessoas.

O panorama das ameaças biométricas mudou radicalmente. O que antes exigia elevadas competências técnicas é agora possível através de ferramentas, mercados e guias fáceis de utilizar. Esta democratização da capacidade de ataque criou um aumento explosivo em termos de escala e alcance. No entanto, os maus actores também estão a tirar partido da tecnologia inovadora e utilizam cada vez mais a IA generativa para desenvolver formas cada vez mais sofisticadas de cometer fraudes, branquear capitais ou cometer outras actividades ilícitas para obter ganhos financeiros. Infelizmente, embora a maioria das soluções biométricas tenha desenvolvido resistência a ataques de apresentação, muitas estão a lutar para se defenderem contra ataques de injeção digital muito mais fáceis de criar e mais escaláveis, como os deepfakes, trocas de rostoe até identidades sintéticas.

Para ajudar as organizações a compreenderem melhor a anatomia de um ataque à identidade, o iProov está a partilhar os conhecimentos obtidos no nosso Centro de Operações de Segurança (iSOC). O iSOC utiliza sistemas de visão computacional de aprendizagem automática de última geração em conjunto com abordagens complementares e multimodais para detetar padrões de ataques biométricos em várias geografias, dispositivos e plataformas.

iSOC Vê os criminosos levarem os ataques de injeção digital para outro nível:

- Os agentes de ameaças estão a avançar com ataques de injeção digital em todas as plataformas, visando a Web móvel, o Android nativo e o iOS nativo através de emuladores.

- O aparecimento e o crescimento de sofisticadas trocas de rostos e identidades sintéticas sugerem que os criminosos pouco qualificados dispõem atualmente dos meios para lançar ataques avançados.

- Os agentes de ameaças estão a lançar ataques baseados no movimento simultaneamente e em escala contra centenas de sistemas a nível mundial.

Compreender e descobrir a anatomia de um ataque à identidade é essencial para selecionar as soluções biométricas mais adequadas às necessidades da sua organização.

Continue a ler para saber mais sobre o cenário de ameaças biométricas, descobrir as tendências comportamentais dos agentes de ameaças e compreender porque é que todas as tecnologias biométricas não são criadas da mesma forma quando se enfrentam estas ameaças.

Estatísticas da anatomia de um ataque à identidade

Perdas previstas com a Fraude de Identidade Sintética (SIF) até 2030

Informações sobre ameaças e perspectivas de Andrew Newell, Diretor Científico

Compreender os tipos de ataques biométricos

Ataques de apresentação

Os atacantes utilizam fotografias, máscaras ou meios sintéticos em frente a uma câmara. As soluções acreditadas por PAD apanham muitos, mas as imagens de IA estão a tornar estas falsificações muito mais convincentes.

Ataques de injeção digital

Uma ameaça muito maior: a injeção de meios sintéticos diretamente no fluxo de dados. Estes ataques:

- Escala infinita

- Não requerem presença física

- Ataques de apresentação em desvantagem numérica de 10:1 no final de 2022

Técnicas de ataque comuns

Fraude de identidade sintética (SIF)

- Mistura dados reais e falsos

- Os GANs geram rostos realistas

- Cria confiança ao longo do tempo, tornando a deteção mais difícil

- Prevê-se que custe 23 mil milhões de dólares até 2030

Trocas de rosto

- Sobrepor dados biométricos reais a imagens de atacantes

- Permitir a aquisição de contas

- Aumento de 300% em 2024

Conversão de imagem para vídeo

- Transforma fotografias em vídeos realistas

- Simplifica a criação de identidades sintéticas

- Ignora as verificações básicas de vivacidade

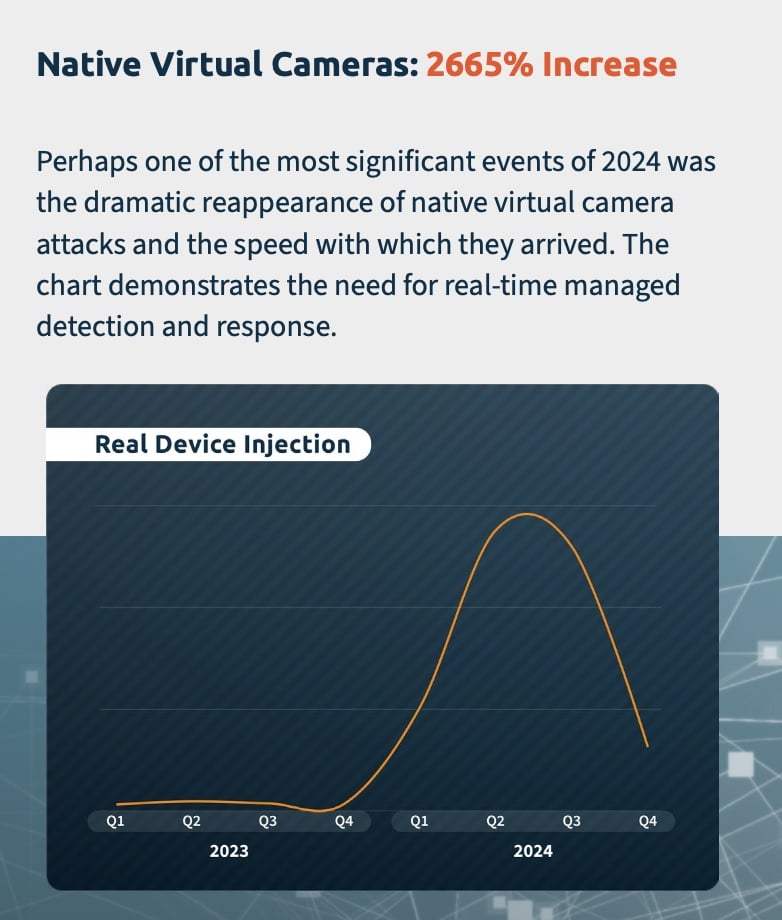

Ataques de câmaras virtuais nativas

- Injetar IA ou filmagens pré-gravadas diretamente

- Aumento de 2665% em 2024

- As principais aplicações tornaram estas ferramentas amplamente disponíveis

Crime como serviço

- Kits da Dark Web + tutoriais para não especialistas

- Mais de 31 novos grupos de ameaças identificados em 2024

A falha de deteção humana

- Apenas 0,1% das pessoas detectaram todos os exemplos sintéticos

- Os profissionais treinados atingiram apenas 50% de precisão

- A verificação pelo operador humano está a ser contornada

- Excesso de confiança alimenta lapsos dispendiosos

Consegues detetar um deepfake? Faça o teste de deteção de deepfake!

O impacto financeiro

- 8,8 mil milhões de dólares em perdas de identidade (2023)

- 10,2 mil milhões de dólares em perdas por fraude (primeiro semestre de 2024)

- $4,24M em média por incidente de segurança

- 25,6 milhões de dólares perdidos num único esquema de deepfake (Hong Kong)

A sua solução atual está preparada para Deepfake?

O mercado está inundado de fornecedores de liveness que alegam proteção contra deepfake e facilidade de utilização, muitas vezes sem provas. Isto torna a seleção do fornecedor certo um desafio.

Faça a nossa avaliação de 2 minutos de Liveness Assessment para avaliar a sua segurança contra ameaças de IA.

Obtenha informações valiosas sobre o desempenho do seu fornecedor de liveness, abrangendo áreas críticas como a deteção de ataques, atualizações de segurança, experiência do utilizador, acessibilidade, apoio ao cliente e aos parceiros e governação.

AS CERTIFICAÇÕES SÃO IMPORTANTES.

- eIDAS Nível de garantia Elevado

- ISO/IEC 30107-3

- SOC 2 Tipo II

- Certificação do Quadro de Confiança para a Identidade Digital e os Atributos do Governo do Reino Unido

- Fornecedor certificado G-Cloud

- Provedor de Mitigação de SIF da Reserva Federal

- iBeta

- iRAP

- Laboratório Nacional de Física do Reino Unido (NPL)