Anatomia de um ataque de suplantacão de identidade

A IA generativa está impulsionando a próxima geração de fraudes de identidade

Para ajudar a fortalecer suas defesas, muitas organizações estão adotando rapidamente a verificação facial biométrica como um método de garantia de identidade altamente seguro e fácil de usar para integrar e autenticar novamente os usuários.

A crise de identidade explicada

A inteligência artificial tem um enorme potencial — mas também está sendo usada como arma para criar uma crise de identidade global. Mídias sintéticas sofisticadas estão minando a confiança nos governos, nas empresas e nas pessoas.

O panorama das ameaças biométricas mudou radicalmente. O que antes exigia grande habilidade técnica agora pode ser realizado por meio de ferramentas, plataformas e guias fáceis de usar. Essa democratização da capacidade de ataque gerou um aumento explosivo em escala e alcance. No entanto, os criminosos também estão tirando proveito de tecnologias inovadoras e, cada vez mais, utilizam IA generativa para desenvolver formas cada vez mais sofisticadas de cometer fraudes, lavar dinheiro ou realizar outras atividades ilícitas com fins lucrativos. Infelizmente, embora a maioria das soluções biométricas tenha desenvolvido resiliência contra ataques de apresentação, muitas enfrentam dificuldades para se defender contra ataques de injeção digital muito mais fáceis de criar e mais escaláveis, como deepfakes, troca de rostose até mesmo identidades sintéticas.

Para ajudar as organizações a compreender melhor a estrutura de um ataque de identidade, a iProov está compartilhando insights obtidos em nosso Centro de Operações de Segurança (iSOC). O iSOC utiliza sistemas de visão computacional com aprendizado de máquina de última geração, em conjunto com abordagens multimodais complementares, para detectar padrões de ataques biométricos em diversas regiões geográficas, dispositivos e plataformas.

iSOC Observa que criminosos levam os ataques de injeção digital a outro nível:

- Os agentes maliciosos estão lançando ataques de injeção digital em várias plataformas, visando a web móvel, aplicativos nativos para Android e aplicativos nativos para iOS por meio de emuladores.

- O surgimento e o crescimento de técnicas sofisticadas técnicas de troca de rostos e identidades sintéticas sugerem que criminosos pouco qualificados agora têm os meios para lançar ataques avançados.

- Os agentes maliciosos estão lançando ataques baseados em movimento simultaneamente e em grande escala contra centenas de sistemas em todo o mundo.

Compreender e desvendar a estrutura de um ataque de identidade é essencial para selecionar as soluções biométricas mais adequadas às necessidades da sua organização.

Continue lendo para saber mais sobre o cenário de ameaças biométricas, descobrir as tendências de comportamento dos agentes de ameaças e entender por que todas as tecnologias biométricas não são criadas da mesma forma quando se trata de enfrentar essas ameaças.

Estatísticas sobre a anatomia de um ataque de identidade

Previsão das perdas decorrentes de fraudes de identidade sintética (SIF) até 2030

Informações e análises sobre ameaças, por Andrew Newell, Diretor Científico

Entendendo os tipos de ataques biométricos

Ataques de apresentação

Os invasores utilizam fotos, máscaras ou imagens geradas por computador diante da câmera. As soluções certificadas pela PAD detectam muitas delas, mas as imagens geradas por IA estão tornando essas falsificações muito mais convincentes.

Ataques de injeção digital

Uma ameaça muito maior: injetar dados falsos diretamente no fluxo de dados. Esses ataques:

- Escalar infinitamente

- Não requer presença física

- Ataques de apresentação em desvantagem numérica de 10 para 1 no final de 2022

Técnicas comuns de ataque

Fraude de identidade sintética (SIF)

- Mistura dados reais e falsos

- As GANs geram rostos realistas

- Conquista a confiança ao longo do tempo, tornando a detecção mais difícil

- Estima-se que o custo chegue a US$ 23 bilhões até 2030

Troca de rostos

- Sobrepor dados biométricos reais às imagens dos invasores

- Habilitar a apropriação de contas

- Aumentou 300% em 2024

Conversão de imagem em vídeo

- Transforma fotos em vídeos realistas

- Simplifica a criação de identidades sintéticas

- Ignora as verificações básicas de atividade

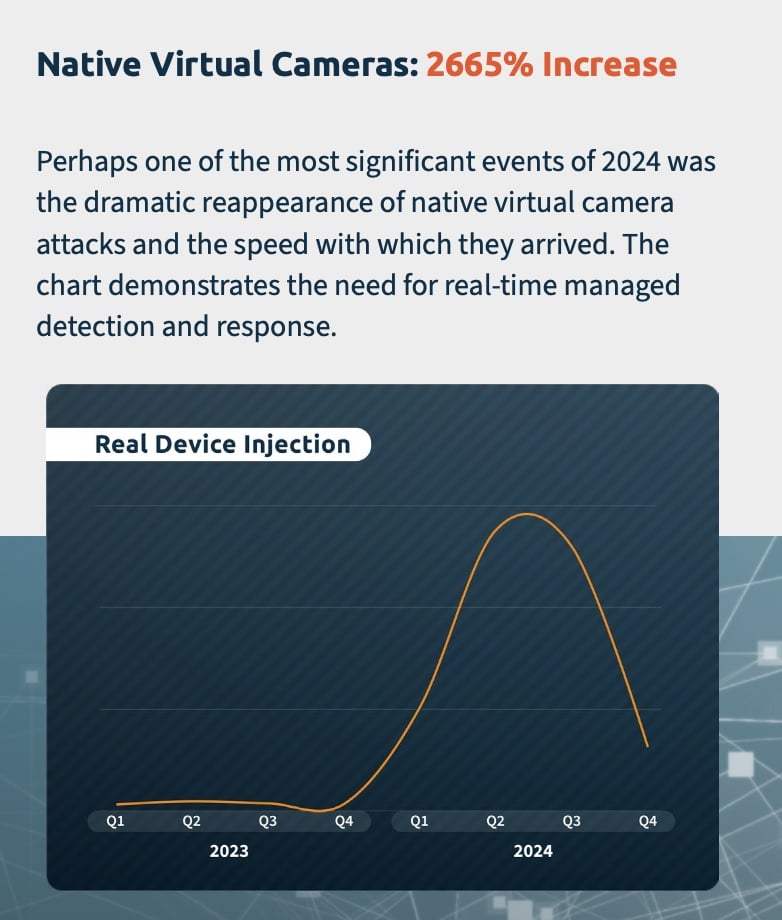

Ataques à câmera virtual nativa

- Inserir IA ou imagens pré-gravadas diretamente

- Aumento de 2665% em 2024

- Os aplicativos populares tornaram essas ferramentas amplamente disponíveis

Crime como serviço

- Kits da dark web + tutoriais para leigos

- Mais de 31 novos grupos de ameaças identificados em 2024

A falha na detecção de pessoas

- Apenas Apenas 0,1% das pessoas identificou todos os exemplos sintéticos

- Profissionais experientes alcançaram apenas 50% de precisão

- A verificação por um operador humano está sendo contornada

- O excesso de confiança leva a erros que custam caro

Você consegue identificar um deepfake? Faça o teste de detecção de deepfakes!

O impacto financeiro

- US$ 8,8 bilhões em prejuízos relacionados à identidade (2023)

- US$ 10,2 bilhões em perdas por fraudes (primeiro semestre de 2024)

- Média de US$ 4,24 milhões por incidente de segurança

- Perda de US$ 25,6 milhões em um único golpe envolvendo deepfakes (Hong Kong)

A sua solução atual está preparada para lidar com deepfakes?

O mercado está repleto de fornecedores de soluções de verificação de autenticidade que prometem proteção contra deepfakes e facilidade de uso, muitas vezes sem apresentar provas. Isso torna a escolha do fornecedor certo um desafio.

Faça nossa Avaliação de Autenticidade de 2 minutos para comparar sua segurança contra ameaças de IA.

Obtenha informações valiosas sobre o desempenho do seu fornecedor de soluções de verificação de autenticidade, abrangendo áreas críticas como detecção de ataques, atualizações de segurança, experiência do usuário, acessibilidade, suporte a clientes e parceiros e governança.

AS CERTIFICAÇÕES SÃO IMPORTANTES.

- Nível de garantia eIDAS Alto

- ISO/IEC 30107-3

- SOC 2 Tipo II

- Certificação da estrutura de confiança de atributos e identidade digital do governo do Reino Unido

- Fornecedor certificado do G-Cloud

- Provedor de Mitigação de SIF do Federal Reserve

- iBeta

- iRAP

- Laboratório Nacional de Física do Reino Unido (NPL)