Anatomía de un ataque de identidad

Generative AI Is Fueling the Next Generation of Identity Fraud

Para ayudar a reforzar sus defensas, muchas organizaciones están adoptando rápidamente la verificación facial biométrica como método de garantía de identidad altamente seguro y fácil de usar para incorporar y reautenticar a los usuarios.

The Identity Crisis Explained

Artificial intelligence holds enormous potential — but it’s also being weaponized to create a global identity crisis. Sophisticated synthetic media is eroding trust in governments, businesses, and people.

The biometric threat landscape has fundamentally changed. What once required high technical skill is now achievable through easy-to-use tools, marketplaces, and guides. This democratization of attack capability has created an explosive increase in scale and reach. Bad actors are also taking advantage of innovative technology, however, and are increasingly using generative AI to develop evermore sophisticated ways to commit fraud, launder money, or commit other illicit activities for financial gain. Unfortunately, while most biometric solutions have developed resilience to presentation attacks, many are struggling to defend against the much easier-to-create and more scalable digital injection attacks like deepfakes, face swaps, and even synthetic identities.

To help organizations better understand the anatomy of an identity attack, iProov is sharing insights gained from our Security Operations Center (iSOC). iSOC utilizes state-of-the-art machine-learning computer vision systems in conjunction with complementary, multimodal approaches to detect biometric attack patterns across multiple geographies, devices, and platforms.

iSOC Sees Criminals Take Digital Injection Attacks to Another Level:

- Threat actors are advancing digital injection attacks across platforms, targeting mobile web, native Android, and native iOS via emulators.

- The emergence and growth of sophisticated face swaps and synthetic identities suggest that low-skilled criminals now have the means to launch advanced attacks.

- Threat actors are launching motion-based attacks simultaneously and at scale against hundreds of systems globally.

Understanding and uncovering the anatomy of an identity attack is essential when selecting which biometric solutions are best suited for your organization’s needs.

Siga leyendo para obtener más información sobre el panorama de las amenazas biométricas, descubrir las tendencias de comportamiento de los actores de las amenazas y comprender por qué no todas las tecnologías biométricas son iguales a la hora de enfrentarse a estas amenazas.

Anatomy Of An Identity Attack Statistics

Projected Synthetic Identity Fraud (SIF) losses by 2030

Threat Intelligence And Insights From Andrew Newell, Chief Scientific Officer

Understanding Biometric Attack Types

Presentación Ataques

Attackers use photos, masks, or synthetic media in front of a camera. PAD-accredited solutions catch many, but AI imagery is making these spoofs far more convincing.

Ataques de inyección digital

A much bigger threat: injecting synthetic media directly into the data stream. These attacks:

- Scale infinitely

- Require no physical presence

- Outnumbered presentation attacks 10:1 in late 2022

Common Attack Techniques

Synthetic Identity Fraud (SIF)

- Mixes real + fake data

- GANs generate realistic faces

- Builds trust over time, making detection harder

- Projected to cost $23B by 2030

Face Swaps

- Overlay real biometrics onto attacker images

- Enable account takeovers

- Rose 300% in 2024

Image-to-Video Conversion

- Turns still photos into realistic video

- Simplifies synthetic identity creation

- Bypasses basic liveness checks

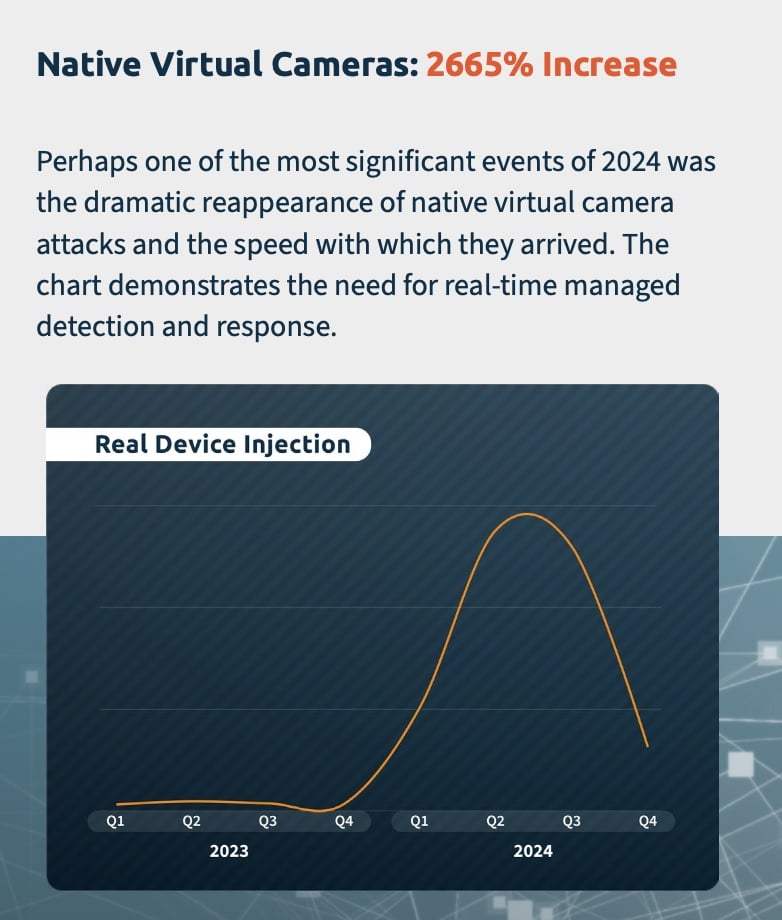

Native Virtual Camera Attacks

- Inject AI or pre-recorded footage directly

- 2665% increase in 2024

- Mainstream apps made these tools widely available

Crime-as-a-Service

- Dark web kits + tutorials for non-experts

- 31+ new threat groups identified in 2024

The Human Detection Failure

- Only 0.1% of people spotted all synthetic examples

- Trained pros reached just 50% accuracy

- Human operator verification is being bypassed

- Overconfidence fuels costly lapses

Can you spot a deepfake? Take the deepfake detection test!

The Financial Impact

- $8.8B in identity losses (2023)

- $10.2B in fraud losses (H1 2024)

- $4.24M average per security incident

- $25.6M lost in a single deepfake-powered scam (Hong Kong)

The iProov Solution: Science-Based Face Verification

Not All Biometrics Are Equal

Basic liveness fails against AI. iProov’s AI-powered face verification ensures genuine presence.

The Multi-Layered Defense

- The Right Person – Match to official ID

- A Real Person – Detect synthetic media

- Real-Time Presence – Stop replays with one-time challenges

- Managed Detection & Response – Constant monitoring + updates

The Cloud Advantage

- Harder to reverse-engineer

- Instant updates against new threats

- Shared intelligence across platforms

- Trusted ID binding

Continuous Threat Intelligence

The Low Attack Rate Paradox

Strong deterrence keeps attack volumes low — fraudsters move on.

Real-Time Adaptation

- Constant threat monitoring

- Rapid zero-day response

- Automation + expert analysis

- Proactive threat hunting

Beyond Traditional Standards

Certifications (NIST, iBeta) are baseline — not enough. Look for:

- Independent proof of detection strength

- Live adaptation to new threats

- Active threat intel programs

- Collaboration with defense leaders like MITRE

The Future of Identity Security

94% of organizations agree: vendors must deliver more than software. They must provide a living, evolving defense service:

- Real-time threat monitoring

- Continuous detection updates

- Multi-modal biometrics

- Proactive, intelligence-led defense

¿Está su solución actual preparada para Deepfake?

El mercado está inundado de proveedores de liveness que afirman contar con una protección deepfake y una facilidad de uso sin esfuerzo, a menudo sin pruebas. Esto dificulta la elección del proveedor adecuado.

Take our 2-minute Liveness Assessment to benchmark your security against AI threats.

Gain valuable insights into your liveness vendor’s performance, covering critical areas such as attack detection, security updates, user experience, accessibility, customer and partner support, and governance.

LAS CERTIFICACIONES IMPORTAN.

- eIDAS Nivel de garantía Alto

- ISO/IEC 30107-3

- SOC 2 Tipo II

- Certificación del marco de confianza para la identidad y los atributos digitales del Gobierno británico

- Proveedor certificado de G-Cloud

- Reserva Federal Proveedor de Mitigación SIF

- iBeta

- iRAP

- Laboratorio Nacional de Física del Reino Unido (NPL)