11 de junho de 2023

Na atual era digital, a procura de medidas robustas de verificação de identidade e segurança aumentou. Os métodos tradicionais, como as palavras-passe, os códigos de acesso únicos (OTP) e a verificação por videochamada, estão a falhar tanto para as organizações como para os utilizadores.

A verificação biométrica facial destaca-se como a forma mais segura e fácil de provar a identidade em linha, mas existem muitas empresas diferentes por onde escolher.

Para o ajudar, elaborámos um guia completo para garantir que toma uma decisão informada que se alinha perfeitamente com as necessidades da sua organização. Vamos analisar as suas principais considerações ao avaliar os fornecedores de biometria.

1. Avaliar a segurança

O primeiro passo é determinar os níveis de segurança necessários e identificar os riscos na sua própria organização. Quais são as implicações do controlo de contas? Para os bancos, isto pode significar o esvaziamento de uma conta ou o roubo de grandes somas de dinheiro.

Que danos podem ser causados à sua organização se permitir que os criminosos criem contas fraudulentas utilizando uma identidade roubada ou sintética? Se estiver no sector financeiro, os autores de fraudes podem criar contas para branqueamento de capitais e corre o risco de ser processado pelas entidades reguladoras por não ter seguido as directrizes de conhecimento do cliente (KYC) ou de combate ao branqueamento de capitais (AML). Se for um organismo governamental, os autores de fraudes podem roubar dinheiro afetado a prestações sociais.

A escala potencial do problema também deve ser considerada, uma vez que um ataque em grande escala pode levar a milhares de contas comprometidas com sucesso num curto período de tempo.

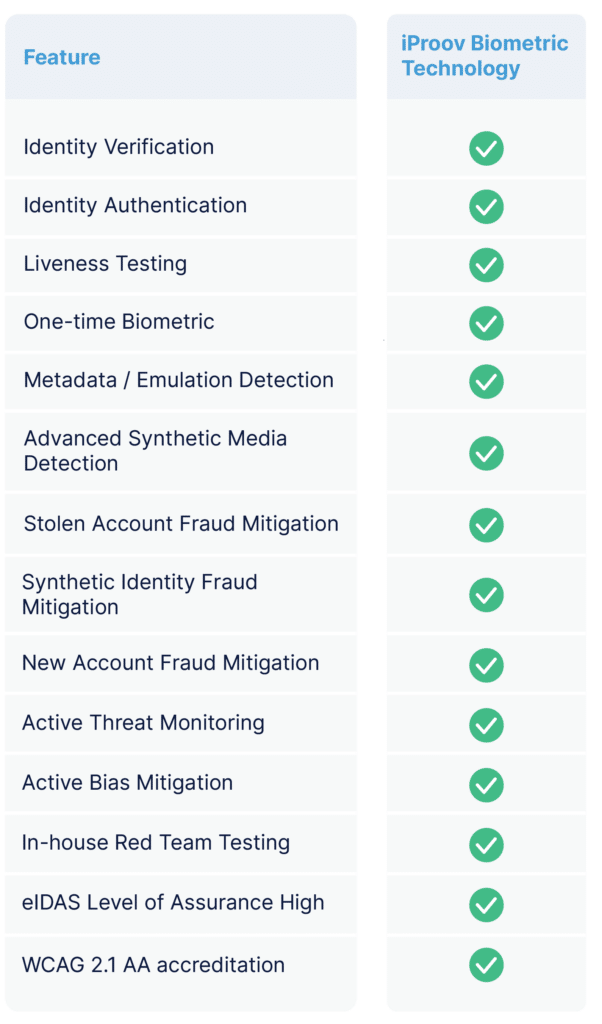

A partir daí, pode avaliar as defesas do fornecedor de biometria. Segue-se uma lista de áreas sobre as quais pode perguntar ao fornecedor:

- Deteção de falsificação:

- Informe-se sobre as capacidades anti-spoofing do fornecedor. Como é que detectam e evitam ataques de apresentação (por exemplo, fotografias, vídeos ou máscaras 3D)? A deteção de ataques de apresentação (PAD) pode detetar ataques como máscaras e impressões em papel.

- A solução pode defender-se contra ataques mais sofisticados contra os quais a indústria atualmente não certifica a defesa - como ataques injectados digitalmente, deepfakes e ataques de IA generativa?

- Determine até que ponto as implementações do fornecedor foram testadas por agências de testes de penetração acreditadas externamente ou pela equipa vermelha do próprio governo.

- Deteção de vivacidade:

- A solução incorpora verificações de vivacidade? Como foi testada e acreditada a sua tecnologia de controlo de vitalidade?

- Que técnicas são utilizadas? A vivacidade de um único quadro oferece pouca proteção às organizações, sendo recomendada a vivacidade de vários quadros. A solução é passiva ou ativa?

- Evolução da segurança:

- Como é que as defesas do fornecedor se mantêm à frente do cenário de ameaças em evolução? Pergunte: como é que se defende contra ameaças de dia zero? Que metadados e imagens estão a analisar como parte dos seus métodos de deteção de ameaças? Como é que protege a integridade do seu software contra ciberataques como os emuladores?

- Um Centro de Operações de Segurança (SOC) é vital para detetar e prevenir a IA generativa, as falsificações profundas, as trocas de rosto e as técnicas de manipulação de metadados numa base contínua.

2. Avaliar a usabilidade e a inclusão

A usabilidade e a inclusividade determinam a forma como a solução biométrica será aceite e abraçada pelos utilizadores. A sua solução biométrica deve poder ser utilizada pela maior parte da população possível. Garantir a inclusividade não só é a coisa certa a fazer, como também expande o seu mercado total endereçável e, por conseguinte, pode maximizar as receitas. Eis algumas áreas a abranger:

- Inclusão: O fornecedor pode demonstrar de que forma está ativamente a mitigar os preconceitos? Eles já oferecem suporte a clientes em várias regiões e para diversas populações de clientes? Treinam os seus algoritmos em diversos conjuntos de dados? A solução é acessível tanto a novatos digitais como a nativos digitais? Pode ser utilizada em qualquer dispositivo - que tipos, marcas e modelos são suportados?

- Certificação: O fornecedor de biometria está em conformidade com as WCAG 2.2 AA e 508?

- Usabilidade e conveniência: Os utilizadores conseguem concluir a autenticação facilmente? Que técnicas são implementadas para apoiar as taxas de conclusão e reduzir o atrito? É possível demonstrar um melhor desempenho e taxas de sucesso elevadas?

3. Abordar as questões de privacidade

Ao selecionar um fornecedor, coloque as seguintes questões:

- Como e onde estão a ser processados e armazenados os dados? Que tipo de medidas de segurança estão em vigor para proteger os dados biométricos recolhidos?

- Como é que o fornecedor está a cumprir os regulamentos? A organização tem certificação ISO 27001, SOC 2 Tipo II?

- Como lida com a retenção de dados, a eliminação e a conformidade com os regulamentos de proteção de dados, como o RGPD?

- Qual é o plano de recuperação de desastres e de continuidade da atividade em caso de falhas do sistema ou outras emergências?

- Para organizações da UE: a sua organização está em conformidade e foi auditada de acordo com o nível de garantia elevado do eIDAS?

4. Comparar a exatidão e o desempenho do sistema

Se uma autenticação falhar, por qualquer razão, a frustração do utilizador aumentará. Isto, por sua vez, afecta a imagem da sua marca e a satisfação do cliente, bem como os custos. Pergunte: qual é a taxa de precisão da sua tecnologia de verificação facial e como é que a mede? Qual é a sua média de tentativas de aprovação e de taxas de conclusão em produção? Avalie as seguintes áreas:

- Número de tentativas para passar: Ao avaliar o desempenho de um produto, pergunte qual o número médio de tentativas que os utilizadores genuínos necessitam para passar na autenticação. Embora o objetivo seja que todos os utilizadores legítimos passem na primeira tentativa, algumas falhas são inevitáveis. A medida em que o número médio de tentativas excede um indica a usabilidade do produto e a taxa de conversão provável. Solicite esta métrica ao fornecedor, juntamente com a dimensão da amostra e o método de cálculo utilizado. Além disso, obtenha feedback dos clientes actuais para ter uma ideia das suas experiências.

- Taxas de falsa aceitação (FAR) e taxas de falsa rejeição (FRR): É importante estabelecer a FRR e a FAR do fornecedor para medir este aspeto quantitativamente. A qualidade da tecnologia de ativação de um fornecedor terá impacto na FAR e na FRR.

- Desempenho com base no dispositivo: Como é que o fornecedor garante um desempenho consistente (taxas de conclusão elevadas) independentemente do dispositivo utilizado?

5. Compreender as suas necessidades de escalabilidade

Ao implementar a autenticação biométrica, muitas organizações não têm a certeza do nível de adoção pelos utilizadores. A procura projectada pode diferir significativamente dos resultados reais. É necessário garantir que a solução escolhida será dimensionada de forma rápida e económica. Se for o próprio a alojar a solução, pode fornecer e pagar os servidores necessários para cobrir todos os resultados? Se optar por um fornecedor baseado na nuvem, avalie o seu historial no tratamento de elevados níveis de procura.

6. Comparar custos

O preço dos sistemas biométricos pode variar e pode incluir diferentes componentes. Por exemplo, alguns fornecedores de nuvem incluem custos de alojamento nos seus preços, enquanto outros esperam que a organização suporte diretamente essas despesas. Para encontrar a melhor opção para o seu orçamento, crie vários modelos de utilização potenciais e trabalhe com o fornecedor para determinar o modelo mais adequado.

Perguntar: Pode fornecer informações sobre a estrutura de custos do seu serviço de verificação biométrica facial, incluindo quaisquer taxas de licenciamento, modelos de subscrição ou custos adicionais?

7. Compreender o nível de intervenção humana do fornecedor

Explore a forma como os fornecedores gerem a intervenção humana nos seus processos. A intervenção manual tem implicações tanto na privacidade como na exatidão. As verificações manuais também carecem de escalabilidade; os fornecedores podem ter dificuldade em duplicar a sua força de trabalho se o volume de trabalho duplicar inesperadamente. Além disso, os sistemas operados por humanos têm dificuldade em identificar de forma consistente e exacta os meios sintéticos, como os deepfakes.

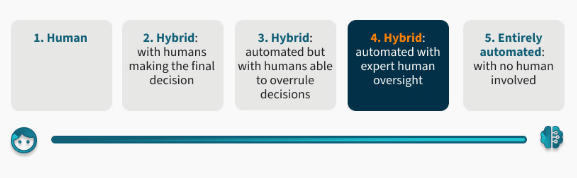

Os processos de verificação biométrica humana, híbrida e automatizada podem ser divididos em cinco categorias:

Para tirar partido das vantagens da tecnologia biométrica, é aconselhável implementar processos de verificação de identidade híbridos e automatizados que recorram a peritos humanos para supervisão em tempo real. Esta abordagem garante resultados fiáveis e consistentes

É de notar que todos os métodos de verificação remota da identidade são vulneráveis a ataques de meios sintéticos (como os deepfakes), quer se trate de chamadas de verificação por vídeo operadas por humanos, de processos híbridos com verificações biométricas faciais e supervisão humana, ou de processos totalmente automatizados. Leia mais sobre as ameaças aos sistemas de verificação remota de identidade aqui.

8. Avaliar o nível de garantia

Considerar:

- O nível de garantia (LoA): O LoA refere-se à certeza que se pode ter de que uma identidade é de facto a "verdadeira" identidade do requerente. Quanto mais elevado for o nível de garantia, mais segura é a identidade e menor é o risco de ataques bem sucedidos, tais como fraude de nova conta, fraude de identidade sintética e usurpação de identidade. Pergunte: Como é que a tecnologia determina a autenticação em tempo real, garantindo que não é uma repetição de uma autenticação anterior? Oferecem diferentes níveis de garantia para acomodar diferentes casos de utilização e apetência pelo risco (por exemplo, acesso de baixa segurança vs. transacções de alta segurança)?

- A perceção de garantia do cliente: Para encontrar o equilíbrio certo entre velocidade e segurança, pense cuidadosamente nos cenários que vai servir. Uma autenticação numa fração de segundo pode não oferecer a segurança necessária se um utilizador estiver a concluir uma transação de elevado valor, mas uma autenticação que demore 30 segundos pode causar frustração.

9. Considerar a implementação e a integração do fornecedor

Pergunte: Como é que a tecnologia é implementada? E, em média, quanto tempo demora a ser implementada na produção? Que tipo de hardware ou software é necessário para integrar a solução de verificação facial na sua infraestrutura existente?

O seu sistema pode tratar um grande número de pedidos simultâneos em tempo real? Qual é a velocidade de processamento e as transacções por segundo (TPS) que pode suportar? Terei um ponto de contacto dedicado? Que medidas serão tomadas para melhorar os nossos resultados comerciais? Como é que posso medir o desempenho? Dispõem de capacidades de elaboração de relatórios em tempo real, 24 horas por dia, 7 dias por semana?

10. Verificar o perfil e as referências do fornecedor

- O fornecedor tem uma forte presença no sector? Está envolvido na definição de normas e trabalha com outras organizações para definir o futuro do sector? O fornecedor ganhou algum prémio? Escolha um fornecedor com boa reputação, com provas dadas, com boas referências e que possa demonstrar uma forte adoção pelo mercado.

- Com quem estão a trabalhar e quais os testes e auditorias a que foram submetidos? Por exemplo, a escolha de um fornecedor com uma base de clientes global pode ser crucial para garantir a imparcialidade e a inclusão.

- É fácil trabalhar com eles? Têm pessoas e processos centrados no cliente? O que é que os seus outros clientes e parceiros dizem sobre eles?

Se quiser saber mais sobre como o iProov pode proteger e simplificar a verificação, autenticação e integração online da sua organização, marque uma demonstração hoje mesmo.