11 Juni 2023

Di era digital saat ini, permintaan akan verifikasi identitas dan langkah-langkah keamanan yang kuat telah melonjak. Metode tradisional seperti kata sandi, One-Time Passcode (OTP), dan verifikasi panggilan video telah membuat organisasi dan pengguna gagal.

Verifikasi wajah biometrik menonjol sebagai cara yang paling aman dan mudah digunakan untuk membuktikan identitas secara online, tetapi ada banyak perusahaan yang dapat dipilih.

Untuk membantu Anda, kami telah menyusun panduan komprehensif untuk memastikan Anda membuat keputusan yang tepat dan selaras dengan kebutuhan organisasi Anda. Mari kita telusuri pertimbangan utama Anda saat mengevaluasi vendor biometrik.

1. Mengevaluasi Keamanan

Langkah pertama adalah menentukan tingkat keamanan yang diperlukan dan mengidentifikasi risiko dalam organisasi Anda sendiri. Apa saja implikasi dari pengambilalihan akun? Bagi bank, ini bisa berarti rekening dikosongkan atau uang dalam jumlah besar dicuri.

Kerusakan apa yang dapat ditimbulkan pada organisasi Anda dengan mengizinkan penjahat membuat akun palsu menggunakan identitas palsu atau identitas palsu? Jika Anda berada di sektor keuangan, penipu bisa membuat akun untuk pencucian uang, dan Anda berisiko dituntut oleh regulator karena tidak mengikuti pedoman kenali-pelanggan-Anda (KYC ) atau anti-pencucian uang (AML ). Jika Anda adalah lembaga Lembaga Pemerintahan, penipu dapat mencuri uang yang dialokasikan untuk tunjangan sosial.

Potensi skala masalah juga harus dipertimbangkan, karena serangan berskala besar dapat menyebabkan ribuan akun berhasil disusupi dalam waktu singkat.

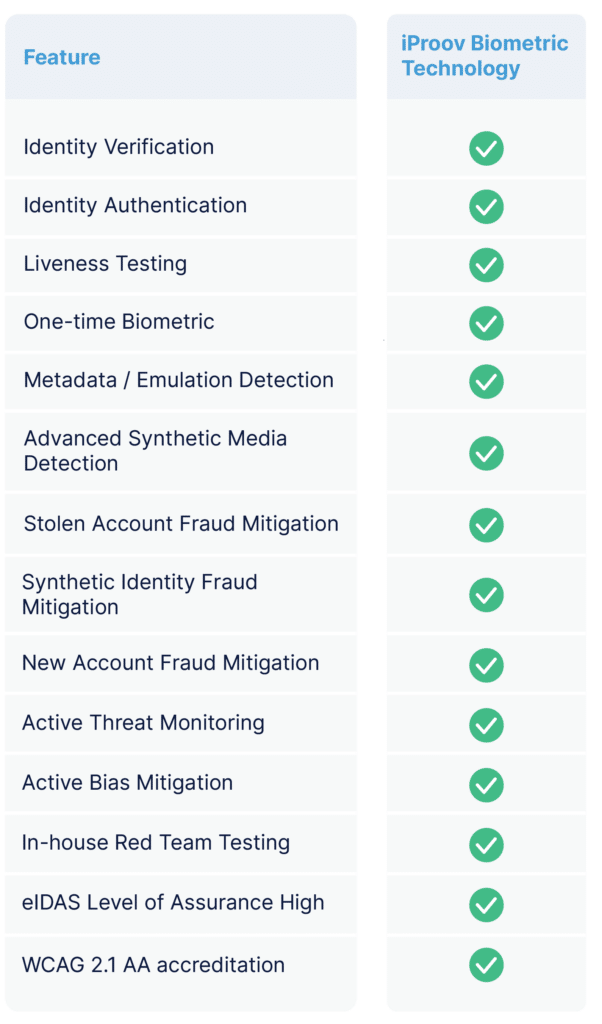

Dari sana, Anda dapat menilai pertahanan vendor biometrik. Berikut ini daftar area yang dapat Anda tanyakan kepada vendor:

- Deteksi penipuan:

- Tanyakan Tentang iProov kemampuan anti-spoofing vendor. Bagaimana mereka mendeteksi dan mencegah serangan presentasi (misalnya, foto, video, atau topeng 3D)? Deteksi serangan presentasi (PAD) dapat mendeteksi serangan seperti topeng dan cetakan kertas.

- Dapatkah Solusi ini bertahan dari serangan yang lebih canggih yang saat ini belum disertifikasi oleh industri - seperti serangan yang disuntikkan secara digital, deepfakes, dan serangan AI generatif?

- Tentukan sejauh mana penerapan vendor telah diuji oleh lembaga pengujian penetrasi yang terakreditasi secara eksternal atau Tim Merah Lembaga Pemerintahan.

- Liveness Detection:

- Apakah Solusi tersebut menyertakan pemeriksaan kelangsungan hidup? Bagaimana teknologi liveness mereka telah diuji dan diakreditasi?

- Teknik apa yang digunakan? Kelincahan bingkai tunggal hanya memberikan sedikit perlindungan bagi organisasi, dan kelincahan bingkai ganda lebih direkomendasikan. Apakah Solusinya pasif atau aktif?

- Keamanan yang terus berkembang:

- Bagaimana pertahanan vendor tetap berada di depan lanskap ancaman yang terus berkembang? Tanyakan: bagaimana Anda mempertahankan diri dari ancaman zero-day? Data meta dan citra apa yang Anda analisis sebagai bagian dari metode deteksi ancaman Anda? Bagaimana Anda melindungi integritas perangkat lunak Anda dari serangan siber seperti emulator?

- Pusat Operasi Keamanan (SOC) sangat penting untuk mendeteksi dan mencegah AI generatif, deepfake, pertukaran wajah, dan teknik manipulasi metadata secara berkelanjutan.

2. Menilai Kegunaan dan Inklusivitas

Kegunaan dan inklusivitas menentukan bagaimana Solusi biometrik akan diterima dan digunakan oleh pengguna. Solusi biometrik Anda harus dapat digunakan oleh bagian terbesar dari populasi. Memastikan inklusivitas bukan hanya hal yang benar untuk dilakukan, tetapi juga memperluas total pasar yang dapat dituju sehingga dapat memaksimalkan pendapatan. Berikut adalah beberapa area yang perlu diperhatikan:

- Inklusivitas: Dapatkah vendor menunjukkan bagaimana mereka secara aktif memitigasi bias? Apakah mereka sudah mendukung pelanggan di berbagai wilayah dan untuk populasi pelanggan yang beragam? Apakah mereka melatih algoritme mereka pada kumpulan data yang beragam? Apakah Solusinya dapat diakses oleh para pemula digital dan juga penduduk asli digital? Dapatkah digunakan di perangkat apa saja - jenis, merek, dan model apa saja yang mereka dukung

- Sertifikasi: Apakah vendor biometrik sesuai dengan WCAG 2.2 AA dan 508?

- Kegunaan dan kenyamanan: Dapatkah pengguna menyelesaikan autentikasi dengan mudah? Teknik apa yang diterapkan untuk mendukung tingkat penyelesaian dan mengurangi gesekan? Dapatkah ini menunjukkan kinerja yang lebih baik dan tingkat keberhasilan yang tinggi?

3. Mengatasi Masalah Privasi

Saat memilih vendor, ajukan pertanyaan-pertanyaan berikut:

- Bagaimana dan di mana data diproses dan disimpan? Jenis tindakan keamanan apa yang tersedia untuk melindungi data biometrik yang dikumpulkan?

- Bagaimana vendor mematuhi peraturan? Apakah organisasi tersebut bersertifikasi ISO 27001, SOC 2 Tipe II?

- Bagaimana Anda menangani penyimpanan, penghapusan, dan kepatuhan terhadap peraturan perlindungan data, seperti GDPR?

- Apa rencana pemulihan bencana dan kesinambungan bisnis jika terjadi kegagalan sistem atau keadaan darurat lainnya?

- Untuk organisasi Uni Eropa: apakah organisasi Anda patuh dan diaudit dengan Tingkat Jaminan Tinggi eIDAS?

4. Bandingkan Akurasi Dan Kinerja Sistem

Jika autentikasi gagal, untuk alasan apa pun, rasa frustrasi pengguna akan meningkat. Hal ini, pada gilirannya, akan memengaruhi citra merek dan kepuasan pelanggan serta biaya. Tanyakan: berapa tingkat akurasi teknologi verifikasi wajah Anda, dan bagaimana Anda mengukurnya? Berapa rata-rata upaya Anda untuk lulus dan tingkat penyelesaian dalam produksi? Evaluasi area-area berikut ini:

- Jumlah percobaan yang harus dilalui: Ketika mengevaluasi performa produk, tanyakan jumlah rata-rata percobaan yang dibutuhkan pengguna asli untuk lulus autentikasi. Meskipun tujuannya adalah agar setiap pengguna yang sah dapat lolos pada percobaan pertama, beberapa kegagalan tidak dapat dihindari. Sejauh mana jumlah rata-rata percobaan melebihi satu mengindikasikan kegunaan produk dan kemungkinan tingkat konversi. Mintalah metrik ini dari vendor, bersama dengan ukuran sampel dan metode perhitungan yang digunakan. Selain itu, kumpulkan umpan balik dari pelanggan yang sudah ada untuk mendapatkan wawasan Tentang iProov pengalaman mereka.

- Tingkat Penerimaan Salah (FAR) dan Tingkat Penolakan Salah (FRR): Penting untuk menetapkan FRR dan FAR vendor untuk mengukurnya secara kuantitatif. Kualitas teknologi liveness vendor akan memengaruhi FAR dan FRR.

- Performa berbasis perangkat: Bagaimana vendor memastikan performa yang konsisten (tingkat penyelesaian yang tinggi) terlepas dari perangkat yang digunakan?

5. Pahami Kebutuhan Skalabilitas Anda

Ketika menerapkan autentikasi biometrik, banyak organisasi yang tidak yakin dengan tingkat adopsi pengguna. Proyeksi permintaan mungkin berbeda secara signifikan dengan hasil yang sebenarnya. Anda perlu memastikan bahwa Solusi yang Anda pilih akan berkembang dengan cepat dan hemat biaya. Jika Anda meng-host Solusi sendiri, dapatkah Anda menyediakan dan membayar server yang dibutuhkan untuk mencakup semua hasil? Jika Anda memilih penyedia berbasis cloud, evaluasi rekam jejak mereka dalam menangani permintaan tingkat tinggi.

6. Bandingkan Biaya

Harga sistem biometrik dapat bervariasi dan mungkin mencakup komponen yang berbeda. Sebagai contoh, beberapa vendor cloud menyertakan biaya hosting dalam harga mereka, sementara vendor lainnya mengharapkan organisasi untuk menanggung biaya ini secara langsung. Untuk menemukan opsi terbaik untuk anggaran Anda, buatlah beberapa model penggunaan potensial dan bekerja sama dengan vendor untuk menentukan model yang paling sesuai.

Menanyakan: Dapatkah Anda memberikan informasi Tentang iProov struktur biaya layanan verifikasi biometrik wajah Anda, termasuk biaya lisensi, model langganan, atau biaya tambahan?

7. Memahami Tingkat Intervensi Manusia dari Vendor

Jelajahi bagaimana vendor mengelola campur tangan manusia dalam proses mereka. Intervensi manual berimplikasi pada privasi dan akurasi. Pemeriksaan manual juga tidak memiliki skalabilitas; vendor mungkin kesulitan untuk menggandakan tenaga kerja mereka jika beban kerja secara tak terduga berlipat ganda. Selain itu, sistem yang dioperasikan oleh manusia sulit untuk secara konsisten dan akurat mengidentifikasi media sintetis seperti deepfakes.

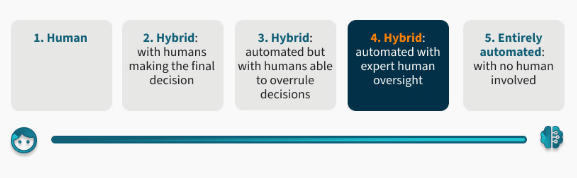

Proses verifikasi biometrik manusia, hibrida, dan otomatis dapat dibagi menjadi lima kategori:

Untuk mendapatkan manfaat dari teknologi biometrik, disarankan untuk menggunakan proses verifikasi identitas hibrida dan otomatis yang memanfaatkan tenaga ahli manusia untuk pengawasan waktu nyata. Pendekatan ini memastikan hasil yang andal dan konsisten

Perlu dicatat bahwa semua metode verifikasi identitas jarak jauh rentan terhadap serangan media sintetis (seperti deepfakes), baik itu panggilan verifikasi video yang dioperasikan oleh manusia, proses hibrida dengan pemeriksaan biometrik wajah dan pengawasan manusia, atau proses yang sepenuhnya otomatis. Baca lebih lanjut Tentang iProov ancaman terhadap sistem verifikasi identitas jarak jauh di sini.

8. Mengevaluasi Tingkat Jaminan

Pertimbangkan:

- Tingkat Jaminan (Level of Assurance/LoA): LoA mengacu pada kepastian yang dapat Anda peroleh bahwa sebuah identitas dapat dipercaya sebagai identitas "sebenarnya" dari pengaku. Semakin tinggi tingkat jaminan, semakin aman identitas tersebut dan semakin rendah risiko serangan yang berhasil seperti penipuan akun baru, penipuan identitas sintetis, dan pengambilalihan identitas. Tanyakan: Bagaimana teknologi menentukan autentikasi waktu nyata, memastikan bahwa itu bukan pengulangan autentikasi sebelumnya? Apakah teknologi tersebut menawarkan tingkat jaminan yang berbeda untuk mengakomodasi berbagai kasus penggunaan dan selera risiko yang berbeda (misalnya, akses dengan keamanan rendah vs. transaksi dengan keamanan tinggi)?

- Persepsi pelanggan Tentang iProov jaminan: Untuk mendapatkan keseimbangan yang tepat antara kecepatan dan keamanan, pikirkan dengan cermat skenario yang akan Anda sajikan. Otentikasi sepersekian detik mungkin tidak memberikan kepastian yang dibutuhkan jika pengguna menyelesaikan transaksi bernilai tinggi, tetapi otentikasi yang membutuhkan waktu 30 detik dapat menyebabkan frustrasi.

9. Pertimbangkan Penerapan dan Integrasi Vendor

Tanyakan: Bagaimana teknologi ini diterapkan? Dan, rata-rata, berapa lama waktu yang dibutuhkan untuk menerapkannya dalam produksi? Perangkat keras atau perangkat lunak seperti apa yang dibutuhkan untuk mengintegrasikan Solusi verifikasi wajah ke dalam infrastruktur Anda yang sudah ada?

Dapatkah sistem Anda menangani sejumlah besar permintaan simultan secara real-time? Berapa kecepatan pemrosesan dan transaksi per detik (TPS) yang dapat ditangani oleh sistem ini? Apakah saya akan mendapatkan titik kontak khusus? Langkah-langkah apa yang akan mereka ambil untuk meningkatkan hasil bisnis kami? Bagaimana cara saya mengukur kinerja? Apakah Anda memiliki kemampuan pelaporan 24/7 dan real-time?

10. Periksa Profil dan Referensi Vendor

- Apakah vendor memiliki kehadiran yang kuat di industri ini? Apakah mereka terlibat dalam menetapkan standar dan bekerja sama dengan organisasi lain untuk menentukan masa depan industri? Apakah vendor pernah memenangkan penghargaan? Pilih vendor yang memiliki reputasi baik, terbukti, memiliki referensi yang baik, dan dapat menunjukkan adopsi pasar yang kuat.

- Dengan siapa mereka bekerja dan pengujian serta audit apa saja yang telah mereka lakukan? Misalnya, memilih vendor dengan basis pelanggan global mungkin sangat penting dalam memberikan jaminan Tentang iProov bias dan inklusivitas.

- Apakah mereka mudah diajak bekerja sama? Apakah mereka memiliki orang-orang dan proses yang berfokus pada pelanggan? Apa yang dikatakan pelanggan dan mitra mereka yang lain Tentang iProov mereka?

Jika Anda ingin mempelajari lebih lanjut Tentang iProov bagaimana iProov dapat mengamankan dan menyederhanakan verifikasi, otentikasi, dan orientasi online organisasi Anda, pesan demo Anda hari ini.