22 de julho de 2025

As câmaras virtuais nativas representam um avanço crítico na fraude de identidade - contornam as medidas de segurança tradicionais, operando dentro das permissões padrão do dispositivo, tornando-as praticamente indetectáveis pelos sistemas convencionais de cibersegurança. Estas ferramentas sofisticadas, mas de fácil acesso, interceptam a alimentação da câmara do dispositivo e injectam sem problemas deepfakes ou conteúdo sintético, aparecendo como fluxos de vídeo legítimos para os sistemas de verificação de identidade.

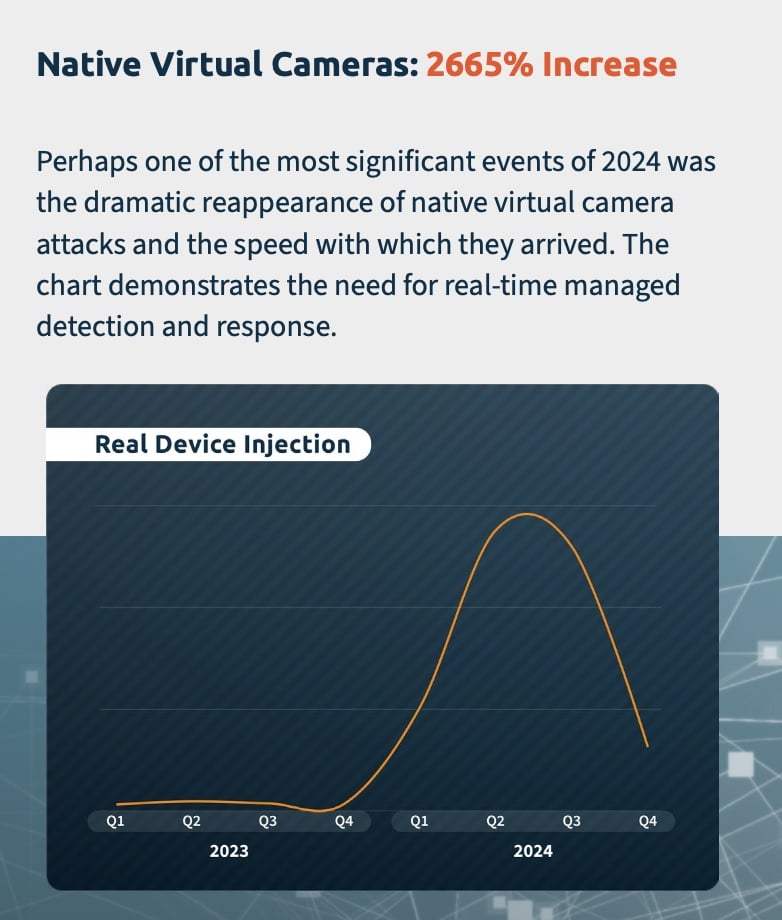

Essa ameaça invisível explodiu em 2.665% em 2024, transformando-se de técnicas experimentais em um dos desafios mais perigosos enfrentados pela verificação remota de identidade em todo o mundo. Conforme revelado no relatório 2025 Threat Intelligence da iProovo que antes exigia conhecimentos técnicos significativos e dispositivos modificados pode agora ser realizado por qualquer pessoa que descarregue uma aplicação, incluindo as disponíveis nas principais lojas de aplicações.

O que são câmaras virtuais nativas?

As câmaras virtuais nativas são aplicações de software que são executadas diretamente nos smartphones e interceptam fluxos de vídeo ao nível do dispositivo. Ao contrário dos métodos de injeção anteriores, que exigiam hardware especializado ou dispositivos enraizados, estes ataques modernos funcionam com permissões de aplicações padrão - as mesmas permissões que concederia a qualquer câmara ou aplicação de vídeo.

Esta evolução representa uma mudança fundamental no panorama das ameaças. A tecnologia deixou de exigir conhecimentos técnicos sofisticados e passou a ser acessível a qualquer pessoa, democratizando técnicas avançadas de fraude de identidade de uma forma sem precedentes.

O aumento alarmante: do experimental ao convencional

O nosso Centro de Operações de Segurança (iSOC) mostram uma clara progressão na evolução dos ataques com câmaras nativas:

- Fase Experimental (2023): Tentativas limitadas de sondagem com capacidades básicas

- Surto de inovação (fevereiro de 2024): Aumento significativo após os avanços nas ferramentas de câmara virtual

- Pico de atividade (Q2 2024): 785 incidentes de ataque semanais detectados

- Mudança tática (final de 2024): Ataques reduzidos mas mais direcionados à medida que os agentes de ameaças se tornam selectivos nos seus alvos

O que torna esta progressão particularmente preocupante é o facto de refletir o sucesso e a maturação mais amplos das tácticas de câmaras virtuais nativas em todo o cenário de ameaças. Não se trata apenas de um avanço tecnológico - representa uma mudança fundamental em que os agentes de ameaças passaram da sondagem experimental para o desenvolvimento de metodologias sofisticadas e comprovadas. Tendo demonstrado a eficácia destes ataques, os criminosos tornaram-se cada vez mais estratégicos na sua implementação, visando sistematicamente as organizações com sistemas de verificação de identidade vulneráveis, ao mesmo tempo que partilham informações sobre técnicas de violação bem sucedidas em redes globais. O crime como serviço está a desenvolver-se a par destas metodologias, à medida que os criminosos partilham e vendem as suas técnicas.

Como as câmaras virtuais nativas enganam o sistema operativo

Compreender como funcionam estes ataques revela porque é que são tão difíceis de detetar e prevenir. A sofisticação não reside na pirataria informática complexa, mas na exploração da forma normal como os dispositivos lidam com as permissões das câmaras:

- Pedido de permissão legítimo: A aplicação maliciosa solicita permissões de câmara padrão idênticas às utilizadas por aplicações de vídeo legítimas, como o Zoom ou o Instagram. Como a nossa equipa de inteligência descobriu, as aplicações maliciosas são mesmo encontradas em lojas de aplicações legítimas. O sistema operativo não vê nada de suspeito e, por isso, não dá qualquer alarme.

- Interceção ao nível do sistema Uma vez concedido o acesso, a aplicação posiciona-se entre a câmara física do dispositivo e qualquer aplicação que solicite vídeo. Isto acontece ao nível do sistema operativo, tornando a interceção completamente invisível.

- Substituição de conteúdos Em vez de passar pelo fluxo real da câmara, a aplicação injecta conteúdo sintético - deepfakes, vídeos pré-gravados ou imagens manipuladas. A aplicação alvo recebe o que parece ser um fluxo de câmara genuíno com metadados e caraterísticas de dispositivo autênticos.

- Entrega sem falhas O sistema de verificação de identidade recebe o fluxo de vídeo fraudulento exatamente como se viesse diretamente da câmara do dispositivo, sem qualquer indicação de que ocorreu uma manipulação.

Porque é que as medidas de segurança tradicionais falham

A sofisticação dos ataques de câmaras virtuais nativas coloca desafios significativos às abordagens de segurança convencionais:

- Estrutura de autorização legítima: Estes ataques operam dentro das permissões padrão do dispositivo, tornando-os difíceis de identificar através da monitorização de permissões.

- Metadados intactos: Ao contrário dos métodos de injeção anteriores, os ataques de câmaras nativas mantêm os metadados e as caraterísticas do dispositivo corretos, contornando muitas verificações tradicionais.

- Não é necessário Root: A descoberta mais preocupante da nossa pesquisa de 2024 foi que esses ataques não exigem dispositivos com root ou jailbroken, tornando a deteção tradicional de root insuficiente como medida de segurança (rooting (ou jailbreaking no iOS) é o processo de obter controlo administrativo total sobre o sistema operativo de um dispositivo, muitas vezes para contornar restrições ou instalar aplicações não autorizadas).

- Distribuição da App Store: Os nossos investigadores descobriram aplicações de câmaras maliciosas em lojas de aplicações do quotidiano, o que mostra como estas ferramentas passaram da dark web para canais de distribuição aparentemente legítimos.

O problema da App Store

A descoberta de uma aplicação de câmara maliciosa numa loja de aplicações convencional constitui um marco significativo na evolução destes ataques. Embora a aplicação tenha sido eventualmente removida da loja oficial após a deteção, continua disponível através de fontes de terceiros, ilustrando a natureza persistente destas ameaças.

Esta evolução tem implicações profundas para as estratégias de segurança. A presença na loja de aplicações dá a estas ferramentas um verniz de legitimidade e aumenta drasticamente a sua potencial distribuição, escalabilidade e alcance.

Para além da biometria: Um desafio de cibersegurança

O aumento dos ataques de câmaras nativas desafia a categorização tradicional das ameaças de verificação de identidade.ameaças à verificação da identidade. Estes ataques existem na intersecção entre a segurança biométrica e a cibersegurança, exigindo estratégias de defesa integradas que abordem ambos os domínios.

Os dados da nossa informação sobre ameaças mostram claramente que uma defesa sólida exige uma forte deteção biométrica da vivacidade e medidas de cibersegurança que funcionem em conjunto. Os padrões de ataque que observámos sugerem que os agentes de ameaças estão a explorar ativamente esta abordagem dupla, visando os pontos fracos onde estes dois domínios de segurança se encontram.

A solução: Como se pode defender contra ataques de câmaras virtuais nativas?

A proteção eficaz contra estes ataques sofisticados exige uma abordagem a vários níveis. Tudo começa com a visibilidade; não se pode defender contra o que não se pode detetar. A capacidade de identificar actividades suspeitas em tempo real é a base de qualquer defesa biométrica eficaz.

1. Deteção e resposta geridas em tempo real

Talvez o mais importante seja o facto de as organizações necessitarem de capacidades de monitorização contínua que possam identificar novos padrões de ataque em tempo real. A rápida evolução destas ameaças significa que as defesas estáticas se tornam rapidamente obsoletas. As medidas de segurança que não se adaptam rapidamente ficam atrás da ameaça, permitindo que novos tipos de ataque passem despercebidos. É por isso que a deteção e a resposta geridas, com sinais em tempo real, são essenciais para manter os sistemas de verificação de identidade resistentes.

2. Deteção dinâmica de vivacidade

Tradicional deteção ativa da vivacidade (baseada em mecanismos de desafio-resposta como piscar os olhos ou virar) é vulnerável a ataques de câmaras nativas porque se baseia em acções previsíveis do utilizador que podem ser replicadas. Quando estes sistemas esperam respostas específicas, como pestanejar ou movimentos da cabeça, o software de câmara virtual pode fornecer imagens sintéticas que espelham esses comportamentos.

A utilização generalizada da deteção ativa da vivacidade impulsionou a procura de ferramentas de ataque de câmaras virtuais nativas, uma vez que foram especificamente concebidas para fornecer os movimentos precisos que estes sistemas exigem. Soluções passivas de deteção de vivacidade, como Dynamic Livenessevitam esta vulnerabilidade ao não fornecerem aos atacantes um modelo previsível de comportamentos a replicar.

O Flashmark™ do iProov ilumina uma sequência única de luz no ecrã que é sempre diferente. Se essa sequência exacta de reflexos não for validada, sabemos que não se trata de uma pessoa real em tempo real.

3. Verificação da integridade do dispositivo

Embora a deteção de raiz por si só já não seja suficiente, as verificações abrangentes da integridade do dispositivo continuam a ser uma importante camada de defesa. Estas devem examinar toda a cadeia de processamento de vídeo e não apenas o estado da raiz do dispositivo.

O futuro das ameaças de câmaras nativas

A trajetória dos ataques de câmaras virtuais nativas sugere uma evolução contínua e uma sofisticação crescente. À medida que as tecnologias de processamento de vídeo e de câmaras legítimas avançam, podemos esperar desenvolvimentos paralelos nas capacidades de ataque.

Particularmente preocupante é a potencial integração destes ataques com outras ameaças emergentes, como as técnicas de conversão de imagem em vídeo identificadas no final de 2024. Estas cadeias de ataque combinadas podem criar desafios extraordinariamente difíceis para os sistemas de verificação de identidade.

Ameaça da câmara nativa: Resumo

Os ataques de câmaras virtuais nativas representam uma mudança fundamental no panorama das ameaças à verificação da identidade. O seu aumento dramático sublinha a necessidade urgente de as organizações reavaliarem as suas estratégias de segurança e implementarem defesas multi-camadas capazes de lidar com esta ameaça em evolução.

O futuro da segurança da identidade não reside numa única tecnologia, mas sim em abordagens abrangentes que integrem a segurança biométrica, a cibersegurança e a informação sobre ameaças em tempo real. À medida que estes ataques continuam a evoluir, as organizações devem manter-se vigilantes e adaptáveis, implementando medidas de segurança que possam evoluir tão rapidamente como as próprias ameaças.

Para obter uma análise abrangente dos ataques de câmaras virtuais nativas e orientações detalhadas sobre como proteger a sua organização, faça o download do Relatório de Inteligência sobre Ameaças 2025 completo do iProov.

Marque uma demonstração com a iProov hoje mesmo para saber como a nossa tecnologia de deteção dinâmica de vivacidade pode ajudar a proteger a sua organização contra ataques de câmaras virtuais nativas.