26 เมษายน 2568

ภัยคุกคามต่อการตรวจสอบตัวตนจากระยะไกลได้เปลี่ยนแปลงไปอย่างสิ้นเชิงแล้ว สิ่งที่เคยเป็นเพียงความท้าทายในการตรวจจับภาพถ่ายที่พิมพ์ออกมาแล้วนำมาจ่อกล้อง ได้พัฒนาไปสู่การโจมตีในระดับอุตสาหกรรมที่ขับเคลื่อนด้วย ปัญญาประดิษฐ์เชิงสร้างสรรค์ เครือข่ายบริการอาชญากรรม และ เครื่องมือแทรกข้อมูลดิจิทัลที่ซับซ้อน

วิธีการยืนยันตัวตนแบบดั้งเดิม เช่น รหัสผ่านแบบใช้ครั้งเดียว กำลังล้มเหลว การยืนยันตัวตนด้วยไบโอเมตริกซ์ใบหน้าได้กลายเป็นหนึ่งในวิธีการที่ปลอดภัยที่สุดสำหรับองค์กรในการตรวจสอบตัวตนของผู้ใช้ทางออนไลน์ แต่ไม่ใช่ทุกระบบไบโอเมตริกซ์จะพร้อมรับมือกับภัยคุกคามที่องค์กรเผชิญในปัจจุบัน

การนำระบบตรวจสอบด้วยไบโอเมตริกมาใช้โดยปราศจากความเข้าใจถึงวิวัฒนาการของภัยคุกคามนั้น เปรียบเสมือนการสร้างระบบป้องกันโดยไม่เข้าใจว่ากำลังป้องกันอะไรอยู่ เพื่อให้มีประสิทธิภาพ โซลูชันต้องมีความยืดหยุ่นต่อภัยคุกคามที่เปลี่ยนแปลงไป และ ต้องมีการจัดการอย่าง tích극 ไม่ใช่เพียงแค่ต้านทานการปลอมแปลงที่รู้จักและเกิดขึ้นแล้วเท่านั้น

ขอบเขตของภัยคุกคาม: สิ่งที่ข้อมูลข่าวกรองภัยคุกคามล่าสุดเปิดเผย

รายงานข่าวกรองภัยคุกคาม iProov ปี 2025 ซึ่งอ้างอิงจากการสังเกตการณ์กิจกรรมทางอาชญากรรมทั่วโลกแบบเรียลไทม์จาก ศูนย์ปฏิบัติการด้านความปลอดภัย (iSOC) ของ iProov ได้บันทึกการเพิ่มขึ้นอย่างไม่เคยปรากฏมาก่อนทั้งในด้านความซับซ้อนและขอบเขตของการโจมตี

มีการเพิ่มขึ้นอย่างมากของการโจมตีด้วยการสลับใบหน้า กล้องเสมือนจริง และ การฉีดข้อมูลดิจิทัล

- การโจมตีด้วยกล้องเสมือนจริงแบบเนทีฟ เพิ่มขึ้น 2,665% ในปี 2024 กลายเป็นช่องทางภัยคุกคามหลัก เนื่องจากเครื่องมือเหล่านี้แทรกซึมเข้าไปในร้านแอปพลิเคชันกระแสหลัก

- การโจมตีด้วยการสลับใบหน้า เพิ่มขึ้นถึง 300% เมื่อเทียบกับปี 2023 โดยผู้โจมตีมุ่งเป้าไปที่ระบบที่ใช้โปรโตคอลตรวจจับความมีชีวิตโดยเฉพาะ

- เครื่องมือโจมตีทั่วไปเพียงสามชนิดก็สามารถสร้าง รูปแบบการโจมตีได้มากกว่า 115,000 แบบ ซึ่งแสดงให้เห็นว่าการทดสอบ ณ จุดเวลาใดเวลาหนึ่งนั้นไม่เพียงพออีกต่อไป

- ในการศึกษาของ iProov พบว่า มีผู้เข้าร่วมเพียง 0.1% เท่านั้นที่ สามารถระบุเนื้อหาปลอมและเนื้อหาจริงได้อย่างถูกต้องทั้งหมด ซึ่งแสดงให้เห็นว่าการตัดสินใจของมนุษย์เพียงอย่างเดียวไม่สามารถป้องกันภัยคุกคามเหล่านี้ได้

ตัวเลขเหล่านี้แสดงให้เห็นถึงการเปลี่ยนแปลงพื้นฐาน การโจมตีแบบง่ายๆ โดยผู้กระทำเพียงคนเดียวได้พัฒนาไปสู่ตลาดที่ซับซ้อนและมีผู้เล่นหลายฝ่าย โดยมีการซื้อขายและใช้งานเครื่องมือที่ทันสมัยโดยผู้กระทำที่มีทักษะต่ำในระดับอุตสาหกรรม คุณสามารถอ่านเพิ่มเติมเกี่ยวกับวิธีการทำงานของระบบนิเวศอาชญากรรมนี้ได้ในบทวิเคราะห์ เครือข่าย Attack-as-a-Service ของเรา

การปรับใช้ระบบความมีชีวิตชีวาแบบคงที่เพียงอย่างเดียวไม่เพียงพออีกต่อไปแล้ว

การตรวจจับความมีชีวิต — การยืนยันว่ามีบุคคลจริงอยู่ ณ จุดบันทึกภาพ — ยังคงมีความสำคัญ แต่ได้กลายเป็นมาตรฐานพื้นฐาน ไม่ใช่ปัจจัยสร้างความแตกต่างอีกต่อไปแล้ว ภัยคุกคามที่องค์กรเผชิญในปัจจุบันนั้นเกินกว่าที่การตรวจจับความมีชีวิตเพียงอย่างเดียวจะแก้ไขได้

บทสนทนาในอุตสาหกรรมได้เปลี่ยนไปแล้ว คำถามไม่ใช่ "คุณมีระบบตรวจจับการมีชีวิตอยู่หรือไม่" อีกต่อไป แต่เป็น "คุณสามารถพิสูจน์ได้หรือไม่ว่าบุคคลนั้นอยู่ ณ จุดที่บันทึกภาพจริง ๆ และสามารถเอาชนะการโจมตีที่ซับซ้อนซึ่งหลีกเลี่ยงกล้องได้อย่างสิ้นเชิง และคุณสามารถทำเช่นนั้นต่อไปได้หรือไม่ แม้ว่าจะมีวิธีการโจมตีใหม่ ๆ เกิดขึ้น?"

การเปลี่ยนแปลงนี้ได้รับการบัญญัติเป็นมาตรฐานสำคัญสองฉบับแล้ว:

NIST SP 800-63-4: มาตรฐานรัฐบาลกลางสหรัฐอเมริกาฉบับใหม่

สถาบันมาตรฐานและเทคโนโลยีแห่งชาติของสหรัฐอเมริกา (NIST) ได้เผยแพร่ NIST SP 800-63-4 ซึ่งเป็นการปรับปรุงแนวทางการระบุตัวตนดิจิทัลครั้งแรกนับตั้งแต่ปี 2017 มาตรฐานใหม่นี้ได้กำหนดมาตรการควบคุมเฉพาะสำหรับการโจมตีแบบแทรกข้อมูลและการปลอมแปลงสื่อ โดยกำหนดให้ระบบไบโอเมตริกซ์ในระดับการรับรองตัวตนระดับ 2 (IAL2) ขึ้นไปต้องใช้การตรวจจับการโจมตีแบบนำเสนอข้อมูล และวิเคราะห์สื่อเพื่อหาลายเซ็นของเนื้อหาที่สร้างโดย AI และ deepfake

iProov เป็น ผู้จำหน่ายระบบไบโอเมตริกรายแรกและรายเดียวที่ได้รับการรับรองอย่างอิสระว่าตรงตามข้อกำหนดเหล่านี้

CEN/TS 18099: มาตรฐานการตรวจจับการโจมตีแบบฉีดข้อมูล

CEN/TS 18099 เป็นมาตรฐานการทดสอบแรกที่ออกแบบมาโดยเฉพาะเพื่อประเมินความสามารถของระบบไบโอเมตริกในการตรวจจับและป้องกันภัยคุกคามจากการฉีดข้อมูล iProov Dynamic Liveness เป็นโซลูชันแรกและโซลูชันเดียวที่ได้รับการรับรองระดับ CEN/TS 18099 ระดับสูง (Ingenium ระดับ 4) ซึ่งเป็นระดับสูงสุดของการทดสอบอิสระ หลังจากได้รับการประเมินโดยห้องปฏิบัติการไบโอเมตริก Ingenium ที่ได้รับการรับรองมาตรฐาน ISO/IEC 17025

ตลอดระยะเวลาการทดสอบกว่า 40 วัน ไม่พบวิธีการโจมตีแบบฉีดข้อมูล (injection attack) ใดๆ ที่ประสบความสำเร็จต่อระบบของ iProov

ใบรับรองเหล่านี้มีความสำคัญ เพราะเป็นการเปลี่ยนจากคำกล่าวอ้างทางการตลาดไปสู่หลักฐานที่ได้รับการตรวจสอบอย่างอิสระและผ่านการทดสอบจากห้องปฏิบัติการ เรียนรู้เพิ่มเติมเกี่ยวกับใบรับรองทั้งหมดของ iProov ได้ที่นี่

ระบบบริหารจัดการภัยคุกคามเชิงรุกช่วยป้องกันภัยคุกคามที่เปลี่ยนแปลงและไม่แน่นอนได้อย่างไร

สถาปัตยกรรมด้านการป้องกันของ iProov สร้างขึ้นบนเสาหลักที่เชื่อมโยงกันสามประการ แต่ละประการเสริมซึ่งกันและกัน และเมื่อรวมกันแล้วจะสร้างแบบจำลองความปลอดภัยที่ความสามารถใดความสามารถหนึ่งเพียงอย่างเดียวไม่สามารถเทียบได้

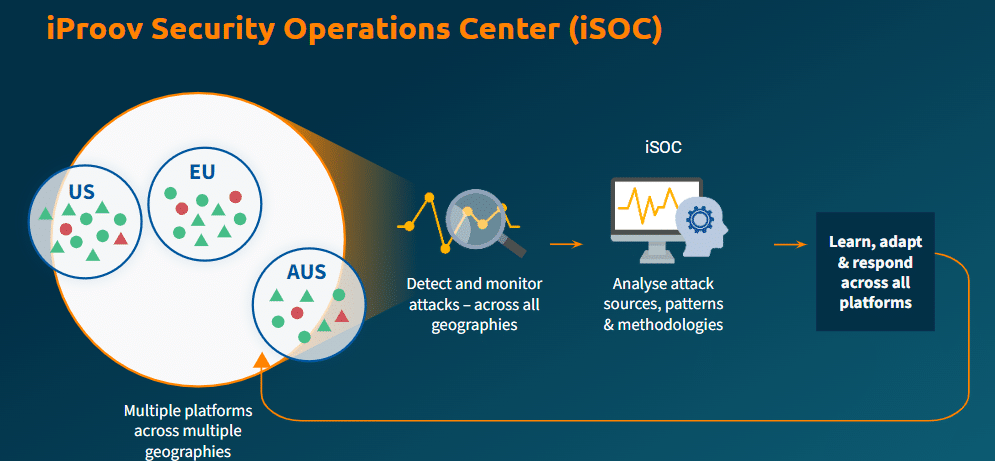

เสาหลักที่ 1: iSOC — ระบบข่าวกรองภัยคุกคามทางชีวเมตริกซ์ระบบแรกของอุตสาหกรรม

ศูนย์ปฏิบัติการรักษาความปลอดภัย iProov (iSOC) เป็นระบบข่าวกรองภัยคุกคามทางชีวเมตริกและการจัดการภัยคุกคามเชิงรุกระดับโลกแห่งแรกของอุตสาหกรรม

iProov ใช้ iSOC ในการตรวจสอบการรับส่งข้อมูลแบบเรียลไทม์เพื่อตรวจจับรูปแบบการโจมตีในทุกกลุ่มลูกค้า ทุกภูมิภาค ทุกอุปกรณ์ และทุกแพลตฟอร์ม これにより ทำให้สามารถตรวจสอบและเรียนรู้จากแหล่งที่มา รูปแบบ และวิธีการโจมตีได้อย่างต่อเนื่อง ช่วยให้ระบบป้องกันก้าวล้ำนำหน้าภัยคุกคามที่เปลี่ยนแปลงไปอยู่เสมอ

ทำไมเรื่องนี้ถึงสำคัญ?

เมื่อเครื่องมือหรือวิธีการโจมตีเจาะระบบได้สำเร็จแล้ว ก็จะถูกเผยแพร่อย่างรวดเร็ว โดยทั่วไปแล้วผ่านทางดาร์กเว็บหรือ เครือข่ายบริการอาชญากรรม และสามารถขยายขนาดได้อย่างรวดเร็วมาก หากไม่มีข้อมูลเชิงลึกเกี่ยวกับการพัฒนาของการโจมตี ก็จะทำให้การจัดลำดับความสำคัญของการป้องกันหรือทำความเข้าใจว่าพฤติกรรมของผู้โจมตีเปลี่ยนแปลงไปอย่างไรเป็นเรื่องยากมาก

ทำไมผู้จำหน่ายรายอื่นถึงไม่สามารถสร้าง iSOC ขึ้นมาได้?

ไม่มีผู้ให้บริการระบบไบโอเมตริกรายอื่นใดที่ให้บริการเทียบเท่าได้ เหตุผลก็คือเรื่องของโครงสร้าง: ในการดำเนินการปฏิบัติการข่าวกรองภัยคุกคามระดับโลกเกี่ยวกับการโจมตีทางไบโอเมตริก คุณต้องมีสามสิ่งพร้อมกัน:

- การตรวจสอบยืนยันบนระบบคลาวด์ — เพื่อดูปริมาณการใช้งานทั้งหมดของลูกค้าทุกรายแบบเรียลไทม์

- ฐานลูกค้าขนาดใหญ่ในภาคส่วนที่ต้องการความน่าเชื่อถือสูง เช่น ภาครัฐ ธนาคาร และหน่วยงานชายแดน ทำให้สามารถสังเกตเห็นรูปแบบการโจมตีที่หลากหลายและซับซ้อนได้

- ทีมงานวิทยาศาสตร์เฉพาะทาง ประกอบด้วย นักวิทยาศาสตร์คอมพิวเตอร์ แฮกเกอร์เชิงจริยธรรม และผู้เชี่ยวชาญด้านข่าวกรองภัยคุกคาม ที่แปลงข้อมูลดิบให้เป็นการอัปเดตด้านการป้องกัน

หากขาดองค์ประกอบทั้งสามนี้ ผู้ให้บริการอาจขาดความสามารถในการมองเห็นภาพรวม (สำหรับโมเดลแบบติดตั้งในองค์กร) ขาดความหลากหลายของภัยคุกคาม (สำหรับฐานลูกค้าขนาดเล็กหรือเฉพาะภาคส่วนเดียว) หรือขาดความเชี่ยวชาญในการดำเนินการตามสิ่งที่พบเห็น

iSOC ส่งมอบ:

- การตรวจจับแบบเรียลไทม์: การโจมตีจะถูกตรวจพบและตรวจสอบทันทีที่เกิดขึ้น

- การแบ่งปันข้อมูลข่าวสาร: ลูกค้าทุกรายจะได้รับประโยชน์จากการตรวจจับการโจมตีที่เกิดขึ้นกับลูกค้าทุกราย ไม่ว่าจะอยู่ในภูมิภาคหรือภาคส่วนใดก็ตาม

- การปรับตัวอย่างต่อเนื่อง: การอัปเดตด้านความปลอดภัยจะถูกนำไปใช้ทั่วโลกโดยไม่ก่อให้เกิดการหยุดชะงักต่อองค์กรหรือผู้ใช้ปลายทาง

94% ขององค์กรเห็นพ้องต้องกันว่าพันธมิตรด้านความปลอดภัยทางชีวเมตริกควรให้บริการที่พัฒนาอย่างต่อเนื่อง ไม่ใช่แค่ผลิตภัณฑ์ซอฟต์แวร์ iSOC คือวิธีการที่ iProov มอบสิ่งนั้น เรียนรู้เพิ่มเติมเกี่ยวกับเหตุผลที่การป้องกันที่พัฒนาอย่างต่อเนื่องมีความสำคัญในยุค AI

เสาหลักที่ 2: การตรวจสอบยืนยันบนระบบคลาวด์ในฐานะสถาปัตยกรรมด้านความปลอดภัย

การตรวจสอบบนระบบคลาวด์ไม่ใช่แค่ทางเลือกในการใช้งานเท่านั้น แต่เป็นการตัดสินใจด้านความปลอดภัยเชิงสถาปัตยกรรม ซึ่งช่วยให้สามารถใช้งานฟังก์ชันต่างๆ ที่ไม่สามารถทำได้ในรูปแบบการตรวจสอบบนอุปกรณ์หรือในสถานที่

การตรวจสอบจะเกิดขึ้นในระบบคลาวด์ ไม่ใช่บนอุปกรณ์ หากผู้โจมตีสามารถ เจาะระบบอุปกรณ์ ได้ทั้งทางกายภาพหรือทางดิจิทัล เช่น ด้วยมัลแวร์เรียกค่าไถ่ การตรวจสอบก็จะไม่ได้รับผลกระทบ เนื่องจากแยกออกจากช่องโหว่ที่อาจเกิดขึ้นบนอุปกรณ์

ระบบคลาวด์เป็นหัวใจสำคัญของ iSOC iProov ตรวจสอบและวิเคราะห์การโจมตีแบบเรียลไทม์ เนื่องจาก กระบวนการตรวจสอบเกิดขึ้นในระบบคลาวด์ ซึ่งทำให้มองเห็นภาพรวมของสภาพแวดล้อมการทำงานได้อย่างสมบูรณ์ — ซึ่งโซลูชันบนอุปกรณ์ไม่สามารถทำได้

การอัปเดตจะถูกใช้งานทันที การใช้งาน SDK บนระบบคลาวด์หมายความว่าการอัปเดตด้านความปลอดภัยจะถูกใช้งานจากฝั่งเซิร์ฟเวอร์โดยไม่ต้องทำการแก้ไขอุปกรณ์ด้วยตนเอง ระบบป้องกันและอัลกอริทึมมีการพัฒนาอย่างต่อเนื่อง ทำให้การโจมตีทำได้ยากขึ้นอย่างมาก

ระบบรักษาความปลอดภัยไบโอเมตริกแบบติดตั้งในองค์กรนั้นคงที่นับตั้งแต่เริ่มส่งมอบ แต่ภัยคุกคามนั้นเปลี่ยนแปลงได้ เรียนรู้เพิ่มเติมเกี่ยวกับความปลอดภัยไบโอเมตริกแบบคลาวด์เทียบกับแบบติดตั้งบนอุปกรณ์

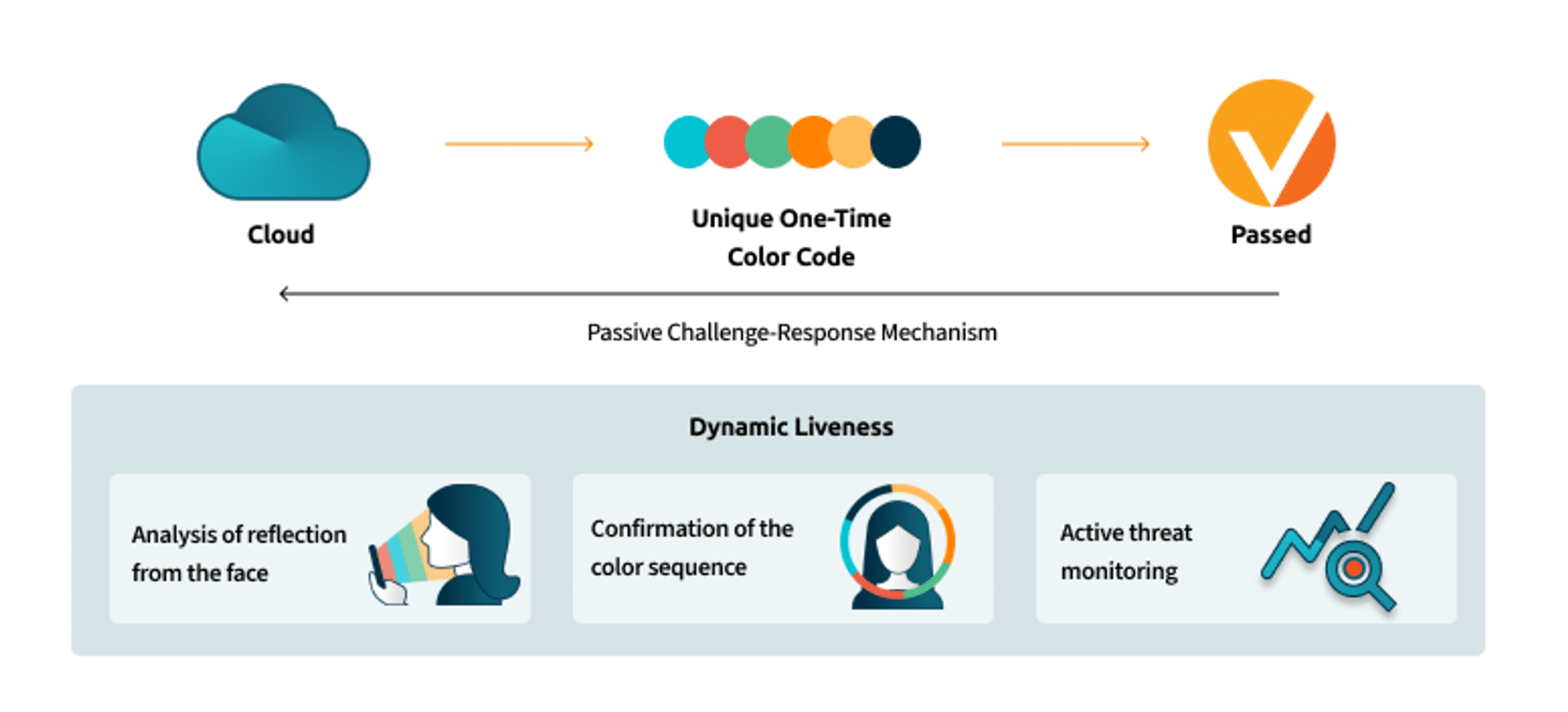

เสาหลักที่ 3: Flashmark — ข้อมูลไบโอเมตริกที่ไม่ซ้ำกันต่อเซสชัน

เทคโนโลยี Flashmark ที่ได้รับการจดสิทธิบัตรของ iProov จะส่งลำดับสีที่ไม่ซ้ำกันและคาดเดาไม่ได้ไปยังหน้าจออุปกรณ์ของผู้ใช้ในระหว่างการตรวจสอบแต่ละครั้ง การสะท้อนของลำดับแสงนี้จากใบหน้าของผู้ใช้จะถูกวิเคราะห์เพื่อยืนยันว่าบุคคลนั้นอยู่จริง — เป็นมนุษย์สามมิติที่กำลังตรวจสอบอยู่ ณ ขณะนี้

ระบบนี้ทำงานอย่างไร? ลำดับสีที่สะท้อนจากใบหน้าต้องตรงกับลำดับสีที่อุปกรณ์ได้รับคำสั่งให้แสดง หากภาพดูสมจริงแต่ลำดับสีผิด ระบบจะระบุว่าเป็นการปลอมแปลง เนื่องจากแต่ละลำดับมีเอกลักษณ์เฉพาะตัวและหมดอายุทันทีหลังการใช้งาน จึงไม่สามารถเล่นซ้ำ ดักจับ หรือบันทึกไว้ล่วงหน้าได้

กลไกนี้ทำงาน โดยอัตโนมัติอย่างสมบูรณ์ — ไม่จำเป็นต้องหันศีรษะ พยักหน้า กระพริบตา หรือออกคำสั่งใดๆ ผู้ใช้เพียงแค่มองไปที่กล้อง และกระบวนการจะเสร็จสมบูรณ์ภายในไม่กี่วินาที

เรื่องนี้สำคัญด้วยเหตุผลสองประการ:

- ความปลอดภัย: ในแต่ละเซสชันจะสร้างข้อมูลไบโอเมตริกที่ไม่ซ้ำกัน ซึ่งหากถูกขโมยไปจะไม่มีประโยชน์ เพราะไม่สามารถนำกลับมาใช้ใหม่ได้อีก

- ความครอบคลุม: การตรวจสอบแบบไม่เชิงรุกช่วยหลีกเลี่ยงอุปสรรคด้านการเข้าถึงที่เกิดจากการตรวจสอบแบบเชิงรุก iProov เป็น ไปตามมาตรฐาน WCAG 2.2 AA และ Section 508 โดยมีอัลกอริทึมที่ได้รับการฝึกฝนบนชุดข้อมูลที่สมดุลและทดสอบประสิทธิภาพในสภาพแวดล้อมการใช้งานจริงสำหรับทุกช่วงอายุ เพศ และสีผิว

สามเสาหลักทำงานร่วมกัน

ส่วนประกอบทั้งสามนี้รวมกันเป็นสถาปัตยกรรมแบบบูรณาการเดียว Flashmark สร้างข้อมูลเฉพาะสำหรับแต่ละเซสชัน กระบวนการตรวจสอบบนคลาวด์จะประมวลผลข้อมูลนั้นในสภาพแวดล้อมที่ป้องกันการปลอมแปลง และทำให้ iSOC สามารถมองเห็นข้อมูลแบบเรียลไทม์ได้ iSOC ตรวจจับรูปแบบที่เกิดขึ้นใหม่และส่งการอัปเดตเพื่อป้องกันไปยังลูกค้าทั้งหมดพร้อมกัน วงจรป้อนกลับนี้ – ตรวจจับ วิเคราะห์ ปรับตัว และใช้งาน – คือสิ่งที่ทำให้ระบบรักษาความปลอดภัยของ iProov พัฒนาไปเรื่อย ๆ แทนที่จะหยุดนิ่ง

สิ่งนี้จะช่วยปกป้องผู้ใช้และองค์กรของคุณจากภัยคุกคามในอนาคตและภัยคุกคามที่ยังไม่เป็นที่รู้จัก และที่สำคัญที่สุดคือ ทุกอย่างจะได้รับการจัดการให้คุณอย่างต่อเนื่องในรูปแบบบริการต่อเนื่อง

ค่าใช้จ่ายของการทำผิดพลาดในเรื่องนี้

การสนทนาทางวิดีโอปลอมแปลง (deepfake) เพียงครั้งเดียว ทำให้บริษัท Arup สูญเสียเงิน 25 ล้านดอลลาร์สหรัฐ จากการโอนเงินที่ฉ้อโกง ผู้ปฏิบัติการจากประเทศที่ถูกคว่ำบาตรโดย OFAC ได้แทรกซึมเข้าไปในบริษัทกว่า 300 แห่งโดยใช้ตัวกรอง deepfake เพื่อผ่านการสัมภาษณ์ทางวิดีโอระยะไกล 62% ขององค์กรประสบกับการโจมตีด้วย deepfake ในปีที่ผ่านมา

คำถามสำหรับองค์กรใดๆ ที่ใช้การตรวจสอบด้วยไบโอเมตริกซ์ไม่ใช่ “เราสามารถลงทุนในระบบป้องกันที่แข็งแกร่งที่สุดได้หรือไม่?” แต่เป็น “เราสามารถยอมรับความผิดพลาดได้หรือไม่?”

โซลูชันไบโอเมตริกของ iProov ได้รับความไว้วางใจจากองค์กรต่างๆ ที่คำตอบของคำถามนั้นมีความสำคัญสูงสุด ได้แก่ กระทรวงความมั่นคงแห่งมาตุภูมิของสหรัฐอเมริกา กระทรวงมหาดไทยของสหราชอาณาจักร GovTech สิงคโปร์ สำนักงานสรรพากรของออสเตรเลีย ING UBS และ ID.me

รายงานข่าวกรองภัยคุกคาม iProov ปี 2025 นำเสนอข้อมูลเชิงลึกสุดพิเศษเกี่ยวกับวิธีการโจมตี เครื่องมือ และผู้ก่อภัยคุกคามที่ iSOC ตรวจพบ ดาวน์โหลดรายงานฉบับเต็มได้ที่นี่

เพื่อเรียนรู้ว่า iProov สามารถปกป้ององค์กรของคุณจากภัยคุกคามที่เปลี่ยนแปลงไปได้อย่างไร โปรดจองการสาธิต