26 de abril de 2025

As ameaças à verificação remota de identidade mudaram radicalmente. O que antes era um desafio de detectar fotos impressas apresentadas às câmeras evoluiu para um ataque em escala industrial impulsionado por IA generativa, redes de “Crime-as-a-Service” e sofisticadas ferramentas de injeção digital.

Os métodos tradicionais de autenticação – como os códigos de acesso de uso único – estão falhando. A verificação biométrica facial surgiu como um dos métodos mais seguros para as organizações verificarem a identidade dos usuários online. Mas nem todos os sistemas biométricos estão preparados para as ameaças que as organizações enfrentam atualmente.

Implementar a verificação biométrica sem ter uma visão clara de como as ameaças evoluem é como construir defesas sem entender contra o que se está defendendo. Para serem eficazes, as soluções devem ser resilientes ao cenário de ameaças em constante evolução egerenciadas ativamente — não apenas resistentes a tentativas de falsificação conhecidas e já estabelecidas.

A dimensão da ameaça: o que revelam as informações mais recentes sobre ameaças

O Relatório de Inteligência de Ameaças da iProov 2025, baseado em observações em tempo real de atividades criminosas em todo o mundo realizadas pelo Centro de Operações de Segurança (iSOC) da iProov, documenta um aumento sem precedentes na sofisticação e na escala dos ataques.

Aumento acentuado no uso de troca de rostos, câmeras virtuais integradas e ataques de injeção digital

- Os ataques por meio decâmeras virtuais nativas aumentaram 2.665%em 2024, tornando-se o principal vetor de ameaças à medida que essas ferramentas se infiltraram nas principais lojas de aplicativos.

- Os ataques de troca de rosto aumentaram 300%em relação a 2023, com os agentes maliciosos visando especificamente sistemas que utilizam protocolos de detecção de vida.

- Mais de 115.000 combinações potenciais de ataque são possíveis a partir de apenas três ferramentas de ataque comuns, o que ressalta por que os testes pontuais não são mais suficientes.

- Apenas 0,1% dos participantes de um estudo da iProov identificou corretamente todos os conteúdos deepfake e reais, demonstrando que o julgamento humano por si só não é capaz de proteger contra essas ameaças.

Esses números representam uma mudança fundamental. Os ataques simples, perpetrados por indivíduos isolados, evoluíram para um mercado complexo e com múltiplos participantes, no qual ferramentas sofisticadas são compradas, vendidas e utilizadas por agentes pouco qualificados em escala industrial. Você pode ler mais sobre como esse ecossistema criminoso funciona em nossa análise das redes de “ataque como serviço”.

As implantações estáticas de liveness, por si só, já não são suficientes

A detecção de presença — que confirma se uma pessoa real e viva está presente no momento da captura — continua sendo essencial. Mas tornou-se um requisito básico, não um diferencial. As ameaças que as organizações enfrentam hoje vão além do que a detecção de presença por si só pode resolver.

O debate no setor mudou. A questão já não é “você dispõe de detecção de presença?”; agora é“você consegue comprovar que a pessoa está realmente presente no momento da captura E neutralizar ataques sofisticados que contornam totalmente a câmera — e consegue continuar fazendo isso à medida que surgem novos métodos de ataque?”

Essa mudança está agora codificada em duas normas de referência:

NIST SP 800-63-4: A nova norma federal dos EUA

O Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) divulgoua norma NIST SP 800-63-4— a primeira atualização de suas Diretrizes de Identidade Digital desde 2017. A nova norma introduz controles específicos para ataques de injeção e mídias falsificadas, determinando que os sistemas biométricos no Nível de Garantia de Identidade 2 (IAL2) e superiores devem implementar a detecção de ataques de apresentação E analisar as mídias em busca de indícios de conteúdo gerado por IA e deepfakes.

CEN/TS 18099: Norma para detecção de ataques por injeção

A norma CEN/TS 18099é a primeira norma de testes especificamente concebida para avaliar a capacidade dos sistemas biométricos de detectar e neutralizar ameaças baseadas em injeção. O iProov Dynamic Liveness é a primeira e única solução a atingir o Nível Alto da CEN/TS 18099 (Nível 4 da Ingenium) — o nível mais elevado de testes independentes — após avaliação realizada pelos Laboratórios Biométricos Ingenium, acreditados pela ISO/IEC 17025.

Durante mais de 40 dias de testes, não foi identificado nenhum método eficaz de ataque por injeção contra o sistema da iProov.

Essas certificações são importantes porque levam a discussão para além das alegações de marketing, apresentando evidências verificadas de forma independente e testadas em laboratório.Saiba mais sobre o conjunto completo de certificações da iProov aqui.

Como a gestão proativa de ameaças protege contra ameaças em constante evolução e desconhecidas

A arquitetura de defesa da iProov assenta em três pilares interligados. Cada um reforça os outros e, juntos, criam um modelo de segurança que nenhuma capacidade isolada consegue igualar.

Pilar 1: iSOC — O primeiro sistema biométrico de inteligência contra ameaças do setor

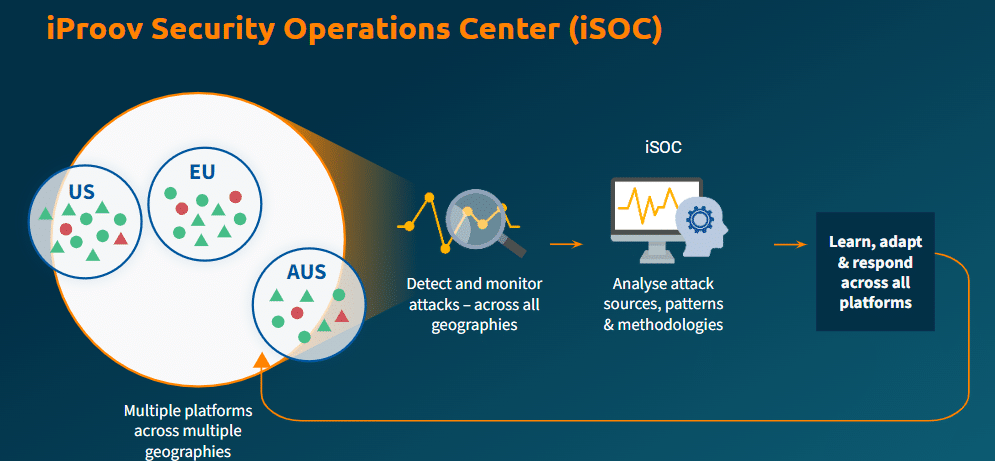

O Centro de Operações de Segurança da iProov (iSOC)é o primeiro sistema global do setor dedicado à inteligência biométrica contra ameaças e ao gerenciamento ativo de ameaças.

Por meio do iSOC, a iProov monitora o tráfego em tempo real para detectar padrões de ataque em todos os clientes, regiões geográficas, dispositivos e plataformas. Isso proporciona monitoramento contínuo e aprendizado sobre as fontes, os padrões e as metodologias de ataque — mantendo as defesas à frente do cenário de ameaças em constante evolução.

Por que isso é importante?

Assim que as ferramentas ou metodologias de ataque conseguem invadir um sistema, elas são rapidamente compartilhadas — geralmente na dark web ou emredes de Crime-as-a-Service— e podem se espalhar com grande rapidez. Sem visibilidade sobre como os ataques estão evoluindo, torna-se muito difícil priorizar as defesas ou compreender como o comportamento dos invasores está mudando.

Por que os outros fornecedores não conseguem replicar o iSOC?

Nenhum outro fornecedor de soluções biométricas oferece nada comparável. A razão é de natureza arquitetônica: para conduzir uma operação global de inteligência contra ameaças relacionadas a ataques biométricos, são necessários três elementos simultaneamente:

- Verificação baseada na nuvem— para visualizar todo o tráfego de todos os clientes em tempo real.

- Uma base de clientes suficientemente ampla em setores de alta segurança— governos, bancos, agências de fronteira — para observar padrões de ataque diversos e sofisticados.

- Uma equipe científica especializada— composta por cientistas da computação, hackers éticos e especialistas em inteligência de ameaças — que transforma informações brutas em atualizações defensivas.

Sem esses três elementos, um fornecedor carece de visibilidade (modelos locais), carece de diversidade de ataques (base de clientes pequena ou restrita a um único setor) ou carece da expertise necessária para agir com base no que observa.

O iSOC oferece:

- Detecção em tempo real:os ataques são identificados e investigados assim que ocorrem.

- Inteligência compartilhada:todos os clientes se beneficiam da detecção de ataques contra qualquer cliente, em todas as regiões e setores.

- Adaptação contínua:as atualizações de segurança são implementadas globalmente sem causar interrupções para as organizações ou usuários finais.

94% das organizações concordam que um parceiro de segurança biométrica deve oferecer um serviço em constante evolução, e não apenas um produto de software. O iSOC é a forma como a iProov concretiza isso.Saiba mais sobre por que uma defesa em constante evolução é importante na era da IA.

Pilar 2: Verificação baseada em nuvem como arquitetura de segurança

A verificação baseada em nuvem não é apenas uma opção de implantação. Trata-se de uma decisão de segurança arquitetônica que possibilita recursos impossíveis de serem alcançados em modelos locais ou no próprio dispositivo.

A verificação ocorre na nuvem, e não no dispositivo.Se um invasor conseguircomprometer um dispositivofisicamente ou digitalmente — com ransomware, por exemplo —, a verificação não será afetada, pois está separada das possíveis vulnerabilidades do dispositivo.

A nuvem é o motor do iSOC.O iProov monitora e analisa ataques em tempo real,poisa verificação ocorre na nuvem. Isso proporciona total visibilidade sobre o ambiente de execução — algo que as soluções instaladas no dispositivo simplesmente não conseguem oferecer.

As atualizações são implementadas instantaneamente.A implantação do SDK baseada na nuvem significa que as atualizações de segurança são implementadas no servidor, sem a necessidade de aplicar patches manualmente nos dispositivos. As defesas e os algoritmos evoluem continuamente, dificultando significativamente a vida dos invasores.

A segurança de um sistema biométrico instalado no local permanece inalterada desde o momento em que é entregue. O panorama das ameaças, porém, não.Saiba mais sobre a segurança biométrica na nuvem versus a segurança no próprio dispositivo.

Pilar 3: Flashmark — Dados biométricos exclusivos por sessão

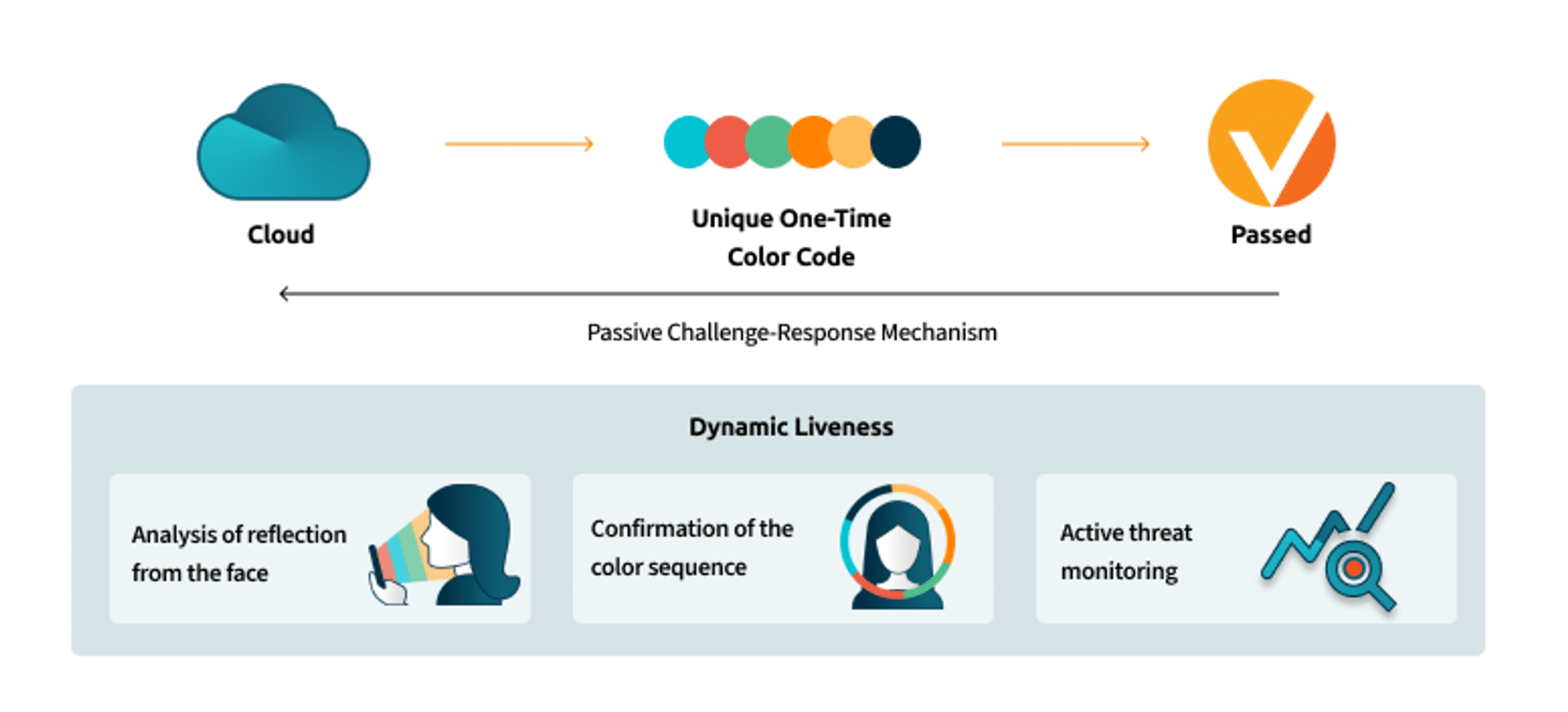

A tecnologiaFlashmark, patenteada pela iProov, envia uma sequência única e imprevisível de cores para a tela do dispositivo do usuário durante cada sessão de verificação. O reflexo dessa sequência de luz no rosto do usuário é analisado para confirmar que a pessoa está realmente presente — um ser humano real e tridimensional, realizando a verificação neste exato momento.

Como isso funciona?A sequência de cores refletida pelo rosto deve corresponder à sequência que o dispositivo foi programado para exibir. Se a imagem parecer realista, mas a sequência de cores estiver errada, o sistema identifica uma falsificação. Como cada sequência é única e expira imediatamente após o uso, ela não pode ser reproduzida, interceptada ou pré-gravada.

Esse mecanismo é totalmente passivo — não é necessário virar a cabeça, acenar com a cabeça, piscar os olhos nem dar instruções verbais. Basta o usuário olhar para a câmera, e o processo é concluído em segundos.

Isso é importante por duas razões:

- Segurança:Cada sessão gera dados biométricos únicos que, mesmo que sejam roubados, não têm valor, pois nunca podem ser reutilizados.

- Inclusão:A verificação passiva evita as barreiras de acessibilidade criadas pelos desafios ativos. O iProov estáem conformidade com as diretrizes WCAG 2.2 AA e a Seção 508, com algoritmos treinados em conjuntos de dados equilibrados e testados em ambiente de produção para garantir um bom desempenho independentemente da idade, gênero e tom de pele.

Os três pilares trabalhando em conjunto

Esses três componentes formam uma única arquitetura integrada. O Flashmark gera dados exclusivos para cada sessão. A verificação baseada em nuvem processa esses dados em um ambiente à prova de adulterações e fornece visibilidade em tempo real ao iSOC. O iSOC detecta padrões emergentes e envia atualizações defensivas a todos os clientes simultaneamente. Esse ciclo de retroalimentação — detectar, analisar, adaptar, implementar — é o que torna a segurança da iProov evolutiva, em vez de estática.

Em última análise, isso ajuda a proteger seus usuários e sua organização contra ameaças futuras e ainda desconhecidas. E, o melhor de tudo, tudo isso é gerenciado para você como um serviço contínuo.

O custo de cometer esse erro

Uma única videochamada com deepfakecustou à Arup US$ 25 milhõesem transferências fraudulentas. Agentes de países sancionados pelo OFAC se infiltraram em mais de 300 empresas usando filtros de deepfake para passar em entrevistas por vídeo à distância.62% das organizações sofreram um ataque de deepfakeno último ano.

A questão para qualquer organização que utilize verificação biométrica não é “temos recursos para investir na defesa mais robusta?”, mas sim “podemos nos dar ao luxo de errar?”.

As soluções biométricas da iProov contam com a confiança das organizações para as quais a resposta a essa pergunta é de suma importância: oDepartamento de Segurança Interna dos EUA, oMinistério do Interior do Reino Unido,a GovTech de Cingapura, aReceita Federal da Austrália,o ING,o UBS ea ID.me.

O Relatório de Inteligência de Ameaças da iProov de 2025 oferece informações exclusivas sobre as metodologias de ataque, as ferramentas e os agentes de ameaças observados pelo iSOC.Baixe o relatório completo aqui.

Para saber como o iProov pode proteger sua organização contra o cenário de ameaças em constante evolução,agende uma demonstração.