26 avril 2025

Les menaces pesant sur la vérification d'identité à distance ont radicalement changé. Ce qui n'était autrefois qu'un simple défi consistant à détecter des photos imprimées présentées devant une caméra s'est transformé en une attaque à grande échelle, alimentée par l'IA générative, les réseaux de « Crime-as-a-Service » et des outils sophistiqués d'injection numérique.

Les méthodes d'authentification traditionnelles – telles que les codes d'accès à usage unique – ne sont plus à la hauteur. La vérification biométrique faciale s'est imposée comme l'une des méthodes les plus sûres permettant aux entreprises de vérifier l'identité des utilisateurs en ligne. Mais tous les systèmes biométriques ne sont pas à la hauteur des menaces auxquelles les entreprises sont confrontées aujourd'hui.

Mettre en place une vérification biométrique sans avoir une vision claire de l'évolution des menaces revient à ériger des défenses sans comprendre contre quoi on se protège. Pour être efficaces, les solutions doivent être capables de s'adapter à l'évolution du paysage des menaces etfaire l'objet d'une gestion active – elles ne doivent pas se contenter de résister aux tentatives d'usurpation d'identité connues et bien établies.

L'ampleur de la menace : ce que révèlent les dernières données sur les menaces

Lerapport « iProov Threat Intelligence Report 2025 », qui s'appuie sur les observations en temps réel des activités criminelles à l'échelle mondiale menées par le Centre des opérations de sécurité (iSOC) d'iProov, fait état d'une intensification sans précédent de la sophistication et de l'ampleur des attaques.

Forte augmentation des applications de remplacement de visages, des caméras virtuelles intégrées et attaques par injection numérique

- Les attaques par caméra virtuelle native ont augmenté de 2 665 %en 2024, devenant ainsi le principal vecteur de menace à mesure que ces outils s'infiltraient dans les boutiques d'applications grand public.

- Les attaques par échange de visages ont bondi de 300 %par rapport à 2023, les cybercriminels ciblant spécifiquement les systèmes qui utilisent des protocoles de détection de présence.

- Plus de 115 000 combinaisons d'attaques potentielles sont possibles à partir de seulement trois outils d'attaque courants, ce qui explique pourquoi les tests ponctuels ne suffisent plus.

- Seuls 0,1 % des participants à une étude menée par iProov ont correctement identifié tous les contenus deepfake et authentiques, ce qui démontre que le jugement humain seul ne suffit pas à se prémunir contre ces menaces.

Ces chiffres témoignent d'un changement radical. Les attaques simples menées par des « loups solitaires » ont évolué pour donner naissance à un marché complexe impliquant de multiples acteurs, où des outils sophistiqués sont achetés, vendus et déployés par des individus peu qualifiés à une échelle industrielle. Pour en savoir plus sur le fonctionnement de cet écosystème criminel, consultez notre analyse des réseaux « Attack-as-a-Service ».

Les déploiements basés uniquement sur la validité statique ne suffisent plus

La détection de présence — qui permet de confirmer qu'une personne réelle et vivante est présente au moment de la capture — reste essentielle. Mais elle est désormais considérée comme un minimum requis, et non plus comme un facteur de différenciation. Les menaces auxquelles les organisations sont confrontées aujourd'hui vont bien au-delà de ce que la détection de présence peut à elle seule résoudre.

Le débat dans le secteur a évolué. La question n'est plus « disposez-vous d'un système de détection de présence ? », mais« pouvez-vous prouver que la personne est réellement présente au moment de la capture ET contrer les attaques sophistiquées qui contournent complètement la caméra — et pouvez-vous continuer à le faire à mesure que de nouvelles méthodes d'attaque apparaissent ? »

Cette évolution est désormais codifiée dans deux normes phares :

NIST SP 800-63-4 : la nouvelle norme fédérale américaine

L'Institut national américain des normes et des technologies (NIST) a publiéla norme NIST SP 800-63-4, qui constitue la première mise à jour de ses lignes directrices sur l'identité numérique depuis 2017. Cette nouvelle norme introduit des mesures de contrôle spécifiques contre les attaques par injection et les supports falsifiés, et impose aux systèmes biométriques de niveau d'assurance d'identité 2 (IAL2) et supérieur de mettre en œuvre une détection des attaques de présentation ET d'analyser les supports à la recherche de signatures de contenus générés par l'IA et de deepfakes.

CEN/TS 18099 : Norme relative à la détection des attaques par injection

La norme CEN/TS 18099est la première norme d'essai spécialement conçue pour évaluer la capacité des systèmes biométriques à détecter et à contrer les menaces par injection. iProov Dynamic Liveness est la première et unique solution à avoir obtenu le niveau « High » (niveau 4 d'Ingenium) de la norme CEN/TS 18099 — le plus haut niveau d'évaluation indépendante — à l'issue d'une évaluation réalisée par les laboratoires biométriques Ingenium, accrédités selon la norme ISO/IEC 17025.

Au cours de plus de 40 jours de tests, aucune méthode d'attaque par injection n'a pu être mise au point contre le système d'iProov.

Ces certifications sont importantes car elles permettent de passer des simples arguments marketing à des preuves vérifiées de manière indépendante et testées en laboratoire.Pour en savoir plus sur l'ensemble des certifications d'iProov, cliquez ici.

Comment la gestion active des menaces permet de se prémunir contre les menaces en constante évolution et inconnues

L'architecture de défense d'iProov repose sur trois piliers interdépendants. Chacun d'entre eux renforce les autres, et ensemble, ils forment un modèle de sécurité qu'aucune fonctionnalité prise isolément ne peut égaler.

Pilier n° 1 : iSOC — Le premier système biométrique de renseignements sur les menaces du secteur

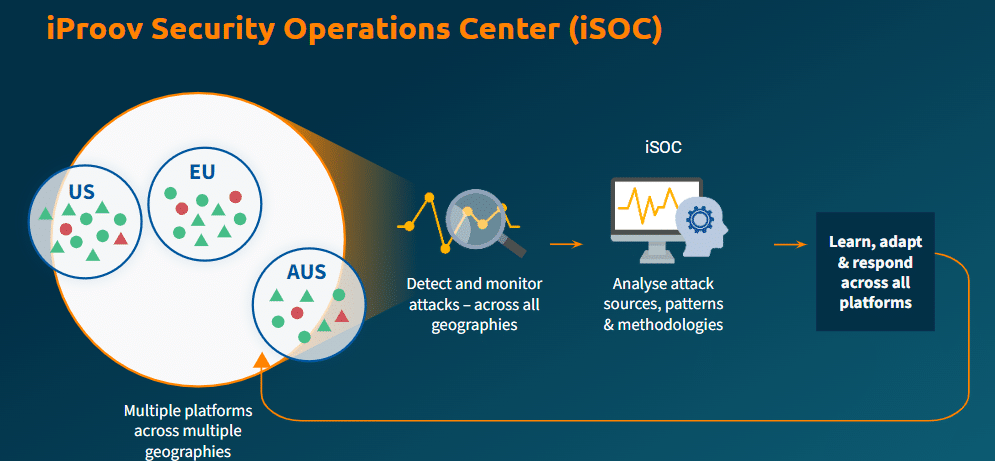

Le Centre des opérations de sécurité iProov (iSOC)est le premier système mondial de renseignement biométrique sur les menaces et de gestion active des menaces du secteur.

Grâce à iSOC, iProov surveille le trafic en temps réel afin de détecter les schémas d'attaque chez l'ensemble de ses clients, sur toutes les zones géographiques, tous les appareils et toutes les plateformes. Cela permet une surveillance continue et une analyse des sources, des schémas et des méthodes d'attaque, ce qui permet aux défenses de garder une longueur d'avance sur un paysage des menaces en constante évolution.

Pourquoi est-ce important ?

Dès que des outils ou des méthodes d'attaque parviennent à pénétrer un système, ils sont rapidement diffusés — généralement sur le dark web ou au seinde réseaux de « Crime-as-a-Service »— et peuvent se propager très rapidement. Sans visibilité sur l'évolution des attaques, il devient très difficile de hiérarchiser les mesures de défense ou de comprendre comment le comportement des attaquants évolue.

Pourquoi les autres fournisseurs ne parviennent-ils pas à reproduire le modèle iSOC ?

Aucun autre fournisseur de solutions biométriques ne propose de service comparable. La raison est d'ordre architectural : pour mener une opération mondiale de renseignement sur les menaces liées aux attaques biométriques, trois éléments sont indispensables simultanément :

- Vérification dans le cloud— pour visualiser l'ensemble du trafic de tous les clients en temps réel.

- Une base de clients suffisamment importante dans les secteurs à haut niveau de sécurité— administrations publiques, banques, services frontaliers — pour observer des schémas d'attaque variés et sophistiqués.

- Une équipe scientifique spécialisée— composée d'informaticiens, de hackers éthiques et d'experts en renseignements sur les menaces — qui transforme les données brutes en mises à jour de sécurité.

Sans ces trois éléments, un fournisseur souffre soit d'un manque de visibilité (modèles sur site), soit d'un manque de diversité des menaces (clientèle restreinte ou issue d'un seul secteur), soit d'un manque d'expertise pour tirer parti de ce qu'il observe.

L'iSOC tient ses promesses :

- Détection en temps réel :les attaques sont repérées et analysées dès qu'elles se produisent.

- Partage des informations :chaque client bénéficie des informations relatives aux attaques détectées chez n'importe quel autre client, quelle que soit sa zone géographique ou son secteur d'activité.

- Adaptation continue :les mises à jour de sécurité sont déployées à l'échelle mondiale sans perturber le fonctionnement des entreprises ni gêner les utilisateurs finaux.

94 % des entreprises s'accordent à dire qu'un partenaire spécialisé dans la sécurité biométrique doit proposer un service évolutif, et pas seulement un logiciel. C'est grâce à iSOC qu'iProov répond à cette attente.Découvrez pourquoi une défense évolutive est essentielle à l'ère de l'IA.

Pilier 2 : La vérification dans le cloud en tant qu'architecture de sécurité

La vérification dans le cloud n'est pas simplement un choix de déploiement. Il s'agit d'un choix architectural en matière de sécurité qui offre des fonctionnalités impossibles à mettre en œuvre dans les modèles sur appareil ou sur site.

La vérification s'effectue dans le cloud, et non sur l'appareil.Si un pirate parvient àcompromettrephysiquement ou numériquementun appareil— à l'aide d'un ransomware, par exemple —, la vérification n'est pas affectée, car elle est dissociée des vulnérabilités potentielles de l'appareil.

Le cloud est au cœur d'iSOC.iProov surveille et analyse les attaques en temps réel,carla vérification s'effectue dans le cloud. Cela offre une visibilité totale sur l'environnement d'exécution, ce que les solutions embarquées ne peuvent tout simplement pas offrir.

Les mises à jour sont déployées instantanément.Grâce au déploiement du SDK dans le cloud, les mises à jour de sécurité sont déployées côté serveur, sans qu'il soit nécessaire de corriger manuellement les appareils. Les mécanismes de défense et les algorithmes évoluent en permanence, ce qui complique considérablement la tâche des pirates.

La sécurité d'un système biométrique sur site est figée dès sa mise en service. Ce n'est pas le cas des menaces.Découvrez les différences entre la sécurité biométrique dans le cloud et celle sur appareil.

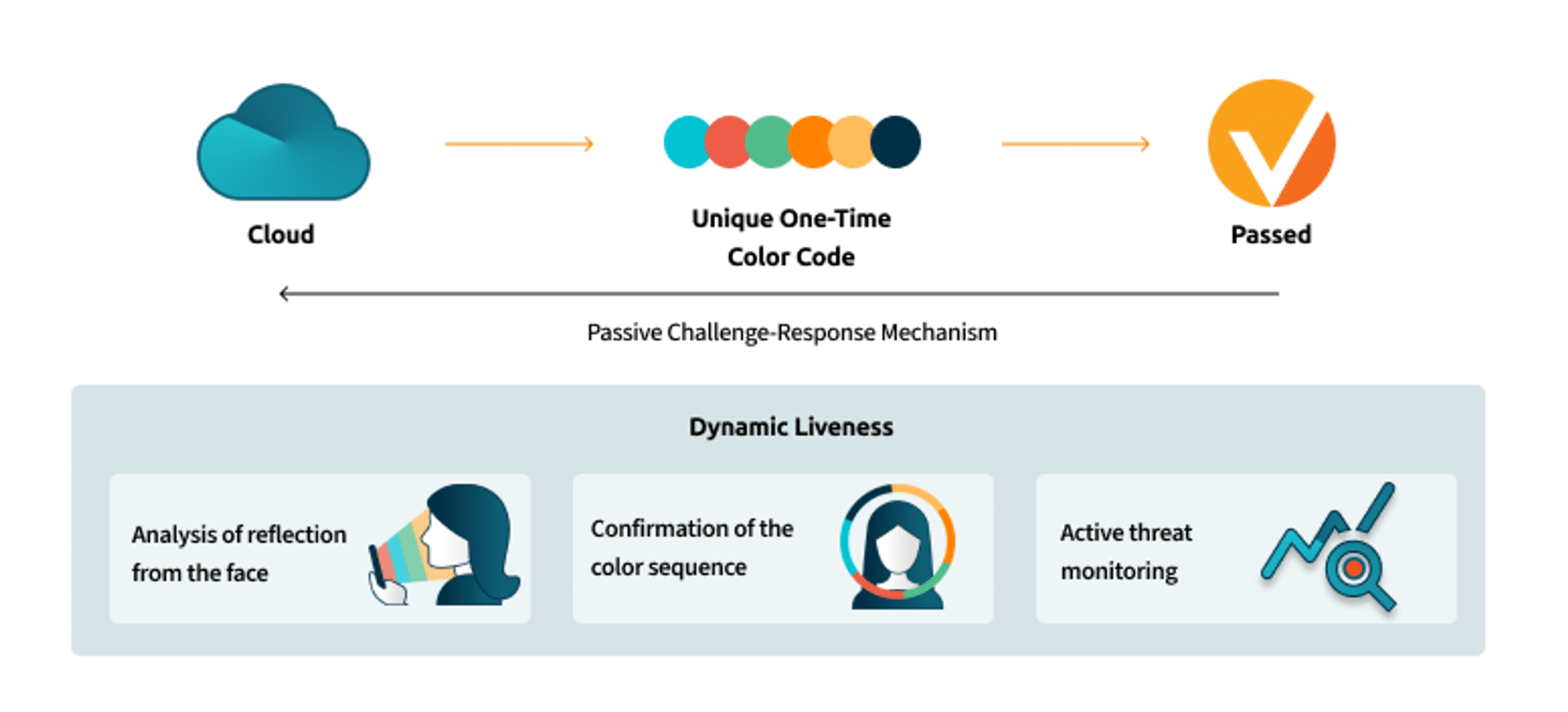

Pilier 3 : Flashmark — Données biométriques uniques par session

La technologieFlashmarkbrevetée d'iProov envoie une séquence de couleurs unique et aléatoire sur l'écran de l'appareil de l'utilisateur lors de chaque session de vérification. La réflexion de cette séquence lumineuse sur le visage de l'utilisateur est analysée afin de confirmer que la personne est bien présente — un être humain réel et en trois dimensions, en train de s'identifier à cet instant précis.

Comment cela fonctionne-t-il ?La séquence de couleurs réfléchie par le visage doit correspondre à celle que l'appareil a reçu pour l'afficher. Si l'image semble réaliste mais que la séquence de couleurs est erronée, le système détecte une tentative de fraude. Chaque séquence étant unique et expirant immédiatement après son utilisation, elle ne peut être ni rejouée, ni interceptée, ni préenregistrée.

Ce mécanisme est entièrement passif: il ne nécessite ni mouvement de tête, ni hochement de tête, ni clignement des yeux, ni instruction vocale. Il suffit à l'utilisateur de regarder la caméra pour que le processus s'effectue en quelques secondes.

Cela est important pour deux raisons :

- Sécurité :chaque session génère des données biométriques uniques qui, même en cas de vol, n'ont aucune valeur, car elles ne peuvent en aucun cas être réutilisées.

- Inclusion :la vérification passive permet d'éviter les obstacles à l'accessibilité créés par les tests actifs. iProov estconforme aux normes WCAG 2.2 AA et à la Section 508; ses algorithmes ont été entraînés sur des ensembles de données équilibrés et testés en conditions réelles pour garantir des performances optimales, quels que soient l'âge, le sexe et la couleur de peau.

Les trois piliers agissant de concert

Ces trois composantes forment une architecture unique et intégrée. Flashmark génère des données uniques pour chaque session. La vérification dans le cloud traite ces données dans un environnement inviolable et offre à iSOC une visibilité en temps réel. iSOC détecte les nouvelles tendances et diffuse simultanément des mises à jour défensives à tous les clients. C'est cette boucle de rétroaction – détection, analyse, adaptation, déploiement – qui fait que la sécurité d'iProov est évolutive plutôt que statique.

Au final, cela contribue à protéger vos utilisateurs et votre organisation contre les menaces futures et encore inconnues. Et, cerise sur le gâteau, tout est géré pour vous dans le cadre d'un service continu.

Les conséquences d'une erreur

Une seule visioconférence utilisant la technologie deepfakea coûté 25 millions de dollars à Arupen virements frauduleux. Des agents issus de pays soumis à des sanctions de l'OFAC ont infiltré plus de 300 entreprises en utilisant des filtres deepfake pour passer avec succès des entretiens vidéo à distance.62 % des organisations ont été victimes d'une attaque par deepfakeau cours de l'année écoulée.

Pour toute organisation qui utilise la vérification biométrique, la question n'est pas « avons-nous les moyens de nous doter du système de défense le plus résilient ? », mais « pouvons-nous nous permettre de nous tromper ? »

Les solutions biométriques d'iProov ont gagné la confiance des organisations pour lesquelles la réponse à cette question revêt une importance capitale : leDépartement américain de la Sécurité intérieure, leHome Office britannique,GovTech Singapour,l'Administration fiscale australienne,ING,UBS etID.me.

Le rapport 2025 d'iProov sur les renseignements en matière de menaces offre un aperçu exclusif des méthodes d'attaque, des outils et des auteurs de menaces observés par l'iSOC.Téléchargez le rapport complet ici.

Pour découvrir comment iProov peut protéger votre entreprise contre les menaces en constante évolution,réservez une démonstration.