März 12, 2025

Der Aufbau von Vertrauen im Internet ist heute wichtiger - und schwieriger - denn je. Wie kann man das Vertrauen eines persönlichen Treffens in einer digitalen Umgebung wiederherstellen? Diese Herausforderung steht im Mittelpunkt des Identitätsnachweises, dem grundlegenden Prozess, der sichere digitale Interaktionen ermöglicht.

Ganz gleich, ob Sie ein einfaches Konto bei PayPal oder Venmo eröffnen, auf staatliche Leistungen zugreifen oder Ihre Identität für juristische Dokumente verifizieren möchten, die Kernanforderung bleibt gleich: die Einrichtung vertrauenswürdiger digitaler Identitäten, die sichere Ferninteraktionen ermöglichen. Auch wenn dieAnwendungsfälle und Risikoprofile variieren und dieseSzenarien unterschiedliche Sicherheitsniveaus erfordern, hängen sie alle von einem soliden Identitätsnachweis von Anfang an ab.

Kürzlich bekannt gewordene Sicherheitsverletzungen machen die Gefahr und das Ausmaß moderner Angriffsmethoden deutlich, wie z. B. der Knowbe4-Vorfall oder die Greasy-Opal-Operation. Die Daten des Federal Bureau of Investigation (FBI) zeigen, dass identitätsbezogene kriminelle Aktivitäten allein im Jahr 2023 Verluste in Höhe von 8,8 Milliarden Dollar verursacht haben, und eine andere Studie aus dem Jahr 2024 hat ergeben, dass 75 % der Unternehmen haben Erfahrung mit mindestens einen Fall von Deepfake-Betrug erlebt haben.

Der Identitätsnachweis ist nicht nur eine Compliance-Anforderung, sondern ein geschäftlicher Imperativ. Eine zentrale Herausforderung in dieser digitalen Landschaft besteht darin, sicherzustellen, dass die Person, die versucht, ihre Identität zu verifizieren, eine echte Person ist (d. h. kein Deepfake), die richtige Person (die mit ihrer behaupteten Identität übereinstimmt) und in Echtzeit authentifiziert wird.

Was ist der Unterschied zwischen Identitätsnachweis und Identitätsüberprüfung?

Definition des Identitätsnachweises

Der Begriff Identitätsnachweis bezieht sich auf den gesamten Prozess der Erstellung und Überprüfung des Identitätsprofils einer Person. Dazu gehört das Sammeln und Auswerten verschiedener Beweismittel - wie staatlich ausgestellte Ausweisdokumente, biometrische Daten oder persönliche Informationen - um die Echtheit und Legitimität der behaupteten Identität zu bestimmen.

Definition der Identitätsüberprüfung

Bei der Identitätsprüfung wird bestätigt, dass eine Person diejenige ist, die sie vorgibt zu sein. Sie ist eine Teilmenge des Identitätsprüfungsprozesses und konzentriert sich auf die Validierung der angegebenen Informationen anhand zuverlässiger und maßgeblicher Quellen. Bei der Identitätsüberprüfung werden die Echtheit und Gültigkeit von Identitätsdokumenten überprüft, biometrische Daten verglichen oder persönliche Informationen mit vertrauenswürdigen Datenbanken abgeglichen. Die Identitätsüberprüfung soll sicherstellen, dass die behauptete Identität echt und aktuell ist und zu der Person gehört, die sie angibt.

Hauptunterschiede:

- Umfang: Der Identitätsnachweis ist breiter angelegt und umfasst die Sammlung mehrerer Beweise zur Feststellung der Identität. Bei der Identitätsüberprüfung liegt der Schwerpunkt auf der Validierung der bereitgestellten Informationen anhand maßgeblicher Quellen.

- Analogie: Beim Identitätsnachweis wird ein umfassendes Identitätsprofil erstellt, während bei der Identitätsüberprüfung eine genaue Überprüfung zur Unterstützung dieses Profils durchgeführt wird.

Beide zielen darauf ab, das Betrugsrisiko zu verringern, den unbefugten Zugriff auf sensible Informationen oder Systeme zu verhindern und eine zuverlässige Verbindung zwischen einer realen Identität und einer digitalen oder Online-Persona herzustellen. Der Identitätsnachweis ist ein entscheidender Schritt in vielen Onboarding-Prozesseinsbesondere in Branchen mit strengen gesetzlichen Anforderungen (wie Finanzdienstleistungen, Gesundheitswesen und Behörden, einschließlich Personalwesen).

Wichtige Einsicht: Die Beziehung zwischen Überprüfung und Nachweis unterstreicht ein entscheidendes Sicherheitsprinzip, da Der Identitätsnachweis kann nur so zuverlässig sein wie das ursprüngliche Identitätsprüfungsverfahren. Zum Beispiel: Wenn eine synthetische Identität während der ersten Identitätsprüfung erfolgreich in das System ein, werden nachfolgende Überprüfungen - egal wie streng sie sind - lediglich diese betrügerische Identität bestätigen. Dies führt zu einem gefährlichen Kaskadeneffekt, bei dem alle künftigen Transaktionen und Zugriffsentscheidungen auf einer kompromittierten Grundlage beruhen.

Denken Sie an den Fall von Adam Arena, der mit seinen Mitverschwörern ein Netzwerk synthetischer Identitäten schuf, um über 1 Million Dollar von Banken zu stehlen. Sie pflegten diese falschen Identitäten jahrelang und bauten sich eine legitime Kredithistorie auf, bevor sie "ausbrachen", d. h. die Kreditlimits ausschöpften und spurlos verschwanden. Die Masche war so erfolgreich, dass Arena sie wiederholte und während der Pandemie das Paycheck Protection Program der US-Regierung ins Visier nahm. Lesen Sie hier mehr über synthetischen Identitätsbetrug.

Letztlich ist der Identitätsnachweis ein umfassender Prozess zur Feststellung der Identität einer Person, während die Identitätsüberprüfung ein entscheidender Schritt innerhalb dieses Prozesses ist - ähnlich wie die Know Your Customer (KYC) ist Teil des umfassenderen Rahmens für die Bekämpfung der Geldwäsche (Anti-Money Laundering, AML).

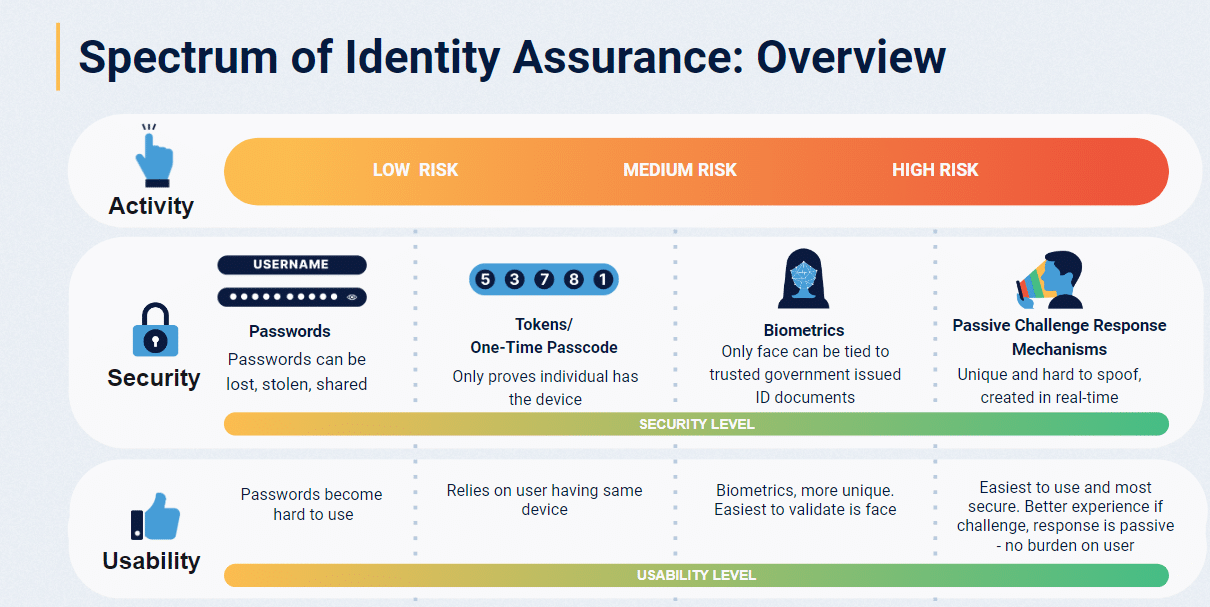

Verstehen des Spektrums der Identitätssicherung

Der Identitätsnachweis erfolgt über verschiedene Sicherheitsstufenwie sie in internationalen Normen wie ISO/IEC 29115 definiert sind. Diese Stufen reichen von einer einfachen Überprüfung für Szenarien mit geringem Risiko bis hin zu hochentwickelten Methoden für kritische Anwendungen:

- Stufe 1 (Minimal Assurance): Geeignet für den Zugriff auf grundlegende Informationen oder Dienste mit minimalem Risiko. Beispiele hierfür sind Newsletter-Abonnements oder einfacher Zugang zu Foren.

- Stufe 2 (gewisses Vertrauen): Geeignet für Standard-Verbraucherdienstleistungen, wie z. B. Konten im elektronischen Handel oder grundlegende Finanzdienstleistungen.

- Stufe 3 (Hohe Vertrauenswürdigkeit): Erforderlich für Finanzdienstleistungen, das Gesundheitswesen und andere regulierte Branchen, in denen die Identitätssicherheit entscheidend ist.

- Stufe 4 (sehr hohes Vertrauen): Unverzichtbar für Behördendienste, hochriskante Finanztransaktionen und den Zugang zu kritischen Infrastrukturen.

Der Schlüssel liegt in der Anpassung der Überprüfungsmethode an die Risikostufe - eine übermäßige Verkomplizierung von Szenarien mit geringem Risiko führt zu unnötigen Reibungsverlusten, während eine unzureichende Überprüfung in Situationen mit hohem Risiko das Unternehmen potenziellen Gefahren aussetzt.

Wenn Unternehmen zu höheren Sicherheitsstufen übergehen, müssen sie die Sicherheitsanforderungen mit den Überlegungen zur Benutzerfreundlichkeit in Einklang bringen. Dieses Gleichgewicht ist entscheidend, um die Akzeptanz zu fördern und gleichzeitig einen angemessenen Schutz zu gewährleisten.

Moderne Technologien ermöglichen erweiterte Identitätsnachweise

Moderne Identitätsnachweise kombinieren mehrere Technologien, um robuste, benutzerfreundliche Verifikationssysteme zu schaffen:

Überprüfung von Dokumenten

Bei der fortschrittlichen Dokumentenprüfung werden Technologien wie OCR (Optical Character Recognition) und NFC (Near-Field Communication) eingesetzt, um staatlich ausgestellte Ausweise zu validieren. Dieser mehrschichtige Ansatz bestätigt sowohl die Echtheit des Dokuments als auch seine Verbindung zum Ausweisinhaber. Moderne Systeme sind in der Lage, Sicherheitsmerkmale zu erkennen, Druckmuster zu analysieren und kryptografische Signaturen zu validieren, um eine umfassende Dokumentenauthentifizierung zu ermöglichen. Erfahren Sie, wie iProov mit Partnern wie Microblink zusammenarbeitet, um um mit der Entwicklung von Betrügern Schritt zu halten und generative KI und dokumentenbasierte biometrische Angriffe zu bekämpfen.

Datenbank-Überprüfung

Der Abgleich der bereitgestellten Informationen mit vertrauenswürdigen Datenbanken stellt eine weitere Ebene der Validierung dar. Zwar sollte man sich nicht allein auf diese Methode verlassen, aber sie kann die Konsistenz von Identitätsinformationen über mehrere Quellen hinweg bestätigen und mögliche Unstimmigkeiten für weitere Untersuchungen aufzeigen.

Biometrische Verifizierung

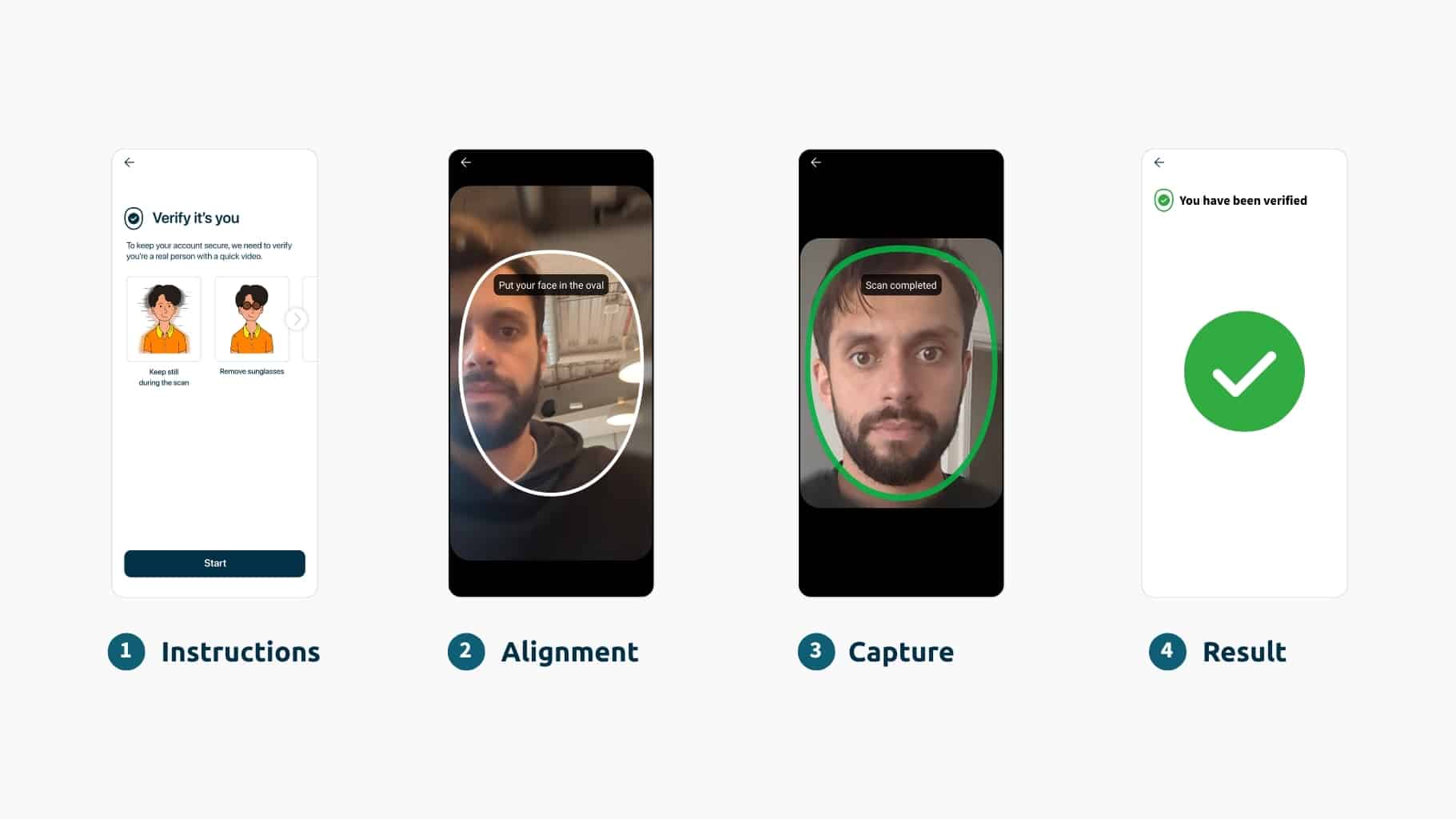

Biometrische Gesichtserkennung mit wissenschaftlich fundierter Lebendigkeitserkennung sind der Eckpfeiler der Fernüberprüfung. Sie stellen sicher, dass die Person hinter dem Bildschirm echt ist und ihrer behaupteten Identität entspricht. Diese Technologie bietet einen wirksamen Schutz gegen ausgeklügelte Spoofing-Versuche, einschließlich Deepfakes, Gesichtsvertauschungenund digitale Injektionsangriffe. Fortschrittliche Algorithmen können subtile Anzeichen von Manipulationen erkennen und sicherstellen, dass die Person, die das biometrische Merkmal vorlegt, physisch anwesend, lebendig und die richtige Person ist.

Zukünftige Trends und Innovationen

Leider wird der Identitätsnachweis häufig als einmaliger Prozess während der Benutzereinführung durchgeführt. Bewährte Verfahren empfehlen jedoch eine regelmäßige um sicherzustellen, dass die Identität im Laufe der Zeit gültig bleibt. Dies ist besonders wichtig an risikoreichen Wendepunkten im Lebenszyklus eines Benutzers, wie z. B.:

- Rücksetzung von Konten und Reaktivierung ruhender Konten

- Ungewöhnliche Anmeldeversuche oder Benutzerverhalten

- Wesentliche Kontoänderungen

- Autorisierung großer Transaktionen

- Privilegieneskalation

- Zugriff auf besonders sensible Daten oder Funktionen.

Momente wie diese bieten Betrügern die Möglichkeit, Schwachstellen in Identitätssystemen auszunutzen.

Biometrische Daten und sichere digitale Identitätssysteme spielen bei diesen Prozessen eine entscheidende Rolle, da sie eine nahtlose und sichere laufende Überprüfung ermöglichen.

Die Landschaft des Identitätsnachweises entwickelt sich ständig weiter:

- KI und maschinelles Lernen: Verbesserte Betrugserkennung und Risikobewertung, einschließlich Lösungen, die mit der Bedrohungslandschaft Schritt halten können

- Dezentralisierte Identität: Selbstverwaltete Identitätslösungen

- Kontinuierliche Authentifizierung: Mehr als punktuelle Verifizierung

- Null-Vertrauens-Architekturen: Annahme, dass man keiner Identität ohne Überprüfung trauen kann

Dies sind kontextbezogene, grundlegende Übersichten über komplexe Themen, die wir in unserer Reihe Spektrum der Identitätssicherung. In dieser Blogserie werden die wichtigsten Trends, Herausforderungen und Innovationen im Bereich Identitätsnachweis untersucht.

Im Zuge der digitalen Transformation von Unternehmen wird ein starker Identitätsnachweis immer wichtiger. Durch die Implementierung ausgefeilter Verifizierungssysteme, die Sicherheit und Benutzerfreundlichkeit in Einklang bringen, können Unternehmen Vertrauen aufbauen, Betrug verhindern und nahtlose digitale Erlebnisse für ihre Nutzer schaffen.

Möchten Sie sehen, wie iProov Ihre Identitätsüberprüfungsprozesse sichern und rationalisieren kann, indem es eine reibungslose Benutzererfahrung bietet, die das Vertrauen und die Loyalität Ihrer Kunden stärkt? Buchen Sie noch heute eine Demo und sehen Sie selbst, was unsere biometrischen Lösungen bewirken!