20 de septiembre de 2024

La verificación remota de la identidad es crucial para garantizar la seguridad de las cuentas y transacciones en línea en nuestro mundo cada vez más digital. Sin embargo, equilibrar la seguridad con la comodidad del usuario supone un reto importante. Los métodos tradicionales, como las contraseñas, son cada vez más vulnerables e inadecuados, mientras que los procesos demasiado estrictos pueden alienar a los usuarios.

Los expertos del sector Paul Jackson y Joe Palmer de iProov celebraron recientemente un seminario web sobre el espectro de la garantía de identidad remota para abordar este dilema. Este artículo recoge las ideas clave de su debate y explora cómo las organizaciones pueden optimizar el equilibrio entre seguridad y usabilidad.

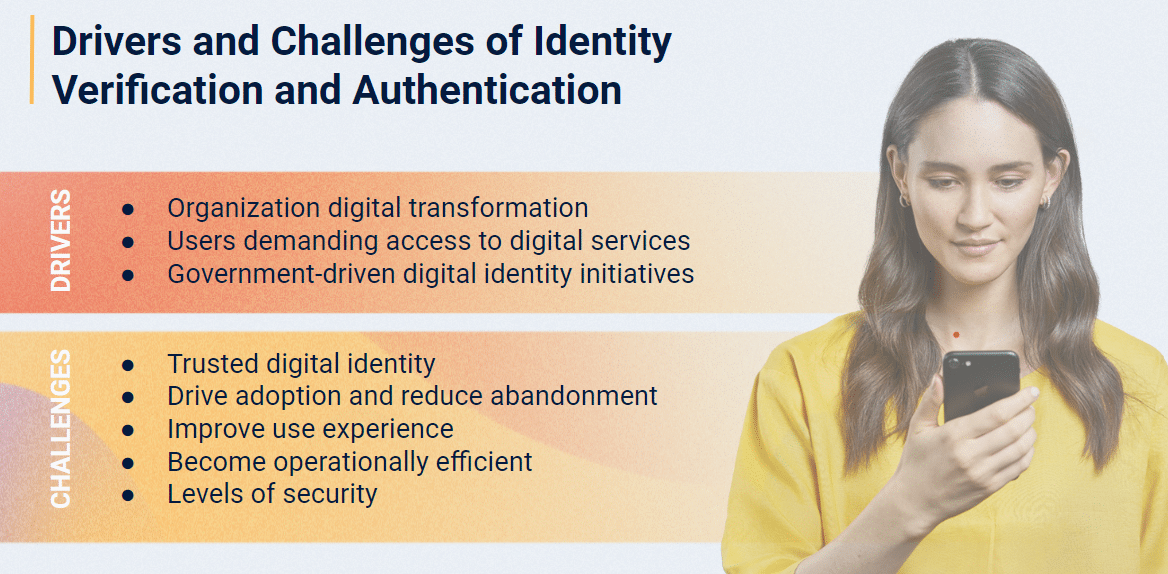

Impulsores y retos de la verificación de identidad a distancia

El mundo está adoptando rápidamente la transformación digital, con empresas y gobiernos que trasladan sus procesos a Internet. Como explica Joe Palmer, "hay programas de transformación digital en marcha en todos los sectores. Gobiernos y empresas de todo tipo están creando versiones digitales de sus procesos antes manuales o no digitales."

Sin embargo, este cambio hacia la identidad digital tiene sus propios retos. La confianza, la adopción por parte de los usuarios, la experiencia del usuario, la eficiencia operativa y la definición de niveles adecuados de seguridad son consideraciones críticas. "¿Cómo establecemos un marco para confiar en las identidades digitales?" se pregunta Palmer; "hay que encontrar la manera de impulsar la adopción... y garantizar que la solución sea eficiente desde el punto de vista operativo".

¿Qué es el espectro de la garantía de identidad?

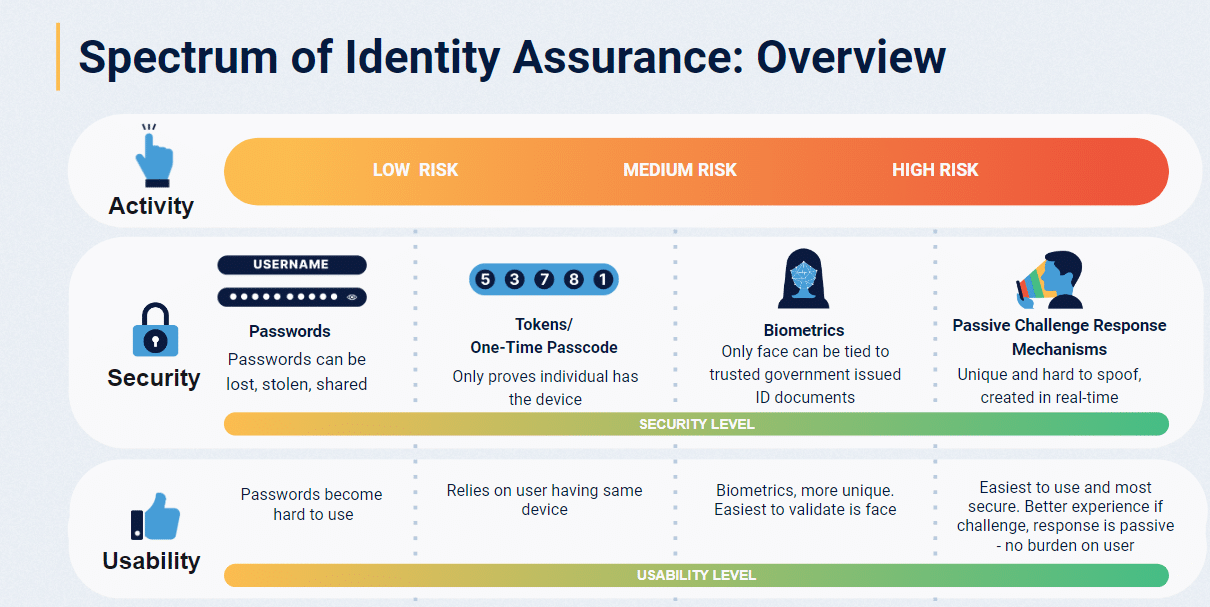

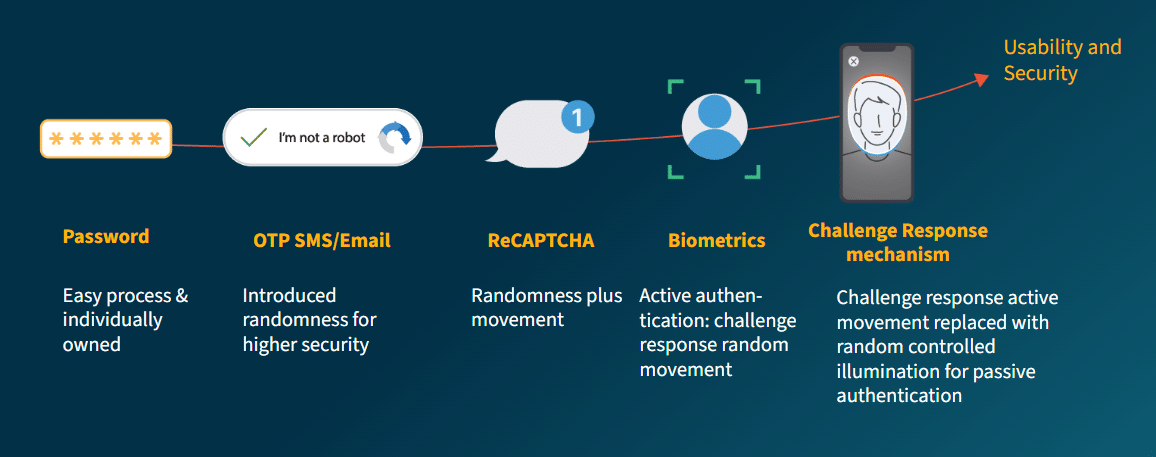

La verificación y autenticación remotas de la identidad existen en un espectro, en el que el nivel adecuado de seguridad depende del riesgo y del contexto. Las situaciones de bajo riesgo pueden requerir únicamente un nombre de usuario y una contraseña, mientras que las transacciones de alto riesgo exigen una seguridad más sólida. En otras palabras, los distintos perfiles de riesgo exigen medidas de seguridad adecuadamente escalonadas.

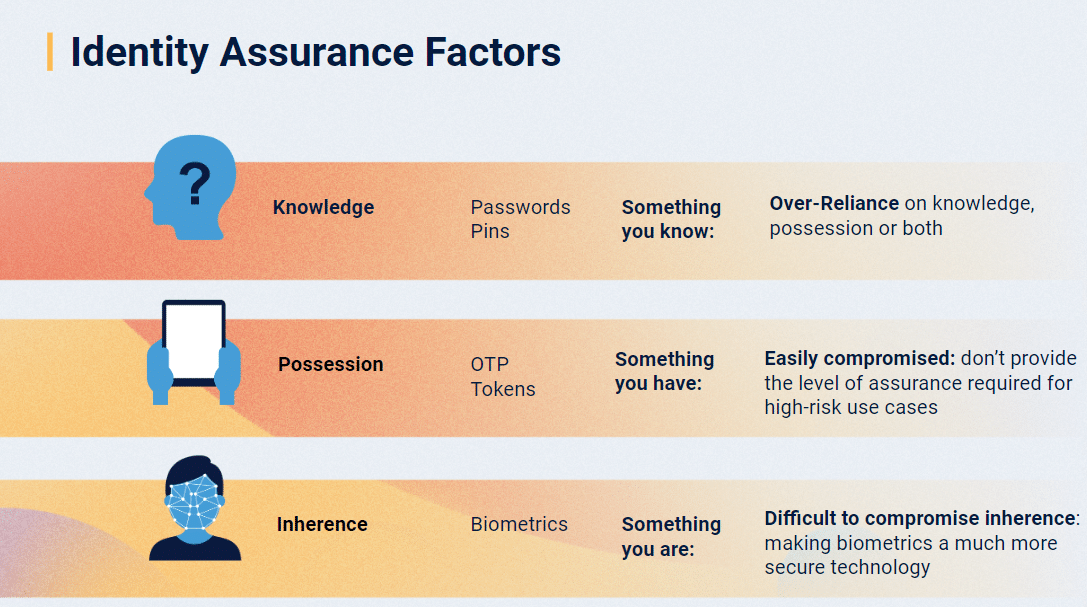

Tradicionalmente, los factores de identidad se han dividido en 3 categorías: conocimiento, posesión e inherencia:

La verificación digital de la identidad no puede expresarse como un "sí"/"no" binario, independientemente del factor que se utilice. Sólo puede expresarse en el nivel de certeza que se tiene sobre la validez de esa identidad.

Como afirmó Palmer, "la definición de 'suficientemente bueno' depende de muchos aspectos". Una simple combinación de nombre de usuario y contraseña puede funcionar para escenarios de bajo riesgo, mientras que la autenticación multifactor con biometría será necesaria para transacciones de alto riesgo.

Paul Jackson hizo hincapié en la importancia de las consecuencias de un compromiso a la hora de determinar el nivel de seguridad adecuado: "Una forma de pensar en ello es la consecuencia del compromiso: ¿cómo de malo sería que un atacante engañara al sistema para hacerse pasar con éxito por la víctima y obtener acceso o desencadenar esa transacción?".

Por ejemplo, los casos de uso e industrias de mayor riesgo (como realizar transferencias bancarias de gran valor o darse de alta en un servicio gubernamental crítico) requerirán el máximo nivel de certeza de que alguien es quien dice ser, porque hay mucho en juego si te equivocas.

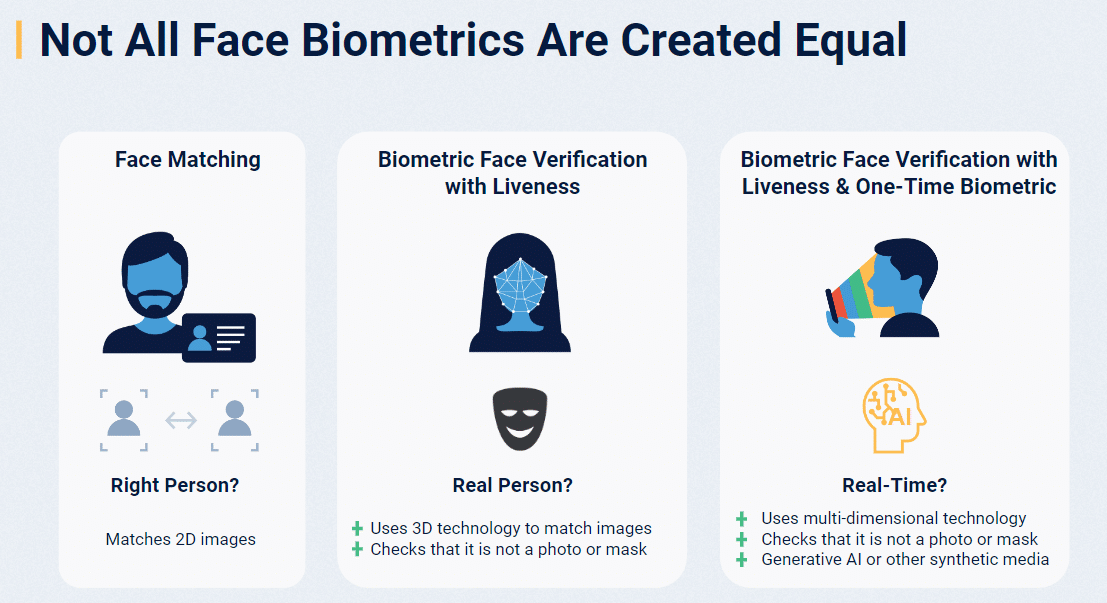

En la actualidad, la verificación biométrica (en particular verificación facialya que el rostro puede cotejarse a escala con un documento de identidad fiable) ocupa el extremo más sólido y seguro del espectro de la garantía de identidad.

Como puede ver, las tecnologías que antes se consideraban seguras, se quedan rápidamente atrás con el ritmo y la sofisticación de las amenazas. Las soluciones de autenticación biométrica que pueden confirmar que realmente eres tú, en vivo y en directo, ofrecen el método más seguro de verificar la identidad de una persona.

En última instancia, lo que realmente eleva y diferencia a las soluciones biométricas es la calidad de detección de la vitalidad.

Detección de actividad: La clave de la biometría de confianza

La detección de vitalidad utiliza técnicas avanzadas para determinar si la muestra biométrica se está capturando de un ser humano vivo en ese momento - y no de una grabación o una falsificación sintética. Esto es fundamental para una autenticación remota fiable.

Las técnicas básicas de liveness analizan fotogramas individuales de imagen/vídeo en busca de artefactos no válidos, detectando ataques de presentación como fotos impresas, pero esto rara vez es suficiente para detener a un malhechor motivado.

"Para escenarios de alto riesgo, queremos crear un mecanismo único de desafío-respuesta", declaró Palmer. "Cada autenticación se convierte en única, y sintetizar un ataque biométrico en tiempo real es increíblemente difícil".

Una respuesta de desafío puede ser activa o pasiva.

- Mecanismos activos de desafío-respuesta solicitan que el usuario realice una acción como parpadear, sonreír o asentir con la cabeza cuando se le pide, o girar la cabeza en direcciones diversas y únicas. Estos mecanismos pueden (por naturaleza) crear barreras para las personas con discapacidad, ya que las acciones requeridas pueden ser difíciles o imposibles de completar para algunos usuarios.

- Un proceso pasivo de desafío-respuesta ocurre sin requerir acciones explícitas del usuario. Los mecanismos pasivos de desafío-respuesta pueden garantizar un alto nivel de seguridad sin impedir la inclusión y la accesibilidad. Proporcionan la máxima garantía de que el usuario no sólo está "vivo", sino que también se autentica en tiempo real, lo que es esencial para la defensa contra muchos vectores de ataque sofisticados.

En última instancia, no todas las soluciones biométricas son iguales. La clave está en asignar de forma inteligente el nivel adecuado de rigor en la detección de la vitalidad al perfil de riesgo del caso de uso, para que las organizaciones puedan encontrar el equilibrio adecuado entre seguridad y usabilidad para sus casos de uso.

El desafío-respuesta activo no es tan seguro como el pasivo. Cuando la comprobación de seguridad es aleatoria, es más difícil para los agentes malintencionados engañar al sistema. Más información sobre cómo iProov garantiza la respuesta a desafíos pasiva aleatoria aquí.

En general, las organizaciones deben tener en cuenta la evolución del panorama de las amenazas, el contexto de las acciones del usuario y las actividades específicas que se realizan a la hora de determinar el enfoque de verificación de identidad adecuado. Al encontrar el equilibrio adecuado entre seguridad y facilidad de uso, las empresas pueden ofrecer a sus usuarios experiencias digitales cómodas y fiables.

Elegir la solución adecuada para la verificación de identidad a distancia: consideraciones adicionales

Además de asignar niveles de seguridad al riesgo, las organizaciones también deben dar prioridad a la inclusión y planificar un panorama de amenazas en continua evolución a la hora de elegir una solución de verificación de identidad remota.

A lo largo del seminario web, ambos ponentes hicieron hincapié en la importancia de equilibrar seguridad y usabilidad. Como señaló Jackson, "no está bien seguir comprometiendo la usabilidad a medida que se aumenta la seguridad". Abogó por sistemas biométricos inclusivos y libres de prejuicios que funcionen para todos los usuarios, independientemente de su edad, sexo o factores demográficos.

Palmer se hizo eco de ello: "Hay que tenerlo todo en cuenta en un panorama de amenazas en evolución. Al considerar los mecanismos de autenticación para sus usuarios, debe tener en cuenta lo que podría ser en el futuro, no solo lo que es suficientemente bueno hoy, porque mañana la amenaza habrá aumentado."

Si ha llegado hasta aquí y quiere saber más sobre...

- Inclusividad, accesibilidad y parcialidad = lea nuestro "Garantizar un acceso equitativo e inclusivo" aquí.

- La evolución del panorama de las amenazas y lo que se puede hacer para combatir los ataques sofisticados = lea nuestro "Informe de Inteligencia sobre Amenazas 2024: The Impact of Generative AI on Remote Identity Verification" aquí.

- La verificación biométrica facial en concreto y por qué la defendemos frente a otras modalidades biométricas = lea nuestro Desmitificación de la verificación facial biométrica aquí.

Principales conclusiones del seminario web

- La garantía de identidad remota no es una elección binaria. El nivel de seguridad adecuado depende del riesgo y del contexto de cada caso de uso.

- El equilibrio entre seguridad y usabilidad es crucial, ya que los procesos de autenticación demasiado complejos pueden provocar el abandono del usuario.

- La biometría, en particular la verificación facial con mecanismos de desafío-respuesta, ofrece un alto nivel de seguridad para las transacciones de alto riesgo.

- La supervisión y la adaptación continuas son esenciales para hacer frente a la evolución de las amenazas y mantener la confianza en las identidades digitales.

A medida que se acelera la transformación digital, las ideas de este seminario web proporcionan un marco valioso para ayudar a las organizaciones a navegar por el espectro de las necesidades de garantía de identidad. Al asignar de forma inteligente los niveles de seguridad a los perfiles de riesgo y priorizar la usabilidad y la inclusión, las empresas pueden ofrecer experiencias digitales seguras y fluidas que fomenten la confianza de sus usuarios.

Descargue aquí nuestro espectro de informes de garantía de identidad.