20 de setembro de 2024

A verificação remota de identidade é fundamental para proteger contas e transações on-line em nosso mundo cada vez mais digital. No entanto, equilibrar a segurança com a conveniência do usuário representa um desafio significativo. Os métodos tradicionais, como as senhas, tornam-se cada vez mais vulneráveis e inadequados, enquanto os processos excessivamente rigorosos podem afastar os usuários.

Os especialistas do setor Paul Jackson e Joe Palmer, da iProov, realizaram recentemente um webinar sobre o "espectro da garantia de identidade remota para tratar desse dilema. Este artigo reúne os principais insights da discussão e explora como as organizações podem otimizar o equilíbrio entre segurança e usabilidade.

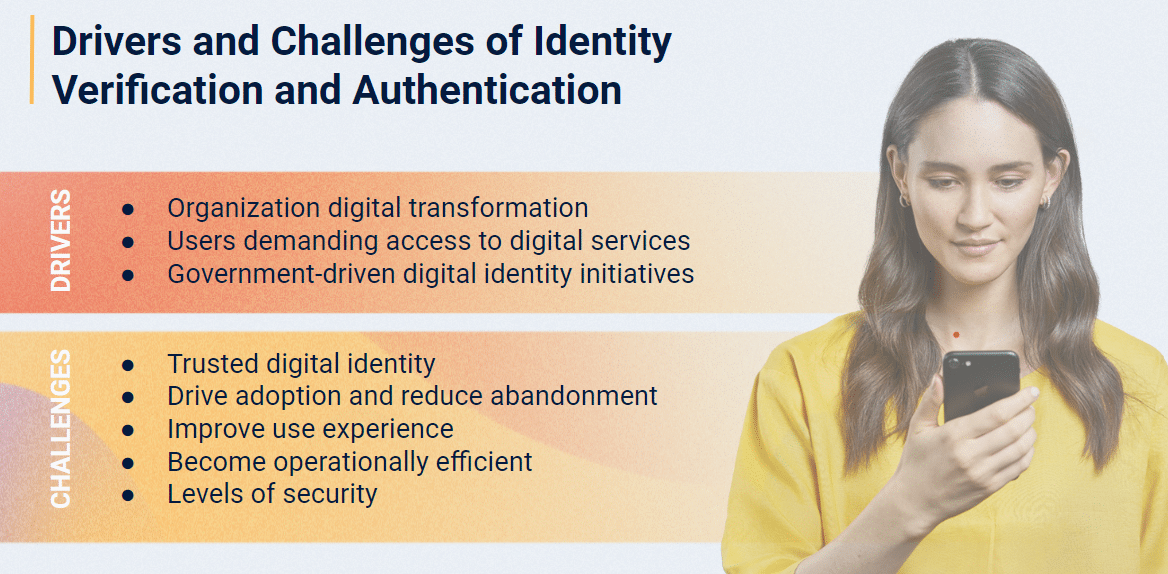

Os motivadores e os desafios da verificação remota de identidade

O mundo está adotando rapidamente a transformação digital, com empresas e governos movendo seus processos on-line. Como explicou Joe Palmer, "há programas de transformação digital em andamento em todos os setores. Governos e empresas de todos os tipos estão criando versões digitais de seus processos anteriormente manuais ou não digitais."

No entanto, essa mudança para a identidade digital tem seus próprios desafios. Confiança, adoção pelo usuário, experiência do usuário, eficiência operacional e definição de níveis adequados de segurança são considerações essenciais. "Como estabelecemos uma estrutura para confiar nas identidades digitais?" questiona Palmer; "você precisa encontrar uma maneira de promover a adoção... e garantir que a solução seja operacionalmente eficiente".

O que é o Spectrum of Identity Assurance?

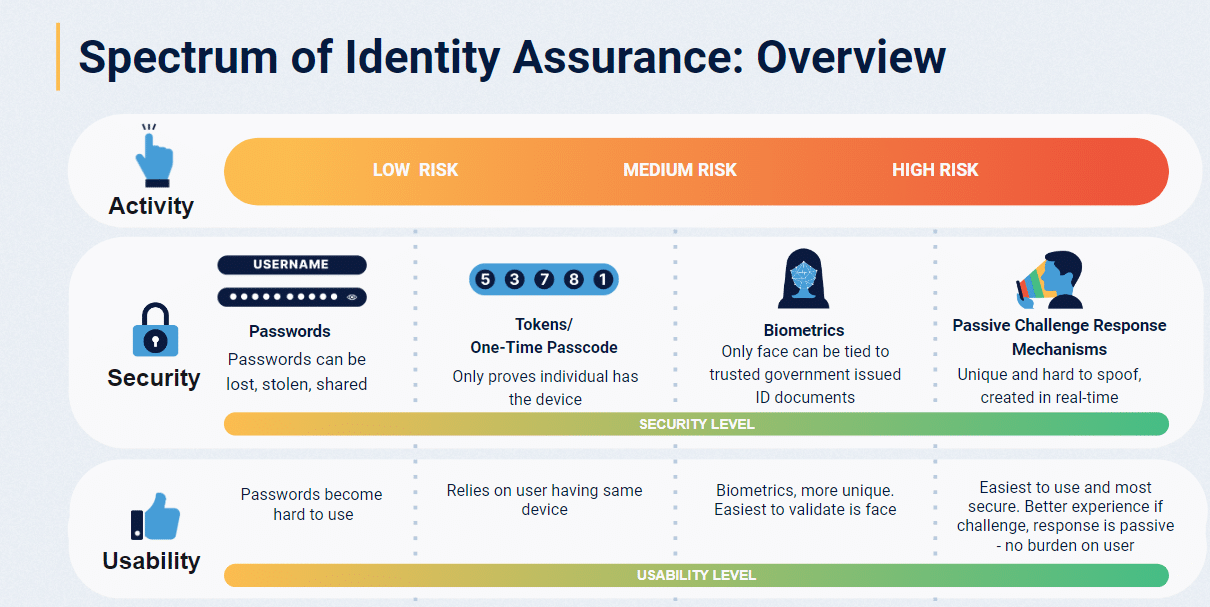

A verificação e a autenticação de identidade remota existem em um espectro, com o nível adequado de garantia dependendo do risco e do contexto. Os cenários de baixo risco podem exigir apenas um nome de usuário e uma senha, enquanto as transações de alto risco exigem uma segurança mais robusta. Em outras palavras, diferentes perfis de risco exigem medidas de segurança adequadamente escalonadas.

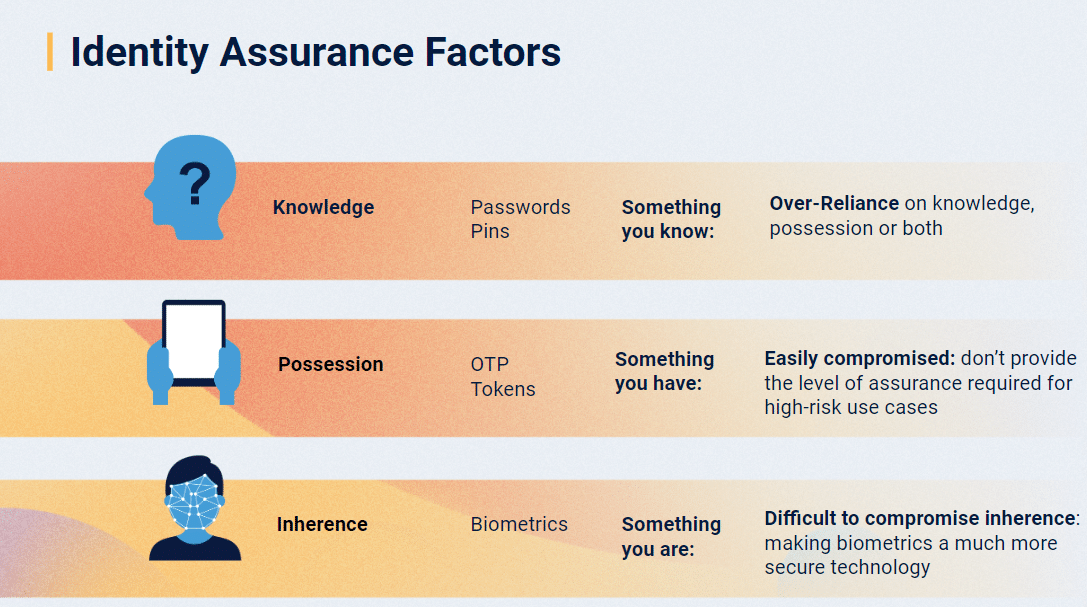

Tradicionalmente, os fatores de identidade são divididos em três categorias: conhecimento, posse e inerência:

A verificação da identidade digitalmente não pode ser expressa como um "sim"/"não" binário, independentemente do fator que você estiver usando. Ela só pode ser expressa no nível de certeza que você tem sobre a validade dessa identidade.

Como afirmou Palmer, "a definição de 'bom o suficiente' depende de muitos aspectos". Uma simples combinação de nome de usuário e senha pode funcionar para cenários de baixo risco, enquanto a autenticação multifatorial com biometria será necessária para transações de alto risco.

Paul Jackson enfatizou a importância das consequências do comprometimento quando você precisa determinar o nível adequado de garantia: "Uma maneira de pensar sobre isso é a consequência do comprometimento - quão ruim seria se um invasor enganasse o sistema para se passar pela vítima e obter acesso ou acionar essa transação?"

Por exemplo, os casos de uso e setores de maior risco (como fazer transferências bancárias de alto valor ou inscrever-se em um serviço governamental essencial) exigirão o mais alto nível de certeza de que alguém é quem afirma ser, pois há muito em jogo se você errar.

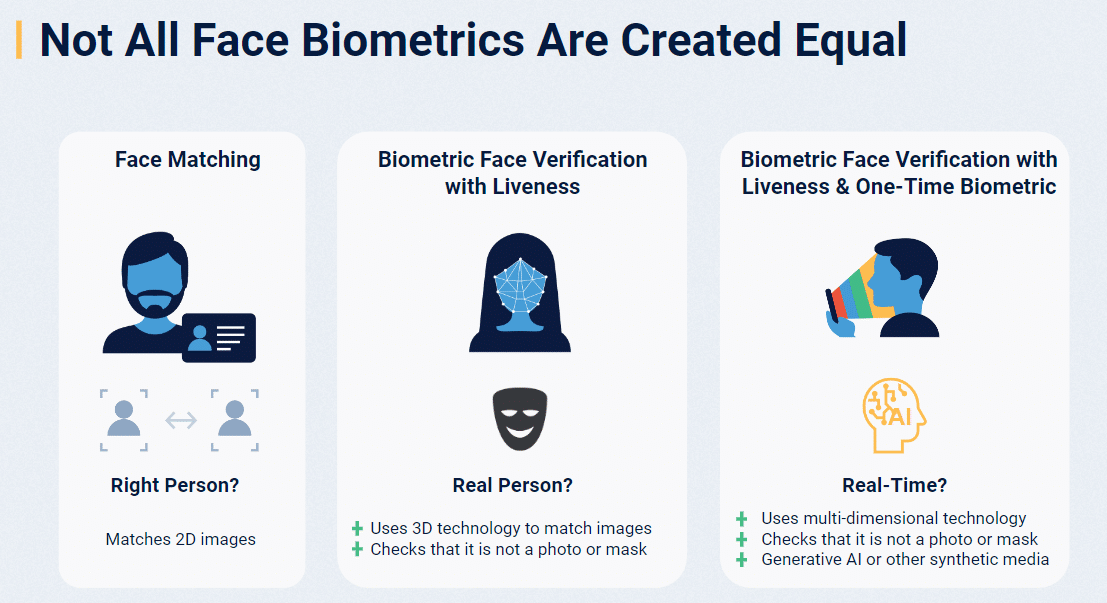

Atualmente, a verificação biométrica (especialmente verificação facialpois a face pode ser comparada a um documento de identidade confiável em escala) ocupa a extremidade mais robusta e segura do espectro de garantia de identidade.

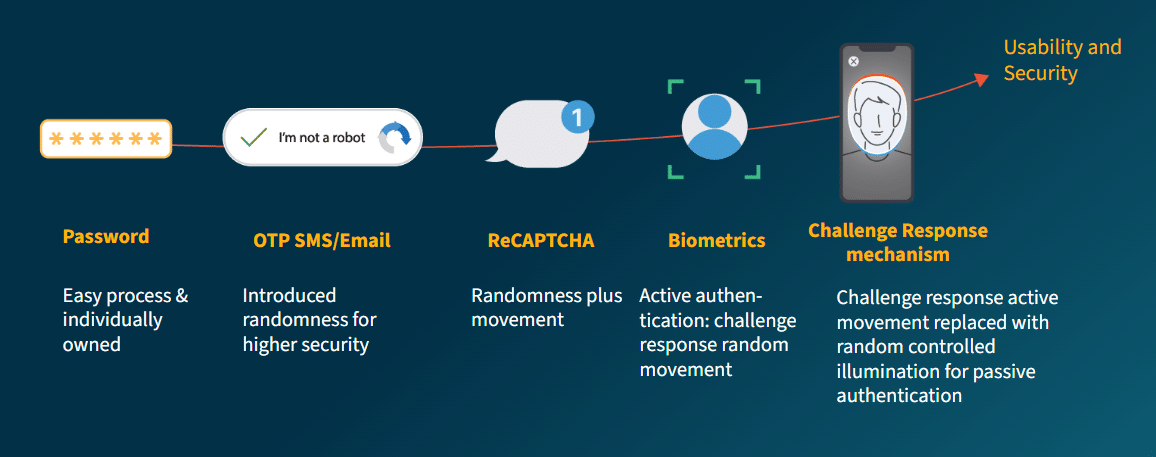

Como você pode ver, as tecnologias que antes eram consideradas seguras, rapidamente ficam para trás com o ritmo e a sofisticação das ameaças. As soluções de autenticação biométrica que podem confirmar que você é realmente você, ao vivo e em tempo real, oferecem o método mais seguro de verificar a identidade de uma pessoa.

Em última análise, o que realmente eleva e diferencia as soluções biométricas é a qualidade da detecção de vivacidade.

Detecção de vivacidade: A chave para a biometria confiável

A detecção de vivacidade usa técnicas avançadas para determinar se a amostra biométrica está sendo capturada de um ser humano vivo naquele momento - e não de uma gravação ou de uma falsificação construída sinteticamente. Isso é fundamental para a autenticação remota confiável.

As técnicas básicas de vivacidade analisam quadros únicos de imagem/vídeo em busca de artefatos inválidos, detectando ataques de apresentação, como fotos impressas, mas isso raramente é suficiente para deter um malfeitor motivado.

"Para cenários de alto risco, queremos criar um mecanismo exclusivo de desafio-resposta", afirmou Palmer. "Cada autenticação se torna única, e sintetizar um ataque biométrico em tempo real é incrivelmente difícil."

Uma resposta de desafio pode ser ativa ou passiva.

- Mecanismos ativos de desafio-resposta solicitam que o usuário execute uma ação como piscar, sorrir ou acenar com a cabeça quando solicitado - ou virar a cabeça em direções variadas e únicas. Esses mecanismos podem (por natureza) criar barreiras para pessoas com deficiências, pois as ações exigidas podem ser difíceis ou impossíveis de serem concluídas por alguns usuários.

- Um processo passivo de desafio e resposta ocorre sem exigir ações explícitas do usuário. Os mecanismos passivos de desafio-resposta podem assegurar um alto nível de garantia sem impedir a inclusão e a acessibilidade. Eles fornecem a mais alta garantia de que o usuário não está apenas "ativo", mas também autenticando em tempo real, o que é essencial para a defesa contra muitos vetores de ataque sofisticados.

Em última análise, nem todas as soluções biométricas são criadas da mesma forma. A chave é mapear de forma inteligente o nível adequado de rigor da detecção de vivacidade para o perfil de risco do caso de uso, para que as organizações possam encontrar o equilíbrio certo entre segurança e usabilidade para seus casos de uso.

O desafio-resposta ativo não é tão seguro quanto o passivo. Quando a verificação de segurança é aleatória, é mais difícil para os malfeitores enganarem o sistema. Leia mais sobre como o iProov garante uma resposta de desafio passiva aleatória aqui.

Em geral, as organizações devem considerar o cenário de ameaças em evolução, o contexto das ações do usuário e as atividades específicas que estão sendo realizadas ao determinar a abordagem correta de verificação de identidade. Ao encontrar o equilíbrio certo entre segurança e usabilidade, as empresas podem permitir experiências digitais convenientes e confiáveis para seus usuários.

Escolhendo a solução certa para a verificação remota de identidade - Considerações adicionais

Além de mapear os níveis de segurança para o risco, as organizações também devem priorizar a inclusão e planejar um cenário de ameaças em constante evolução ao escolher uma solução de verificação remota de identidade.

Durante todo o webinar, os dois palestrantes enfatizaram a importância de equilibrar segurança e usabilidade. Como Jackson apontou, "não está certo simplesmente continuar a comprometer a usabilidade enquanto você aumenta a segurança". Ele defendeu sistemas biométricos inclusivos e sem preconceitos que funcionem para todos os usuários, independentemente de idade, sexo ou fatores demográficos.

Palmer concordou com isso: "Tudo deve ser considerado em um cenário de ameaças em evolução. Ao considerar os mecanismos de autenticação para seus usuários, você precisa considerar o que pode vir a acontecer no futuro, não apenas o que é bom o suficiente hoje, porque amanhã a ameaça terá aumentado."

Se você leu até aqui e quer saber mais sobre...

- Inclusão, acessibilidade e preconceito = leia nosso "Garantindo um acesso equitativo e inclusivo" aqui.

- O cenário de ameaças em evolução e o que pode ser feito para combater ataques sofisticados = leia nosso "Relatório de Inteligência sobre Ameaças 2024: O impacto da IA generativa na verificação remota de identidade" aqui.

- Verificação biométrica da face especificamente e por que a defendemos em relação a outras modalidades biométricas = leia nosso Relatório de desmistificação da verificação biométrica da face aqui.

Principais conclusões do webinar

- A garantia de identidade remota não é uma escolha binária. O nível de segurança adequado depende do risco e do contexto de cada caso de uso.

- É fundamental equilibrar segurança e usabilidade, pois processos de autenticação excessivamente complexos podem levar ao abandono do usuário.

- A biometria, especialmente a verificação facial com mecanismos de desafio-resposta, oferece um alto nível de segurança para transações de alto risco.

- O monitoramento e a adaptação contínuos são essenciais para acompanhar a evolução das ameaças e manter a confiança nas identidades digitais.

À medida que a transformação digital se acelera, os insights deste webinar fornecem uma estrutura valiosa para ajudar as organizações a navegar pelo espectro das necessidades de garantia de identidade. Ao mapear de forma inteligente os níveis de segurança para os perfis de risco e, ao mesmo tempo, priorizar a usabilidade e a inclusão, as empresas podem oferecer experiências digitais seguras e perfeitas que promovem a confiança de seus usuários.

Faça o download do nosso Spectrum of Identity Assurance Reports aqui.