20 settembre 2024

La verifica a distanza dell'identità è fondamentale per proteggere gli account e le transazioni online in un mondo sempre più digitale. Tuttavia, bilanciare la sicurezza con la comodità degli utenti rappresenta una sfida significativa. I metodi tradizionali, come le password, diventano sempre più vulnerabili e inadatti, mentre i processi troppo rigidi possono allontanare gli utenti.

Gli esperti del settore Paul Jackson e Joe Palmer di iProov hanno recentemente tenuto un webinar sullo spettro dell'assicurazione dell'identità remota per affrontare questo dilemma. Questo articolo raccoglie i punti chiave della discussione ed esplora il modo in cui le aziende possono ottimizzare l'equilibrio tra sicurezza e usabilità.

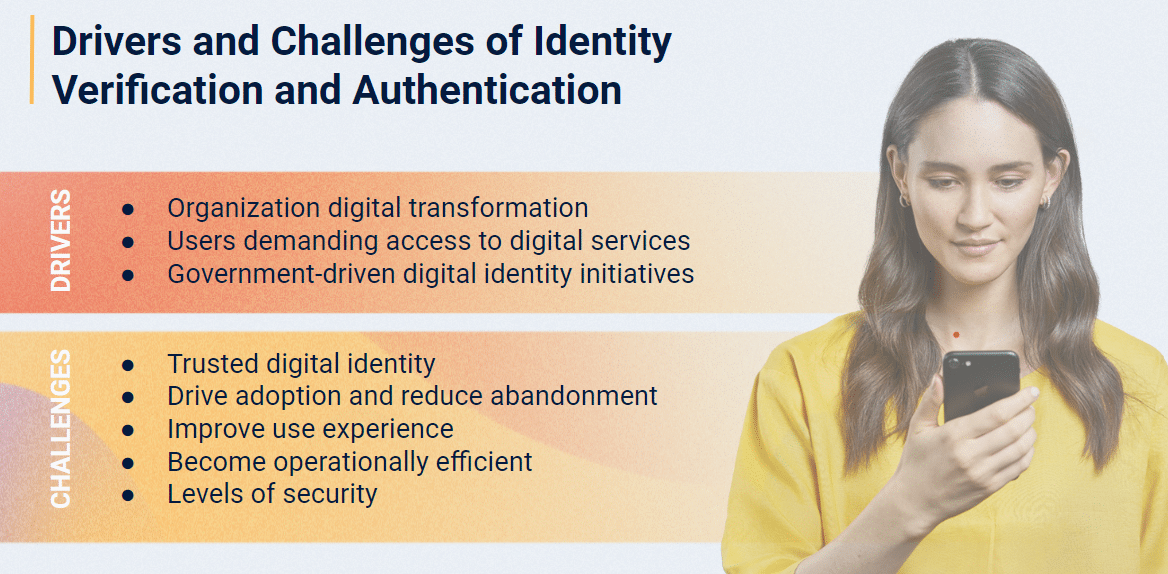

I fattori e le sfide della verifica dell'identità a distanza

Il mondo sta rapidamente abbracciando la trasformazione digitale, con aziende e governi che spostano i loro processi online. Come ha spiegato Joe Palmer, "sono in corso programmi di trasformazione digitale in tutti i settori. I governi e le imprese di ogni tipo stanno creando versioni digitali dei loro processi precedentemente manuali o non digitali".

Tuttavia, questo spostamento verso identità digitale ha le sue sfide. La fiducia, l'adozione da parte degli utenti, l'esperienza dell'utente, l'efficienza operativa e la definizione di livelli di sicurezza appropriati sono considerazioni critiche. "Come possiamo stabilire un quadro di riferimento per la fiducia nelle identità digitali?", si chiede Palmer. si chiede Palmer; "è necessario trovare un modo per guidare l'adozione... e garantire che la soluzione sia efficiente dal punto di vista operativo".

Qual è lo spettro della garanzia di identità?

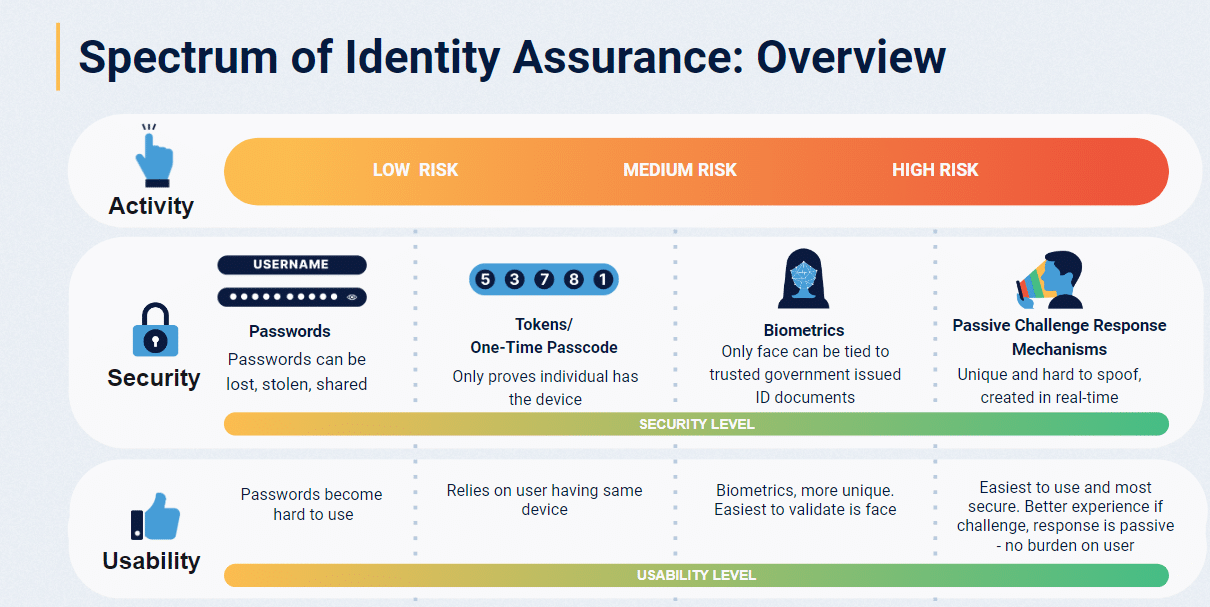

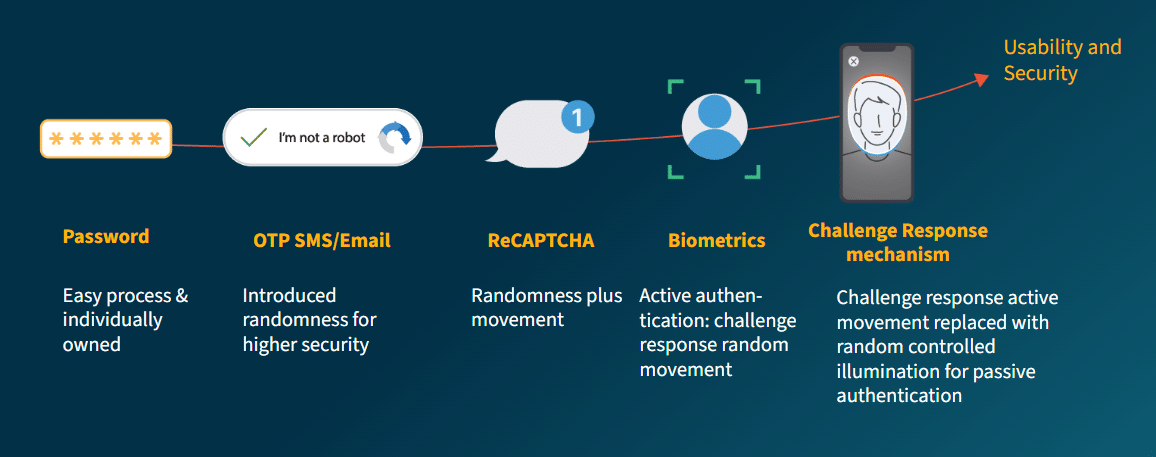

La verifica e l'autenticazione dell'identità a distanza si articolano su uno spettro, il cui livello di garanzia dipende dal rischio e dal contesto. Gli scenari a basso rischio possono richiedere solo un nome utente e una password, mentre le transazioni ad alto rischio richiedono una sicurezza più solida. In altre parole, profili di rischio diversi richiedono misure di sicurezza adeguatamente graduate.

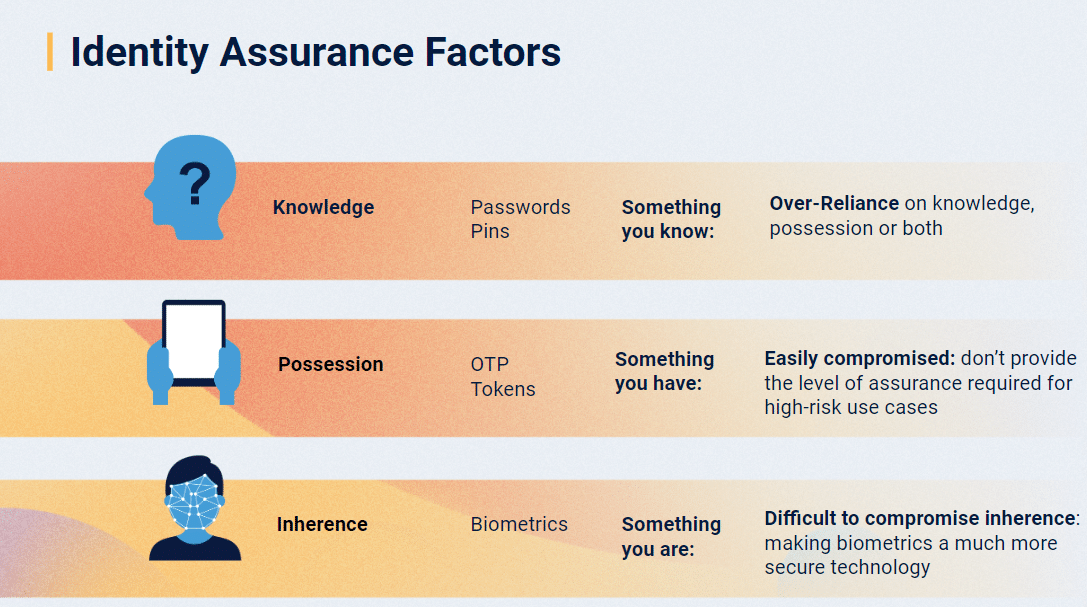

Tradizionalmente, i fattori di identità sono stati suddivisi in 3 categorie: conoscenza, possesso ed ereditarietà:

La verifica dell'identità digitale non può essere espressa come un "sì"/"no" binario, indipendentemente dal fattore utilizzato. Può essere espressa solo con il livello di certezza della validità dell'identità.

Come ha affermato Palmer, "la definizione di 'abbastanza buono' dipende da molti aspetti". Una semplice combinazione di nome utente e password può andare bene per gli scenari a basso rischio, mentre per le transazioni ad alto rischio sarà necessaria l 'autenticazione a più fattori con la biometria.

Paul Jackson ha sottolineato l'importanza delle conseguenze di una compromissione quando si deve determinare il livello di garanzia appropriato: "Un modo per pensarci è la conseguenza della compromissione: quanto sarebbe grave se un attaccante riuscisse a ingannare il sistema per impersonare con successo la vittima e ottenere l'accesso o attivare quella transazione?".

Ad esempio, i casi d'uso e i settori a più alto rischio (come l'esecuzione di bonifici bancari di alto valore o l'iscrizione a un servizio governativo critico) richiederanno il massimo livello di certezza che una persona sia quella che dichiara di essere, perché la posta in gioco è molto alta se si sbaglia.

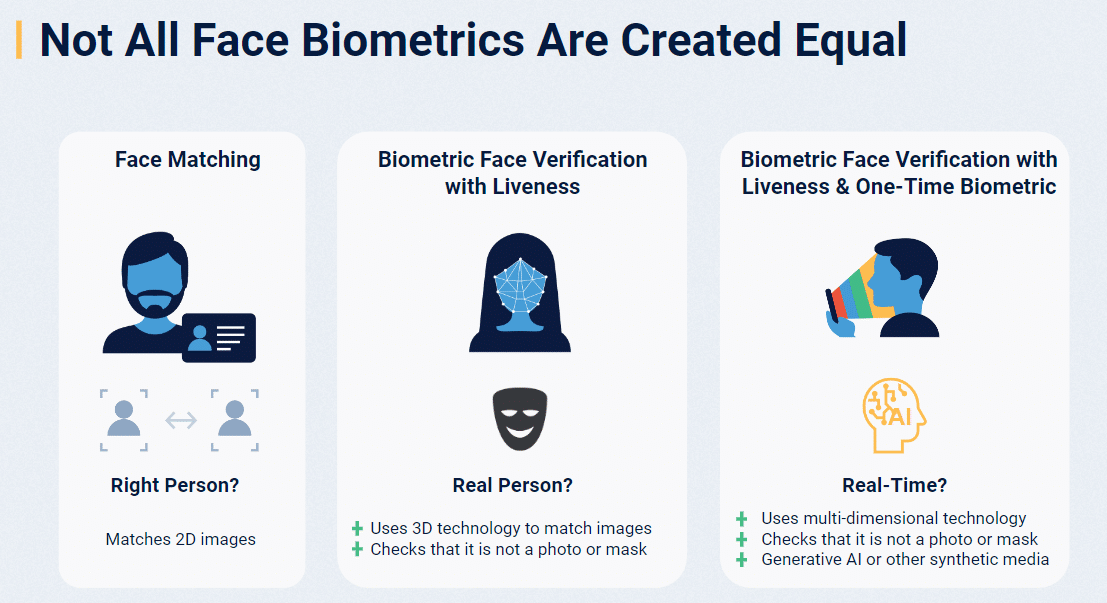

Oggi la verifica biometrica (in particolare verifica del voltoin quanto il volto può essere confrontato con un documento d'identità attendibile in scala) occupa l'estremità più solida e sicura dello spettro della garanzia d'identità.

Come si può notare, le tecnologie che un tempo erano considerate sicure, sono rapidamente in ritardo rispetto al ritmo e alla sofisticazione delle minacce. Le soluzioni di autenticazione biometrica che possono confermare che siete davvero voi, dal vivo e in tempo reale, offrono il metodo più sicuro per verificare l'identità di una persona.

In definitiva, ciò che veramente eleva e differenzia le soluzioni biometriche è la qualità della rilevamento della vivacità.

Rilevamento della vivacità: La chiave per una biometria affidabile

Il rilevamento della vita utilizza tecniche avanzate per determinare se il campione biometrico viene acquisito da un essere umano vivente in quel momento. in quel momento - e non da una registrazione o da un falso sintetico. Questo aspetto è fondamentale per l'autenticazione remota affidabile.

Le tecniche di liveness di base analizzano singoli fotogrammi di immagini/video alla ricerca di artefatti non validi, rilevando attacchi di presentazione come le foto stampate, ma questo raramente è sufficiente a fermare un malintenzionato motivato.

"Per gli scenari ad alto rischio, vogliamo creare un meccanismo di sfida-risposta unico", ha dichiarato Palmer. "Ogni autenticazione diventa unica e sintetizzare un attacco biometrico in tempo reale è incredibilmente difficile".

Una risposta di sfida può essere attiva o passiva.

- Meccanismi attivi di sfida-risposta richiedono che l'utente compia un'azione come sbattere le palpebre, sorridere o annuire quando richiesto, oppure girare la testa in direzioni diverse e uniche. Questi meccanismi possono (per natura) creare barriere per le persone con disabilità, poiché le azioni richieste possono essere difficili o impossibili da completare per alcuni utenti.

- Un processo passivo di sfida-risposta avviene senza richiedere azioni esplicite da parte dell'utente. I meccanismi di sfida-risposta passiva possono garantire un elevato livello di sicurezza senza ostacolare l'inclusività e l'accessibilità. Forniscono la massima garanzia che l'utente non solo sia "in carne e ossa", ma si stia anche autenticando in tempo reale, il che è essenziale per difendersi da molti vettori di attacco sofisticati.

In definitiva, non tutte le soluzioni biometriche sono uguali. La chiave sta nel mappare in modo intelligente il livello appropriato di rigore del rilevamento della vivacità in base al profilo di rischio del caso d'uso, in modo che le organizzazioni possano trovare il giusto equilibrio tra sicurezza e usabilità per i loro casi d'uso.

La sfida-risposta attiva non è sicura come quella passiva. Quando il controllo di sicurezza è randomizzato, è più difficile per i malintenzionati ingannare il sistema. Per saperne di più su come iProov assicura una risposta di sfida passiva randomizzata, leggete qui.

In generale, le organizzazioni devono considerare l'evoluzione del panorama delle minacce, il contesto delle azioni dell'utente e le attività specifiche da svolgere per determinare il giusto approccio alla verifica dell'identità. Trovando il giusto equilibrio tra sicurezza e usabilità, le aziende possono offrire ai propri utenti esperienze digitali comode e affidabili.

Scelta della soluzione giusta per la verifica dell'identità a distanza - Ulteriori considerazioni

Oltre a mappare i livelli di sicurezza in base al rischio, nella scelta di una soluzione di verifica dell'identità remota le organizzazioni devono dare priorità all'inclusività e pianificare un panorama di minacce in continua evoluzione.

Nel corso del webinar, entrambi i relatori hanno sottolineato l'importanza di bilanciare sicurezza e usabilità. Come ha sottolineato Jackson, "non va bene continuare a compromettere l'usabilità mentre si aumenta la sicurezza". Egli ha sostenuto la necessità di sistemi biometrici inclusivi e privi di pregiudizi, che funzionino per tutti gli utenti, indipendentemente da età, sesso o fattori demografici.

Palmer gli ha fatto eco: "Tutto deve essere considerato in un panorama di minacce in continua evoluzione. Quando si considerano i meccanismi di autenticazione per i propri utenti, è necessario considerare ciò che potrebbe esserci in futuro, non solo ciò che va bene oggi, perché domani la minaccia sarà aumentata".

Se siete arrivati a leggere fino a qui e volete saperne di più...

- Inclusività, accessibilità e pregiudizi = leggi il nostro "Garantire un accesso equo e inclusivo" qui.

- L'evoluzione del panorama delle minacce e cosa si può fare per combattere gli attacchi sofisticati = leggi il nostro "Rapporto sull'intelligence delle minacce 2024: The Impact of Generative AI on Remote Identity Verification" qui.

- La verifica biometrica del volto nello specifico e il motivo per cui la sosteniamo rispetto ad altre modalità biometriche = leggete il nostro Relazione sulla demistificazione della verifica biometrica del volto.

Principali risultati del webinar

- La garanzia dell'identità remota non è una scelta binaria. Il livello di sicurezza appropriato dipende dal rischio e dal contesto di ciascun caso d'uso.

- Bilanciare sicurezza e usabilità è fondamentale, poiché processi di autenticazione troppo complessi possono portare all'abbandono degli utenti.

- La biometria, in particolare la verifica facciale con meccanismi di sfida-risposta, offre un elevato livello di sicurezza per le transazioni ad alto rischio.

- Il monitoraggio e l'adattamento continui sono essenziali per tenere il passo con l'evoluzione delle minacce e mantenere la fiducia nelle identità digitali.

Con l'accelerazione della trasformazione digitale, le intuizioni di questo webinar forniscono un quadro prezioso per aiutare le organizzazioni a navigare nello spettro delle esigenze di garanzia dell'identità. Mappando in modo intelligente i livelli di sicurezza sui profili di rischio e dando la priorità all'usabilità e all'inclusività, le aziende possono offrire esperienze digitali sicure e senza interruzioni che favoriscono la fiducia degli utenti.

Scaricate qui il nostro Spectrum of Identity Assurance Reports.